Access est-il un système de gestion de base de données ?

Access est un système de gestion de base de données qui combine les deux fonctionnalités du « moteur de base de données Microsoft Jet » et de « l'interface utilisateur graphique ». Il est simple et pratique à déployer et peut être utilisé comme outil de développement frontal pour développer des applications en conjonction avec d’autres bases de données.

Access est un système de gestion de bases de données relationnelles publié par Microsoft.

Il combine les deux fonctionnalités du « Moteur de base de données Microsoft Jet » et de « l'Interface utilisateur graphique » et est membre de Microsoft Office.

1. Avantages :

L'accès est simple et pratique à déployer. Il est plus flexible d'utiliser un seul fichier. Il s'agit principalement d'un système de base de données de bureau. développer également ses propres applications de base de données de bureau. (UI) peut également être utilisé comme outil de développement frontal pour développer des applications en conjonction avec d'autres bases de données (telles que SQL Server, DB2, Oracle, etc.). utilisez-le pour développer des logiciels d'application, tandis que certains programmes non qualifiés, programmeurs et utilisateurs débutants non programmeurs, l'utilisent pour développer des logiciels d'application simples.

2. Inconvénients :

Le stockage des données est petit et la sécurité n'est pas assez élevée. Les mots de passe au niveau de l'utilisateur sont facilement craqués. La structure C/S a des exigences très élevées sur le serveur, sinon elle causera facilement des dommages à Mdb. Le nombre de concurrence est de 255, mais il a une faible adaptabilité aux opérations de haute intensité. Si le serveur n'est pas assez bon, le réseau l'est. pas assez bon et la méthode de programmation n'est pas assez bonne, il sera difficile pour 6 à 7 personnes d'y accéder en même temps. Cela peut endommager ou planter Mdb. Le système logiciel développé avec le code VBA ne peut pas être directement. compilé dans un fichier exécutable Exe. Il ne peut pas être séparé de l'environnement Access ou Access Runtime, qui est plus grand que les autres logiciels (environ 50 Mo).

La base de données Microsoft Access a une certaine limite. Si les données atteignent environ 100 Mo, cela peut facilement provoquer le gel du serveur IIS, ou consommer la mémoire du serveur et provoquer le crash du serveur.

Recommandations d'apprentissage associées : Tutoriel vidéo MySQL

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Place de MySQL: bases de données et programmation

Apr 13, 2025 am 12:18 AM

Place de MySQL: bases de données et programmation

Apr 13, 2025 am 12:18 AM

La position de MySQL dans les bases de données et la programmation est très importante. Il s'agit d'un système de gestion de base de données relationnel open source qui est largement utilisé dans divers scénarios d'application. 1) MySQL fournit des fonctions efficaces de stockage de données, d'organisation et de récupération, en prenant en charge les systèmes Web, mobiles et de niveau d'entreprise. 2) Il utilise une architecture client-serveur, prend en charge plusieurs moteurs de stockage et optimisation d'index. 3) Les usages de base incluent la création de tables et l'insertion de données, et les usages avancés impliquent des jointures multiples et des requêtes complexes. 4) Des questions fréquemment posées telles que les erreurs de syntaxe SQL et les problèmes de performances peuvent être déboguées via la commande Explication et le journal de requête lente. 5) Les méthodes d'optimisation des performances comprennent l'utilisation rationnelle des indices, la requête optimisée et l'utilisation des caches. Les meilleures pratiques incluent l'utilisation des transactions et des acteurs préparés

Comment utiliser les journaux Debian Apache pour améliorer les performances du site Web

Apr 12, 2025 pm 11:36 PM

Comment utiliser les journaux Debian Apache pour améliorer les performances du site Web

Apr 12, 2025 pm 11:36 PM

Cet article expliquera comment améliorer les performances du site Web en analysant les journaux Apache dans le système Debian. 1. Bases de l'analyse du journal APACH LOG enregistre les informations détaillées de toutes les demandes HTTP, y compris l'adresse IP, l'horodatage, l'URL de la demande, la méthode HTTP et le code de réponse. Dans Debian Systems, ces journaux sont généralement situés dans les répertoires /var/log/apache2/access.log et /var/log/apache2/error.log. Comprendre la structure du journal est la première étape d'une analyse efficace. 2.

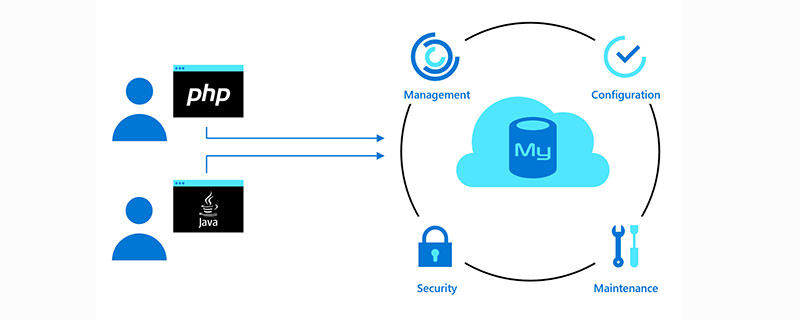

Comment se connecter à la base de données d'Apache

Apr 13, 2025 pm 01:03 PM

Comment se connecter à la base de données d'Apache

Apr 13, 2025 pm 01:03 PM

Apache se connecte à une base de données nécessite les étapes suivantes: Installez le pilote de base de données. Configurez le fichier web.xml pour créer un pool de connexion. Créez une source de données JDBC et spécifiez les paramètres de connexion. Utilisez l'API JDBC pour accéder à la base de données à partir du code Java, y compris l'obtention de connexions, la création d'instructions, les paramètres de liaison, l'exécution de requêtes ou de mises à jour et de traitement des résultats.

Comment configurer le format de journal debian Apache

Apr 12, 2025 pm 11:30 PM

Comment configurer le format de journal debian Apache

Apr 12, 2025 pm 11:30 PM

Cet article décrit comment personnaliser le format de journal d'Apache sur les systèmes Debian. Les étapes suivantes vous guideront à travers le processus de configuration: Étape 1: Accédez au fichier de configuration Apache Le fichier de configuration apache principal du système Debian est généralement situé dans /etc/apache2/apache2.conf ou /etc/apache2/httpd.conf. Ouvrez le fichier de configuration avec les autorisations racinaires à l'aide de la commande suivante: sudonano / etc / apache2 / apache2.conf ou sudonano / etc / apache2 / httpd.conf Étape 2: définir les formats de journal personnalisés à trouver ou

Sélection de la base de données pour Gitlab sur Debian

Apr 13, 2025 am 08:45 AM

Sélection de la base de données pour Gitlab sur Debian

Apr 13, 2025 am 08:45 AM

Lors du déploiement de Gitlab sur Debian, vous avez une variété de bases de données à choisir. Selon les résultats de la recherche, ce qui suit est plusieurs sélections de base de données courantes et leurs informations connexes: SQLite Fonctionnalités: SQLite est un système de gestion de base de données intégré léger avec une conception simple, un petit espace et facile à utiliser, et aucun serveur de base de données indépendant n'est requis. Scénarios applicables: adaptés aux petites applications ou applications qui doivent s'exécuter sur des appareils intégrés. Caractéristiques de MySQL: MySQL est un système de gestion de base de données relationnel open source, largement utilisé dans les sites Web et les applications.

Qu'est-ce que le serveur Apache? À quoi sert le serveur Apache?

Apr 13, 2025 am 11:57 AM

Qu'est-ce que le serveur Apache? À quoi sert le serveur Apache?

Apr 13, 2025 am 11:57 AM

Apache Server est un puissant logiciel de serveur Web qui agit comme un pont entre les navigateurs et les serveurs de sites Web. 1. Il gère les demandes HTTP et renvoie le contenu de la page Web en fonction des demandes; 2. La conception modulaire permet des fonctions étendues, telles que la prise en charge du chiffrement SSL et des pages Web dynamiques; 3. Les fichiers de configuration (tels que les configurations d'hôte virtuels) doivent être soigneusement définis pour éviter les vulnérabilités de sécurité et optimiser les paramètres de performance, tels que le nombre de threads et le temps de délai d'expiration, afin de créer des applications Web haute performance et sécurisées.

Comment résoudre nginx403

Apr 14, 2025 am 10:33 AM

Comment résoudre nginx403

Apr 14, 2025 am 10:33 AM

Comment corriger l'erreur interdite Nginx 403? Vérifier les autorisations de fichier ou de répertoire; 2. Vérifier le fichier .htaccess; 3. Vérifiez le fichier de configuration NGINX; 4. Redémarrer Nginx. D'autres causes possibles incluent les règles de pare-feu, les paramètres de Selinux ou les problèmes d'application.

Comment résoudre le problème du domaine croisé nginx

Apr 14, 2025 am 10:15 AM

Comment résoudre le problème du domaine croisé nginx

Apr 14, 2025 am 10:15 AM

Il existe deux façons de résoudre le problème du domaine transversal NGINX: modifiez les en-têtes de réponse transversale: ajoutez des directives pour autoriser les demandes de domaine croisé, spécifier des méthodes et des en-têtes autorisés et définir le temps du cache. Utilisez le module CORS: Activez les modules et configurez les règles CORS pour permettre des demandes, des méthodes, des en-têtes et du temps de cache.