Quels sont les virus informatiques classés selon leur mode d'infection ?

Selon la méthode d'infection des virus informatiques, ils peuvent être divisés en : 1. Les virus de démarrage, qui font référence aux virus informatiques qui parasitent la zone de démarrage ou la zone de démarrage principale du disque 2. Le système ; les virus, qui utilisent leurs propres programmes pour ajouter le système d'exploitation ou remplacer une partie du système d'exploitation, sont très destructeurs et peuvent paralyser l'ensemble du système ; 3. Virus d'application.

Virus de démarrage

Le virus de démarrage fait référence à un virus informatique qui vit dans le secteur de démarrage ou le secteur de démarrage principal de un disque. Ce type de virus profite de l'inconvénient de ne pas juger si le contenu de la zone de démarrage principale est correct ou non au démarrage du système. Il envahit le système pendant le processus de démarrage, réside dans la mémoire, surveille le fonctionnement du système et. attend l'infection et la destruction. Selon l'emplacement parasitaire des virus d'amorçage sur le disque dur, ils peuvent être subdivisés en virus d'enregistrement de démarrage principal et virus d'enregistrement de démarrage de partition. Le virus de l'enregistrement de démarrage principal infecte la zone de démarrage principale du disque dur, tel que le virus de la marijuana, le virus 2708, le virus de la torche, etc. ; le virus de l'enregistrement de démarrage de partition infecte l'enregistrement de démarrage de partition actif du disque dur, tel que le petit virus de la balle, virus des filles, etc.

Virus du système

Le virus du système d'exploitation utilisera son propre programme pour rejoindre le système d'exploitation ou remplacer une partie du système d'exploitation pour fonctionner. Il a un fort pouvoir destructeur et le fera. provoquant l’effondrement de tout le système. Et parce qu'il a infecté le système d'exploitation, ce virus remplacera les modules de programme légitimes du système d'exploitation par ses propres fragments de programme lors de son exécution. Le système d'exploitation est détruit en fonction des caractéristiques du virus lui-même, du statut et du rôle du module de programme légal dans le système d'exploitation remplacé et de la manière dont le virus remplace le système d'exploitation. Dans le même temps, ce virus est également très infectieux pour les fichiers du système.

Virus de type application

Les virus de type application sont également appelés virus de code source. Les programmes d'attaque de virus de code source écrits dans des langages de haut niveau sont compilés. dans des programmes écrits dans des langages de haut niveau. Il était auparavant inséré dans le programme source et devenait partie intégrante du programme juridique après une compilation réussie.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

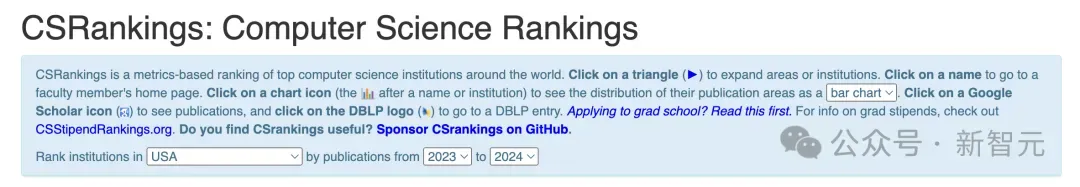

Publication du classement national CSRankings 2024 en informatique ! La CMU domine la liste, le MIT sort du top 5

Mar 25, 2024 pm 06:01 PM

Publication du classement national CSRankings 2024 en informatique ! La CMU domine la liste, le MIT sort du top 5

Mar 25, 2024 pm 06:01 PM

Les classements majeurs nationaux en informatique 2024CSRankings viennent d’être publiés ! Cette année, dans le classement des meilleures universités CS aux États-Unis, l'Université Carnegie Mellon (CMU) se classe parmi les meilleures du pays et dans le domaine de CS, tandis que l'Université de l'Illinois à Urbana-Champaign (UIUC) a été classé deuxième pendant six années consécutives. Georgia Tech s'est classée troisième. Ensuite, l’Université de Stanford, l’Université de Californie à San Diego, l’Université du Michigan et l’Université de Washington sont à égalité au quatrième rang mondial. Il convient de noter que le classement du MIT a chuté et est sorti du top cinq. CSRankings est un projet mondial de classement des universités dans le domaine de l'informatique initié par le professeur Emery Berger de la School of Computer and Information Sciences de l'Université du Massachusetts Amherst. Le classement est basé sur des objectifs

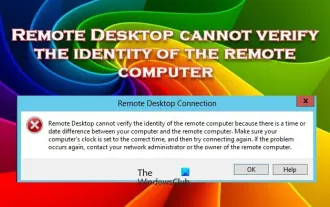

Le Bureau à distance ne peut pas authentifier l'identité de l'ordinateur distant

Feb 29, 2024 pm 12:30 PM

Le Bureau à distance ne peut pas authentifier l'identité de l'ordinateur distant

Feb 29, 2024 pm 12:30 PM

Le service Bureau à distance Windows permet aux utilisateurs d'accéder aux ordinateurs à distance, ce qui est très pratique pour les personnes qui doivent travailler à distance. Cependant, des problèmes peuvent survenir lorsque les utilisateurs ne peuvent pas se connecter à l'ordinateur distant ou lorsque Remote Desktop ne peut pas authentifier l'identité de l'ordinateur. Cela peut être dû à des problèmes de connexion réseau ou à un échec de vérification du certificat. Dans ce cas, l'utilisateur devra peut-être vérifier la connexion réseau, s'assurer que l'ordinateur distant est en ligne et essayer de se reconnecter. De plus, s'assurer que les options d'authentification de l'ordinateur distant sont correctement configurées est essentiel pour résoudre le problème. De tels problèmes avec les services Bureau à distance Windows peuvent généralement être résolus en vérifiant et en ajustant soigneusement les paramètres. Le Bureau à distance ne peut pas vérifier l'identité de l'ordinateur distant en raison d'un décalage d'heure ou de date. Veuillez vous assurer que vos calculs

Qu'est-ce que e dans l'ordinateur

Aug 31, 2023 am 09:36 AM

Qu'est-ce que e dans l'ordinateur

Aug 31, 2023 am 09:36 AM

Le « e » de l'ordinateur est le symbole de la notation scientifique. La lettre « e » est utilisée comme séparateur d'exposant en notation scientifique, ce qui signifie « multiplié à la puissance 10 ». En notation scientifique, un nombre s'écrit généralement sous la forme M ×. 10^E, où M est un nombre compris entre 1 et 10 et E représente l'exposant.

Correctif : code d'erreur Microsoft Teams 80090016 Le module de plateforme approuvée de votre ordinateur a échoué

Apr 19, 2023 pm 09:28 PM

Correctif : code d'erreur Microsoft Teams 80090016 Le module de plateforme approuvée de votre ordinateur a échoué

Apr 19, 2023 pm 09:28 PM

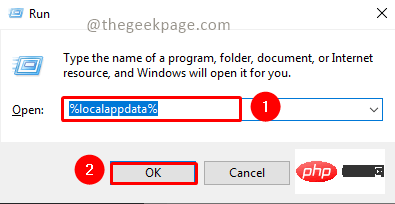

<p>MSTeams est la plateforme de confiance pour communiquer, discuter ou appeler avec des coéquipiers et des collègues. Le code d'erreur 80090016 sur MSTeams et le message <strong>Le module de plateforme sécurisée de votre ordinateur a échoué</strong> peuvent entraîner des difficultés de connexion. L'application ne vous permettra pas de vous connecter tant que le code d'erreur n'est pas résolu. Si vous rencontrez de tels messages lors de l'ouverture de MS Teams ou de toute autre application Microsoft, cet article peut vous guider pour résoudre le problème. </p><h2&

Que signifie ordinateur ?

Aug 15, 2023 am 09:58 AM

Que signifie ordinateur ?

Aug 15, 2023 am 09:58 AM

La signification de cu dans un ordinateur dépend du contexte : 1. Unité de contrôle, dans le processeur central d'un ordinateur, CU est le composant chargé de coordonner et de contrôler l'ensemble du processus informatique 2. Unité de calcul, dans un processeur graphique ou autre ; processeur accéléré, CU est l’unité de base pour le traitement des tâches de calcul parallèles.

Impossible d'ouvrir l'objet Stratégie de groupe sur cet ordinateur

Feb 07, 2024 pm 02:00 PM

Impossible d'ouvrir l'objet Stratégie de groupe sur cet ordinateur

Feb 07, 2024 pm 02:00 PM

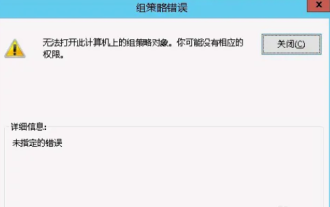

Parfois, le système d'exploitation peut mal fonctionner lors de l'utilisation d'un ordinateur. Le problème que j'ai rencontré aujourd'hui était que lors de l'accès à gpedit.msc, le système indiquait que l'objet de stratégie de groupe ne pouvait pas être ouvert car les autorisations appropriées pouvaient faire défaut. L'objet de stratégie de groupe sur cet ordinateur n'a pas pu être ouvert. Solution : 1. Lors de l'accès à gpedit.msc, le système indique que l'objet de stratégie de groupe sur cet ordinateur ne peut pas être ouvert en raison d'un manque d'autorisations. Détails : Le système ne parvient pas à localiser le chemin spécifié. 2. Une fois que l'utilisateur a cliqué sur le bouton de fermeture, la fenêtre d'erreur suivante apparaît. 3. Vérifiez immédiatement les enregistrements du journal et combinez les informations enregistrées pour découvrir que le problème réside dans le fichier C:\Windows\System32\GroupPolicy\Machine\registry.pol.

Comment supprimer complètement les virus des téléphones mobiles Méthodes recommandées pour lutter contre les virus sur les téléphones mobiles

Feb 29, 2024 am 10:52 AM

Comment supprimer complètement les virus des téléphones mobiles Méthodes recommandées pour lutter contre les virus sur les téléphones mobiles

Feb 29, 2024 am 10:52 AM

Une fois qu'un téléphone mobile est infecté par un certain virus cheval de Troie, il ne peut pas être détecté et tué par un logiciel antivirus. Ce principe est similaire à celui d'un ordinateur infecté par un virus tenace. Le virus ne peut être complètement supprimé qu'en formatant le lecteur C et en le supprimant. réinstaller le système, puis j'expliquerai comment nettoyer complètement le virus une fois que le téléphone mobile est infecté par un virus tenace. Méthode 1 : ouvrez le téléphone et cliquez sur « Paramètres » - Autres paramètres - « Restaurer le téléphone » pour restaurer les paramètres d'usine du téléphone. Remarque : Avant de restaurer les paramètres d'usine, vous devez sauvegarder les données importantes du téléphone. Les paramètres d'usine sont équivalents. à celles de l'ordinateur. "C'est la même chose que le formatage et la réinstallation du système." Après la récupération, les données du téléphone seront effacées. Méthode 2 (1) Éteignez d'abord le téléphone, puis appuyez et maintenez le "bouton d'alimentation". " + "bouton volume + ou bouton volume -" sur le téléphone en même temps.

Que dois-je faire si le navigateur Edge détecte un virus et ne parvient pas à le télécharger ?

Jan 31, 2024 pm 06:51 PM

Que dois-je faire si le navigateur Edge détecte un virus et ne parvient pas à le télécharger ?

Jan 31, 2024 pm 06:51 PM

Que dois-je faire si le navigateur Edge détecte un virus et ne parvient pas à le télécharger ? Le navigateur Edge est le logiciel de navigation par défaut pour nos ordinateurs système Microsoft, et c'est également un logiciel de navigation utilisé par de nombreux amis. Lors du téléchargement d'un fichier dans le navigateur Edge, il sera analysé par la protection de sécurité par défaut de l'ordinateur. S'il est déterminé comme étant un fichier à risque, il ne peut pas être téléchargé normalement. Si vous devez télécharger le fichier, suivez l'éditeur pour voir s'il est. ne peut pas être téléchargé. Présentons la solution au fichier. Que dois-je faire si le navigateur Edge détecte un virus et ne peut pas télécharger ? 1. Ouvrez les paramètres du navigateur Edge et recherchez la recherche et les services privés - faites défiler vers le bas pour trouver "Sécurité" - désactivez Microsoft Defender Smartscreen 2. Ensuite, ouvrez notre navigateur Edge ;