Opération et maintenance

Opération et maintenance

exploitation et maintenance Linux

exploitation et maintenance Linux

Protocole de contrôle des messages Internet ICMP : un éclaireur du temps réseau

Protocole de contrôle des messages Internet ICMP : un éclaireur du temps réseau

Protocole de contrôle des messages Internet ICMP : un éclaireur du temps réseau

Lorsque nous voulons tester la connectivité entre deux hôtes, nous utilisons souvent la commande ping pour vérifier. Mais connaissez-vous le lien entre cette commande et le protocole icmp ?

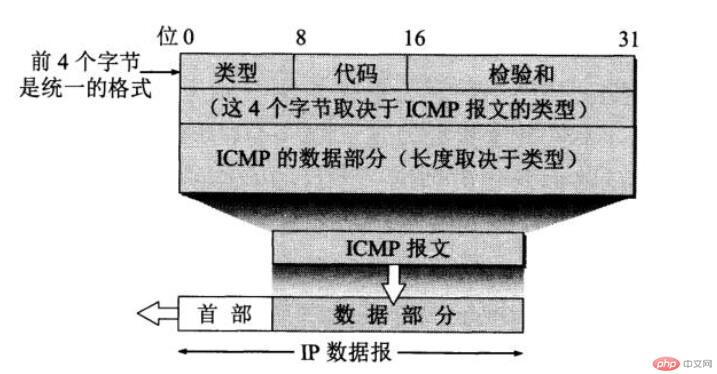

ICMP est le protocole de contrôle des messages Internet, utilisé pour signaler les conditions d'erreur et les informations d'erreur associées. Le message de données icmp est encapsulé dans le datagramme IP en tant que partie données. Cependant, comme le protocole IP, icmp est également un protocole de couche réseau. L'image suivante est un diagramme de format de message ICMP :

Les types de messages ICMP

Le total des messages ICMP est divisé en deux catégories, à savoir les messages de rapport d'erreur et les messages de demande.

Les messages de rapport d'erreur incluent principalement les types suivants :

Destination inaccessible (la valeur du type est 3) : lorsque l'hôte ou le routeur ne peut pas fournir de données, ce message est envoyé au point source.

Timeout (la valeur de type est 11) : lorsque la valeur TTL dans le datagramme IP est 0 ou que la livraison échoue dans le délai spécifié, un message de délai d'attente est envoyé au point source.

Problème de paramètre (la valeur de type est 12) : lorsqu'il y a des champs incorrects dans l'en-tête du datagramme reçu, le paquet de données sera rejeté et un message de problème de paramètre sera envoyé à la source.

Redirection (valeur de type 5) : lorsque le routeur reçoit le paquet, il sera plus efficace de savoir que l'adresse de destination doit être transférée depuis un autre routeur. Ensuite, après avoir transmis le paquet, il transmet également le paquet. à la source. Cliquez pour envoyer le message de redirection. Ensuite, le prochain datagramme avec la même adresse de destination proviendra d'un autre routeur.

Ensuite, regardons le message de demande. Il existe principalement un type : le message de demande de réponse (la valeur de type est 8) et le message de réponse (la valeur de type est 0). L'hôte qui reçoit le message de demande de réponse doit retourner. un message de réponse.

Une application d'ICMP : commande ping

Après avoir compris quelques connaissances d'ICMP, jetons un coup d'œil à un exemple d'application d'ICMP— — commande ping. Cette commande n'est pas seulement disponible sur les systèmes Linux, mais aussi sur les systèmes Windows

ping baidu.com

正在 Ping baidu.com [220.181.38.148] 具有 32 字节的数据:

来自 220.181.38.148 的回复: 字节=32 时间=32ms TTL=52

来自 220.181.38.148 的回复: 字节=32 时间=29ms TTL=52

来自 220.181.38.148 的回复: 字节=32 时间=27ms TTL=52

来自 220.181.38.148 的回复: 字节=32 时间=35ms TTL=52

220.181.38.148 的 Ping 统计信息:

数据包: 已发送 = 4,已接收 = 4,丢失 = 0 (0% 丢失),

往返行程的估计时间(以毫秒为单位):

最短 = 27ms,最长 = 35ms,平均 = 30msJetons un coup d'œil au workflow de la commande ping : Tout d'abord, mon hôte génère quatre messages ICMP, et ces quatre messages ICMP sont des réponses . demandez un message et envoyez ces quatre messages ICMP au serveur Baidu. Si le serveur Baidu peut recevoir ces quatre messages ICMP, il enverra également quatre messages de réponse ICMP à mon hôte. Par conséquent, mon hôte peut calculer le taux de perte de paquets et le temps aller-retour en fonction du nombre de datagrammes ICMP renvoyés et du temps de retour.

Recommandé : "Tutoriel vidéo Linux"

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Comment utiliser des expressions régulières (regex) dans Linux pour la correspondance de motifs?

Mar 17, 2025 pm 05:25 PM

Comment utiliser des expressions régulières (regex) dans Linux pour la correspondance de motifs?

Mar 17, 2025 pm 05:25 PM

L'article explique comment utiliser des expressions régulières (regex) dans Linux pour la correspondance de motifs, la recherche de fichiers et la manipulation du texte, la syntaxe détaillant, les commandes et les outils comme Grep, SED et AWK.

Comment surveiller les performances du système dans Linux à l'aide d'outils comme TOP, HTOP et VMSTAT?

Mar 17, 2025 pm 05:28 PM

Comment surveiller les performances du système dans Linux à l'aide d'outils comme TOP, HTOP et VMSTAT?

Mar 17, 2025 pm 05:28 PM

L'article discute de l'utilisation de TOP, HTOP et VMSTAT pour surveiller les performances du système Linux, détaillant leurs fonctionnalités uniques et leurs options de personnalisation pour une gestion efficace du système.

Comment implémenter l'authentification à deux facteurs (2FA) pour SSH dans Linux?

Mar 17, 2025 pm 05:31 PM

Comment implémenter l'authentification à deux facteurs (2FA) pour SSH dans Linux?

Mar 17, 2025 pm 05:31 PM

L'article fournit un guide sur la configuration de l'authentification à deux facteurs (2FA) pour SSH sur Linux à l'aide de Google Authenticator, détaillant l'installation, la configuration et les étapes de dépannage. Il met en évidence les avantages de sécurité du 2FA, comme SEC amélioré

Comment configurer Selinux ou Apparmor pour améliorer la sécurité dans Linux?

Mar 12, 2025 pm 06:59 PM

Comment configurer Selinux ou Apparmor pour améliorer la sécurité dans Linux?

Mar 12, 2025 pm 06:59 PM

Cet article compare les modules de sécurité SELINUX et Apparmor, Linux, fournissant un contrôle d'accès obligatoire. Il détaille leur configuration, mettant en évidence les différences d'approche (basées sur la stratégie vs basée sur le profil) et les impacts de performance potentiels

Comment sauvegarder et restaurer un système Linux?

Mar 12, 2025 pm 07:01 PM

Comment sauvegarder et restaurer un système Linux?

Mar 12, 2025 pm 07:01 PM

Cet article détaille les méthodes de sauvegarde et de restauration du système Linux. Il compare les sauvegardes d'image système complètes avec des sauvegardes incrémentielles, discute des stratégies de sauvegarde optimales (régularité, emplacements multiples, versioning, test, sécurité, rotation) et DA

Comment utiliser Sudo pour accorder des privilèges élevés aux utilisateurs de Linux?

Mar 17, 2025 pm 05:32 PM

Comment utiliser Sudo pour accorder des privilèges élevés aux utilisateurs de Linux?

Mar 17, 2025 pm 05:32 PM

L'article explique comment gérer les privilèges sudo à Linux, y compris l'octroi, la révocation et les meilleures pratiques de sécurité. L'accent est mis sur l'édition / etc.

Comment configurer un pare-feu à Linux en utilisant un pare-feu ou des iptables?

Mar 12, 2025 pm 06:58 PM

Comment configurer un pare-feu à Linux en utilisant un pare-feu ou des iptables?

Mar 12, 2025 pm 06:58 PM

Cet article compare la configuration du pare-feu Linux à l'aide de Firewalld et Iptables. Firewalld propose une interface conviviale pour la gestion des zones et des services, tandis que Iptables fournit un contrôle de bas niveau via la manipulation de la ligne de commande du NetFilter FRA

Comment gérer les packages logiciels dans Linux à l'aide de gestionnaires de packages (APT, YUM, DNF)?

Mar 17, 2025 pm 05:26 PM

Comment gérer les packages logiciels dans Linux à l'aide de gestionnaires de packages (APT, YUM, DNF)?

Mar 17, 2025 pm 05:26 PM

L'article discute de la gestion des packages de logiciels dans Linux à l'aide d'APT, YUM et DNF, couvrant l'installation, les mises à jour et les déménagements. Il compare leurs fonctionnalités et leur pertinence pour différentes distributions.