Quelle est la différence entre dapp et application ?

Différence : DApp fonctionne sur un réseau décentralisé, c'est-à-dire un réseau blockchain ; il n'y a pas de nœud centralisé dans le réseau qui puisse contrôler complètement le DApp. L'application est centralisée et doit être connectée à Internet pour demander à un serveur d'obtenir des données et de traiter les données ainsi qu'une série d'opérations associées.

L'environnement d'exploitation de ce tutoriel : système Windows 7, ordinateur Dell G3.

Recommandations associées : "Introduction à la programmation"

Qu'est-ce que DApp ?

Nous connaissons tous App, dans notre téléphones Il existe des applications avec de nombreuses fonctions différentes installées sur les téléphones mobiles, et DApp a un « D » supplémentaire dans la lettre que App « D » signifie « Décentralisé », ce qui signifie « distribué ». DApp est l'abréviation de Decentralized Application, qui signifie application décentralisée, également connue sous le nom d'application distribuée.

Peut-être que l'explication ci-dessus est plus écrite. Pour expliquer DApp de manière plus simple, elle devrait être : supprimez l'application que nous développons actuellement sur le système IOS et le système Android et exécutez-la sur le système blockchain. Combiné avec des contrats intelligents, cela devient ce que nous appelons DApp. Avec cette explication, il s’avère que DApp est directement lié à la technologie blockchain et est une application décentralisée. N’a-t-on pas l’impression qu’elle devient de plus en plus puissante à chaque minute ?

Y a-t-il une différence entre DApp et App ?

La plus grande différence par rapport à notre application traditionnelle est que DApp fonctionne sur un réseau décentralisé, c'est-à-dire un réseau blockchain. Il n'y a pas de nœud centralisé dans le réseau qui puisse contrôler complètement DApp, et nous savons tous que l'application est centralisée et doit être connectée à Internet pour demander à un serveur d'obtenir des données et de traiter les données ainsi qu'une série d'opérations associées.

Comparée à DApp, la blockchain est l'environnement sous-jacent à l'exécution des applications. Il peut être simplement comparé aux systèmes d’exploitation mobiles tels que IOS et Andorid, qui exécutent diverses applications par-dessus. La décentralisation dans les applications décentralisées signifie en réalité remplacer les applications serveur traditionnelles par des contrats intelligents exécutés sur la blockchain, sans aucun changement essentiel du côté client.

En fait, la relation entre App et DApp n'est pas une simple relation de substitution ou de compétition, mais une relation de coexistence relativement parlant, DApp n'est pas un substitut à App, mais enrichit et enrichit App Complete. . La blockchain se développe rapidement. Alors que les gens en dépendent de plus en plus, tout comme Internet, nous avons alors besoin de DApp pour aider les utilisateurs à résoudre leurs besoins dans différents domaines et problèmes.

Le DApp est-il la tendance du futur ?

L'avantage de DApp est qu'il possède des fonctions uniques telles que la confirmation des données et le transfert de valeur uniques à la blockchain. DApp peut améliorer les changements dans le processus d'authentification des utilisateurs, les changements dans les relations de production de l'industrie, la sécurité des transactions et réduire la technologie. coûts de développement. Il présente de grands avantages en réduisant les coûts d'exploitation et de maintenance, etc., et peut également améliorer au maximum l'expérience et la participation de l'utilisateur.

Les caractéristiques décentralisées de la technologie blockchain nous ont laissé une immense marge d'imagination. Les DApp basées sur la technologie blockchain n'ont pas encore été largement utilisées dans les applications pratiques. On peut dire qu'elles en sont à leurs balbutiements, mais elles le sont encore. à leurs débuts, il y a une énorme marge de développement. Nous pensons qu’à mesure que la blockchain continue de se développer, les applications liées au DApp seront encore plus popularisées avec le développement de la technologie.

Pour plus d'articles connexes, veuillez visiter le Site Web PHP chinois ! !

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Sujets chauds

1393

1393

52

52

1207

1207

24

24

Comment effectuer une authentification par nom réel sur l'application Jingdong Mall

Mar 19, 2024 pm 02:31 PM

Comment effectuer une authentification par nom réel sur l'application Jingdong Mall

Mar 19, 2024 pm 02:31 PM

Comment obtenir une authentification par nom réel sur l'application Jingdong Mall ? Jingdong Mall est une plateforme d'achat en ligne que de nombreux amis utilisent souvent. Avant de faire des achats, il est préférable que chacun s'authentifie par son nom réel afin de pouvoir bénéficier de services complets et d'avoir une meilleure expérience d'achat. Ce qui suit est la méthode d'authentification par nom réel pour JD.com, j'espère qu'elle sera utile aux internautes. 1. Installez et ouvrez JD.com, puis connectez-vous à votre compte personnel ; 2. Cliquez ensuite sur [Mon] en bas de la page pour accéder à la page du centre personnel ; 3. Cliquez ensuite sur la petite icône [Paramètres] dans le coin supérieur droit pour accéder à l'interface de la fonction de configuration ; 4. Sélectionnez [Compte et sécurité] pour accéder à la page des paramètres du compte ; 5. Enfin, cliquez sur l'option [Authentification par nom réel] pour remplir les informations du nom réel ; . Le système d'installation vous demande de remplir vos véritables informations personnelles et de compléter l'authentification par votre nom réel.

Comment décrypter les ressources de l'application dans l'ingénierie inverse cocos2d-LUA

May 16, 2023 pm 07:11 PM

Comment décrypter les ressources de l'application dans l'ingénierie inverse cocos2d-LUA

May 16, 2023 pm 07:11 PM

Prenons l'exemple de l'apk Dashen. Grâce à l'analyse précédente du script Lua de décryptage de l'application, nous pouvons décrypter le script Lua de l'apk Dashen. Décryptons maintenant ses ressources (fichiers de configuration et images, etc.). Prenons comme exemple un fichier de configuration plus important Avant le décryptage : l'en-tête du fichier a également une valeur de signature : va te faire foutre !. Voyant cela, nous avons d'abord réfléchi à la question de savoir s'il était également crypté avec xxtea. Nous avons d'abord utilisé la méthode ci-dessus pour le déchiffrer avec xxtea, puis nous l'avons décompressé. Une erreur s'est produite pendant l'opération. devons nier ce que nous venons de dire. Nous continuons à décrypter le fichier de configuration étape par étape. Pensez-y un instant, l'en-tête du fichier est : va te faire foutre ! Si vous souhaitez décrypter des fichiers, vous devrez inévitablement traiter

Microsoft améliore le Smart App Control de Windows 11, mais vous ne pourrez peut-être pas l'utiliser

Apr 17, 2023 pm 04:40 PM

Microsoft améliore le Smart App Control de Windows 11, mais vous ne pourrez peut-être pas l'utiliser

Apr 17, 2023 pm 04:40 PM

Microsoft a lancé SmartAppControl, une fonctionnalité de sécurité de Windows 11, plus tôt cette année. À l'époque, Microsoft le décrivait comme un outil de protection qui « bloque les applications non fiables ou potentiellement dangereuses ». Ce qui était unique à propos de l’outil à l’époque, c’est qu’il déterminait s’il devait fonctionner sur un appareil Windows 11. SmartAppControl s'exécute initialement en mode évaluation ; c'est dans ce mode que l'application décide si elle doit être ouverte. Microsoft a révélé que les utilisateurs peuvent activer Smart App Control dans la section Contrôles des applications et du navigateur de l'application de sécurité Windows. Selon Microsoft uniquement, SmartAppC

Comment afficher et supprimer l'historique des achats de l'App Store sur iPhone

Apr 13, 2023 pm 06:31 PM

Comment afficher et supprimer l'historique des achats de l'App Store sur iPhone

Apr 13, 2023 pm 06:31 PM

L'AppStore est une place de marché pour les applications liées à iOS. Ici, vous pouvez également trouver des applications gratuites et des applications payantes. Les applications peuvent être des applications de jeu, des applications de productivité, des applications utilitaires, des applications de réseaux sociaux et bien d'autres catégories d'applications. Vous avez peut-être téléchargé ou acheté de nombreuses applications pour iPhone sur l'AppStore. Vous vous demandez peut-être maintenant comment afficher l’historique des achats des applications achetées dans l’App Store. Parfois, vous souhaiterez peut-être masquer certains achats de votre historique d’achats pour des raisons de confidentialité. Dans cet article, nous vous guiderons pour trouver votre historique d'achats et comment supprimer/masquer des achats de votre historique d'achats si nécessaire. Partie 1

Étapes et précautions pour enregistrer un identifiant Apple de Hong Kong (profitez des avantages uniques de l'Apple Store de Hong Kong)

Sep 02, 2024 pm 03:47 PM

Étapes et précautions pour enregistrer un identifiant Apple de Hong Kong (profitez des avantages uniques de l'Apple Store de Hong Kong)

Sep 02, 2024 pm 03:47 PM

Les produits et services Apple ont toujours été appréciés par les utilisateurs du monde entier. L'enregistrement d'un identifiant Apple de Hong Kong apportera plus de commodité et de privilèges aux utilisateurs. Examinons les étapes à suivre pour enregistrer un identifiant Apple de Hong Kong et ce à quoi vous devez prêter attention. Comment enregistrer un identifiant Apple de Hong Kong Lors de l'utilisation d'appareils Apple, de nombreuses applications et fonctions nécessitent l'utilisation d'un identifiant Apple pour se connecter. Si vous souhaitez télécharger des applications depuis Hong Kong ou profiter du contenu préférentiel de l'AppStore de Hong Kong, il est indispensable d'enregistrer un identifiant Apple de Hong Kong. Cet article détaillera les étapes à suivre pour enregistrer un identifiant Apple de Hong Kong et ce à quoi vous devez faire attention. Étapes : Sélectionnez la langue et la région : recherchez l'option "Paramètres" sur votre appareil Apple et entrez

Comment annuler le forfait de données sur l'application China Unicom Comment annuler le forfait de données sur China Unicom

Mar 18, 2024 pm 10:10 PM

Comment annuler le forfait de données sur l'application China Unicom Comment annuler le forfait de données sur China Unicom

Mar 18, 2024 pm 10:10 PM

L'application China Unicom peut facilement répondre aux besoins de chacun. Elle dispose de diverses fonctions pour répondre à vos besoins. Si vous souhaitez gérer divers services, vous pouvez facilement le faire ici. Si vous n'en avez pas besoin, vous pouvez vous désinscrire à temps ici. est efficace. Pour éviter des pertes ultérieures, de nombreuses personnes ont parfois l'impression que les données ne sont pas suffisantes lorsqu'elles utilisent des téléphones portables, elles achètent donc des forfaits de données supplémentaires, mais elles n'en veulent pas le mois prochain et souhaitent se désabonner immédiatement. Ici, l'éditeur. explique Nous mettons à disposition une méthode de désinscription, pour que les amis qui en ont besoin puissent venir l'utiliser ! Dans l'application China Unicom, recherchez l'option « Mon » dans le coin inférieur droit et cliquez dessus. Dans l'interface Mon, faites glisser la colonne Mes Services et cliquez sur l'option "J'ai commandé"

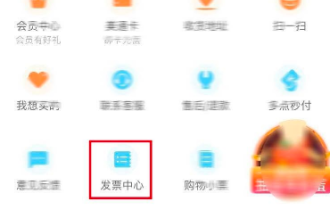

Comment émettre des factures avec l'application multipoint

Mar 14, 2024 am 10:00 AM

Comment émettre des factures avec l'application multipoint

Mar 14, 2024 am 10:00 AM

Les factures, comme preuve d’achat, sont essentielles à notre vie quotidienne et à notre travail. Alors, lorsque nous utilisons habituellement l'application Duodian pour faire du shopping, comment pouvons-nous facilement émettre des factures dans l'application Duodian ? Ci-dessous, l'éditeur de ce site vous proposera un guide détaillé étape par étape pour ouvrir des factures sur les applications multipoints. Les utilisateurs qui souhaitent en savoir plus ne doivent pas le manquer. Venez suivre le texte pour en savoir plus ! Dans le [Centre de facturation], cliquez sur [Supermarché multipoint/Shopping gratuit], sélectionnez la commande qui doit être facturée sur la page de commande terminée, cliquez sur Suivant pour remplir les [Informations sur la facture], [Informations sur le destinataire], puis cliquez sur Soumettez après avoir confirmé qu'elles sont correctes. Après quelques minutes, entrez dans la boîte aux lettres de réception, ouvrez l'e-mail, cliquez sur l'adresse de téléchargement de la facture électronique, et enfin téléchargez et imprimez la facture électronique.

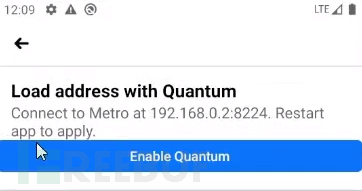

Comment utiliser les liens profonds vers l'application Facebook de porte dérobée

May 19, 2023 pm 02:49 PM

Comment utiliser les liens profonds vers l'application Facebook de porte dérobée

May 19, 2023 pm 02:49 PM

Récemment, l'auteur a découvert une vulnérabilité de lien profond dans l'application Facebook Android. Grâce à cette vulnérabilité, l'application Facebook Android installée sur le téléphone mobile de l'utilisateur peut être convertie en un programme de porte dérobée (Backdoor) pour réaliser une porte dérobée. En outre, cette vulnérabilité peut également être utilisée pour reconditionner l'application Facebook et l'envoyer à des victimes cibles spécifiques pour installation et utilisation. Jetons un coup d'œil au processus de découverte de cette vulnérabilité par l'auteur, et comment la construire via Payload et enfin la transformer en un risque de sécurité dans l'environnement de production réel de l'application Facebook. Lorsque j'effectue habituellement des tests publics lors de la découverte de vulnérabilités, je comprends d'abord soigneusement le mécanisme d'application du système cible. Dans mon dernier blog, j'ai expliqué comment analyser Face