redis apprend la réplication maître-esclaveMaître/esclave

Qu'est-ce que

Jargon : c'est ce que nous appelons la réplication maître-esclave une fois les données de l'hôte mises à jour. , il est configuré en fonction de la configuration et des stratégies, automatiquement synchronisé avec le mécanisme maître/esclave de la machine de secours, le Maître est principalement destiné à l'écriture, et l'Esclave est principalement destiné à la lecture

Ce qui peut être fait

Séparation de la lecture et de l'écriture

Reprise après sinistre

Recommandé (gratuit) : redis

Comment jouer

• Equipé d'un esclave (bibliothèque) mais pas d'un maître (bibliothèque)

• Commande de configuration de la bibliothèque esclave : port de la bibliothèque maître IP de la bibliothèque maître

• Chaque chaque fois que vous vous déconnectez du maître, vous devez vous reconnecter, sauf si vous le configurez dans le fichier redis.conf (emplacement spécifique : recherche redis.conf #### REPLICATION ####)

• réplication des informations

• Modifier détails du fichier de configuration

• Pour copier plusieurs fichiers redis.conf, appuyez sur 'redis[ port].conf' renommer

• Activer le démon oui

• nom du fichier pid

• Spécifiez le port

• journal nom de fichier

• nom dump.rdb

réplication Anglais [ˌreplɪ'keɪʃ(ə)n] Américain [ˌreplɪ'keɪʃ(ə)n] n.

(peinture, etc. ) copier ; copier ; répéter (expérience); (surtout réponse à la défense)

3 astuces courantes

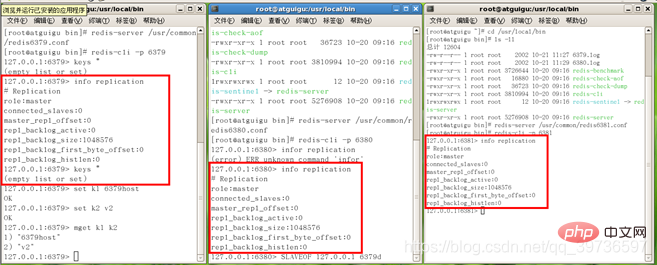

Un maître et deux esclaves ( un maître, deux esclaves)

Init

Définir la machine esclave via slaveof 127.0.0.1 6379d

À ce moment, un maître et deux esclaves sont configurés

Définissez k4 v4 dans le maître, et entrez dans les deux esclaves, k4 peut être affiché.

1. Si je règle k1 et k2 avant l'esclave, la machine esclave peut-elle vérifier leurs valeurs

Oui, la machine esclave ne peut jouer du début à la fin qu'après l'avoir reçue. L'hôte doit tout jouer

2. A ce moment, le set k6 v6 est défini sur l'hôte et le set k6 v66 est également défini sur les deux esclaves. Premier arrivé, premier servi, ce dernier prime. L'esclave et l'hôte peuvent-ils exécuter la même commande ?

Le maître écrit en tant que maître et l'esclave lit en tant que maître

A ce moment, l'esclave ne peut pas écrire et une exception est signalée.

3. L'hôte est mort ? Quelles sont les chances ? De la machine ? Rester sur place ?

Toujours esclave, reste sur place. Je ne pourrai pas prendre la relève. Quand le leader reviendra, tout sera comme avant

4. La machine esclave est morte ? Vous remettre d’une incapacité à fonctionner ?

Si la machine esclave meurt, elle deviendra le maître lors de sa récupération, car • Chaque fois qu'elle est déconnectée du maître, elle doit être reconnectée, à moins que vous ne la configuriez dans redis.conf. Si vous voulez suivre la grande armée, utilisez simplement le commandement slaveof. Recommencez depuis le début et jouez sur la console du début à la fin.

Transmettre le feu

Idée de base : Décentralisation

L'esclave précédent peut être le maître de l'esclave suivant, et l'esclave peut également recevoir des connexions et des connexions des autres esclaves. Requête synchrone, alors l'esclave agit comme le prochain maître dans la chaîne, ce qui peut réduire efficacement la pression d'écriture du maître (l'esclave des esclaves est toujours un esclave)

Changement de direction à mi-chemin : les données précédentes seront effacé et la dernière copie sera rétablie

slaveof Nouvelle adresse IP de la bibliothèque principale Nouveau port de la bibliothèque principale

Par exemple, 79 est l'hôte de 80 et 80 est l'hôte de 81. En 79, l'ensemble k9 v9 peut être interrogé entre 80 et 81. Utiliser la republication d'informations sur l'hôte 80 C'est un esclave, mais il est également connecté à un esclave.

Concentrez-vous sur les clients

SLAVEOF personne

Empêchez la base de données actuelle de se synchroniser avec d'autres bases de données et transformez-la en base de données principale

Après le blocage de l'hôte vers le haut, les deux esclaves La machine doit choisir un patron A ce moment, utilisez une commande sur 80, esclave de personne, pour faire de 80 le leader. Pour 81, si l'esclave de 80 est utilisé, l'hôte 80 bits sera reconnu, et les données de 80 seront modifiées, et 81 pourra également être interrogé. Si l'hôte d'origine 79 revient, il deviendra à ce moment-là un individu indépendant.

Principe de réplication

Une fois l'esclave démarré et connecté avec succès au maître, il enverra une commande de synchronisation

Le maître reçoit la commande pour démarrer le Le processus de sauvegarde en arrière-plan et la collecte de tous les reçus sont utilisés pour modifier la commande d'ensemble de données. Une fois le processus en arrière-plan exécuté, le maître transférera l'intégralité du fichier de données à l'esclave pour terminer une synchronisation complète

Copie complète : après réception du service esclave. les données du fichier de base de données, il les enregistrera et les chargera en mémoire.

Réplication incrémentale : le maître continue de transmettre toutes les nouvelles commandes de modification collectées à l'esclave afin de terminer la synchronisation

Cependant, tant que le maître est reconnecté, une synchronisation complète (réplication complète) sera automatiquement exécutée

Pour la première fois, il s'agit d'une copie complète, suivie d'une copie incrémentielle.

Mode Sentinelle (sentinelle)

Un groupe de sentinelles peut surveiller plusieurs maîtres en même temps (sentinelle de patrouille)

Qu'est-ce que it

Une version automatique qui est principalement anti-client. Elle peut surveiller si l'hôte est défectueux en arrière-plan, en cas de panne, il passera automatiquement de la base de données à la base de données principale en fonction de la base de données. nombre de votes

Comment jouer (étapes à utiliser)

1. Ajustez la structure, 6379 amène 6380, 6381

2. Créez un nouveau fichier sentinel.conf, le nom ne doit pas être faux

3. Configurez la sentinelle, renseignez le contenu

1 .sentinel monitor Le nom de la base de données surveillée (Choisissez votre propre nom) 127.0.0.1 6379 1

ˆ ˆ 2. Le dernier chiffre 1 ci-dessus signifie qu'après que l'hôte a raccroché, le salve votera pour voir qui prendra le relais en tant qu'hôte, et celui qui obtiendra le nombre de votes deviendra l'hôte (PS. C'est différent de la description sur le site officiel, il y a des documents officiels ci-dessous)

4. Démarrer Sentinel

1. redis-sentinel /sentinel.conf (les répertoires ci-dessus sont configurés en fonction de leurs conditions réelles et peuvent être des répertoires différents)

5. Démonstration maître-esclave normale

6. Le maître d'origine est en panne

7. Votez pour un nouveau

8. Redémarrez le maître et l'esclave et continuez le travail, vérifiez la réplication des informations

Problème : Si le maître précédemment bloqué est redémarré, y aura-t-il un conflit entre les deux maîtres ?

Réponse : Non, le maître d'origine devient un esclave

Inconvénients de la réplication

Délai de réplication

Car toutes les opérations d'écriture sont Il est exploité sur le maître d'abord, puis synchronisé sur l'esclave, il y a donc un certain retard dans la synchronisation du maître vers la machine esclave. Lorsque le système est très occupé, le problème de retard sera plus grave et le nombre de machines augmentera. Les machines esclaves aggraveront également ce problème.

Plus de recommandations d'apprentissage gratuites associées : tutoriel Redis

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Comment construire le mode Cluster Redis

Apr 10, 2025 pm 10:15 PM

Comment construire le mode Cluster Redis

Apr 10, 2025 pm 10:15 PM

Le mode Redis Cluster déploie les instances Redis sur plusieurs serveurs grâce à la rupture, à l'amélioration de l'évolutivité et de la disponibilité. Les étapes de construction sont les suivantes: Créez des instances de redis étranges avec différents ports; Créer 3 instances Sentinel, Moniteur Redis Instances et basculement; Configurer les fichiers de configuration Sentinel, ajouter des informations d'instance Redis de surveillance et des paramètres de basculement; Configurer les fichiers de configuration d'instance Redis, activer le mode de cluster et spécifier le chemin du fichier d'informations de cluster; Créer un fichier nœuds.conf, contenant des informations de chaque instance redis; Démarrez le cluster, exécutez la commande CREATE pour créer un cluster et spécifiez le nombre de répliques; Connectez-vous au cluster pour exécuter la commande d'informations de cluster pour vérifier l'état du cluster; faire

Comment utiliser la commande redis

Apr 10, 2025 pm 08:45 PM

Comment utiliser la commande redis

Apr 10, 2025 pm 08:45 PM

L'utilisation de la directive Redis nécessite les étapes suivantes: Ouvrez le client Redis. Entrez la commande (Verbe Key Value). Fournit les paramètres requis (varie de l'instruction à l'instruction). Appuyez sur Entrée pour exécuter la commande. Redis renvoie une réponse indiquant le résultat de l'opération (généralement OK ou -err).

Comment effacer les données redis

Apr 10, 2025 pm 10:06 PM

Comment effacer les données redis

Apr 10, 2025 pm 10:06 PM

Comment effacer les données Redis: utilisez la commande flushall pour effacer toutes les valeurs de clé. Utilisez la commande flushdb pour effacer la valeur clé de la base de données actuellement sélectionnée. Utilisez SELECT pour commuter les bases de données, puis utilisez FlushDB pour effacer plusieurs bases de données. Utilisez la commande del pour supprimer une clé spécifique. Utilisez l'outil Redis-CLI pour effacer les données.

Comment lire le code source de Redis

Apr 10, 2025 pm 08:27 PM

Comment lire le code source de Redis

Apr 10, 2025 pm 08:27 PM

La meilleure façon de comprendre le code source redis est d'aller étape par étape: familiarisez-vous avec les bases de Redis. Sélectionnez un module ou une fonction spécifique comme point de départ. Commencez par le point d'entrée du module ou de la fonction et affichez le code ligne par ligne. Affichez le code via la chaîne d'appel de fonction. Familiez les structures de données sous-jacentes utilisées par Redis. Identifiez l'algorithme utilisé par Redis.

Comment utiliser un seul fileté redis

Apr 10, 2025 pm 07:12 PM

Comment utiliser un seul fileté redis

Apr 10, 2025 pm 07:12 PM

Redis utilise une architecture filetée unique pour fournir des performances élevées, une simplicité et une cohérence. Il utilise le multiplexage d'E / S, les boucles d'événements, les E / S non bloquantes et la mémoire partagée pour améliorer la concurrence, mais avec des limites de limitations de concurrence, un point d'échec unique et inadapté aux charges de travail à forte intensité d'écriture.

Comment lire la file d'attente redis

Apr 10, 2025 pm 10:12 PM

Comment lire la file d'attente redis

Apr 10, 2025 pm 10:12 PM

Pour lire une file d'attente à partir de Redis, vous devez obtenir le nom de la file d'attente, lire les éléments à l'aide de la commande LPOP et traiter la file d'attente vide. Les étapes spécifiques sont les suivantes: Obtenez le nom de la file d'attente: Nommez-le avec le préfixe de "Fitre:" tel que "Fitre: My-Quyue". Utilisez la commande LPOP: éjectez l'élément de la tête de la file d'attente et renvoyez sa valeur, telle que la file d'attente LPOP: My-Queue. Traitement des files d'attente vides: si la file d'attente est vide, LPOP renvoie NIL et vous pouvez vérifier si la file d'attente existe avant de lire l'élément.

Comment afficher toutes les clés dans Redis

Apr 10, 2025 pm 07:15 PM

Comment afficher toutes les clés dans Redis

Apr 10, 2025 pm 07:15 PM

Pour afficher toutes les touches dans Redis, il existe trois façons: utilisez la commande Keys pour retourner toutes les clés qui correspondent au modèle spécifié; Utilisez la commande SCAN pour itérer les touches et renvoyez un ensemble de clés; Utilisez la commande info pour obtenir le nombre total de clés.

Comment démarrer le serveur avec redis

Apr 10, 2025 pm 08:12 PM

Comment démarrer le serveur avec redis

Apr 10, 2025 pm 08:12 PM

Les étapes pour démarrer un serveur Redis incluent: Installez Redis en fonction du système d'exploitation. Démarrez le service Redis via Redis-Server (Linux / MacOS) ou Redis-Server.exe (Windows). Utilisez la commande redis-Cli Ping (Linux / MacOS) ou redis-Cli.exe Ping (Windows) pour vérifier l'état du service. Utilisez un client redis, tel que redis-cli, python ou node.js pour accéder au serveur.