développement back-end

développement back-end

tutoriel php

tutoriel php

Que savez-vous des vulnérabilités PHP ? (introduction détaillée)

Que savez-vous des vulnérabilités PHP ? (introduction détaillée)

Que savez-vous des vulnérabilités PHP ? (introduction détaillée)

针对PHP的网站主要存在下面几种攻击方式,这里介绍下,大家在书写php代码的时候一定要注意下,本篇文章有一定的参考性!

针对PHP的网站主要存在下面几种攻击方式:

命令注入(Command Injection)

eval注入(Eval Injection)

客户端脚本攻击(Script Insertion)

跨网站脚本攻击(Cross Site Scripting, XSS)、SQL注入攻击(SQL injection)

跨网站请求伪造攻击(Cross Site Request Forgeries, CSRF)

Session 会话劫持(Session Hijacking)

Session 固定攻击(Session Fixation)

HTTP响应拆分攻击(HTTP Response Splitting)

文件上传漏洞(File Upload Attack)

目录穿越漏洞(Directory Traversal)

远程文件包含攻击(Remote Inclusion)

动态函数注入攻击(Dynamic Variable Evaluation)

URL攻击(URL attack)

表单提交欺骗攻击(Spoofed Form Submissions)

HTTP请求欺骗攻击(Spoofed HTTP Requests)

命令注入攻击

PHP中可以使用下列5个函数来执行外部的应用程序或函数

system、exec、passthru、shell_exec、“(与shell_exec功能相同)

函数原型

string system(string command, int &return_var)

command 要执行的命令

return_var 存放执行命令的执行后的状态值

string exec (string command, array &output, int &return_var)

command 要执行的命令

output 获得执行命令输出的每一行字符串

return_var 存放执行命令后的状态值

void passthru (string command, int &return_var)

command 要执行的命令

return_var 存放执行命令后的状态值

string shell_exec (string command)

command 要执行的命令

漏洞实例

例1:

//ex1.php

<?php $dir = $_GET["dir"];

if (isset($dir))

{

echo "<pre class="brush:php;toolbar:false">";

system("ls -al ".$dir);

echo "我们提交http://www.sectop.com/ex1.php?dir=| cat /etc/passwd

提交以后,命令变成了 system("ls -al | cat /etc/passwd");

eval注入攻击

eval函数将输入的字符串参数当作PHP程序代码来执行

函数原型:

mixed eval(string code_str) //eval注入一般发生在攻击者能控制输入的字符串的时候

//ex2.php

<?php $var = "var";

if (isset($_GET["arg"]))

{

$arg = $_GET["arg"];

eval("\$var = $arg;");

echo "\$var =".$var;

}

?>

当我们提交 http://www.sectop.com/ex2.php?arg=phpinfo();漏洞就产生了

动态函数

<?php func A()

{

dosomething();

}

func B()

{

dosomething();

}

if (isset($_GET["func"]))

{

$myfunc = $_GET["func"];

echo $myfunc();

}

?>

程序员原意是想动态调用A和B函数,那我们提交http://www.sectop.com/ex.php?func=phpinfo 漏洞产生

防范方法

尽量不要执行外部命令

使用自定义函数或函数库来替代外部命令的功能

使用escapeshellarg函数来处理命令参数

使用safe_mode_exec_dir指定可执行文件的路径

esacpeshellarg函数会将任何引起参数或命令结束的字符转义,单引号“'”,替换成“\'”,双引号“"”,替换成“\"”,分号“;”替换成“\;”

用safe_mode_exec_dir指定可执行文件的路径,可以把会使用的命令提前放入此路径内

safe_mode = On

safe_mode_exec_di r= /usr/local/php/bin/

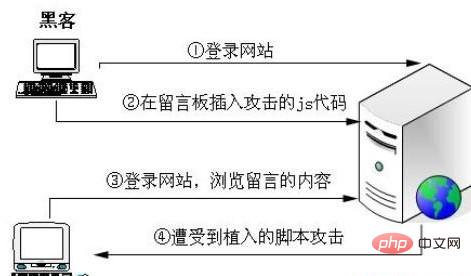

客户端脚本植入

客户端脚本植入(Script Insertion),是指将可以执行的脚本插入到表单、图片、动画或超链接文字等对象内。当用户打开这些对象后,攻击者所植入的脚本就会被执行,进而开始攻击。

可以被用作脚本植入的HTML标签一般包括以下几种:

<script>标签标记的javascript和vbscript等页面脚本程序。在<script>标签内可以指定js程序代码,也可以在src属性内指定js文件的URL路径<br/><object>标签标记的对象。这些对象是java applet、多媒体文件和ActiveX控件等。通常在data属性内指定对象的URL路径<br/><embed>标签标记的对象。这些对象是多媒体文件,例如:swf文件。通常在src属性内指定对象的URL路径<br/><applet>标签标记的对象。这些对象是java applet,通常在codebase属性内指定对象的URL路径<br/><form>标签标记的对象。通常在action属性内指定要处理表单数据的web应用程序的URL路径</script>

客户端脚本植入的攻击步骤

1、攻击者注册普通用户后登陆网站

2、打开留言页面,插入攻击的js代码

3、其他用户登录网站(包括管理员),浏览此留言的内容

4、隐藏在留言内容中的js代码被执行,攻击成功

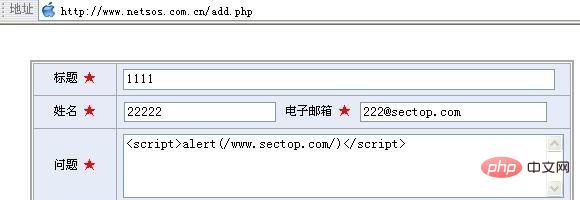

Instance

Base de données

CREATE TABLE `postmessage` (

`id` int(11) NON NULL auto_increment,

`subject` varchar(60) NON NULL par défaut ”,

`name` varchar(40) NOT NULL default ”,

`email` varchar(25) NOT NULL default ”,

`question` mediumtext NOT NULL,

`postdate` datetime NOT NULL par défaut '0000-00-00 00:00:00′,

PRIMARY KEY (`id`)

) ENGINE=MyISAM DEFAULT CHARSET=gb2312 COMMENT='Message de l'utilisateur' AUTO_INCREMENT=69;

/ /add.php Insérer un message

//list.php Liste des messages

//show.php Afficher le message

Soumettre le message ci-dessous

Lors de la navigation dans ce message, le script js sera exécuté

Insérer <script>while(1){windows.open();}</script> box

Insérer<script>location.href="http://www.sectop.com";</script> pour accéder à la page de phishing

ou utiliser un autre code js auto-construit pour attaquer

Méthodes de prévention

Utiliser généralement la fonction htmlspecialchars pour convertir les caractères spéciaux en codage HTML

Prototype de fonction

string htmlspecialchars (string string, int quote_style , string charset)

string est la chaîne à encoder.

quote_style est facultatif. La valeur peut être ENT_COMPAT, ENT_QUOTES, ENT_NOQUOTES. , ce qui signifie des guillemets doubles et des guillemets simples. Tous doivent être convertis. ENT_NOQUOTES, indiquant que les guillemets doubles et les guillemets simples ne sont pas convertis.

charset est facultatif, indiquant le jeu de caractères utilisé. caractères en encodage html :

& —-> &

" —-> "

' —-> '

Remplacez la ligne par

Vérifiez ensuite la page de vulnérabilité où js est inséré

Attaque de script intersite XSS

Attaque de script intersite XSS

XSS (Cross Site Scripting), qui signifie attaque de script intersite, est abrégé en XSSCross-site scripting est principalement utilisé par des attaquants pour lire les cookies ou d'autres données personnelles des utilisateurs du site Web. Une fois que l'attaquant a obtenu ces données, il peut se faire passer pour cet utilisateur pour se connecter au site Web et obtenir les autorisations de cet utilisateur.

Étapes générales pour les attaques de script intersite :1. L'attaquant envoie le lien http xss à l'utilisateur cible d'une manière ou d'une autre

2 L'utilisateur cible se connecte à ce site Web et ouvre le lien xss<.>3. Le site Web a exécuté ce script d'attaque XSS

4. La page de l'utilisateur cible accède au site Web de l'attaquant et l'attaquant a obtenu les informations de l'utilisateur cible

5 L'attaquant utilise les informations de l'utilisateur cible. site Web et terminer l'attaque

Lorsqu'un programme présentant une vulnérabilité intersite apparaît, l'attaquant peut construire quelque chose comme http://www.sectop.com/search.php?key=<script>, après avoir incité l'utilisateur à cliquer, la valeur du cookie de l'utilisateur peut être obtenue<br/>Méthodes de prévention : <br/>Utilisez la fonction htmlspecialchars pour convertir les caractères spéciaux en encodage HTML</script>

string htmlspecialchars (string string, int quote_style, string charset)

string est la chaîne à encoder

quote_style est facultatif, la valeur peut être ENT_COMPAT, ENT_QUOTES ou ENT_NOQUOTES. La valeur par défaut est ENT_COMPAT, ce qui signifie que seuls les guillemets doubles sont convertis et les guillemets simples ne sont pas convertis. ENT_QUOTES, indiquant que les guillemets doubles et simples doivent être convertis. ENT_NOQUOTES, indiquant que les guillemets doubles et simples ne seront pas convertis.

le jeu de caractères est facultatif, indiquant le jeu de caractères utilisé. La fonction

convertira les caractères spéciaux suivants en codage html :

& —->

" —-> "

' —->

$_SERVER["PHP_SELF"]变量的跨站

在某个表单中,如果提交参数给自己,会用这样的语句

$_SERVER["PHP_SELF"]变量的值为当前页面名称

例:

http://www.sectop.com/get.php

get.php中上述的表单

那么我们提交

http://www.sectop.com/get.php/"><script>alert(document.cookie);</script>

那么表单变成

存为attack.html,放到自己网站上http://www.sectop.com/attack.html,此页面访问后会自动向目标程序的pass.php提交参数,用户名修改为root,密码修改为root,然后我们去留言板发一条留言,隐藏这个链接,管理访问以后,他的用户名和密码全部修改成了root

防范方法

防范CSRF要比防范其他攻击更加困难,因为CSRF的HTTP请求虽然是攻击者伪造的,但是却是由目标用户发出的,一般常见的防范方法有下面几种:

1、检查网页的来源

2、检查内置的隐藏变量

3、使用POST,不要使用GET

检查网页来源

在//pass.php头部加入以下红色字体代码,验证数据提交

if($_GET["act"])

{

if(isset($_SERVER["HTTP_REFERER"]))

{

$serverhost = $_SERVER["SERVER_NAME"];

$strurl = str_replace("http://","",$_SERVER["HTTP_REFERER"]);

$strdomain = explode("/",$strurl);

$sourcehost = $strdomain[0];

if(strncmp($sourcehost, $serverhost, strlen($serverhost)))

{

unset($_POST);

echo "<script>";

echo "alert(‘数据来源异常!');";

&

nbsp; echo " location='index.php';";

echo "</script>";

}

}

$username=$_POST["username"];

$sh=$_POST["sh"];

$gg=$_POST["gg"];

$title=$_POST["title"];

$copyright=$_POST["copyright"]."<br>设计制作:<a>厦门随缘网络科技</a>";

$password=md5($_POST["password"]);

if(empty($_POST["password"]))

{

$sql="update gly set username='".$username."',sh=".$sh.",gg='".$gg."',title='".$title."',copyright='".$copyright."' where id=1";

}

else

{

$sql="update gly set username='".$username."',password='".$password."',sh=".$sh.",gg='".$gg."',title='".$title."',copyright='".$copyright."' where id=1";

}

mysql_query($sql);

mysql_close($conn);

echo "<script>";

echo "alert(‘修改成功!');";

echo " location='pass.php';";

echo "</script>";

}

检查内置隐藏变量

我们在表单中内置一个隐藏变量和一个session变量,然后检查这个隐藏变量和session变量是否相等,以此来判断是否同一个网页所调用

<?phpinclude_once ("dlyz.php");include_once("../conn.php");if($_GET["act"]){if (!isset($_SESSION["post_id"])){ // 生成唯一的ID,并使用MD5来加密 $post_id = md5(uniqid(rand(), true)); // 创建Session变量 $_SESSION["post_id"] = $post_id;}// 检查是否相等if (isset($_SESSION["post_id"])){ // 不相等 if ($_SESSION["post_id"] != $_POST["post_id"]) { // 清除POST变量 unset($_POST); echo "<script language='javascript'>"; echo "alert(‘数据来源异常!');"; echo " location='index.php';"; echo ""; }}

……

<input><input>"> <?php } mysql_close($conn);?>Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Erreur de transfert SDK Alipay PHP: comment résoudre le problème de 'Impossible de déclarer la classe SignData'?

Apr 01, 2025 am 07:21 AM

Erreur de transfert SDK Alipay PHP: comment résoudre le problème de 'Impossible de déclarer la classe SignData'?

Apr 01, 2025 am 07:21 AM

Alipay Php ...

Expliquez les jetons Web JSON (JWT) et leur cas d'utilisation dans les API PHP.

Apr 05, 2025 am 12:04 AM

Expliquez les jetons Web JSON (JWT) et leur cas d'utilisation dans les API PHP.

Apr 05, 2025 am 12:04 AM

JWT est une norme ouverte basée sur JSON, utilisée pour transmettre en toute sécurité des informations entre les parties, principalement pour l'authentification de l'identité et l'échange d'informations. 1. JWT se compose de trois parties: en-tête, charge utile et signature. 2. Le principe de travail de JWT comprend trois étapes: la génération de JWT, la vérification de la charge utile JWT et l'analyse. 3. Lorsque vous utilisez JWT pour l'authentification en PHP, JWT peut être généré et vérifié, et les informations sur le rôle et l'autorisation des utilisateurs peuvent être incluses dans l'utilisation avancée. 4. Les erreurs courantes incluent une défaillance de vérification de signature, l'expiration des jetons et la charge utile surdimensionnée. Les compétences de débogage incluent l'utilisation des outils de débogage et de l'exploitation forestière. 5. L'optimisation des performances et les meilleures pratiques incluent l'utilisation des algorithmes de signature appropriés, la définition des périodes de validité raisonnablement,

Expliquez le concept de liaison statique tardive en PHP.

Mar 21, 2025 pm 01:33 PM

Expliquez le concept de liaison statique tardive en PHP.

Mar 21, 2025 pm 01:33 PM

L'article traite de la liaison statique tardive (LSB) dans PHP, introduite dans PHP 5.3, permettant une résolution d'exécution de la méthode statique nécessite un héritage plus flexible. Problème main: LSB vs polymorphisme traditionnel; Applications pratiques de LSB et perfo potentiel

Caractéristiques de sécurité du cadre: protection contre les vulnérabilités.

Mar 28, 2025 pm 05:11 PM

Caractéristiques de sécurité du cadre: protection contre les vulnérabilités.

Mar 28, 2025 pm 05:11 PM

L'article traite des fonctionnalités de sécurité essentielles dans les cadres pour se protéger contre les vulnérabilités, notamment la validation des entrées, l'authentification et les mises à jour régulières.

Frameworks de personnalisation / d'extension: comment ajouter des fonctionnalités personnalisées.

Mar 28, 2025 pm 05:12 PM

Frameworks de personnalisation / d'extension: comment ajouter des fonctionnalités personnalisées.

Mar 28, 2025 pm 05:12 PM

L'article examine l'ajout de fonctionnalités personnalisées aux cadres, en se concentrant sur la compréhension de l'architecture, l'identification des points d'extension et les meilleures pratiques pour l'intégration et le débogage.

Comment envoyer une demande post contenant des données JSON à l'aide de la bibliothèque Curl de PHP?

Apr 01, 2025 pm 03:12 PM

Comment envoyer une demande post contenant des données JSON à l'aide de la bibliothèque Curl de PHP?

Apr 01, 2025 pm 03:12 PM

Envoyant des données JSON à l'aide de la bibliothèque Curl de PHP dans le développement de PHP, il est souvent nécessaire d'interagir avec les API externes. L'une des façons courantes consiste à utiliser la bibliothèque Curl pour envoyer le post� ...

Décrivez les principes solides et comment ils s'appliquent au développement de PHP.

Apr 03, 2025 am 12:04 AM

Décrivez les principes solides et comment ils s'appliquent au développement de PHP.

Apr 03, 2025 am 12:04 AM

L'application du principe solide dans le développement de PHP comprend: 1. Principe de responsabilité unique (SRP): Chaque classe n'est responsable d'une seule fonction. 2. Principe ouvert et ferme (OCP): les changements sont réalisés par extension plutôt que par modification. 3. Principe de substitution de Lisch (LSP): les sous-classes peuvent remplacer les classes de base sans affecter la précision du programme. 4. Principe d'isolement d'interface (ISP): utilisez des interfaces à grain fin pour éviter les dépendances et les méthodes inutilisées. 5. Principe d'inversion de dépendance (DIP): les modules élevés et de bas niveau reposent sur l'abstraction et sont mis en œuvre par injection de dépendance.

Comment fonctionne le détournement de session et comment pouvez-vous l'atténuer en PHP?

Apr 06, 2025 am 12:02 AM

Comment fonctionne le détournement de session et comment pouvez-vous l'atténuer en PHP?

Apr 06, 2025 am 12:02 AM

Le détournement de la session peut être réalisé via les étapes suivantes: 1. Obtenez l'ID de session, 2. Utilisez l'ID de session, 3. Gardez la session active. Les méthodes pour empêcher le détournement de la session en PHP incluent: 1. Utilisez la fonction Session_RegeReate_id () pour régénérer l'ID de session, 2. Stocker les données de session via la base de données, 3. Assurez-vous que toutes les données de session sont transmises via HTTPS.