Quelle est la solution à l'avalanche et à la pénétration de Redis

La solution est la suivante : 1. Pénétration du cache, vous pouvez également mettre en cache des données vides et utiliser des filtres Bloom ; 2. Avalanche de cache, vous pouvez définir la clé de point d'accès correspondante pour qu'elle n'expire jamais, combiner plusieurs caches et acheter un troisième cache. Party Redis et délai d'expiration échelonné, le délai d'expiration peut être généré de manière aléatoire.

L'environnement d'exploitation de ce tutoriel : système Windows 7, Redis version 5.0.10, ordinateur DELL G3.

Pénétration du cache Redis et solutions

1. Pénétration du cache

1 Lorsque la clé interrogée par l'utilisateur n'existe pas dans Redis, l'identifiant correspondant n'existe pas dans le. Si elle est attaquée par des utilisateurs illégaux à ce moment-là, un grand nombre de requêtes seront directement affectées à la base de données, provoquant des temps d'arrêt et affectant ainsi l'ensemble du système. Ce phénomène est appelé pénétration du cache.

2. Solution 1 : Mettre en cache les données vides, telles que des chaînes vides, des objets vides, des tableaux ou des listes vides, le code est le suivant

if (list != null && list.size() > 0) {

redisOperator.set("subCat:" + rootCatId, JsonUtils.objectToJson(list));

} else {

redisOperator.set("subCat:" + rootCatId, JsonUtils.objectToJson(list), 5*60);

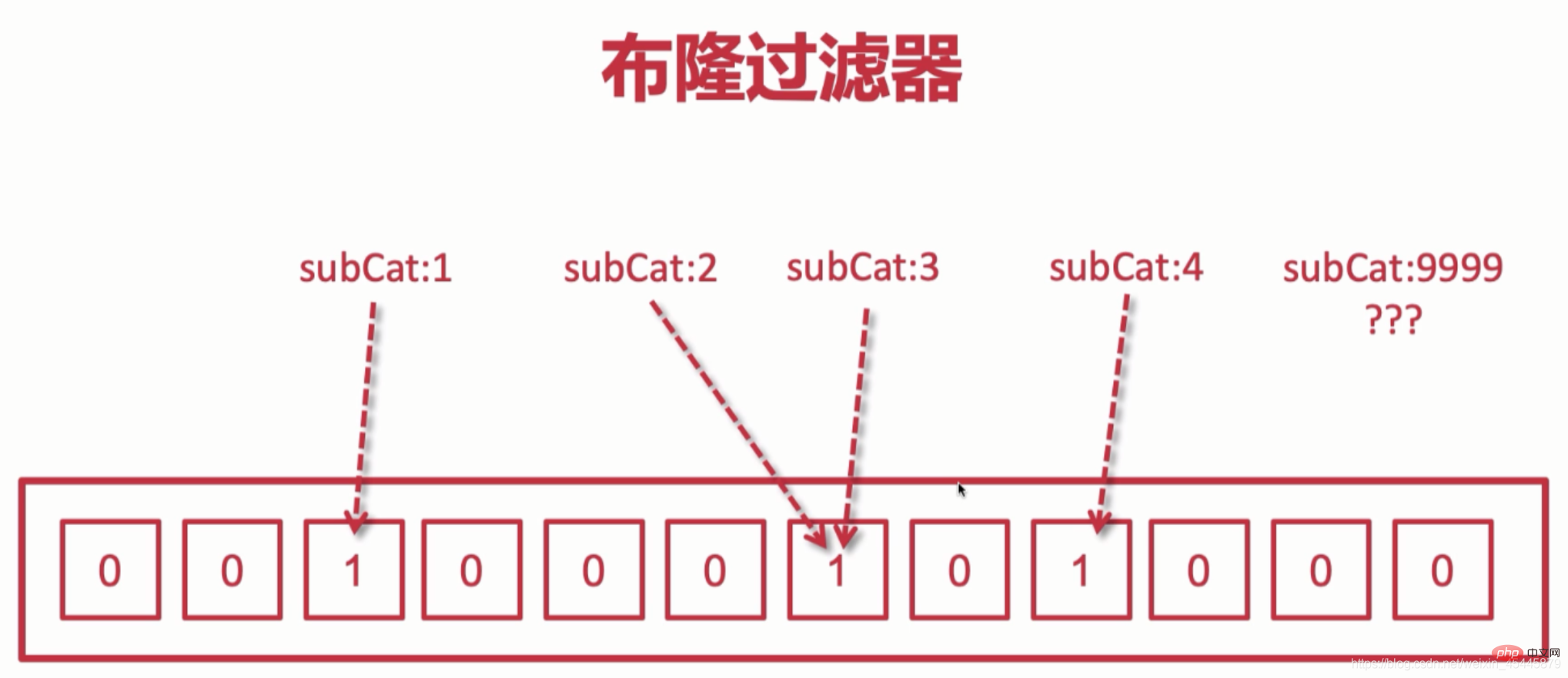

}Solution 2 : Filtre Bloom

.Filtre Bloom : Déterminez si un élément est dans un tableau, comme indiqué ci-dessous. Il s'agit d'un stockage effectué en binaire et prend moins de mémoire, 1 signifie présent, ce qui augmente l'efficacité des requêtes. est enregistrée, un algorithme sera utilisé pour enregistrer la valeur correspondante à une certaine position sur l'ensemble de filtres Bloom. Il peut y avoir plusieurs clés à une certaine position lorsqu'une valeur de clé inexistante est transmise et correspond à l'ensemble. . S'il n'y a pas de correspondance, une valeur nulle sera renvoyée

Inconvénients : 1. 1 % de taux d'erreur de jugement, lorsqu'une clé n'existe pas dans le tableau Bloom, mais en raison de ce taux d'erreur de jugement, dans certaines circonstances, elle est renvoyée. est jugé que la clé existe. Plus le tableau est long, plus le taux de faux positifs est faible, et plus le tableau est court, plus le taux de faux positifs est élevé

2. Lorsque nous voulons supprimer une certaine valeur de clé, cela is Le contenu de notre base de données et redis sera supprimé, mais il ne peut pas être supprimé dans le tableau Bloom, car il y aura une clé à une certaine position dans le tableau. Si nous voulons la supprimer, nous changerons 1 en 0, mais toutes les clés qu'il contient seront supprimées. Toutes les valeurs sont supprimées

3. La complexité du code augmentera également car nous devons maintenir une collection supplémentaire lorsque nous utilisons le cluster Redis, le filtre Bloom doit être utilisé. en conjonction avec redis

2. Avalanche de cache Redis

1. Avalanche de cache : les données du cache échouent par lots importants, puis cette application nécessite Cependant, parce que toutes les clés dans redis En cas d'échec, toutes les requêtes seront envoyées à la base de données, provoquant un temps d'arrêt

Solution

. Définissez la clé de point d'accès correspondante pour qu'elle n'expire jamais

Le délai d'expiration est échelonné, le délai d'expiration est généré de manière aléatoire, le délai d'expiration des données du point d'accès est défini plus longtemps et le délai d'expiration des données non -Les données du hotspot peuvent être définies plus courtes

Plusieurs combinaisons de cache, par exemple : pour demander l'entrée, vous pouvez demander redis maintenant. Lorsque redis n'existe pas, demandez memcache s'il n'existe pas. , demandez à db

d'acheter des Redis tiers (sur Alibaba Cloud ou Tencent Cloud)

Recommandations de tutoriel associées : Tutoriel Redis

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Comment construire le mode Cluster Redis

Apr 10, 2025 pm 10:15 PM

Comment construire le mode Cluster Redis

Apr 10, 2025 pm 10:15 PM

Le mode Redis Cluster déploie les instances Redis sur plusieurs serveurs grâce à la rupture, à l'amélioration de l'évolutivité et de la disponibilité. Les étapes de construction sont les suivantes: Créez des instances de redis étranges avec différents ports; Créer 3 instances Sentinel, Moniteur Redis Instances et basculement; Configurer les fichiers de configuration Sentinel, ajouter des informations d'instance Redis de surveillance et des paramètres de basculement; Configurer les fichiers de configuration d'instance Redis, activer le mode de cluster et spécifier le chemin du fichier d'informations de cluster; Créer un fichier nœuds.conf, contenant des informations de chaque instance redis; Démarrez le cluster, exécutez la commande CREATE pour créer un cluster et spécifiez le nombre de répliques; Connectez-vous au cluster pour exécuter la commande d'informations de cluster pour vérifier l'état du cluster; faire

Comment implémenter le redis sous-jacent

Apr 10, 2025 pm 07:21 PM

Comment implémenter le redis sous-jacent

Apr 10, 2025 pm 07:21 PM

Redis utilise des tables de hachage pour stocker les données et prend en charge les structures de données telles que les chaînes, les listes, les tables de hachage, les collections et les collections ordonnées. Redis persiste les données via des instantanés (RDB) et ajoutez les mécanismes d'écriture uniquement (AOF). Redis utilise la réplication maître-esclave pour améliorer la disponibilité des données. Redis utilise une boucle d'événement unique pour gérer les connexions et les commandes pour assurer l'atomicité et la cohérence des données. Redis définit le temps d'expiration de la clé et utilise le mécanisme de suppression paresseux pour supprimer la clé d'expiration.

Comment afficher toutes les clés dans Redis

Apr 10, 2025 pm 07:15 PM

Comment afficher toutes les clés dans Redis

Apr 10, 2025 pm 07:15 PM

Pour afficher toutes les touches dans Redis, il existe trois façons: utilisez la commande Keys pour retourner toutes les clés qui correspondent au modèle spécifié; Utilisez la commande SCAN pour itérer les touches et renvoyez un ensemble de clés; Utilisez la commande info pour obtenir le nombre total de clés.

Comment afficher le numéro de version de redis

Apr 10, 2025 pm 05:57 PM

Comment afficher le numéro de version de redis

Apr 10, 2025 pm 05:57 PM

Pour afficher le numéro de version redis, vous pouvez utiliser les trois méthodes suivantes: (1) Entrez la commande Info, (2) Démarrez le serveur avec l'option - Version et (3) afficher le fichier de configuration.

Que faire si redis-server ne peut être trouvé

Apr 10, 2025 pm 06:54 PM

Que faire si redis-server ne peut être trouvé

Apr 10, 2025 pm 06:54 PM

Étapes pour résoudre le problème que Redis-Server ne peut pas trouver: Vérifiez l'installation pour vous assurer que Redis est installé correctement; Définissez les variables d'environnement redis_host et redis_port; Démarrer le serveur Redis Redis-Server; Vérifiez si le serveur exécute Redis-Cli Ping.

Comment utiliser la commande redis

Apr 10, 2025 pm 08:45 PM

Comment utiliser la commande redis

Apr 10, 2025 pm 08:45 PM

L'utilisation de la directive Redis nécessite les étapes suivantes: Ouvrez le client Redis. Entrez la commande (Verbe Key Value). Fournit les paramètres requis (varie de l'instruction à l'instruction). Appuyez sur Entrée pour exécuter la commande. Redis renvoie une réponse indiquant le résultat de l'opération (généralement OK ou -err).

Comment utiliser redis zset

Apr 10, 2025 pm 07:27 PM

Comment utiliser redis zset

Apr 10, 2025 pm 07:27 PM

Les ensembles commandés par Redis (ZSETS) sont utilisés pour stocker des éléments commandés et trier par des scores associés. Les étapes à utiliser ZSET incluent: 1. Créer un ZSET; 2. Ajouter un membre; 3. Obtenez un score de membre; 4. Obtenez un classement; 5. Obtenez un membre dans la gamme de classement; 6. Supprimer un membre; 7. Obtenez le nombre d'éléments; 8. Obtenez le nombre de membres dans la plage de score.

Comment lire le code source de Redis

Apr 10, 2025 pm 08:27 PM

Comment lire le code source de Redis

Apr 10, 2025 pm 08:27 PM

La meilleure façon de comprendre le code source redis est d'aller étape par étape: familiarisez-vous avec les bases de Redis. Sélectionnez un module ou une fonction spécifique comme point de départ. Commencez par le point d'entrée du module ou de la fonction et affichez le code ligne par ligne. Affichez le code via la chaîne d'appel de fonction. Familiez les structures de données sous-jacentes utilisées par Redis. Identifiez l'algorithme utilisé par Redis.