base de données

base de données

Redis

Redis

À travers des commandes et des scénarios d'application, nous vous guiderons pour comprendre les cinq types de base de Redis.

À travers des commandes et des scénarios d'application, nous vous guiderons pour comprendre les cinq types de base de Redis.

À travers des commandes et des scénarios d'application, nous vous guiderons pour comprendre les cinq types de base de Redis.

Cet article vous présentera les cinq types de base de Redis à travers des commandes et des scénarios d'application. Il existe de nombreuses commandes et pratiques. J'espère qu'il vous sera utile !

redis L'application des 5 types de Big Data traditionnels

redis La mise en œuvre des 5 types de Big Data traditionnels

Redis Introduction :

Redis est un stockage de structure de données en mémoire open source (sous licence BSD) système, qui peut être utilisé comme middleware de base de données, de cache et de messagerie. Il prend en charge de nombreux types de structures de données telles que des chaînes, des hachages, des listes, des ensembles, des ensembles triés] avec des requêtes de plage, des bitmaps, des hyperloglogs et des requêtes de rayon d'index géospatial (géospatial). Redis a une réplication intégrée, des scripts LUA, une expulsion LRU, des transactions et différents niveaux de persistance du disque, et via Redis Sentinel et le partitionnement automatique (Cluster) ) offre une haute disponibilité. [Recommandations associées : Tutoriel vidéo Redis]

Requête de commande redis : http://www.redis.cn/commands.html

Remarque : les commandes redis ne sont pas sensibles à la casse, mais la clé est sensible à la casse

Aide sur la commande de requête :

help @Type noun

Exemple :

string string type

le plus couramment utilisé

set key vuue

get clé

Régler simultanément /Obtenir plusieurs valeurs clés

Valeur clé MSET [valeur clé ...]

Clé MGET [clé ,,,]

Augmentation et diminution de la valeur

Incrémenter la touche d'augmentation du nombre

Augmenter l'incrément de clé d'augmentation entière spécifié

Diminuer la clé de diminution de valeur

Diminuer la décrémentation de clé de diminution entière spécifiée

Obtenir la longueur des caractères

Clé STRLEN

Verrouillage distribué

valeur clé setnx

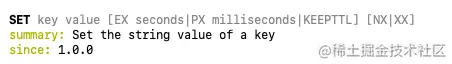

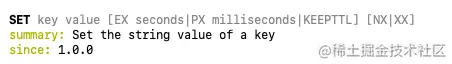

définir la valeur de la clé [EX secondes] [PX millisecondes] [NX|XX]

- EX : Combien de secondes la clé expire-t-elle ?

- PX : Combien de millisecondes la clé expire-t-elle ? l'effet est équivalent à setnx

- XX : Lorsque la clé existe, écrasez la clé

Scénario d'utilisation

Le numéro de produit et le numéro de commande sont générés à l'aide de la commande INCR- J'aime l'article si vous l'aimez

- Nombre de lectures : Tant que vous cliquez sur l'adresse de repos, utilisez directement le raccourci clavier incr pour ajouter un chiffre 1 pour terminer l'enregistrement des nombres.

Map

définir une valeur de champ à la fois Valeur du champ clé HSET

Obtenir une valeur de champ à la foisChamp clé HGET

Définir plusieurs valeurs de champ à la foisValeur du champ clé HMSET [valeur du champ...]

Obtenir plusieurs valeurs de champ à la fois

Champ clé HMGET [champ...]

Obtenir toutes les valeurs de champhgetall key

Obtenir toutes les quantités dans une cléhlen

Supprimer une cléhdel

Démonstration de commande

scénario d'applicationAu début du panier d'achat, actuellement les petites et moyennes usines peuvent utiliser

de nouveaux produits -- > hset shopcar:uid1024 334488 1

Nouveau Ajouter un produit--> hset shopcar:uid2014 334477 1

Ajouter la quantité de produit--> Hlen Shopcar :uid1024

Sélectionner tout--> hgetall shopcar : uid1024

list list type

Ajouter des éléments à gauche de la liste

lpush key value [value ...]

Ajoutez des éléments à droite de la listerpush key value [value ...]

Voir la liste

lrange key start stop

Obtenir le nombre d'éléments dans la liste

llen key

Command use

Scénarios d'application

Compte public d'abonnement aux articles WeChat

1 [xx Bao] et [xx journal] ont publié les articles 11 et 22 respectivement

2 L'auteur les suit tous les deux, à condition qu'ils publient de nouveaux. Les articles seront poussés vers ma liste

lpush likearticle : uid1024 11 22

3. Afficher tous les articles du propre compte d'abonnement de l'auteur, similaire à la pagination, le 0-10 suivant permet d'afficher 10 articles lrange à la fois commearticle :uid1024. 0 10

définir le type de liste non en double

ajouter des éléments

ajouter un membre clé [membre ...]

supprimer des éléments

srem membre clé [membre ...]

obtenir tous les éléments de l'ensemble

smembers key

Jugez si l'élément est dans l'ensemble

sismember key member

Obtenez le nombre d'éléments dans l'ensemble

scard key

Pop un élément au hasard de l'ensemble, les éléments ne sont pas supprimés

srandmember key [Number]

Pop aléatoirement un élément de l'ensemble et supprimez-en un

spop key [Number]

Set Operation

Opération de différence d'ensemble A - B

L'ensemble construit à partir d'éléments qui appartiennent à A mais pas à B

sdiff key [key...]

L'élément d'intersection de l'ensemble est A ^ B

appartient à A et appartient également à B Éléments détenus en commun

clé simter [clé...]

Opération d'union des ensembles A v B

L'ensemble fusionné d'éléments appartenant à A ou B

clé d'union [clé... ]

Scénarios d'application

Applet de loterie WeChat

1. Identifiant d'utilisateur, participez immédiatement, ajoutez l'identifiant d'utilisateur clé

2. Montrez combien de personnes ont participé actuellement. des personnes ont participé, clé scard

3. Loterie (sélectionner arbitrairement N gagnants dans l'ensemble)

srandmember key 2 Tirez au sort 2 personnes, les éléments ne seront pas supprimés

spop key 3 Driver tirez 3 personnes, les éléments seront supprimé

WeChat Moments Like

1. Ajouter like; sadd pub:msgid like user id1 like user id2

2 Annuler like; srem pub:msgid like user id

3. :msgid

4. Statistiques sur le nombre d'utilisateurs similaires, qui est le nombre rouge commun en attente de likes scarp pub:msgid

5 Déterminez si un ami a aimé l'affiche, sismember pub:msgid user id

Weibo. les amis suivent les relations sociales

Les gens qui suivent ensemble

sadd s1 1 2 3 4

sadd s2 2 3 6 8

sinter s1 s2

Suivement commun : je vais sur le Weibo de quelqu'un, j'obtiens immédiatement les personnes qui suivre quelqu'un en commun

La personne que je suis le suit également (nous avons tous les mêmes hobbies)

Je suis Huawei Yu Chengdong, Yu Chengdong suit également Zhang Zhaodong, M. Yu et moi avons les mêmes hobbies

sadd s1 1 2 3 4 5

sadd s2 3 4 5 6 7

sismember s1 3

sismember s2 3

QQ recommandation de personnes que vous connaissez peut-être

sadd s1 1 2 3 4 5

sadd s2 3 4 6 7

//Amis communs

sinter s1 s2

//Ensemble de différences

sdiff s1 s2

sdiff s2 s1

zset ensemble ordonné

Commandes communes

1. Ajoutez un élément et le score de l'élément à l'ensemble ordonné

2. Ajouter un élément

- ZADD key score member [score member...]

3. Renvoie l'index de strat à Tous les éléments entre stop

- zrange key start stop [ WITHSORES]

4. Obtenez le score de l'élément

- zscore membre clé [membre...]

5. Supprimez l'élément

- zrem membre clé [membre...]

6. Obtenez des éléments dans la plage de scores spécifiée

- zrangebyscore key min max [WITHSCORES] [LIMIT offset count]

7 Augmentez le score d'un élément

- zincrby key incrément member

8. dans l'ensemble

- zcard key

9. Obtenez le nombre d'éléments dans la plage de scores spécifiée

- zcount key min max

10. Supprimez les éléments en fonction de la plage de classement

.- zremrangebyrank key start stop

11. Obtenez le classement des éléments

de petit à grandzrank key member

de grand à smallzrevrank key member

application scénarios

1. Trier et afficher les produits en fonction des ventes de produits

Idée : définissez la liste de classement des ventes de produits (ensemble trié), la clé est marchandises : vente, et le score est la quantité de produits vendus.

Le volume des ventes du produit numéro 1001 est 9, le volume des ventes du produit numéro 1002 est 15 | zadd marchandises:sellsort 9 1001 15 1002

Un client a acheté 2 articles supplémentaires du produit 1001, le numéro de produit est 1001, le volume a augmenté de 2 | zincrby marchandises:sellsort 2 10001

Recherche des 10 meilleurs produits en ventes zrange marchandises:sellsort 0 10 withscores

2. video

ZINCRBY hotavi:20220203 1 huit cents

Introduction à la programmation

! !Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Comment construire le mode Cluster Redis

Apr 10, 2025 pm 10:15 PM

Comment construire le mode Cluster Redis

Apr 10, 2025 pm 10:15 PM

Le mode Redis Cluster déploie les instances Redis sur plusieurs serveurs grâce à la rupture, à l'amélioration de l'évolutivité et de la disponibilité. Les étapes de construction sont les suivantes: Créez des instances de redis étranges avec différents ports; Créer 3 instances Sentinel, Moniteur Redis Instances et basculement; Configurer les fichiers de configuration Sentinel, ajouter des informations d'instance Redis de surveillance et des paramètres de basculement; Configurer les fichiers de configuration d'instance Redis, activer le mode de cluster et spécifier le chemin du fichier d'informations de cluster; Créer un fichier nœuds.conf, contenant des informations de chaque instance redis; Démarrez le cluster, exécutez la commande CREATE pour créer un cluster et spécifiez le nombre de répliques; Connectez-vous au cluster pour exécuter la commande d'informations de cluster pour vérifier l'état du cluster; faire

Comment effacer les données redis

Apr 10, 2025 pm 10:06 PM

Comment effacer les données redis

Apr 10, 2025 pm 10:06 PM

Comment effacer les données Redis: utilisez la commande flushall pour effacer toutes les valeurs de clé. Utilisez la commande flushdb pour effacer la valeur clé de la base de données actuellement sélectionnée. Utilisez SELECT pour commuter les bases de données, puis utilisez FlushDB pour effacer plusieurs bases de données. Utilisez la commande del pour supprimer une clé spécifique. Utilisez l'outil Redis-CLI pour effacer les données.

Comment utiliser la commande redis

Apr 10, 2025 pm 08:45 PM

Comment utiliser la commande redis

Apr 10, 2025 pm 08:45 PM

L'utilisation de la directive Redis nécessite les étapes suivantes: Ouvrez le client Redis. Entrez la commande (Verbe Key Value). Fournit les paramètres requis (varie de l'instruction à l'instruction). Appuyez sur Entrée pour exécuter la commande. Redis renvoie une réponse indiquant le résultat de l'opération (généralement OK ou -err).

Comment utiliser Redis Lock

Apr 10, 2025 pm 08:39 PM

Comment utiliser Redis Lock

Apr 10, 2025 pm 08:39 PM

L'utilisation des opérations Redis pour verrouiller nécessite l'obtention du verrouillage via la commande setnx, puis en utilisant la commande Expire pour définir le temps d'expiration. Les étapes spécifiques sont les suivantes: (1) Utilisez la commande setnx pour essayer de définir une paire de valeurs de clé; (2) Utilisez la commande Expire pour définir le temps d'expiration du verrou; (3) Utilisez la commande del pour supprimer le verrouillage lorsque le verrouillage n'est plus nécessaire.

Comment lire la file d'attente redis

Apr 10, 2025 pm 10:12 PM

Comment lire la file d'attente redis

Apr 10, 2025 pm 10:12 PM

Pour lire une file d'attente à partir de Redis, vous devez obtenir le nom de la file d'attente, lire les éléments à l'aide de la commande LPOP et traiter la file d'attente vide. Les étapes spécifiques sont les suivantes: Obtenez le nom de la file d'attente: Nommez-le avec le préfixe de "Fitre:" tel que "Fitre: My-Quyue". Utilisez la commande LPOP: éjectez l'élément de la tête de la file d'attente et renvoyez sa valeur, telle que la file d'attente LPOP: My-Queue. Traitement des files d'attente vides: si la file d'attente est vide, LPOP renvoie NIL et vous pouvez vérifier si la file d'attente existe avant de lire l'élément.

Comment implémenter le redis sous-jacent

Apr 10, 2025 pm 07:21 PM

Comment implémenter le redis sous-jacent

Apr 10, 2025 pm 07:21 PM

Redis utilise des tables de hachage pour stocker les données et prend en charge les structures de données telles que les chaînes, les listes, les tables de hachage, les collections et les collections ordonnées. Redis persiste les données via des instantanés (RDB) et ajoutez les mécanismes d'écriture uniquement (AOF). Redis utilise la réplication maître-esclave pour améliorer la disponibilité des données. Redis utilise une boucle d'événement unique pour gérer les connexions et les commandes pour assurer l'atomicité et la cohérence des données. Redis définit le temps d'expiration de la clé et utilise le mécanisme de suppression paresseux pour supprimer la clé d'expiration.

Comment lire le code source de Redis

Apr 10, 2025 pm 08:27 PM

Comment lire le code source de Redis

Apr 10, 2025 pm 08:27 PM

La meilleure façon de comprendre le code source redis est d'aller étape par étape: familiarisez-vous avec les bases de Redis. Sélectionnez un module ou une fonction spécifique comme point de départ. Commencez par le point d'entrée du module ou de la fonction et affichez le code ligne par ligne. Affichez le code via la chaîne d'appel de fonction. Familiez les structures de données sous-jacentes utilisées par Redis. Identifiez l'algorithme utilisé par Redis.

Comment faire du message middleware pour redis

Apr 10, 2025 pm 07:51 PM

Comment faire du message middleware pour redis

Apr 10, 2025 pm 07:51 PM

Redis, en tant que Message Middleware, prend en charge les modèles de consommation de production, peut persister des messages et assurer une livraison fiable. L'utilisation de Redis comme Message Middleware permet une faible latence, une messagerie fiable et évolutive.