Problème commun

Problème commun

Quels sont les protocoles appartenant à la couche application dans le modèle de référence TCP IP ?

Quels sont les protocoles appartenant à la couche application dans le modèle de référence TCP IP ?

Quels sont les protocoles appartenant à la couche application dans le modèle de référence TCP IP ?

Les protocoles de couche application incluent : 1. Telnet, qui permet aux utilisateurs d'une machine de se connecter à une machine distante et d'effectuer un travail ; 2. FTP, qui offre la possibilité de déplacer des fichiers d'une machine à une autre ; est un protocole qui permet la transmission de courriers électroniques ; 4. SNMP est un protocole standard utilisé pour gérer les nœuds de réseau dans les réseaux IP ; 5. DNS est principalement utilisé pour « traduire » les adresses Web que les gens connaissent en une adresse IP que l'ordinateur. peut comprendre ; 6. HTTP est un protocole de requête-réponse utilisé pour obtenir la page d'accueil du WWW.

L'environnement d'exploitation de ce tutoriel : système Windows 7, ordinateur Dell G3.

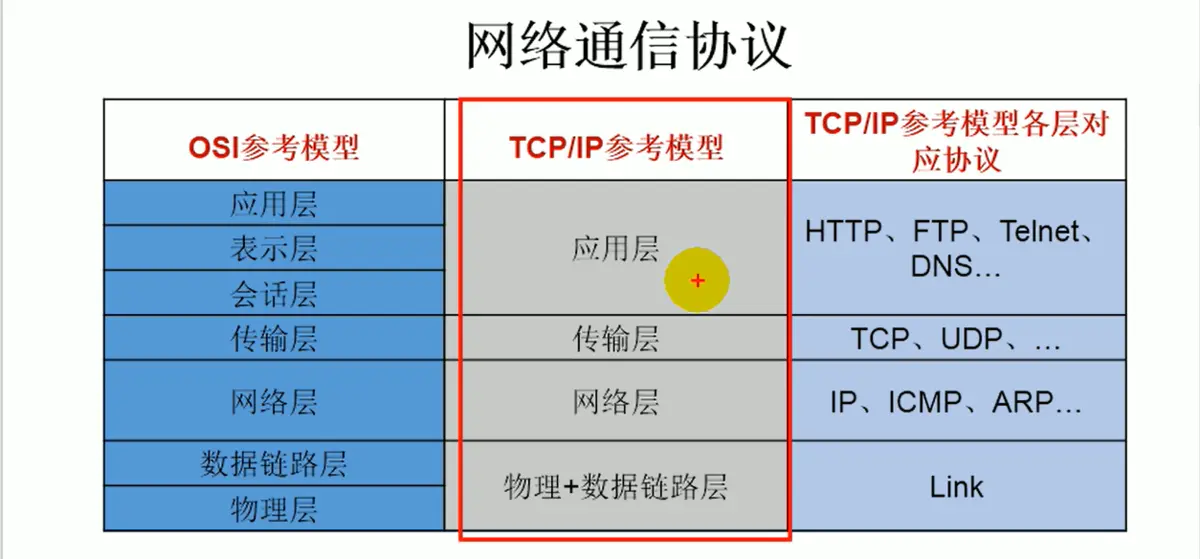

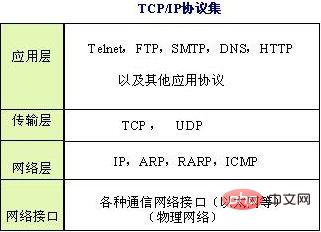

TCP/IP est un modèle de référence. Il divise le réseau en quatre couches basées sur le modèle de référence OSI, et chaque couche a son propre protocole correspondant.

Parmi elles, la couche application s'occupe directement des utilisateurs et des applications, et est chargée de fournir des interfaces aux logiciels afin que les programmes puissent utiliser les services réseau. Les services réseau incluent ici le transfert de fichiers, la gestion de fichiers, le traitement des messages électroniques, etc.

Les protocoles typiques de la couche application incluent Telnet, FTP, SMTP, SNMP, DNS, HTTP, etc.

1. Protocole Telnet

Le protocole Telnet permet aux utilisateurs d'une machine de se connecter à une machine distante et de travailler

Le protocole Telnet est membre de la famille des protocoles TCP/IP et est Internet ; Le protocole standard et la méthode principale pour les services de connexion à distance. Il offre aux utilisateurs la possibilité d'effectuer un travail sur un hôte distant sur leur ordinateur local. Utilisez le programme telnet sur l'ordinateur de l'utilisateur final pour vous connecter au serveur. Les utilisateurs du terminal peuvent saisir des commandes dans le programme telnet, et ces commandes seront exécutées sur le serveur comme si elles étaient saisies directement sur la console du serveur. Vous pouvez contrôler le serveur localement. Pour démarrer une session telnet, vous devez saisir votre nom d'utilisateur et votre mot de passe pour vous connecter au serveur. Telnet est une méthode couramment utilisée pour contrôler à distance les serveurs Web.

2. Protocole FTP

Le protocole FTP fournit une méthode pour déplacer des fichiers d'une machine à une autre ;

FTP (File Transfer Protocol, protocole de transfert de fichiers) est membre du groupe de protocoles TCP/IP, l'un des accords. . Le protocole FTP se compose de deux composants, l'un est le serveur FTP et l'autre est le client FTP. Le serveur FTP est utilisé pour stocker des fichiers et les utilisateurs peuvent utiliser le client FTP pour accéder aux ressources situées sur le serveur FTP via le protocole FTP. Lors du développement d'un site Web, le protocole FTP est généralement utilisé pour transférer des pages Web ou des programmes vers le serveur Web. De plus, l'efficacité de la transmission FTP étant très élevée, ce protocole est généralement utilisé lors de la transmission de fichiers volumineux sur le réseau.

Par défaut, le protocole FTP utilise les ports TCP 20 et 21, dont 20 est utilisé pour transmettre des données et 21 est utilisé pour transmettre des informations de contrôle. Cependant, l'utilisation ou non du port 20 comme port de transmission de données est liée au mode de transmission utilisé par FTP. Si le mode actif est utilisé, le port de transmission de données est 20 ; si le mode passif est utilisé, le port final à utiliser doit être décidé. par négociation entre le serveur et le client.

3. Protocole SMTP

Le protocole SMTP est utilisé pour envoyer et recevoir des e-mails ;

SMTP est un protocole qui permet une transmission d'e-mails fiable et efficace. SMTP est un service de messagerie basé sur le service de transfert de fichiers FTP. Il est principalement utilisé pour transférer des informations de courrier électronique entre les systèmes et fournir des notifications sur les lettres entrantes. SMTP est indépendant d'un sous-système de transmission spécifique et nécessite uniquement la prise en charge d'un canal de flux de données fiable et ordonné. L'une des caractéristiques importantes de SMTP est sa capacité à transmettre des e-mails à travers le réseau, c'est-à-dire le « relais de messagerie SMTP ». Grâce à SMTP, la transmission de courrier peut être réalisée entre des processus de traitement sur le même réseau, ou la transmission de courrier entre un processus de traitement et d'autres réseaux via un relais ou une passerelle.

4. Protocole SNMP

SNMP est un protocole standard spécialement conçu pour gérer les nœuds réseau (serveurs, postes de travail, routeurs, commutateurs, HUBS, etc.) dans les réseaux IP. SNMP permet aux administrateurs réseau de gérer les performances du réseau, d'identifier et de résoudre les problèmes de réseau et de planifier la croissance du réseau. Les systèmes de gestion de réseau sont informés des problèmes de réseau en recevant des messages aléatoires (et des rapports d'événements) via SNMP.

Le prédécesseur de SNMP est le Simple Gateway Monitoring Protocol (SGMP), qui est utilisé pour gérer les lignes de communication. Par la suite, de grandes modifications ont été apportées à SGMP, notamment l'ajout de SMI et MIB conformes à la définition d'Internet. Le protocole amélioré est le fameux SNMP. Le cadre de gestion de réseau SNMP basé sur TCP/IP est la norme actuelle dans l'industrie et se compose de trois parties principales, à savoir la structure d'informations de gestion SMI (Structure of Management Information), la base d'informations de gestion MIB et le protocole de gestion SNMP.

SMI définit l'organisation et l'identification des informations utilisées par le framework SNMP, et fournit des modèles pour MIB pour définir des objets de gestion et utiliser des objets de gestion.

MIB définit une collection d'objets de gestion accessibles via SNMP.

Le protocole SNMP est un protocole de couche application qui définit la manière dont le gestionnaire de réseau lit et écrit l'objet MIB du processus agent.

MIB dans SNMP est une base de données arborescente. Les objets gérés par MIB sont les nœuds d'extrémité de l'arborescence. Chaque nœud a une position unique et un nom unique. L'IETF stipule l'identifiant de l'objet de la base d'informations de gestion (OID, Objet). Identifier ) est spécifié de manière unique et sa règle de dénomination est que le nom du nœud parent est utilisé comme préfixe du nom du nœud enfant

5. Protocole DNS

Le système de noms de domaine (DNS) est un système sur l'Internet qui résout le nommage des machines en ligne. Tout comme lorsque vous visitez un ami, vous devez d'abord savoir comment vous rendre chez quelqu'un d'autre. Lorsqu'un hôte souhaite accéder à un autre hôte sur Internet, il doit d'abord connaître son adresse. L'adresse IP en TCP/IP est composée de quatre. nombres séparés par "." La composition n'est toujours pas aussi pratique à retenir que le nom, c'est pourquoi le système de noms de domaine est utilisé pour gérer la correspondance entre les noms et les IP.

Bien que les nœuds sur Internet puissent être identifiés de manière unique par des adresses IP et soient accessibles via des adresses IP, même si l'adresse IP binaire de 32 bits est écrite sous forme de quatre nombres à dix chiffres de 0 à 255, elle est encore trop longue. Trop difficile à retenir. C’est pourquoi les gens ont inventé le nom de domaine (Domian Name), qui peut associer une adresse IP à un groupe de caractères significatifs. Lorsqu'un utilisateur visite un site Web, il peut saisir soit l'adresse IP du site Web, soit son nom de domaine. Les deux sont équivalents pour l'accès. Par exemple : l'adresse IP du serveur Web de Microsoft est 207.46.230.229 et son nom de domaine correspondant est www.microsoft.com Que l'utilisateur saisisse 207.46.230.229 ou www.microsoft.com dans le navigateur, l'utilisateur peut accéder. son site Web.

Le site Web d'une entreprise peut être considéré comme son portail en ligne, et le nom de domaine est équivalent à son adresse personnelle. Habituellement, le nom de domaine utilise le nom ou l'abréviation de l'entreprise. Par exemple, le nom de domaine de Microsoft mentionné ci-dessus est similaire à : le nom de domaine d'IBM est www.ibm.com, le nom de domaine d'Oracle est www.oracle.com, le nom de domaine de Cisco est www.cisco.com, etc. Lorsque les gens souhaitent visiter le site Web d'une entreprise et ne connaissent pas son nom de domaine exact, ils entreront toujours d'abord le nom de l'entreprise à titre de test. Toutefois, un nom de domaine constitué du nom ou de l'abréviation d'une entreprise peut également être enregistré par d'autres entreprises ou particuliers. Il existe même des entreprises ou des individus qui enregistrent de manière malveillante un grand nombre de noms de domaine composés de noms d'entreprises connues, puis les revendent à ces entreprises à des prix élevés pour réaliser des bénéfices. Il existe déjà des mesures d'arbitrage pour les litiges liés à l'enregistrement de noms de domaine, mais pour contrôler ce phénomène à la source, il faut un ensemble complet de mécanismes de restriction, ce qui n'est pas encore disponible. Par conséquent, enregistrer le plus tôt possible un nom de domaine composé de votre propre nom devrait être une chose à laquelle toute entreprise ou institution, en particulier les entreprises de renom, doit prêter attention. Certaines entreprises ont déjà procédé à des enregistrements protecteurs pour des noms de domaine constitués de leurs propres marques célèbres.

6. Protocole HTTP

Le protocole HTTP est utilisé pour obtenir la page d'accueil sur WWW.

Hyper Text Transfer Protocol (HTTP) est un simple protocole de requête-réponse qui s'exécute généralement au-dessus de TCP. Il spécifie le type de messages que le client peut envoyer au serveur et le type de réponse qu'il reçoit. Les en-têtes des messages de requête et de réponse sont donnés sous forme ASCII ; le contenu du message a un format de type MIME. Ce modèle simple a été à l'origine du succès précoce du Web car il rendait le développement et le déploiement très simples.

Pour plus de connaissances connexes, veuillez visiter la rubrique FAQ !

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Quel est le nom complet de TCP/IP ?

Nov 29, 2022 pm 04:25 PM

Quel est le nom complet de TCP/IP ?

Nov 29, 2022 pm 04:25 PM

Le nom complet de TCP/IP est « Transmission Control Protocol/Internet Protocol », ce qui signifie « Transmission Control Protocol/Internet Protocol » en chinois. Le protocole TCP/IP fait non seulement référence aux deux protocoles TCP et IP, mais fait également référence à un cluster de protocoles composé de FTP, SMTP, TCP, UDP, IP et d'autres protocoles, simplement parce que le protocole TCP et le protocole IP dans TCP/ Protocole IP Le plus représentatif, on l'appelle donc protocole TCP/IP.

Comment utiliser les protocoles PHP et TCP/IP pour la communication de données

Jul 29, 2023 pm 01:46 PM

Comment utiliser les protocoles PHP et TCP/IP pour la communication de données

Jul 29, 2023 pm 01:46 PM

Comment utiliser les protocoles PHP et TCP/IP pour la communication de données Introduction : À l'ère d'Internet moderne, la communication de données est un aspect très important. Qu'il s'agisse de communication entre un client et un serveur ou de communication entre différents serveurs, le protocole TCP/IP a toujours été l'un des protocoles de communication les plus utilisés. Cet article présentera comment utiliser le langage PHP et le protocole TCP/IP pour la communication de données et fournira des exemples de code pertinents. 1. Introduction au protocole TCP/IP Le protocole TCP/IP constitue la base du cluster de protocoles Internet qu'il définit.

Quelle est la différence et la connexion entre osi et tcp/ip

Aug 15, 2022 pm 01:55 PM

Quelle est la différence et la connexion entre osi et tcp/ip

Aug 15, 2022 pm 01:55 PM

Différences : 1. TCP/IP est un cluster de protocoles, tandis qu'OSI est un modèle ; 2. TCP/IP est une structure à cinq couches, tandis qu'OSI est une structure à sept couches. 3. La troisième couche de TCP/IP ne prend en charge que le protocole IP et OSI prend en charge tous les protocoles de couche réseau. Contact : 1. OSI introduit les concepts de services, d'interfaces, de protocoles et de couches, tandis que TCP/IP s'appuie sur les concepts d'OSI ; 2. OSI a d'abord des modèles, puis des protocoles, des normes et enfin des pratiques, tandis que TCP/IP IP dispose d'abord de protocoles et d'applications puis propose un modèle, qui est le modèle OSI de référence.

Quels sont les protocoles appartenant à la couche application dans le modèle de référence TCP IP ?

Jul 04, 2022 am 10:09 AM

Quels sont les protocoles appartenant à la couche application dans le modèle de référence TCP IP ?

Jul 04, 2022 am 10:09 AM

Les protocoles de couche application incluent : 1. Telnet, qui permet aux utilisateurs d'une machine de se connecter à une machine distante et d'effectuer un travail ; 2. FTP, qui fournit une méthode pour déplacer des fichiers d'une machine à une autre. 3. SMTP est un protocole qui fournit la transmission de courrier électronique ; 4. SNMP est un protocole standard utilisé pour gérer les nœuds de réseau dans les réseaux IP ; 5. DNS est principalement utilisé pour « traduire » des adresses Web familières en une adresse IP qu'un ordinateur peut comprendre ; protocole de réponse utilisé pour obtenir la page d'accueil du WWW.

Quelle est la différence entre TCP et IP

Sep 04, 2023 pm 02:19 PM

Quelle est la différence entre TCP et IP

Sep 04, 2023 pm 02:19 PM

TCP et IP sont deux protocoles différents sur Internet : 1. TCP est un protocole de couche transport, tandis qu'IP est un protocole de couche réseau ; 2. TCP fournit des fonctions telles que la segmentation, le tri, la confirmation et la retransmission des paquets de données, ainsi que l'IP. Le protocole est chargé de fournir les adresses source et de destination des paquets de données ; 3. TCP est un protocole orienté connexion, tandis que le protocole IP est sans connexion ; 4. TCP fournit également un contrôle de flux et un contrôle de congestion.

Analyse des erreurs TCP/IP courantes en langage Go

May 31, 2023 pm 10:21 PM

Analyse des erreurs TCP/IP courantes en langage Go

May 31, 2023 pm 10:21 PM

Le langage Go est un langage de programmation en pleine croissance conçu pour être parfaitement adapté à la mise en œuvre d'applications réseau offrant des performances, une fiabilité et une concurrence élevées. Lorsque vous utilisez Go pour écrire des programmes réseau liés au protocole TCP/IP, nous sommes susceptibles de rencontrer diverses erreurs, et certaines erreurs TCP/IP courantes apporteront également certaines difficultés au débogage du programme. Cet article se concentrera sur la façon de résoudre les erreurs TCP/IP courantes dans le langage Go. 1. Erreur EOF Erreur EOF (EndOfFile) généralement

Dialogue avec Chang Chai, le fondateur d'Unbounded AI : Les opportunités entrepreneuriales de l'IA se situent au niveau de l'application.丨Innovateur

Aug 04, 2023 pm 11:21 PM

Dialogue avec Chang Chai, le fondateur d'Unbounded AI : Les opportunités entrepreneuriales de l'IA se situent au niveau de l'application.丨Innovateur

Aug 04, 2023 pm 11:21 PM

Auteur | Editeur Yu Huiru | Liu Yu L'abaissement des barrières techniques a donné naissance à un grand nombre de startups de peinture IA, ce qui signifie également une concurrence féroce, qui en fait partie. Actuellement, le nombre d’utilisateurs d’Unbounded AI est inférieur à 3 millions, ce qui est encore loin de l’objectif annuel de 10 millions. Chang Chai, le fondateur de Wujie AI, a déclaré sans détour que la croissance du nombre d'utilisateurs était entrée dans une période de hausse et qu'elle continuerait à travailler dur au cours du second semestre. La croissance lente de l’IA illimitée est un microcosme de l’industrie. En tant que domaine émergent, l’industrie de la peinture IA évolue rapidement. Lors de la Conférence mondiale sur l'intelligence artificielle il y a une semaine, Alibaba Cloud a ajouté un nouveau membre à sa série de grands modèles Tongyi : Tongyi Wanxiang, qui se positionne comme un grand modèle pour la création de peintures IA. En plus d'Alibaba, les grands modèles lancés par Baidu, iFlytek, SenseTime et d'autres sociétés disposent tous de diagrammes Wensheng et de nombreuses autres fonctionnalités.

À quel protocole appartient ip dans l'architecture des réseaux informatiques ?

Aug 29, 2022 pm 04:12 PM

À quel protocole appartient ip dans l'architecture des réseaux informatiques ?

Aug 29, 2022 pm 04:12 PM

IP appartient au protocole « couche réseau » de l’architecture des réseaux informatiques. IP fait référence au protocole d'interconnexion Internet, qui est un protocole de couche réseau dans le système TCP/IP. Il peut fournir des informations sur divers protocoles à la couche de transport, tels que TCP, UDP, etc., des paquets d'informations IP peuvent être placés dans le système. couche de liaison via Diverses technologies telles que le réseau Ethernet et Token Ring sont utilisées pour la transmission.