Quelle technologie le protocole x.25 utilise-t-il ?

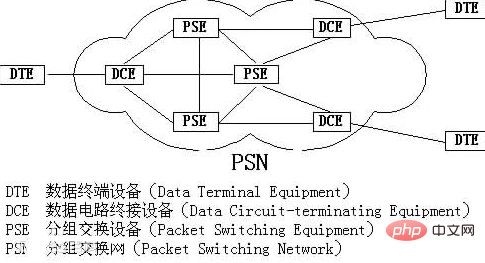

Le protocole « x.25 » utilise la technologie de commutation de paquets ; le protocole « x.25 » est un réseau de communication de données orienté ordinateur, composé d'équipements de base tels que des lignes de transmission, des commutateurs de paquets, des concentrateurs distants et des terminaux de paquets, et adopte une architecture en couches, de négociation, de contrôle et de transmission d'échange d'informations entre les couches homologues de l'interface via des protocoles de communication entre couches homologues.

L'environnement d'exploitation de ce tutoriel : système Windows 10, ordinateur DELL G3.

Quelle technologie le protocole x.25 utilise-t-il ?

Technologie de commutation de paquets

Les commutateurs de paquets, les concentrateurs et terminaux de paquets distants et autres équipements de base.

Le protocole X.25 adopte une architecture en couches et est divisé en trois couches de bas en haut : couche physique, couche liaison de données et couche paquet, qui correspondent respectivement aux trois couches inférieures du modèle de référence OSI. Chaque couche est fonctionnellement indépendante les unes des autres. Chaque couche accepte les services fournis par la couche suivante et fournit également des services pour les couches adjacentes qui communiquent via des primitives. La négociation, le contrôle et la transmission d'informations sur l'échange d'informations sont effectués entre les couches homologues de l'interface via le protocole de communication entre les couches homologues.

Le protocole X.25 est un protocole d'interface standardisé. Tout terminal souhaitant accéder au réseau de commutation de paquets doit respecter les réglementations du protocole au niveau de l'interface. Il n'y a pas plus de deux types d'équipements terminaux qui doivent être connectés au réseau de commutation de paquets : l'un est un terminal doté de capacités de traitement du protocole X.25 et peut être directement connecté au réseau de commutation de paquets, appelé terminal de paquets. (PT : terminal de paquets) ; L'autre type est un terminal qui n'a pas de capacités de traitement du protocole X.25 et doit subir une conversion de protocole avant de pouvoir accéder au réseau de commutation de paquets. Il est appelé terminal sans paquets (NTP : non-packet). terminal de paquets).

Une brève introduction

Le Il a été modifié à plusieurs reprises et est actuellement le protocole de commutation de paquets le plus utilisé. Le protocole X.25 est un protocole d'interface entre l'équipement terminal de données et l'équipement de terminaison de circuit de données (DCE : équipement de terminaison de circuit de données). La formulation de ce protocole réalise la standardisation du protocole d'interface, permettant à divers DTE de se connecter librement à divers échanges de paquets. en ligne. En tant que protocole d'interface entre l'équipement utilisateur et le réseau, le Business et le business optionnel, etc. Le protocole X.25 fournissait initialement un accès aux circuits virtuels et aux datagrammes pour que l'ETTD puisse accéder au réseau à commutation de paquets. Après cela, le protocole X.25 a annulé le mode datagramme.

Caractéristiques :

Les avantages de X.25 sont qu'il est économique, facile à installer, a une fiabilité de transmission élevée et convient aux canaux avec des taux d'erreur binaires élevés.

Les inconvénients de X.25 sont que le processus de vérification répétée des erreurs prend beaucoup de temps et allonge le temps de transmission, le protocole est complexe, le délai est important, la longueur des paquets est variable et la gestion du stockage est complexe.

Le débit du X.25 peut aller jusqu'à 64K bps (ou 64kbit/s).

Pour plus de connaissances connexes, veuillez visiter la rubrique FAQ !

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

À quel protocole appartient la charge rapide Vivo ?

Sep 06, 2022 pm 02:43 PM

À quel protocole appartient la charge rapide Vivo ?

Sep 06, 2022 pm 02:43 PM

Il existe deux protocoles principaux pour la charge rapide vivo : 1. Le protocole de charge rapide « QC 2.0 » est la technologie « Quick Charge 2.0 ». Il s'agit de la version 2.0 de la technologie de charge rapide publiée par Qualcomm. 9 V et 12 V, 20 V quatre groupes de tension ; 2. Le protocole de charge rapide PD est une spécification de charge rapide formulée par l'organisation « USB-IF ». Il s'agit de l'un des protocoles de charge rapide courants actuels et peut atteindre la puissance maximale par défaut actuelle. "5V/2A" L'interface "type-c" est augmentée à 100W.

Quelle est la puissance maximale du protocole de charge rapide PD3.0 ?

Nov 08, 2022 pm 04:04 PM

Quelle est la puissance maximale du protocole de charge rapide PD3.0 ?

Nov 08, 2022 pm 04:04 PM

Le protocole de charge rapide PD3.0 prend en charge jusqu'à « 100 W ». En novembre 2015, la charge rapide USB PD a inauguré une mise à jour majeure de la version et est entrée dans l'ère de la charge rapide USB PD3.0 ; le protocole PD3.0 prend en charge les sorties 5V3A, 9V3A, 12V3A, 15V3A et 20V5A, et la puissance maximale peut atteindre 100 W. Il peut non seulement être utilisé pour charger des téléphones mobiles, mais également pour alimenter des ordinateurs portables ou des moniteurs.

Quels sont les 5 protocoles de communication industrielle ?

Sep 28, 2022 am 11:52 AM

Quels sont les 5 protocoles de communication industrielle ?

Sep 28, 2022 am 11:52 AM

5 types de protocoles de communication industriels : 1. Protocole Modbus, qui est un langage universel utilisé dans les contrôleurs électroniques ; 2. Protocole RS-232, qui est une norme d'interface physique série 3. Protocole RS-485, basé sur RS232 développé ; sur la base de : 4. Le protocole HART est un protocole de communication utilisé entre les instruments intelligents sur site et les équipements de la salle de contrôle ; 5. Le protocole MPI est un protocole de communication multilingue utilisé pour écrire des ordinateurs parallèles.

Guide du protocole SOAP en PHP

May 20, 2023 pm 07:10 PM

Guide du protocole SOAP en PHP

May 20, 2023 pm 07:10 PM

Avec le développement continu de la technologie Internet, de plus en plus d'applications au niveau de l'entreprise doivent fournir des interfaces avec d'autres applications pour réaliser l'interaction des données et des activités. Dans ce cas, nous avons besoin d’un protocole fiable pour transmettre les données et garantir leur intégrité et leur sécurité. SOAP (Simple Object Access Protocol) est un protocole basé sur XML qui peut être utilisé pour implémenter la communication entre des applications dans un environnement Web. En tant que langage de programmation Web populaire, PHP

Qu'est-ce que le protocole de charge rapide qc4+ ?

Aug 18, 2022 pm 03:49 PM

Qu'est-ce que le protocole de charge rapide qc4+ ?

Aug 18, 2022 pm 03:49 PM

Le protocole de charge rapide QC4+ est une combinaison du protocole USB PD PPS et du protocole de charge rapide QC3.0/2.0. Il s'agit d'une technologie de charge rapide multifonctionnelle et multiprotocole. Le protocole de chargement QC4+ est compatible avec USB PD3.0 (PPS) et est rétrocompatible avec USB PD2.0, QC3.0, QC2.0, BC1.2 et d'autres protocoles. La première condition préalable à la prise en charge de USB PD et QC4+ est la prise en charge des interfaces USB-C aux deux extrémités et le message de négociation de puissance basé sur le CC (canal de configuration) dans l'interface USB-C.

Quelle technologie le protocole x.25 utilise-t-il ?

Jul 18, 2022 pm 04:05 PM

Quelle technologie le protocole x.25 utilise-t-il ?

Jul 18, 2022 pm 04:05 PM

Le protocole « x.25 » utilise la technologie de commutation de paquets ; le protocole « x.25 » est un réseau de communication de données orienté ordinateur, composé d'équipements de base tels que des lignes de transmission, des commutateurs de paquets, des concentrateurs distants et des terminaux de paquets, et adopte un protocole en couches. L'architecture , la négociation, le contrôle et la transmission des informations sur l'échange d'informations sont effectués entre les couches homologues de l'interface via le protocole de communication entre les couches homologues.

Windows supprimera TLS 1.0 et TLS 1.1 dans un avenir proche

Aug 12, 2023 am 11:37 AM

Windows supprimera TLS 1.0 et TLS 1.1 dans un avenir proche

Aug 12, 2023 am 11:37 AM

Microsoft prévoit de désactiver les versions 1.0 et 1.1 du protocole Transport Layer Security (TLS) dans Windows. La société a annoncé la nouvelle sur son site Web de la communauté technologique le 1er mars 2023. Ces deux protocoles remontent à 1999 (TLS1.0) et 2006 (TLS1.1) et ont depuis été dépassés par les versions plus récentes TLS1.2 et TLS1.3. Microsoft note que des problèmes de sécurité ont été découverts dans les anciennes versions du protocole et que « les normes et les régulateurs Internet ont déprécié ou interdit les versions 1.0 et 1.1 de TLS en réponse. Au fil des années, l'utilisation de TLS 1.0 et 1.1 a considérablement diminué. » Microsoft estime que le temps a venez désactiver les deux protocoles.

Concis et facile à comprendre : analyse approfondie de la signification du protocole pip

Feb 02, 2024 pm 01:10 PM

Concis et facile à comprendre : analyse approfondie de la signification du protocole pip

Feb 02, 2024 pm 01:10 PM

Pour analyser en profondeur la signification du protocole pip, des exemples de code spécifiques sont nécessaires Introduction : Dans le monde Python, pip (c'est-à-dire pipinstall) est notre moyen préféré pour installer et gérer des bibliothèques tierces. Il s'agit d'un outil de gestion de packages Python. Il est largement utilisé dans le processus de développement en raison de sa simplicité, de son efficacité, de sa facilité d'utilisation et de sa commodité. Cet article analysera en profondeur la signification du protocole pip, démontrera le rôle important et l'utilisation de pip à travers des exemples de code spécifiques et aidera les lecteurs à mieux comprendre et utiliser pip. 1. protocole pip