Quels sont les principes de base de l'examen de la sécurité des réseaux ?

Principes de base : 1. "Principe du nom réel". Lorsque les opérateurs signent un accord avec les utilisateurs ou confirment la fourniture de services, ils exigent que les utilisateurs fournissent de véritables informations d'identité. 2. « Principe d'interconnexion », réaliser l'interconnexion n'est pas seulement la nécessité du développement de l'industrie Internet de mon pays, mais aussi la nécessité de sauvegarder les intérêts des consommateurs. 3. « Principes d'évaluation et de gestion des données critiques » ; 4. « Principes de protection de la vie privée » ; 5. « Principes du pare-feu ». Les opérateurs doivent renforcer la gestion des informations publiées par les utilisateurs, ils doivent immédiatement le faire. cesser de transmettre les informations et prendre des mesures pour les éliminer et d'autres mesures d'élimination pour empêcher la propagation des informations.

L'environnement d'exploitation de ce tutoriel : système Windows 7, ordinateur Dell G3.

Tout le monde est préoccupé par la sécurité des réseaux. La sécurité des réseaux implique de nombreuses personnes. Pour cette raison, le pays a également introduit une loi sur la sécurité des réseaux pour garantir la sécurité des informations réseau de chacun. La cybersécurité doit également respecter les principes de base de contrôle énoncés dans la loi sur la cybersécurité afin de garantir que les informations et les intérêts des individus et des entreprises dans le cyberespace ne soient pas violés.

Principes de base de l'examen de la sécurité des réseaux

1. Principe du nom réel

Les opérateurs de réseau gèrent l'accès au réseau et les services d'enregistrement de noms de domaine pour les utilisateurs, gèrent les procédures d'accès au réseau telles que les appels fixes et les téléphones mobiles, ou fournir aux utilisateurs des services de publication d'informations devrait exiger que les utilisateurs fournissent leurs véritables informations d'identité lors de la signature d'un accord avec les utilisateurs ou de la confirmation de la fourniture des services. Si les utilisateurs ne fournissent pas leurs véritables informations d'identité, les opérateurs de réseau ne sont pas autorisés à fournir les services concernés.

2. Principe d'interconnexion

"L'État soutient la recherche et le développement de technologies d'authentification d'identité électronique sûres et pratiques, et promeut la reconnaissance mutuelle et l'utilisation universelle des différentes technologies d'authentification d'identité électronique."

Dans le domaine des technologies de l'information sur Internet dans mon pays, des phénomènes de chacun pour soi et de concurrence déloyale se produisent de temps en temps. D'une part, cela montre que le domaine Internet de mon pays est un domaine relativement compétitif. D'autre part, cela montre également que certains opérateurs Internet utilisent leurs propres avantages techniques pour se livrer à des pratiques déloyales en bloquant ou en supprimant les informations ou les informations d'autres opérateurs Internet. logiciel.

Réaliser l'interconnexion n'est pas seulement une nécessité pour le développement de l'industrie Internet de mon pays, mais aussi une nécessité pour sauvegarder les intérêts des consommateurs. Pour cette raison, il est nécessaire de stipuler clairement sous forme de loi que les opérateurs Internet doivent prendre en compte les questions d'interconnexion dans le processus de développement de logiciels et de fourniture de services d'information sur Internet et prendre toutes les mesures nécessaires pour obtenir des connexions réseau transparentes.

3. Principes d'évaluation et de gestion des données critiques

Les opérateurs d'infrastructures d'information critiques doivent stocker des données importantes telles que les informations personnelles des citoyens collectées et générées lors d'opérations sur le territoire de la République populaire de Chine en raison des besoins commerciaux ; il est vraiment nécessaire de le stocker à l'étranger. S'il est stocké ou fourni à des organisations ou des individus à l'étranger, une évaluation de sécurité sera menée conformément aux méthodes formulées par le département national d'information sur les réseaux en collaboration avec les départements concernés du Conseil d'État.

Les opérateurs d'infrastructures d'information critiques devraient effectuer des inspections et des évaluations de la sécurité et des risques possibles de leurs réseaux eux-mêmes ou en confiant à des institutions professionnelles le soin de le faire au moins une fois par an, et soumettre un rapport sur la sécurité du réseau sur l'état de surveillance et d'évaluation. et mesures d'amélioration prises. Départements concernés responsables de la protection de la sécurité des infrastructures d'information critiques.

4. Principes de protection de la vie privée

Basé sur la synthèse de la mise en œuvre de la décision sur la protection des informations personnelles en ligne, le projet de loi renforce encore les principes fondamentaux de la protection des informations sur Internet et exige clairement que « les personnes responsables d'Internet surveillance de la sécurité conformément à la loi "Les départements ayant des responsabilités de gestion doivent garder strictement confidentiels les informations personnelles, la vie privée et les secrets d'affaires des citoyens qu'ils ont appris dans l'exercice de leurs fonctions, et ne doivent pas les divulguer, les vendre ou les fournir illégalement à des tiers."

5. Principe du pare-feu

"Les opérateurs de réseau doivent renforcer la gestion des informations divulguées par les utilisateurs. S'ils constatent que des lois ou des réglementations administratives interdisent la divulgation ou la transmission d'informations, ils doivent immédiatement cesser de transmettre les informations et prendre des mesures d'élimination. telles que l’élimination pour empêcher la diffusion d’informations, la tenue de registres pertinents et la déclaration aux autorités compétentes.

"Les informations électroniques envoyées par les éditeurs d'informations électroniques et les logiciels d'application fournis par les fournisseurs de logiciels d'application ne doivent pas être équipés de programmes malveillants, et ne doivent pas contenir d'informations dont la publication ou la transmission est interdite par les lois et réglementations administratives."

Quel impact aura l'arrivée de la loi sur la cybersécurité sur les particuliers et les entreprises

1 La protection des informations personnelles sera plus claire

Selon le « 38e » du China Internet Network Information Center. « Rapport sur les statistiques de développement de l'Internet en Chine », à la fin juin 2016, le nombre d'utilisateurs Internet chinois atteignait 710 millions et le taux de pénétration d'Internet atteignait 51,7 %, dont 656 millions d'utilisateurs Internet mobiles. Les problèmes de sécurité du réseau ne peuvent pas être pris en compte. légèrement.

La loi sur la cybersécurité contient des dispositions claires sur la protection des informations personnelles, telles que "les opérateurs de réseau ne doivent pas divulguer, altérer ou endommager les informations personnelles qu'ils collectent" et "tout individu ou organisation ne doit pas voler ou obtenir des informations personnelles dans d'autres des manières illégales, ni les vendre illégalement" Ou fournir illégalement des informations personnelles à des tiers", etc.

Zuo Xiaodong, directeur adjoint de l'Institut chinois de recherche sur la sécurité de l'information, a souligné que la protection des informations personnelles est un aspect important du travail actuel des réseaux. Bien que les départements concernés aient déjà eu certaines politiques et réglementations, elles sont généralement dispersées et non systématiques. une loi au niveau national est nécessaire.

Li Yi, directeur adjoint du Centre de recherche et de consultation « Internet » de l'Internet Society of China, a déclaré qu'à l'avenir, les enregistrements de discussions en ligne et les échanges de courriers électroniques pourront être conservés comme preuves pour la collecte de preuves, créant ainsi des conflits de réseau et des problèmes de sécurité. plus facile à tracer. Cela a considérablement amélioré la confiance des internautes dans la vie de consommation en ligne. Il a donné une analogie : si un utilisateur individuel téléchargeait et utilisait une application sur un téléphone mobile, entraînant une fuite d'informations personnelles, dans le passé, il ne pouvait pas se plaindre auprès du fournisseur d'application qui fournissait le service, mais la loi sur la cybersécurité prévoit une telle situation. base juridique claire, "Cela signifie qu'à l'avenir, les poursuites impliquant le domaine de l'Internet pourraient devenir de plus en plus difficiles à combattre. "

D'autre part, la loi sur la cybersécurité propose que "les opérateurs de réseau gèrent l'accès au réseau, les services d'enregistrement de noms de domaine et gèrent procédures d'accès au réseau pour les téléphones fixes et les téléphones mobiles pour les utilisateurs, ou fournir aux utilisateurs des informations, une messagerie instantanée et d'autres services, les utilisateurs devraient être tenus de fournir leurs véritables informations d'identité" et d'autres réglementations, ainsi que le "nom réel en ligne". système" a également été clarifié sous forme juridique. Cela fournit une base juridique pour enrayer le chaos actuel, comme la propagation gratuite de rumeurs en ligne et la prolifération de la violence en ligne.

Zuo Xiaodong estime que du point de vue de la lutte contre la criminalité et de la sauvegarde de la sécurité nationale, le système de nom réel en ligne proposé cette fois a une portée plus large que le précédent système de nom réel téléphonique, et son principe d'« anonymat à la réception et "Vrai nom en arrière-plan" protège également pleinement la vie privée. Par exemple, les individus peuvent publier de manière anonyme en ligne, mais lorsque les forces de l'ordre sont impliquées, l'arrière-plan peut suivre et enquêter sur l'individu.

2. Augmentation du seuil d'entrée et des exigences en matière de capacité de sécurité pour les entreprises

De l'avis des experts du secteur, Internet s'est développé à ce stade et doit fixer un seuil et ne peut plus « croître de manière extravagante » ; , et la sécurité des réseaux Dharma est la « porte de la sécurité ».

Zhu Wei, directeur adjoint du Centre de recherche sur le droit de la communication de l'Université chinoise des sciences politiques et du droit, a souligné que la loi sur la cybersécurité contient des dispositions spécifiques sur les qualifications de sécurité, la technologie interne, les systèmes, etc. des entreprises, qui serviront de une norme de mesure pour le développement des sociétés Internet.

Dans le même temps, la loi sur la cybersécurité impose également des exigences plus élevées aux sociétés Internet. En particulier, les grandes sociétés Internet sont désormais considérées comme des plateformes d'information de base, comme Alibaba, Baidu, Tencent, etc., avec des centaines de millions d'utilisateurs, et ces sociétés devraient assumer les obligations correspondantes. Li Yi estime que les sociétés Internet doivent disposer de capacités techniques adaptées à leurs plates-formes d'information de base, telles que répondre aux attaques de pirates informatiques et éviter les pertes d'utilisateurs. Dans le même temps, il doit également exister des dispositions juridiques pertinentes pour réglementer les « clauses de suzerain » des grandes entreprises.

De manière générale, la loi sur la cybersécurité relèvera le seuil d'accès au marché pour les sociétés Internet et mettra également en avant des exigences plus élevées en matière de développement et d'exploitation. Les petites et moyennes entreprises qui ne disposent pas de capacités technologiques de sécurité risquent davantage d’être éliminées à l’avenir.

Il est urgent de renforcer la sécurité des réseaux. Pour maintenir la sécurité des réseaux, nous devons mettre en œuvre les principes de base de la loi sur la sécurité des réseaux, accroître la gestion et le contrôle du réseau, éliminer certaines mauvaises informations et garantir la pureté de l'environnement réseau. Cependant, en général, pour garantir la sécurité du réseau, il ne suffit pas de respecter la loi. Il est plus important de prendre en compte chaque participant au réseau. Le maintien actif de la sécurité du réseau est également une garantie plus importante pour les intérêts de chacun.

Pour plus de connaissances connexes, veuillez visiter la rubrique FAQ !

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Sujets chauds

![Le module d'extension WLAN s'est arrêté [correctif]](https://img.php.cn/upload/article/000/465/014/170832352052603.gif?x-oss-process=image/resize,m_fill,h_207,w_330) Le module d'extension WLAN s'est arrêté [correctif]

Feb 19, 2024 pm 02:18 PM

Le module d'extension WLAN s'est arrêté [correctif]

Feb 19, 2024 pm 02:18 PM

S'il y a un problème avec le module d'extension WLAN sur votre ordinateur Windows, cela peut entraîner une déconnexion d'Internet. Cette situation est souvent frustrante, mais heureusement, cet article propose quelques suggestions simples qui peuvent vous aider à résoudre ce problème et à rétablir le bon fonctionnement de votre connexion sans fil. Réparer le module d'extensibilité WLAN s'est arrêté Si le module d'extensibilité WLAN a cessé de fonctionner sur votre ordinateur Windows, suivez ces suggestions pour le réparer : Exécutez l'utilitaire de résolution des problèmes réseau et Internet pour désactiver et réactiver les connexions réseau sans fil Redémarrez le service de configuration automatique WLAN Modifier les options d'alimentation Modifier Paramètres d'alimentation avancés Réinstaller le pilote de la carte réseau Exécuter certaines commandes réseau Examinons-le maintenant en détail

Comment résoudre l'erreur du serveur DNS Win11

Jan 10, 2024 pm 09:02 PM

Comment résoudre l'erreur du serveur DNS Win11

Jan 10, 2024 pm 09:02 PM

Nous devons utiliser le DNS correct lors de la connexion à Internet pour accéder à Internet. De la même manière, si nous utilisons des paramètres DNS incorrects, cela entraînera une erreur du serveur DNS. À ce stade, nous pouvons essayer de résoudre le problème en sélectionnant d'obtenir automatiquement le DNS dans les paramètres réseau. solutions. Comment résoudre l'erreur du serveur DNS du réseau Win11. Méthode 1 : Réinitialiser le DNS 1. Tout d'abord, cliquez sur Démarrer dans la barre des tâches pour entrer, recherchez et cliquez sur le bouton icône « Paramètres ». 2. Cliquez ensuite sur la commande d'option "Réseau et Internet" dans la colonne de gauche. 3. Recherchez ensuite l'option « Ethernet » sur la droite et cliquez pour entrer. 4. Après cela, cliquez sur "Modifier" dans l'attribution du serveur DNS et définissez enfin DNS sur "Automatique (D

Corrigez les téléchargements « Échec de l'erreur réseau » sur Chrome, Google Drive et Photos !

Oct 27, 2023 pm 11:13 PM

Corrigez les téléchargements « Échec de l'erreur réseau » sur Chrome, Google Drive et Photos !

Oct 27, 2023 pm 11:13 PM

Qu'est-ce que le problème « Échec du téléchargement de l'erreur réseau » ? Avant d’aborder les solutions, comprenons d’abord ce que signifie le problème « Échec du téléchargement de l’erreur réseau ». Cette erreur se produit généralement lorsque la connexion réseau est interrompue pendant le téléchargement. Cela peut se produire pour diverses raisons telles qu'une faible connexion Internet, une congestion du réseau ou des problèmes de serveur. Lorsque cette erreur se produit, le téléchargement s'arrêtera et un message d'erreur s'affichera. Comment réparer l’échec du téléchargement avec une erreur réseau ? Faire face à « Échec du téléchargement d'une erreur réseau » peut devenir un obstacle lors de l'accès ou du téléchargement des fichiers nécessaires. Que vous utilisiez des navigateurs comme Chrome ou des plateformes comme Google Drive et Google Photos, cette erreur apparaîtra, provoquant des désagréments. Vous trouverez ci-dessous des points pour vous aider à naviguer et à résoudre ce problème.

Correctif : WD My Cloud n'apparaît pas sur le réseau sous Windows 11

Oct 02, 2023 pm 11:21 PM

Correctif : WD My Cloud n'apparaît pas sur le réseau sous Windows 11

Oct 02, 2023 pm 11:21 PM

Si WDMyCloud n'apparaît pas sur le réseau sous Windows 11, cela peut être un gros problème, surtout si vous y stockez des sauvegardes ou d'autres fichiers importants. Cela peut constituer un gros problème pour les utilisateurs qui ont fréquemment besoin d'accéder au stockage réseau. Dans le guide d'aujourd'hui, nous allons donc vous montrer comment résoudre ce problème de manière permanente. Pourquoi WDMyCloud n'apparaît-il pas sur le réseau Windows 11 ? Votre appareil MyCloud, votre adaptateur réseau ou votre connexion Internet n'est pas configuré correctement. La fonction SMB n'est pas installée sur l'ordinateur. Un problème temporaire dans Winsock peut parfois être à l'origine de ce problème. Que dois-je faire si mon cloud n'apparaît pas sur le réseau ? Avant de commencer à résoudre le problème, vous pouvez effectuer quelques vérifications préliminaires :

Que dois-je faire si la Terre s'affiche dans le coin inférieur droit de Windows 10 alors que je ne peux pas accéder à Internet Diverses solutions au problème selon lequel la Terre ne peut pas accéder à Internet dans Win10 ?

Feb 29, 2024 am 09:52 AM

Que dois-je faire si la Terre s'affiche dans le coin inférieur droit de Windows 10 alors que je ne peux pas accéder à Internet Diverses solutions au problème selon lequel la Terre ne peut pas accéder à Internet dans Win10 ?

Feb 29, 2024 am 09:52 AM

Cet article présentera la solution au problème selon lequel le symbole du globe s'affiche sur le réseau du système Win10 mais ne peut pas accéder à Internet. L'article fournira des étapes détaillées pour aider les lecteurs à résoudre le problème du réseau Win10 montrant que la Terre ne peut pas accéder à Internet. Méthode 1 : Redémarrez directement. Vérifiez d'abord si le câble réseau n'est pas correctement branché et si le haut débit est en retard. Dans ce cas, vous devez redémarrer le routeur ou le modem optique. Si aucune action importante n'est effectuée sur l'ordinateur, vous pouvez redémarrer l'ordinateur directement. La plupart des problèmes mineurs peuvent être rapidement résolus en redémarrant l'ordinateur. S’il est déterminé que le haut débit n’est pas en retard et que le réseau est normal, c’est une autre affaire. Méthode 2 : 1. Appuyez sur la touche [Win] ou cliquez sur [Menu Démarrer] dans le coin inférieur gauche. Dans l'élément de menu qui s'ouvre, cliquez sur l'icône d'engrenage au-dessus du bouton d'alimentation. Il s'agit de [Paramètres].

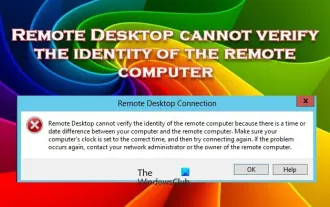

Le Bureau à distance ne peut pas authentifier l'identité de l'ordinateur distant

Feb 29, 2024 pm 12:30 PM

Le Bureau à distance ne peut pas authentifier l'identité de l'ordinateur distant

Feb 29, 2024 pm 12:30 PM

Le service Bureau à distance Windows permet aux utilisateurs d'accéder aux ordinateurs à distance, ce qui est très pratique pour les personnes qui doivent travailler à distance. Cependant, des problèmes peuvent survenir lorsque les utilisateurs ne peuvent pas se connecter à l'ordinateur distant ou lorsque Remote Desktop ne peut pas authentifier l'identité de l'ordinateur. Cela peut être dû à des problèmes de connexion réseau ou à un échec de vérification du certificat. Dans ce cas, l'utilisateur devra peut-être vérifier la connexion réseau, s'assurer que l'ordinateur distant est en ligne et essayer de se reconnecter. De plus, s'assurer que les options d'authentification de l'ordinateur distant sont correctement configurées est essentiel pour résoudre le problème. De tels problèmes avec les services Bureau à distance Windows peuvent généralement être résolus en vérifiant et en ajustant soigneusement les paramètres. Le Bureau à distance ne peut pas vérifier l'identité de l'ordinateur distant en raison d'un décalage d'heure ou de date. Veuillez vous assurer que vos calculs

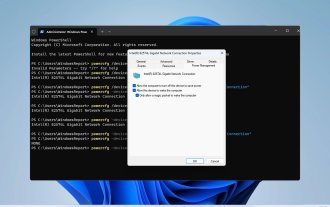

Comment activer/désactiver Wake on LAN dans Windows 11

Sep 06, 2023 pm 02:49 PM

Comment activer/désactiver Wake on LAN dans Windows 11

Sep 06, 2023 pm 02:49 PM

Wake on LAN est une fonctionnalité réseau sur Windows 11 qui vous permet de sortir votre ordinateur à distance de la veille prolongée ou du mode veille. Bien que les utilisateurs occasionnels ne l'utilisent pas souvent, cette fonctionnalité est utile pour les administrateurs réseau et les utilisateurs expérimentés utilisant des réseaux filaires, et aujourd'hui nous allons vous montrer comment la configurer. Comment savoir si mon ordinateur prend en charge Wake on LAN ? Pour utiliser cette fonctionnalité, votre ordinateur a besoin des éléments suivants : Le PC doit être connecté à une alimentation ATX afin que vous puissiez le sortir du mode veille à distance. Des listes de contrôle d'accès doivent être créées et ajoutées à tous les routeurs du réseau. La carte réseau doit prendre en charge la fonction Wake-up-on-LAN. Pour que cette fonctionnalité fonctionne, les deux ordinateurs doivent être sur le même réseau. Bien que la plupart des adaptateurs Ethernet utilisent

Publication du classement national CSRankings 2024 en informatique ! La CMU domine la liste, le MIT sort du top 5

Mar 25, 2024 pm 06:01 PM

Publication du classement national CSRankings 2024 en informatique ! La CMU domine la liste, le MIT sort du top 5

Mar 25, 2024 pm 06:01 PM

Les classements majeurs nationaux en informatique 2024CSRankings viennent d’être publiés ! Cette année, dans le classement des meilleures universités CS aux États-Unis, l'Université Carnegie Mellon (CMU) se classe parmi les meilleures du pays et dans le domaine de CS, tandis que l'Université de l'Illinois à Urbana-Champaign (UIUC) a été classé deuxième pendant six années consécutives. Georgia Tech s'est classée troisième. Ensuite, l’Université de Stanford, l’Université de Californie à San Diego, l’Université du Michigan et l’Université de Washington sont à égalité au quatrième rang mondial. Il convient de noter que le classement du MIT a chuté et est sorti du top cinq. CSRankings est un projet mondial de classement des universités dans le domaine de l'informatique initié par le professeur Emery Berger de la School of Computer and Information Sciences de l'Université du Massachusetts Amherst. Le classement est basé sur des objectifs