Où est la table utilisateur de MySQL ?

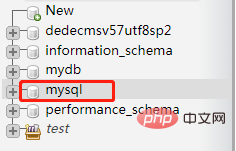

La table user se trouve dans une base de données nommée "mysql". MySQL créera automatiquement une base de données nommée "mysql" lors de l'installation. La base de données mysql stocke les tables d'autorisations des utilisateurs ; la table des utilisateurs est la table d'autorisations la plus importante de la base de données mysql et est utilisée pour enregistrer les comptes autorisés à se connecter au serveur. Toutes les autorisations activées dans la table utilisateur sont globales et s'appliquent à toutes les bases de données.

L'environnement d'exploitation de ce tutoriel : système windows7, version mysql8, ordinateur Dell G3.

La table user se trouve dans une base de données nommée "mysql".

MySQL créera automatiquement une base de données nommée mysql lors de l'installation. La base de données mysql stocke les tables d'autorisations des utilisateurs. Une fois l'utilisateur connecté, MySQL accordera les autorisations correspondantes à chaque utilisateur en fonction du contenu de ces tables d'autorisations.

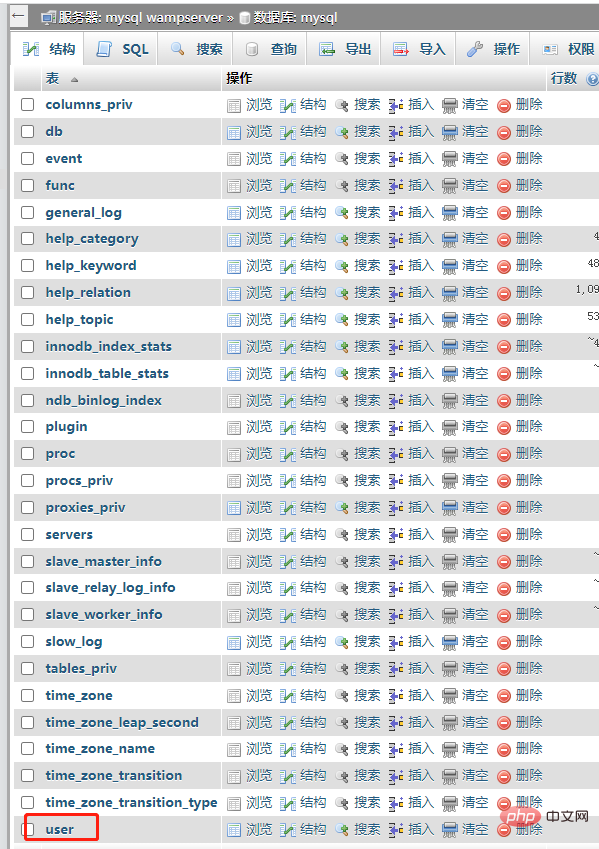

La table utilisateur est la table d'autorisation la plus importante dans MySQL, utilisée pour enregistrer les informations de compte autorisées à se connecter au serveur. Il convient de noter que toutes les autorisations activées dans la table user sont globales et s'appliquent à toutes les bases de données.

Champs de la table utilisateur

Les champs de la table utilisateur peuvent être grossièrement divisés en 4 catégories, à savoir les colonnes utilisateur, les colonnes d'autorisations, les colonnes de sécurité et les colonnes de contrôle des ressources. Ce qui suit présente principalement les colonnes. champs de ces champs signification.

Colonne Utilisateur

La colonne utilisateur stocke les informations que les utilisateurs doivent saisir lors de la connexion à la base de données MySQL. Il convient de noter que la version MySQL 5.7 n'utilise plus le mot de passe comme champ de mot de passe, mais l'a remplacé par Authentication_string.

La liste des utilisateurs pour MySQL version 5.7 est présentée dans le tableau 1.

| Nom du champ | Type de champ | Est-il vide | Valeur par défaut | Description |

|---|---|---|---|---|

| Hôte | char(60) | NON | Aucun | Nom d'hôte |

| Utilisateur | char(32) | NON | Aucun | Nom d'utilisateur |

| authentication_string | text | OUI | Aucun | Mot de passe |

Lorsqu'un utilisateur se connecte, si ces trois champs correspondent en même temps, le système de base de données MySQL lui permettra de se connecter. Lors de la création d'un nouvel utilisateur, les valeurs de ces trois champs sont également définies. Lorsque vous modifiez le mot de passe d'un utilisateur, vous modifiez en fait la valeur du champ chaîne_authentification de la table utilisateur. Ces 3 champs déterminent donc si l'utilisateur peut se connecter.

Colonne Permission

Les champs de la colonne permission déterminent les autorisations de l'utilisateur et sont utilisés pour décrire les opérations autorisées sur les données et les bases de données dans la portée globale.

Les autorisations sont grossièrement divisées en deux catégories, à savoir les autorisations de gestion avancées et les autorisations ordinaires :

- Les autorisations de gestion avancées gèrent principalement la base de données, telles que les autorisations pour fermer des services, les super autorisations et charger des utilisateurs, etc. faire fonctionner la base de données, comme les autorisations de requête, les autorisations de modification, etc.

- Les colonnes d'autorisation de la table utilisateur incluent Select_priv, Insert_priv et d'autres champs se terminant par priv. Le type de données de ces valeurs de champ est ENUM. Les seules valeurs possibles sont Y et N : Y signifie que l'utilisateur. a les autorisations correspondantes, et N signifie que l'utilisateur dispose des autorisations correspondantes. Il n'y a pas d'autorisation correspondante. Pour des raisons de sécurité, la valeur par défaut de ces champs est N.

| Nom du champ | Type de champ | S'il est vide | Valeur par défaut | Description | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Select_priv | enum('N',' Y') | NON | N | Est-il possible d'interroger des données via la commande SELECT | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Insert_priv | enum('N','Y') | NO | N | Est-il possible d'insérer des données via la commande INSERT | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Update_priv | enum('N','Y') | NO | N | Les données existantes peuvent-elles être modifiées via la commande UPDATE | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Delete_priv | enum('N', 'Y') | NON | N | Est-il possible de supprimer des données existantes via la commande DELETE | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Create_priv | enum('N','Y') | NON | N | Est-ce possible pour créer de nouvelles bases de données et tables | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Drop_priv | enum('N','Y') | NON | N | Est-il possible de supprimer des bases de données et des tables existantes | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Reload_priv | enum(' N','Y') | NON | N | Est-il possible d'exécuter des commandes spécifiques pour vider et recharger les différents caches internes utilisés par MySQL, y compris les journaux, les autorisations, les hôtes, les requêtes et les tables | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Shutdown_priv | enum('N','Y') | NON | N | Est-il possible d'arrêter le serveur MySQL. Vous devez être très prudent lorsque vous accordez cette autorisation à un utilisateur autre que le compte root | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Process_priv | enum('N','Y') | NO | N | Si elle peut être visualisée via SHOW Commande PROCESSLIST Le processus des autres utilisateurs leFile_priv | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Non | n | peut-il exécuter les commandes Select into Outfile et Load Data Infile | Grant_priv | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| NON | N | Pouvez-vous accorder vos autorisations à d'autres utilisateurs ? Est-il possible de créer des contraintes de clé étrangère | Index_priv | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| NON | N | Est-il possible d'effectuer des vérifications d'ajout et de suppression sur l'index | Alter_priv | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| NO | N | La structure de la table peut-elle être renommé et modifié | Show_db_priv | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| NO | N | Le serveur peut-il être visualisé Nom de toutes les bases de données sur | Super_priv | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| NON | N | Est-il possible d'effectuer certaines fonctions administratives puissantes telles que celles pour lesquelles l'utilisateur dispose de droits d'accès suffisants ? Utilisez la commande KILL pour supprimer le processus utilisateur ; pour modifier les variables MySQL globales et exécuter diverses commandes concernant la réplication et la journalisation. (Super autorisations) | Create_tmp_table_priv | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| NO | N | Est-il possible de créer des tables temporaires | Lock_tables_priv | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| NO | N | Est-il possible d'utiliser la commande LOCK TABLES pour empêcher l'accès/modification des tables | Execute_priv | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| NO | N | Si la procédure stockée | repl_slave_priv | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| No | n | can Lire le fichier journal binaire utilisé pour maintenir un environnement de base de données répliqué | repl_client_priv | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| NON | N | Est-il possible de déterminer l'emplacement du serveur esclave et du serveur maître de réplication | Create_view_priv | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| NON | N | Est-il possible de créer une vue | Show_view_priv | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| NON | N | Est-il possible de visualiser une vue | Create_routine_priv | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| NO | N | Les procédures et fonctions stockées peuvent-elles être modifiées ou supprimées | Alter_routine_priv | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| NON | N | Le stockage peut-il être modifié ou supprimé Fonctions et fonctions | Create_user_priv | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| NO | N | S'il est possible d'exécuter CREATE USER commande, qui est utilisée pour créer un nouveau compte MySQL | Event_priv | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| NO | N | Les événements peuvent-ils être créés, modifiés et supprimés | Trigger_priv | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| NO | N | Est-il possible de créer et de supprimer des déclencheurs | Create_tablespace_priv | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| NO | N | Est-il possible de créer un tablespace |

Si vous souhaitez modifier les autorisations, vous pouvez utiliser l'instruction GRANT pour accorder certaines autorisations à l'utilisateur, ou vous pouvez définir des autorisations en mettant à jour la table utilisateur avec l'instruction UPDATE. Colonne de sécurité La colonne de sécurité est principalement utilisée pour déterminer si l'utilisateur peut se connecter avec succès. La colonne de sécurité de la table utilisateur est présentée dans le tableau 3 :

max_questions

Vous pouvez. afficher les informations structurelles de la table user via la commande desc, car la table User contient Il y a plus d'informations, donc il y a plus d'informations structurelles Dans le cas où aucun autre utilisateur n'est créé par défaut, il n'y a que le informations du super administrateur [Recommandations associées : |

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

MySQL: la facilité de gestion des données pour les débutants

Apr 09, 2025 am 12:07 AM

MySQL: la facilité de gestion des données pour les débutants

Apr 09, 2025 am 12:07 AM

MySQL convient aux débutants car il est simple à installer, puissant et facile à gérer les données. 1. Installation et configuration simples, adaptées à une variété de systèmes d'exploitation. 2. Prise en charge des opérations de base telles que la création de bases de données et de tables, d'insertion, d'interrogation, de mise à jour et de suppression de données. 3. Fournir des fonctions avancées telles que les opérations de jointure et les sous-questionnaires. 4. Les performances peuvent être améliorées par l'indexation, l'optimisation des requêtes et le partitionnement de la table. 5. Prise en charge des mesures de sauvegarde, de récupération et de sécurité pour garantir la sécurité et la cohérence des données.

Puis-je récupérer le mot de passe de la base de données dans Navicat?

Apr 08, 2025 pm 09:51 PM

Puis-je récupérer le mot de passe de la base de données dans Navicat?

Apr 08, 2025 pm 09:51 PM

Navicat lui-même ne stocke pas le mot de passe de la base de données et ne peut récupérer que le mot de passe chiffré. Solution: 1. Vérifiez le gestionnaire de mots de passe; 2. Vérifiez la fonction "Remember Motway" de Navicat; 3. Réinitialisez le mot de passe de la base de données; 4. Contactez l'administrateur de la base de données.

Comment créer Navicat Premium

Apr 09, 2025 am 07:09 AM

Comment créer Navicat Premium

Apr 09, 2025 am 07:09 AM

Créez une base de données à l'aide de NAVICAT Premium: Connectez-vous au serveur de base de données et entrez les paramètres de connexion. Cliquez avec le bouton droit sur le serveur et sélectionnez Créer une base de données. Entrez le nom de la nouvelle base de données et le jeu de caractères spécifié et la collation. Connectez-vous à la nouvelle base de données et créez le tableau dans le navigateur d'objet. Cliquez avec le bouton droit sur le tableau et sélectionnez Insérer des données pour insérer les données.

MySQL: Concepts simples pour l'apprentissage facile

Apr 10, 2025 am 09:29 AM

MySQL: Concepts simples pour l'apprentissage facile

Apr 10, 2025 am 09:29 AM

MySQL est un système de gestion de base de données relationnel open source. 1) Créez une base de données et des tables: utilisez les commandes CreateDatabase et CreateTable. 2) Opérations de base: insérer, mettre à jour, supprimer et sélectionner. 3) Opérations avancées: jointure, sous-requête et traitement des transactions. 4) Compétences de débogage: vérifiez la syntaxe, le type de données et les autorisations. 5) Suggestions d'optimisation: utilisez des index, évitez de sélectionner * et utilisez les transactions.

Comment afficher le mot de passe de la base de données dans NAVICAT pour MARIADB?

Apr 08, 2025 pm 09:18 PM

Comment afficher le mot de passe de la base de données dans NAVICAT pour MARIADB?

Apr 08, 2025 pm 09:18 PM

NAVICAT pour MARIADB ne peut pas afficher directement le mot de passe de la base de données car le mot de passe est stocké sous forme cryptée. Pour garantir la sécurité de la base de données, il existe trois façons de réinitialiser votre mot de passe: réinitialisez votre mot de passe via Navicat et définissez un mot de passe complexe. Affichez le fichier de configuration (non recommandé, haut risque). Utilisez des outils de ligne de commande système (non recommandés, vous devez être compétent dans les outils de ligne de commande).

Comment exécuter SQL dans Navicat

Apr 08, 2025 pm 11:42 PM

Comment exécuter SQL dans Navicat

Apr 08, 2025 pm 11:42 PM

Étapes pour effectuer SQL dans NAVICAT: Connectez-vous à la base de données. Créez une fenêtre d'éditeur SQL. Écrivez des requêtes ou des scripts SQL. Cliquez sur le bouton Exécuter pour exécuter une requête ou un script. Affichez les résultats (si la requête est exécutée).

Comment créer une nouvelle connexion à MySQL dans Navicat

Apr 09, 2025 am 07:21 AM

Comment créer une nouvelle connexion à MySQL dans Navicat

Apr 09, 2025 am 07:21 AM

Vous pouvez créer une nouvelle connexion MySQL dans NAVICAT en suivant les étapes: ouvrez l'application et sélectionnez une nouvelle connexion (CTRL N). Sélectionnez "MySQL" comme type de connexion. Entrez l'adresse Hostname / IP, le port, le nom d'utilisateur et le mot de passe. (Facultatif) Configurer les options avancées. Enregistrez la connexion et entrez le nom de la connexion.

MySQL et SQL: Compétences essentielles pour les développeurs

Apr 10, 2025 am 09:30 AM

MySQL et SQL: Compétences essentielles pour les développeurs

Apr 10, 2025 am 09:30 AM

MySQL et SQL sont des compétences essentielles pour les développeurs. 1.MySQL est un système de gestion de base de données relationnel open source, et SQL est le langage standard utilisé pour gérer et exploiter des bases de données. 2.MySQL prend en charge plusieurs moteurs de stockage via des fonctions de stockage et de récupération de données efficaces, et SQL termine des opérations de données complexes via des instructions simples. 3. Les exemples d'utilisation comprennent les requêtes de base et les requêtes avancées, telles que le filtrage et le tri par condition. 4. Les erreurs courantes incluent les erreurs de syntaxe et les problèmes de performances, qui peuvent être optimisées en vérifiant les instructions SQL et en utilisant des commandes Explication. 5. Les techniques d'optimisation des performances incluent l'utilisation d'index, d'éviter la numérisation complète de la table, d'optimiser les opérations de jointure et d'améliorer la lisibilité du code.

tutoriel vidéo mysql

tutoriel vidéo mysql