À quoi sert l'ACL Linux

ACL fait référence à une liste de contrôle d'accès, qui fait référence à une liste de contrôle d'accès pour les fichiers/répertoires. ACL est utilisée pour définir les autorisations des utilisateurs sur les fichiers. Les fonctions de l'ACL : 1. Les autorisations peuvent être définies pour les utilisateurs ; 2. Les autorisations peuvent être définies pour les groupes d'utilisateurs ; 3. Les sous-fichiers/répertoires héritent des autorisations du répertoire parent.

L'environnement d'exploitation de ce tutoriel : système linux7.3, ordinateur Dell G3.

Qu'est-ce qu'ACL

Le nom complet d'ACL est Access Control List, une liste de contrôle d'accès pour les fichiers/répertoires. Il fournit un mécanisme de gestion des autorisations supplémentaire et plus flexible pour le système de fichiers, basé sur la gestion des autorisations UGO. Il est conçu comme un complément à la gestion des autorisations de fichiers UNIX.

ACL vous permet de définir des autorisations d'accès pour n'importe quel fichier/répertoire pour n'importe quel utilisateur ou groupe d'utilisateurs.

Dans les systèmes Linux, ACL peut définir des autorisations permettant à un seul utilisateur d'accéder aux fichiers. On peut également dire qu'en plus de définir les autorisations d'accès aux fichiers de manière traditionnelle (trois identités avec trois autorisations), vous pouvez également utiliser ACL pour les définir.

À quoi sert l'ACL

Puisqu'il s'agit d'un complément à la gestion des autorisations UGO, l'ACL doit naturellement avoir des fonctionnalités qu'UGO ne peut pas ou est difficile à mettre en œuvre, telles que :

-

Peut définir des autorisations pour les utilisateurs

-

Les autorisations peuvent être définies pour les groupes d'utilisateurs

Les sous-fichiers/répertoires héritent des autorisations du répertoire parent

Vérifiez si ACL est pris en charge

ACL nécessite la coopération du noyau Linux et du système de fichiers pour fonctionne actuellement. Nous pouvons voir que la plupart des distributions Linux le prennent en charge par défaut. Mais il est préférable de vérifier d'abord :

sudo tune2fs -l /dev/sda1 |grep “Default mount options:” Default mount options: user_xattr acl

Nous pouvons voir que le support acl a été ajouté par défaut (Options de montage par défaut :).

Paramètres ACL pour les fichiers ordinaires :

commande setfacl (définir les paramètres, fichier f, liste de contrôle d'accès acl)

Ajouter l'ACL du fichier

setfacl -m u:zx:--- 1243.txt (zx用户对1243.txt文件没有任何权限) setfacl -m g:zx:--- 1243.txt (zx组对1243.txt文件没有任何权限)

Le paramètre -m indique une modification, u représente le paramètre utilisateur, le nom d'utilisateur zx, --- représente les informations d'autorisation définies

Afficher les autorisations ACL du fichier

getfacl 1243.txt (查看文件的ACL权限信息)

Supprimer les autorisations ACL du fichier

setfacl -x u:zx 1243.txt

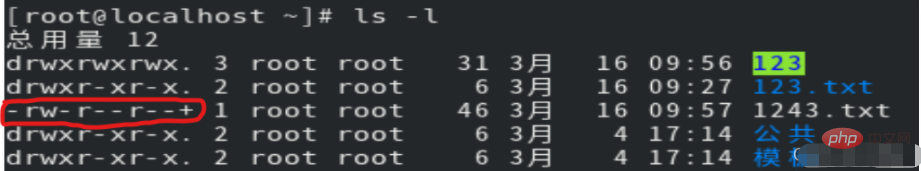

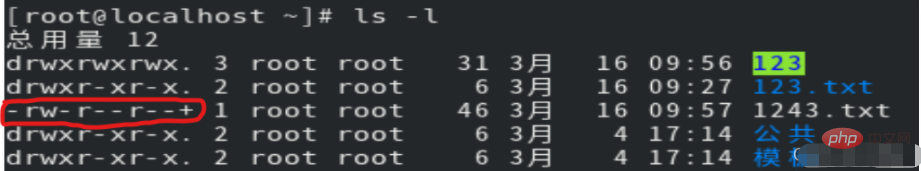

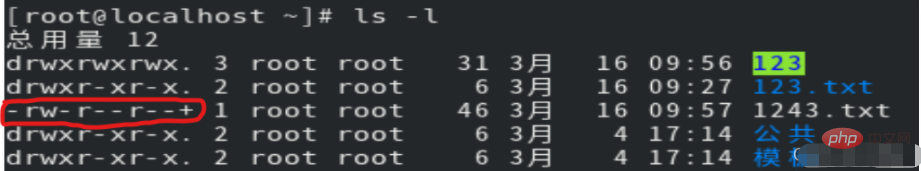

dans les paramètres Après avoir obtenu les autorisations ACL, vous pouvez voir qu'il y a un signe "+" dans la colonne d'informations sur les autorisations du fichier en affichant les informations sur le fichier

Supprimez les informations d'autorisation ACL du fichier :

setfacl -b 1243.txt (Supprimez les informations d'autorisation ACL de 1342.txt)

Paramètres ACL pour les fichiers de répertoire

Définir l'ACL sur les fichiers de répertoire consiste à contrôler les autorisations sur les fichiers créés dans les fichiers de répertoire

masque : Indique la plage d'autorisations maximale de l'utilisateur

setfacl -m d:u:zx:r-- 123

d:default (définir par défaut)

Utilisez root pour créer le fichier du répertoire 123/bbb dans le répertoire racine et définissez l'utilisateur zx pour qu'il ait les autorisations de lecture de ligne :

Vous pouvez voir les 123 nouveaux fichiers suivants. Ils héritent tous du paramètre d'autorisation bbbACL précédent. zx n'a que l'autorisation de lecture

Recommandations associées : "Tutoriel vidéo Linux"

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Impossible de se connecter à MySQL en tant que racine

Apr 08, 2025 pm 04:54 PM

Impossible de se connecter à MySQL en tant que racine

Apr 08, 2025 pm 04:54 PM

Les principales raisons pour lesquelles vous ne pouvez pas vous connecter à MySQL en tant que racines sont des problèmes d'autorisation, des erreurs de fichier de configuration, des problèmes de mot de passe incohérents, des problèmes de fichiers de socket ou une interception de pare-feu. La solution comprend: vérifiez si le paramètre Bind-Address dans le fichier de configuration est configuré correctement. Vérifiez si les autorisations de l'utilisateur racine ont été modifiées ou supprimées et réinitialisées. Vérifiez que le mot de passe est précis, y compris les cas et les caractères spéciaux. Vérifiez les paramètres et les chemins d'autorisation du fichier de socket. Vérifiez que le pare-feu bloque les connexions au serveur MySQL.

C compilation conditionnelle du langage: un guide détaillé pour les débutants vers des applications pratiques

Apr 04, 2025 am 10:48 AM

C compilation conditionnelle du langage: un guide détaillé pour les débutants vers des applications pratiques

Apr 04, 2025 am 10:48 AM

C La compilation conditionnelle du langage est un mécanisme pour compiler sélectivement les blocs de code en fonction des conditions de temps de compilation. Les méthodes d'introduction incluent: l'utilisation des directives #IF et #ELSE pour sélectionner des blocs de code en fonction des conditions. Les expressions conditionnelles couramment utilisées incluent STDC, _WIN32 et Linux. Cas pratique: imprimez différents messages en fonction du système d'exploitation. Utilisez différents types de données en fonction du nombre de chiffres du système. Différents fichiers d'en-tête sont pris en charge selon le compilateur. La compilation conditionnelle améliore la portabilité et la flexibilité du code, ce qui le rend adaptable aux modifications du compilateur, du système d'exploitation et de l'architecture du processeur.

【Rust AutoDud】 Introduction

Apr 04, 2025 am 08:03 AM

【Rust AutoDud】 Introduction

Apr 04, 2025 am 08:03 AM

1.0.1 Préface Ce projet (y compris le code et les commentaires) a été enregistré pendant ma rouille autodidacte. Il peut y avoir des déclarations inexactes ou peu claires, veuillez vous excuser. Si vous en profitez, c'est encore mieux. 1.0.2 Pourquoi Rustrust est-il fiable et efficace? La rouille peut remplacer C et C, par des performances similaires mais une sécurité plus élevée, et ne nécessite pas de recompilation fréquente pour vérifier les erreurs comme C et C. Les principaux avantages incluent: la sécurité de la mémoire (empêcher les pointeurs nuls de déréférences, les pointeurs pendants et la contention des données). Filetage (assurez-vous que le code multithread est sûr avant l'exécution). Évitez le comportement non défini (par exemple, le tableau hors limites, les variables non initialisées ou l'accès à la mémoire libérée). Rust offre des fonctionnalités de langue moderne telles que les génériques

Quels sont les 5 composants de base de Linux?

Apr 06, 2025 am 12:05 AM

Quels sont les 5 composants de base de Linux?

Apr 06, 2025 am 12:05 AM

Les cinq composants de base de Linux sont: 1. Le noyau, gérant les ressources matérielles; 2. La bibliothèque système, fournissant des fonctions et des services; 3. Shell, l'interface pour les utilisateurs pour interagir avec le système; 4. Le système de fichiers, stockant et organisant des données; 5. Applications, en utilisant des ressources système pour implémenter les fonctions.

Comment résoudre MySQL ne peut pas être démarré

Apr 08, 2025 pm 02:21 PM

Comment résoudre MySQL ne peut pas être démarré

Apr 08, 2025 pm 02:21 PM

Il existe de nombreuses raisons pour lesquelles la startup MySQL échoue, et elle peut être diagnostiquée en vérifiant le journal des erreurs. Les causes courantes incluent les conflits de port (vérifier l'occupation du port et la configuration de modification), les problèmes d'autorisation (vérifier le service exécutant les autorisations des utilisateurs), les erreurs de fichier de configuration (vérifier les paramètres des paramètres), la corruption du répertoire de données (restaurer les données ou reconstruire l'espace de la table), les problèmes d'espace de la table InNODB (vérifier les fichiers IBDATA1), la défaillance du chargement du plug-in (vérification du journal des erreurs). Lors de la résolution de problèmes, vous devez les analyser en fonction du journal d'erreur, trouver la cause profonde du problème et développer l'habitude de sauvegarder régulièrement les données pour prévenir et résoudre des problèmes.

Solutions aux erreurs rapportées par MySQL sur une version système spécifique

Apr 08, 2025 am 11:54 AM

Solutions aux erreurs rapportées par MySQL sur une version système spécifique

Apr 08, 2025 am 11:54 AM

La solution à l'erreur d'installation de MySQL est: 1. Vérifiez soigneusement l'environnement système pour vous assurer que les exigences de la bibliothèque de dépendance MySQL sont satisfaites. Différents systèmes d'exploitation et exigences de version sont différents; 2. Lisez soigneusement le message d'erreur et prenez des mesures correspondantes en fonction des invites (telles que les fichiers de bibliothèque manquants ou les autorisations insuffisantes), telles que l'installation de dépendances ou l'utilisation de commandes sudo; 3. Si nécessaire, essayez d'installer le code source et vérifiez soigneusement le journal de compilation, mais cela nécessite une certaine quantité de connaissances et d'expérience Linux. La clé pour finalement résoudre le problème est de vérifier soigneusement l'environnement du système et les informations d'erreur et de se référer aux documents officiels.

MySQL peut-il fonctionner sur Android

Apr 08, 2025 pm 05:03 PM

MySQL peut-il fonctionner sur Android

Apr 08, 2025 pm 05:03 PM

MySQL ne peut pas fonctionner directement sur Android, mais il peut être implémenté indirectement en utilisant les méthodes suivantes: à l'aide de la base de données légère SQLite, qui est construite sur le système Android, ne nécessite pas de serveur distinct et a une petite utilisation des ressources, qui est très adaptée aux applications de périphériques mobiles. Connectez-vous à distance au serveur MySQL et connectez-vous à la base de données MySQL sur le serveur distant via le réseau pour la lecture et l'écriture de données, mais il existe des inconvénients tels que des dépendances de réseau solides, des problèmes de sécurité et des coûts de serveur.

Où se trouve la bibliothèque de fonctions de langue C? Comment ajouter la bibliothèque de fonctions de langue C?

Apr 03, 2025 pm 11:39 PM

Où se trouve la bibliothèque de fonctions de langue C? Comment ajouter la bibliothèque de fonctions de langue C?

Apr 03, 2025 pm 11:39 PM

La bibliothèque de fonctions de langue C est une boîte à outils contenant diverses fonctions, qui sont organisées dans différents fichiers de bibliothèque. L'ajout d'une bibliothèque nécessite de la spécifier via les options de ligne de commande du compilateur, par exemple, le compilateur GCC utilise l'option -L suivie de l'abréviation du nom de la bibliothèque. Si le fichier de bibliothèque n'est pas sous le chemin de recherche par défaut, vous devez utiliser l'option -L pour spécifier le chemin du fichier de bibliothèque. La bibliothèque peut être divisée en bibliothèques statiques et bibliothèques dynamiques. Les bibliothèques statiques sont directement liées au programme au moment de la compilation, tandis que les bibliothèques dynamiques sont chargées à l'exécution.