développement back-end

développement back-end

Tutoriel Python

Tutoriel Python

Les vacances arrivent ! Comment les techniciens utilisent Python pour mettre en œuvre des systèmes de sécurité pour les sites pittoresques

Les vacances arrivent ! Comment les techniciens utilisent Python pour mettre en œuvre des systèmes de sécurité pour les sites pittoresques

Les vacances arrivent ! Comment les techniciens utilisent Python pour mettre en œuvre des systèmes de sécurité pour les sites pittoresques

Dans cette conception, l'algorithme de détection de cible YOLO, l'algorithme de reconnaissance gestuelle Openpose, l'algorithme de suivi de tri profond et l'algorithme d'estimation de la densité de foule MSCNN sont utilisés pour mettre en œuvre la surveillance des incendies, la surveillance du tabagisme, la surveillance de la sécurité comportementale, la surveillance de la densité des foules, la surveillance du taux de masque et Surveillance du positionnement du personnel. Grande fonctionnalité. Le système utilise une technologie d'interaction visuelle intelligente et les utilisateurs peuvent faire fonctionner le système par des gestes, ce qui rend l'opération pratique et concise. Aider à la gestion de la sécurité des sites pittoresques sous de multiples angles et aspects, réduire les risques de sécurité cachés dans les sites pittoresques et promouvoir la construction intelligente de sites pittoresques. Les différentes fonctions de ce système réalisent la transmission et le retour des données en temps réel, garantissant la validité des informations. Il peut fonctionner sur plusieurs plates-formes telles que les téléphones mobiles, les ordinateurs et les plates-formes Internet des objets. le vrai sens de l'application".

Un système de sécurité intelligent multifonctionnel conçu avec une variété d'algorithmes. Il est principalement utilisé dans la prévention et la surveillance des incendies, la prévention et le contrôle des épidémies, le positionnement de sécurité touristique, etc. protection et valeur de construction intelligente des sites pittoresques.

Introduction de base

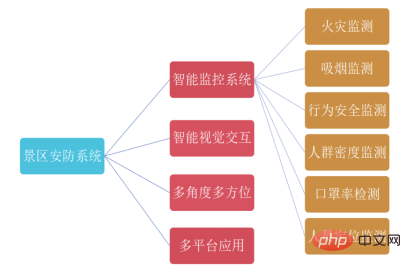

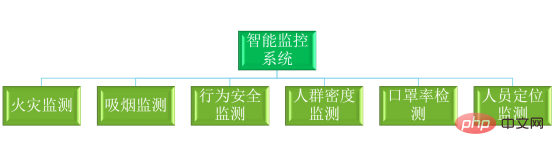

Ce système est basé sur la technologie multimédia informatique, la technologie d'analyse d'image intelligente, la technologie d'exploration de données, etc., pour construire un système complet de gestion de la sécurité pour les attractions touristiques. En réponse aux besoins de sécurité des personnes, de gestion de la prévention des incendies de forêt et de gestion de la prévention et du contrôle des épidémies dans les zones d'activité publique des sites pittoresques, il est nécessaire de construire un système de vidéosurveillance complet, tous temps, haute définition et intelligent. système pour répondre aux besoins de gestion moderne de la sécurité des attractions touristiques et réaliser des scénarios à grande échelle. La surveillance panoramique détecte les urgences telles que les incendies dans les sites pittoresques et les comportements dangereux des touristes. Il peut réaliser une requête de positionnement et de trajectoire en temps réel du personnel, relier la carte aux avertissements flash en cas d'urgence et faciliter la commande d'urgence. En même temps, il répond au système de gestion du personnel et d'analyse du flux de passagers. Il est nécessaire de compter et d'analyser le flux de passagers à l'entrée et à la sortie. Lorsque le site pittoresque dépasse une certaine capacité de flux de passagers, il peut avertir en temps opportun. empêcher les touristes d’entrer et procéder à un détournement approprié des touristes. Combiné aux besoins réels et à la planification de l'architecture du système des sites panoramiques intelligents, le système de sécurité complet des attractions touristiques se compose de quatre modules : système de surveillance intelligent, interaction visuelle intelligente, applications multi-angles et multidirectionnelles et multi-plateformes. intègre la surveillance des incendies, la surveillance du tabagisme, la surveillance de la sécurité comportementale et la surveillance de la densité, la surveillance du taux de masques et la surveillance du positionnement du personnel sous-systèmes de sécurité hétérogènes. L'architecture de conception globale du système est la suivante :

Affichage des fonctions de base

1. Présentation du système

Cette plate-forme de développement de système de surveillance intelligent est Pycharm, utilisant langage python. Divisé en six systèmes principaux.

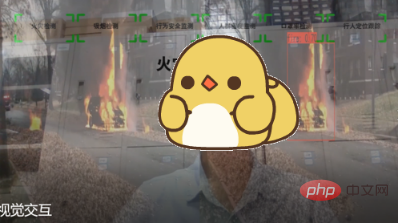

2. Système de surveillance des incendies

Ce module utilise la surveillance vidéo en temps réel pour analyser s'il y a un incendie dans la vidéo. Comme le montre la figure, si un incendie se produit dans la zone pittoresque, le système enverra rapidement des informations d'alerte précoce et les renverra à la salle de répartition, afin que l'incendie puisse être efficacement contrôlé et que l'efficacité de la réponse aux incendies soit améliorée. grandement amélioré.

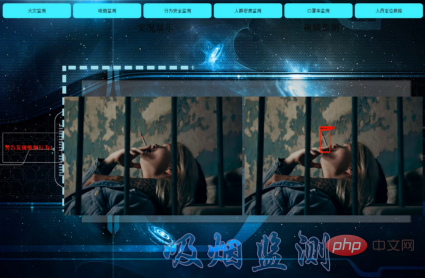

3. Système de surveillance du tabagisme

Afin de prévenir les incendies dans la zone panoramique, la plupart des zones de la zone panoramique sont des zones non-fumeurs. Ce module utilise la surveillance vidéo en temps réel pour analyser s'il y a un comportement tabagique dans la vidéo. Comme le montre la figure, si un touriste fume, le système enverra rapidement un message d'alerte précoce et le renverra à la salle de répartition, afin de découvrir immédiatement les risques pour la sécurité des touristes qui fument, de prévenir les incendies et de garantir la sécurité. sécurité du site pittoresque.

4. Système de surveillance de la sécurité comportementale

Pendant les attractions touristiques, la sécurité personnelle des touristes doit être protégée. Ce module utilise la surveillance vidéo en temps réel pour analyser les mouvements corporels des personnes dans la vidéo. Si un comportement anormal se produit, tel qu'une « chute » ou d'autres comportements dangereux, comme le montre l'image, des informations d'alerte précoce peuvent être émises en temps opportun. Cela peut considérablement réduire le temps de sauvetage, réduire les pertes causées par les situations d'urgence et protéger la vie et les biens des touristes.

5. Système de surveillance de la densité de foule

Affectés par la nouvelle épidémie de coronavirus, les sites pittoresques doivent raisonnablement contrôler la densité de population dans le site pittoresque. Grâce à ce module, la surveillance dynamique de la densité de la population touristique dans les sites pittoresques peut être réalisée grâce à une analyse intelligente, la densité de la foule peut être affichée sur la page du système en temps réel pour aider les utilisateurs à gérer les sites pittoresques et à protéger efficacement la santé et la vie. la sécurité des touristes et des employés, et maintenir les sites pittoresques et la stabilité sociale globale.

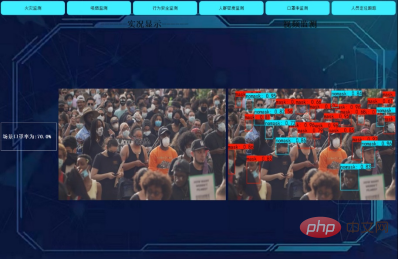

6. Système de surveillance du taux de masques

Afin de prévenir la propagation du nouveau coronavirus, conformément à la réglementation en vigueur du site pittoresque, les passagers doivent être identifiés avant d'entrer dans le site pittoresque. Ce module utilise la surveillance vidéo en temps réel pour analyser si les touristes dans la vidéo portent des masques, marquera si chaque touriste porte un masque, affichera les résultats sur le système et affichera le taux de port du masque de scène en temps réel. Utilisé pour le travail de prévention des épidémies dans les sites pittoresques, afin de protéger les touristes et les sites pittoresques.

7. Suivi du personnel et surveillance du positionnement

Ce module effectue une surveillance vidéo en temps réel du site pittoresque, analyse et identifie les touristes dans la vidéo, génère automatiquement des étiquettes d'identification, enregistre la position des étiquettes touristiques dans la scène. en temps réel et l'affiche dans la page système, le nombre de personnes dans la scène peut être surveillé et affiché dynamiquement sur le côté gauche de la page système. Aider les utilisateurs à gérer les sites pittoresques.

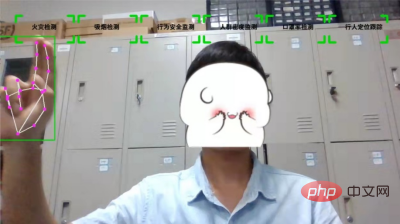

8. Interaction visuelle intelligente

Ce système peut remplacer la méthode d'application traditionnelle du module de clic de souris. Les utilisateurs peuvent compléter l'interaction des informations avec le système sans utiliser de périphériques d'entrée tels que des souris. Les utilisateurs peuvent effectuer la sélection des modules grâce aux mouvements du corps, ce qui rend le fonctionnement du système plus simple et plus pratique pour les utilisateurs. (Seule la fonction de détection d'incendie est conçue ici, d'autres fonctions peuvent être écrites selon la référence du code.)

Algorithmes impliqués

1. Algorithme de détection de cible

L'algorithme de détection de cible utilisé dans ce projet est principalement L'algorithme YOLO est utilisé dans la surveillance des incendies, la surveillance du comportement tabagique, le suivi du positionnement du personnel et la surveillance du taux de masques. L'algorithme de détection de cible YOLO considère que l'efficacité de détection de l'algorithme de détection de cible en deux étapes est relativement faible, c'est pourquoi certains chercheurs ont proposé une détection de cible en une seule étape. Proposé par Joseph Redmon et al.

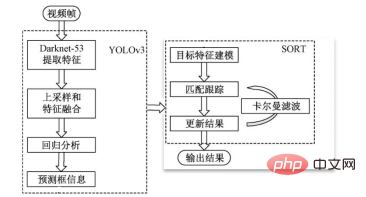

2. Algorithme de suivi de cible

Ce projet utilise l'algorithme de suivi de cible de tri profond dans le système de positionnement et de suivi du personnel. Le processus de suivi de ce système est le suivant :

(1) Utilisez un réseau neuronal convolutif pour détecter et suivre les piétons dans la vidéo.

(2) Une fois l'image vidéo entrée, elle entre d'abord dans le réseau de détection de cible YOLOv3 et extrait les fonctionnalités via Darknet-53

(3) Deuxièmement, un suréchantillonnage et une fusion de fonctionnalités sont effectués, puis une analyse de régression est effectuée ;

(4) Encore une fois, saisissez les informations de la boîte de prédiction obtenues dans l'algorithme SORT pour la modélisation, la correspondance et le suivi des caractéristiques cibles (5) Enfin, affichez les résultats ; La figure suivante est l'organigramme de l'algorithme de suivi de positionnement :

cap = cv2.VideoCapture(0)

cap.set(3, 1280)

cap.set(4, 720)

detector = HandDetector(detectionCon=0.8)

keys = [["火灾检测", "吸烟检测", "行为安全监测", "人群密度监测", "口罩率检测", "行人定位跟踪"]]

finalText = ""

while True:

success, img = cap.read()

img = detector.findHands(img)

lmList, bboxInfo = detector.findPosition(img)

img = drawAll(img, buttonList)

if lmList:

for button in buttonList:

x, y = button.pos

w, h = button.size

if x < lmList[8][0] < x + w and y < lmList[8][1] < y + h:

cv2.rectangle(img, (x - 5, y - 5), (x + w + 5, y + h + 5), (175, 0, 175), cv2.FILLED)

if l < 30:

if press_state:

cv2.rectangle(img, button.pos, (x + w, y + h), (0, 255, 0), cv2.FILLED)

cv2.putText(img, "start", (x + 20, y + 65),cv2.FONT_HERSHEY_PLAIN, 4, (255, 255, 255), 4)

finalText += button.text

sleep(0.15)

press_state=False

state=True

print(button.text)

text=button.text

else:

press_state=True

if state:

if os.path.exists("img.txt"):

try:

img2 = cv2.imread("img.jpg")

img2 = cv2.resize(img2, (img.shape[1], img.shape[0]))

img = cv2.addWeighted(img, alpha, img2, beta, gamma)

except:

pass

if state:

img = Image.fromarray(cv2.cvtColor(img, cv2.COLOR_BGR2RGB))

draw = ImageDraw.Draw(img)

myfont0 = ImageFont.truetype(r'./HGDH_CNKI.TTF', 50)

for button in buttonList:

x, y = button.pos

w, h = button.size

draw.text((500, 180), text, font=myfont0, fill=(0, 0, 0))

img = cv2.cvtColor(np.asarray(img), cv2.COLOR_RGB2BGR)

cv2.imshow("Image", img)

cv2.waitKey(1)Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

MySQL doit-il payer

Apr 08, 2025 pm 05:36 PM

MySQL doit-il payer

Apr 08, 2025 pm 05:36 PM

MySQL a une version communautaire gratuite et une version d'entreprise payante. La version communautaire peut être utilisée et modifiée gratuitement, mais le support est limité et convient aux applications avec des exigences de stabilité faibles et des capacités techniques solides. L'Enterprise Edition fournit une prise en charge commerciale complète pour les applications qui nécessitent une base de données stable, fiable et haute performance et disposées à payer pour le soutien. Les facteurs pris en compte lors du choix d'une version comprennent la criticité des applications, la budgétisation et les compétences techniques. Il n'y a pas d'option parfaite, seulement l'option la plus appropriée, et vous devez choisir soigneusement en fonction de la situation spécifique.

Comment utiliser MySQL après l'installation

Apr 08, 2025 am 11:48 AM

Comment utiliser MySQL après l'installation

Apr 08, 2025 am 11:48 AM

L'article présente le fonctionnement de la base de données MySQL. Tout d'abord, vous devez installer un client MySQL, tel que MySQLWorkBench ou le client de ligne de commande. 1. Utilisez la commande MySQL-UROot-P pour vous connecter au serveur et connecter avec le mot de passe du compte racine; 2. Utilisez Createdatabase pour créer une base de données et utilisez Sélectionner une base de données; 3. Utilisez CreateTable pour créer une table, définissez des champs et des types de données; 4. Utilisez InsertInto pour insérer des données, remettre en question les données, mettre à jour les données par mise à jour et supprimer les données par Supprimer. Ce n'est qu'en maîtrisant ces étapes, en apprenant à faire face à des problèmes courants et à l'optimisation des performances de la base de données que vous pouvez utiliser efficacement MySQL.

Le fichier de téléchargement MySQL est endommagé et ne peut pas être installé. Réparer la solution

Apr 08, 2025 am 11:21 AM

Le fichier de téléchargement MySQL est endommagé et ne peut pas être installé. Réparer la solution

Apr 08, 2025 am 11:21 AM

Le fichier de téléchargement mysql est corrompu, que dois-je faire? Hélas, si vous téléchargez MySQL, vous pouvez rencontrer la corruption des fichiers. Ce n'est vraiment pas facile ces jours-ci! Cet article expliquera comment résoudre ce problème afin que tout le monde puisse éviter les détours. Après l'avoir lu, vous pouvez non seulement réparer le package d'installation MySQL endommagé, mais aussi avoir une compréhension plus approfondie du processus de téléchargement et d'installation pour éviter de rester coincé à l'avenir. Parlons d'abord de la raison pour laquelle le téléchargement des fichiers est endommagé. Il y a de nombreuses raisons à cela. Les problèmes de réseau sont le coupable. L'interruption du processus de téléchargement et l'instabilité du réseau peut conduire à la corruption des fichiers. Il y a aussi le problème avec la source de téléchargement elle-même. Le fichier serveur lui-même est cassé, et bien sûr, il est également cassé si vous le téléchargez. De plus, la numérisation excessive "passionnée" de certains logiciels antivirus peut également entraîner une corruption des fichiers. Problème de diagnostic: déterminer si le fichier est vraiment corrompu

MySQL ne peut pas être installé après le téléchargement

Apr 08, 2025 am 11:24 AM

MySQL ne peut pas être installé après le téléchargement

Apr 08, 2025 am 11:24 AM

Les principales raisons de la défaillance de l'installation de MySQL sont les suivantes: 1. Problèmes d'autorisation, vous devez s'exécuter en tant qu'administrateur ou utiliser la commande sudo; 2. Des dépendances sont manquantes et vous devez installer des packages de développement pertinents; 3. Conflits du port, vous devez fermer le programme qui occupe le port 3306 ou modifier le fichier de configuration; 4. Le package d'installation est corrompu, vous devez télécharger et vérifier l'intégrité; 5. La variable d'environnement est mal configurée et les variables d'environnement doivent être correctement configurées en fonction du système d'exploitation. Résolvez ces problèmes et vérifiez soigneusement chaque étape pour installer avec succès MySQL.

Solutions au service qui ne peuvent pas être démarrées après l'installation de MySQL

Apr 08, 2025 am 11:18 AM

Solutions au service qui ne peuvent pas être démarrées après l'installation de MySQL

Apr 08, 2025 am 11:18 AM

MySQL a refusé de commencer? Ne paniquez pas, vérifions-le! De nombreux amis ont découvert que le service ne pouvait pas être démarré après avoir installé MySQL, et ils étaient si anxieux! Ne vous inquiétez pas, cet article vous emmènera pour le faire face calmement et découvrez le cerveau derrière! Après l'avoir lu, vous pouvez non seulement résoudre ce problème, mais aussi améliorer votre compréhension des services MySQL et vos idées de problèmes de dépannage, et devenir un administrateur de base de données plus puissant! Le service MySQL n'a pas réussi et il y a de nombreuses raisons, allant des erreurs de configuration simples aux problèmes système complexes. Commençons par les aspects les plus courants. Connaissances de base: une brève description du processus de démarrage du service MySQL Service Startup. Autrement dit, le système d'exploitation charge les fichiers liés à MySQL, puis démarre le démon mysql. Cela implique la configuration

Comment optimiser les performances de la base de données après l'installation de MySQL

Apr 08, 2025 am 11:36 AM

Comment optimiser les performances de la base de données après l'installation de MySQL

Apr 08, 2025 am 11:36 AM

L'optimisation des performances MySQL doit commencer à partir de trois aspects: configuration d'installation, indexation et optimisation des requêtes, surveillance et réglage. 1. Après l'installation, vous devez ajuster le fichier my.cnf en fonction de la configuration du serveur, tel que le paramètre innodb_buffer_pool_size, et fermer query_cache_size; 2. Créez un index approprié pour éviter les index excessifs et optimiser les instructions de requête, telles que l'utilisation de la commande Explication pour analyser le plan d'exécution; 3. Utilisez le propre outil de surveillance de MySQL (ShowProcessList, Showstatus) pour surveiller la santé de la base de données, et sauvegarde régulièrement et organisez la base de données. Ce n'est qu'en optimisant en continu ces étapes que les performances de la base de données MySQL peuvent être améliorées.

Comment optimiser les performances MySQL pour les applications de haute charge?

Apr 08, 2025 pm 06:03 PM

Comment optimiser les performances MySQL pour les applications de haute charge?

Apr 08, 2025 pm 06:03 PM

Guide d'optimisation des performances de la base de données MySQL dans les applications à forte intensité de ressources, la base de données MySQL joue un rôle crucial et est responsable de la gestion des transactions massives. Cependant, à mesure que l'échelle de l'application se développe, les goulots d'étranglement des performances de la base de données deviennent souvent une contrainte. Cet article explorera une série de stratégies efficaces d'optimisation des performances MySQL pour garantir que votre application reste efficace et réactive dans des charges élevées. Nous combinerons des cas réels pour expliquer les technologies clés approfondies telles que l'indexation, l'optimisation des requêtes, la conception de la base de données et la mise en cache. 1. La conception de l'architecture de la base de données et l'architecture optimisée de la base de données sont la pierre angulaire de l'optimisation des performances MySQL. Voici quelques principes de base: sélectionner le bon type de données et sélectionner le plus petit type de données qui répond aux besoins peut non seulement économiser un espace de stockage, mais également améliorer la vitesse de traitement des données.

MySQL a-t-il besoin d'Internet

Apr 08, 2025 pm 02:18 PM

MySQL a-t-il besoin d'Internet

Apr 08, 2025 pm 02:18 PM

MySQL peut s'exécuter sans connexions réseau pour le stockage et la gestion des données de base. Cependant, la connexion réseau est requise pour l'interaction avec d'autres systèmes, l'accès à distance ou l'utilisation de fonctionnalités avancées telles que la réplication et le clustering. De plus, les mesures de sécurité (telles que les pare-feu), l'optimisation des performances (choisissez la bonne connexion réseau) et la sauvegarde des données sont essentielles pour se connecter à Internet.