Périphériques technologiques

Périphériques technologiques

IA

IA

Les applications d'intelligence artificielle sont confrontées à sept menaces majeures pour la sécurité des données

Les applications d'intelligence artificielle sont confrontées à sept menaces majeures pour la sécurité des données

Les applications d'intelligence artificielle sont confrontées à sept menaces majeures pour la sécurité des données

Les technologies d'intelligence artificielle telles que la technologie de conduite autonome, les assistants intelligents, la reconnaissance faciale, les usines intelligentes et les villes intelligentes sont désormais largement mises en œuvre. Ces technologies incroyables changent rapidement nos vies. Cependant, les incidents de sécurité dans des domaines connexes augmentent également rapidement, ce qui inquiète de plus en plus les chercheurs et les utilisateurs quant à la sécurité de l'intelligence artificielle. Les dividendes apportés par l'application de l'intelligence artificielle et les risques de sécurité qu'elle engendre sont comme les deux faces d'une même médaille, exigeant que l'ensemble du secteur y prête une attention particulière et trouve des méthodes de réponse efficaces.

Récemment, des chercheurs en sécurité ont trié et résumé 7 menaces à la sécurité des données auxquelles la technologie de l'intelligence artificielle est souvent confrontée dans des applications pratiques.

Menace 1 d'empoisonnement de modèle

L'empoisonnement de modèle est une forme d'attaque contradictoire conçue pour manipuler les résultats d'un modèle d'apprentissage automatique. Les acteurs malveillants peuvent tenter d’injecter des données malveillantes dans le modèle, ce qui entraîne une mauvaise classification des données et la prise de décisions incorrectes. Par exemple, les images artificielles peuvent inciter les modèles d’apprentissage automatique à les classer dans une catégorie différente de celle que les humains les avaient initialement classées (par exemple, étiqueter l’image d’un chat comme étant une souris). Des recherches ont montré qu'il s'agit d'un moyen efficace de tromper les systèmes d'IA, car il est impossible de savoir si une entrée spécifique conduira à une prédiction incorrecte avant de la produire.

Pour empêcher les acteurs malveillants de falsifier les entrées du modèle, les organisations doivent mettre en œuvre des politiques strictes de gestion des accès pour restreindre l'accès aux données de formation.

Menace 2 Fuite de confidentialité

La protection de la vie privée est une question sensible qui nécessite une attention et une attention supplémentaires. Surtout lorsque le modèle d'IA contient des données de mineurs, le problème est plus compliqué. Par exemple, avec certaines options de cartes de débit destinées aux adolescents, les banques doivent garantir que leurs normes de sécurité répondent aux exigences de conformité réglementaire. Toutes les entreprises qui collectent des informations sur les clients sous quelque forme ou moyen que ce soit sont tenues de mettre en place une politique de protection des données. De cette façon, les clients peuvent savoir comment l’organisation gère leurs données. Cependant, comment les utilisateurs peuvent-ils savoir si leurs données sont utilisées par des algorithmes d’intelligence artificielle ? Très peu (ou presque aucune) de politiques de confidentialité incluent ces informations.

Nous entrons dans une ère portée par l'intelligence artificielle, et il deviendra très important que les individus comprennent comment les entreprises utilisent l'intelligence artificielle, ses capacités et son impact sur les données. De même, les attaquants peuvent tenter d'utiliser des logiciels malveillants pour voler des ensembles de données sensibles contenant des informations personnelles telles que des numéros de carte de crédit ou des numéros de sécurité sociale. Les organisations doivent effectuer régulièrement des audits de sécurité et mettre en œuvre de solides pratiques de protection des données à toutes les étapes du développement de l’IA. Les risques liés à la confidentialité peuvent survenir à n’importe quelle étape du cycle de vie des données. Il est donc important de développer une stratégie unifiée de sécurité de la confidentialité pour toutes les parties prenantes.

Menace 3 : Falsification des données

Les risques liés à la manipulation, à l'exposition et à la falsification des données sont constamment amplifiés dans le contexte des applications d'IA à grande échelle, car ces systèmes doivent effectuer des analyses et des décisions basées sur de grandes quantités de données, et ces données peut facilement être une manipulation ou une falsification malveillante de l'acteur. En outre, le biais algorithmique constitue un autre problème majeur rencontré dans l’application à grande échelle de l’intelligence artificielle. Les algorithmes d’IA et les programmes d’apprentissage automatique sont censés être objectifs et impartiaux, mais ils ne le sont pas.

La menace de falsification des données par les algorithmes d’intelligence artificielle est un énorme problème qui n’a pas de solution facile, mais qui mérite attention. Comment garantir que les données introduites dans l’algorithme sont exactes, fiables et non falsifiées ? Comment garantir que les données ne soient pas utilisées de manière répréhensible ? Toutes ces questions sont bien réelles, mais l’industrie n’a pas encore trouvé de réponses claires.

Menaces 4 menaces internes

En termes de sécurité des données, les menaces internes sont sans aucun doute les plus dangereuses et les plus coûteuses. Selon le dernier rapport sur le coût des menaces internes : un rapport mondial, le nombre d'incidents de menaces internes a augmenté de 44 % au cours des deux dernières années, le coût moyen par incident étant de 15,38 millions de dollars.

Ce qui rend les menaces internes si dangereuses, c'est que leurs motivations ne sont pas nécessairement financières, mais peuvent être motivées par d'autres facteurs tels que la vengeance, la curiosité ou une erreur humaine. De ce fait, ils sont plus difficiles à prévoir et à arrêter que les attaquants externes.

Pour les entreprises impliquées dans la santé des citoyens, les menaces internes sont sans doute plus néfastes. Prenons l'exemple du fournisseur de services de santé HelloRache. La société utilise des outils de scribes virtuels (assistants qui assistent les médecins dans les tâches informatiques) basés sur l'IA afin qu'ils puissent aider les médecins à distance à prendre soin des patients et à documenter leurs conditions. Mais si des initiés trouvent un moyen, cela peut entraîner une mauvaise connexion du système, voire même surveiller et obtenir des informations médicales sur les patients.

Menace 5 : attaques délibérées ciblées

Des données de recherche montrent que 86 % des entreprises ont commencé à considérer l'intelligence artificielle comme une technologie « courante » pour le développement numérique futur et ont augmenté leurs investissements dans diverses technologies d'IA basées sur les données pour aider les entreprises. Prenez de meilleures décisions, améliorez le service client et réduisez les coûts. Mais il y a un problème : les attaques délibérées contre les systèmes d’IA sont en augmentation et, sans contrôles en place, elles pourraient coûter aux organisations des millions de dollars de pertes.

Une « attaque délibérée » fait référence à l'intrusion délibérée d'un système d'intelligence artificielle pour perturber les opérations commerciales d'une organisation dans le but d'acquérir un avantage concurrentiel sur ses adversaires. Les menaces à la sécurité des données contre l’IA et le ML peuvent être particulièrement dommageables dans les scénarios d’attaques délibérées. Parce que les données utilisées dans ces systèmes sont souvent propriétaires et de grande valeur. Lorsque les systèmes d’intelligence artificielle sont ciblés et délibérément attaqués, les conséquences ne sont pas seulement le vol de données, mais aussi la destruction de la compétitivité de l’entreprise.

Menace 6 Adoption massive

L'intelligence artificielle est une industrie en croissance rapide, ce qui signifie qu'elle est toujours vulnérable. À mesure que les applications d’IA deviennent plus populaires et adoptées dans le monde entier, les pirates informatiques trouveront de nouveaux moyens d’interférer avec les entrées et sorties de ces programmes. L'IA est souvent un système complexe, ce qui rend difficile pour les développeurs de savoir comment leur code fonctionnera dans diverses situations d'application. Lorsqu’il est impossible de prédire ce qui va arriver, il est difficile de l’empêcher.

La meilleure façon de protéger votre entreprise contre les menaces applicatives à grande échelle est de combiner de bonnes pratiques de codage, des processus de test et des mises à jour en temps opportun lorsque de nouvelles vulnérabilités sont découvertes. Bien entendu, n’abandonnez pas les formes traditionnelles de précautions en matière de cybersécurité, telles que l’utilisation de centres de données en colocation pour protéger les serveurs contre les attaques malveillantes et les menaces externes.

Menace 7 attaques basées sur l'IA

Les chercheurs ont découvert que les attaquants malveillants utilisent l'intelligence artificielle comme arme pour les aider à concevoir et à mener des attaques. Dans ce cas, « concevoir une attaque » signifie sélectionner une cible, déterminer quelles données elle tente de voler ou de détruire, puis décider d'une méthode de livraison. Les attaquants malveillants peuvent utiliser des algorithmes d'apprentissage automatique pour trouver des moyens de contourner les contrôles de sécurité afin de mener des attaques, ou utiliser des algorithmes d'apprentissage profond pour créer de nouveaux logiciels malveillants basés sur des échantillons réels. Les experts en sécurité doivent constamment se défendre contre des robots de plus en plus intelligents, car dès qu’ils déjouent une attaque, une nouvelle apparaît. En bref, l’IA permet aux attaquants de trouver plus facilement des failles dans les mesures de sécurité actuelles.

Lien de référence :

https://www.php.cn/link/d27b95cac4c27feb850aaa4070cc4675

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Bytedance Cutting lance le super abonnement SVIP : 499 yuans pour un abonnement annuel continu, offrant une variété de fonctions d'IA

Jun 28, 2024 am 03:51 AM

Bytedance Cutting lance le super abonnement SVIP : 499 yuans pour un abonnement annuel continu, offrant une variété de fonctions d'IA

Jun 28, 2024 am 03:51 AM

Ce site a rapporté le 27 juin que Jianying est un logiciel de montage vidéo développé par FaceMeng Technology, une filiale de ByteDance. Il s'appuie sur la plateforme Douyin et produit essentiellement du contenu vidéo court pour les utilisateurs de la plateforme. Il est compatible avec iOS, Android et. Windows, MacOS et autres systèmes d'exploitation. Jianying a officiellement annoncé la mise à niveau de son système d'adhésion et a lancé un nouveau SVIP, qui comprend une variété de technologies noires d'IA, telles que la traduction intelligente, la mise en évidence intelligente, l'emballage intelligent, la synthèse humaine numérique, etc. En termes de prix, les frais mensuels pour le clipping SVIP sont de 79 yuans, les frais annuels sont de 599 yuans (attention sur ce site : équivalent à 49,9 yuans par mois), l'abonnement mensuel continu est de 59 yuans par mois et l'abonnement annuel continu est de 59 yuans par mois. est de 499 yuans par an (équivalent à 41,6 yuans par mois) . En outre, le responsable de Cut a également déclaré que afin d'améliorer l'expérience utilisateur, ceux qui se sont abonnés au VIP d'origine

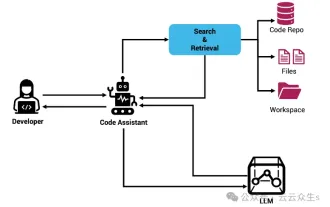

Assistant de codage d'IA augmenté par le contexte utilisant Rag et Sem-Rag

Jun 10, 2024 am 11:08 AM

Assistant de codage d'IA augmenté par le contexte utilisant Rag et Sem-Rag

Jun 10, 2024 am 11:08 AM

Améliorez la productivité, l’efficacité et la précision des développeurs en intégrant une génération et une mémoire sémantique améliorées par la récupération dans les assistants de codage IA. Traduit de EnhancingAICodingAssistantswithContextUsingRAGandSEM-RAG, auteur JanakiramMSV. Bien que les assistants de programmation d'IA de base soient naturellement utiles, ils ne parviennent souvent pas à fournir les suggestions de code les plus pertinentes et les plus correctes, car ils s'appuient sur une compréhension générale du langage logiciel et des modèles d'écriture de logiciels les plus courants. Le code généré par ces assistants de codage est adapté à la résolution des problèmes qu’ils sont chargés de résoudre, mais n’est souvent pas conforme aux normes, conventions et styles de codage des équipes individuelles. Cela aboutit souvent à des suggestions qui doivent être modifiées ou affinées pour que le code soit accepté dans l'application.

Le réglage fin peut-il vraiment permettre au LLM d'apprendre de nouvelles choses : l'introduction de nouvelles connaissances peut amener le modèle à produire davantage d'hallucinations

Jun 11, 2024 pm 03:57 PM

Le réglage fin peut-il vraiment permettre au LLM d'apprendre de nouvelles choses : l'introduction de nouvelles connaissances peut amener le modèle à produire davantage d'hallucinations

Jun 11, 2024 pm 03:57 PM

Les grands modèles linguistiques (LLM) sont formés sur d'énormes bases de données textuelles, où ils acquièrent de grandes quantités de connaissances du monde réel. Ces connaissances sont intégrées à leurs paramètres et peuvent ensuite être utilisées en cas de besoin. La connaissance de ces modèles est « réifiée » en fin de formation. À la fin de la pré-formation, le modèle arrête effectivement d’apprendre. Alignez ou affinez le modèle pour apprendre à exploiter ces connaissances et répondre plus naturellement aux questions des utilisateurs. Mais parfois, la connaissance du modèle ne suffit pas, et bien que le modèle puisse accéder à du contenu externe via RAG, il est considéré comme bénéfique de l'adapter à de nouveaux domaines grâce à un réglage fin. Ce réglage fin est effectué à l'aide de la contribution d'annotateurs humains ou d'autres créations LLM, où le modèle rencontre des connaissances supplémentaires du monde réel et les intègre.

Sept questions d'entretien technique Cool GenAI et LLM

Jun 07, 2024 am 10:06 AM

Sept questions d'entretien technique Cool GenAI et LLM

Jun 07, 2024 am 10:06 AM

Pour en savoir plus sur l'AIGC, veuillez visiter : 51CTOAI.x Community https://www.51cto.com/aigc/Translator|Jingyan Reviewer|Chonglou est différent de la banque de questions traditionnelle que l'on peut voir partout sur Internet. nécessite de sortir des sentiers battus. Les grands modèles linguistiques (LLM) sont de plus en plus importants dans les domaines de la science des données, de l'intelligence artificielle générative (GenAI) et de l'intelligence artificielle. Ces algorithmes complexes améliorent les compétences humaines et stimulent l’efficacité et l’innovation dans de nombreux secteurs, devenant ainsi la clé permettant aux entreprises de rester compétitives. LLM a un large éventail d'applications. Il peut être utilisé dans des domaines tels que le traitement du langage naturel, la génération de texte, la reconnaissance vocale et les systèmes de recommandation. En apprenant de grandes quantités de données, LLM est capable de générer du texte

Afin de fournir un nouveau système de référence et d'évaluation de questions-réponses scientifiques et complexes pour les grands modèles, l'UNSW, Argonne, l'Université de Chicago et d'autres institutions ont lancé conjointement le cadre SciQAG.

Jul 25, 2024 am 06:42 AM

Afin de fournir un nouveau système de référence et d'évaluation de questions-réponses scientifiques et complexes pour les grands modèles, l'UNSW, Argonne, l'Université de Chicago et d'autres institutions ont lancé conjointement le cadre SciQAG.

Jul 25, 2024 am 06:42 AM

L'ensemble de données ScienceAI Question Answering (QA) joue un rôle essentiel dans la promotion de la recherche sur le traitement du langage naturel (NLP). Des ensembles de données d'assurance qualité de haute qualité peuvent non seulement être utilisés pour affiner les modèles, mais également évaluer efficacement les capacités des grands modèles linguistiques (LLM), en particulier la capacité à comprendre et à raisonner sur les connaissances scientifiques. Bien qu’il existe actuellement de nombreux ensembles de données scientifiques d’assurance qualité couvrant la médecine, la chimie, la biologie et d’autres domaines, ces ensembles de données présentent encore certaines lacunes. Premièrement, le formulaire de données est relativement simple, et la plupart sont des questions à choix multiples. Elles sont faciles à évaluer, mais limitent la plage de sélection des réponses du modèle et ne peuvent pas tester pleinement la capacité du modèle à répondre aux questions scientifiques. En revanche, les questions et réponses ouvertes

Cinq écoles d'apprentissage automatique que vous ne connaissez pas

Jun 05, 2024 pm 08:51 PM

Cinq écoles d'apprentissage automatique que vous ne connaissez pas

Jun 05, 2024 pm 08:51 PM

L'apprentissage automatique est une branche importante de l'intelligence artificielle qui donne aux ordinateurs la possibilité d'apprendre à partir de données et d'améliorer leurs capacités sans être explicitement programmés. L'apprentissage automatique a un large éventail d'applications dans divers domaines, de la reconnaissance d'images et du traitement du langage naturel aux systèmes de recommandation et à la détection des fraudes, et il change notre façon de vivre. Il existe de nombreuses méthodes et théories différentes dans le domaine de l'apprentissage automatique, parmi lesquelles les cinq méthodes les plus influentes sont appelées les « Cinq écoles d'apprentissage automatique ». Les cinq grandes écoles sont l’école symbolique, l’école connexionniste, l’école évolutionniste, l’école bayésienne et l’école analogique. 1. Le symbolisme, également connu sous le nom de symbolisme, met l'accent sur l'utilisation de symboles pour le raisonnement logique et l'expression des connaissances. Cette école de pensée estime que l'apprentissage est un processus de déduction inversée, à travers les connaissances existantes.

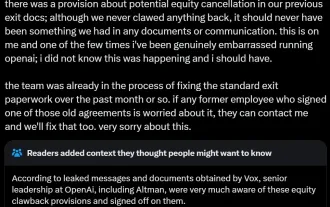

Les startups d'IA ont collectivement transféré leurs emplois vers OpenAI, et l'équipe de sécurité s'est regroupée après le départ d'Ilya !

Jun 08, 2024 pm 01:00 PM

Les startups d'IA ont collectivement transféré leurs emplois vers OpenAI, et l'équipe de sécurité s'est regroupée après le départ d'Ilya !

Jun 08, 2024 pm 01:00 PM

" sept péchés capitaux" » Dissiper les rumeurs : selon des informations divulguées et des documents obtenus par Vox, la haute direction d'OpenAI, y compris Altman, était bien au courant de ces dispositions de récupération de capitaux propres et les a approuvées. De plus, OpenAI est confronté à un problème grave et urgent : la sécurité de l’IA. Les récents départs de cinq employés liés à la sécurité, dont deux de ses employés les plus en vue, et la dissolution de l'équipe « Super Alignment » ont une nouvelle fois mis les enjeux de sécurité d'OpenAI sur le devant de la scène. Le magazine Fortune a rapporté qu'OpenA

Les performances de SOTA, la méthode d'IA de prédiction d'affinité protéine-ligand multimodale de Xiamen, combinent pour la première fois des informations sur la surface moléculaire

Jul 17, 2024 pm 06:37 PM

Les performances de SOTA, la méthode d'IA de prédiction d'affinité protéine-ligand multimodale de Xiamen, combinent pour la première fois des informations sur la surface moléculaire

Jul 17, 2024 pm 06:37 PM

Editeur | KX Dans le domaine de la recherche et du développement de médicaments, il est crucial de prédire avec précision et efficacité l'affinité de liaison des protéines et des ligands pour le criblage et l'optimisation des médicaments. Cependant, les études actuelles ne prennent pas en compte le rôle important des informations sur la surface moléculaire dans les interactions protéine-ligand. Sur cette base, des chercheurs de l'Université de Xiamen ont proposé un nouveau cadre d'extraction de caractéristiques multimodales (MFE), qui combine pour la première fois des informations sur la surface des protéines, la structure et la séquence 3D, et utilise un mécanisme d'attention croisée pour comparer différentes modalités. alignement. Les résultats expérimentaux démontrent que cette méthode atteint des performances de pointe dans la prédiction des affinités de liaison protéine-ligand. De plus, les études d’ablation démontrent l’efficacité et la nécessité des informations sur la surface des protéines et de l’alignement des caractéristiques multimodales dans ce cadre. Les recherches connexes commencent par "S