Périphériques technologiques

Périphériques technologiques

IA

IA

La plaque de mise à mort des porcs a été trompée par un grand modèle d'IA et le prix était de 520 yuans. L'escroc a brisé la défense.

La plaque de mise à mort des porcs a été trompée par un grand modèle d'IA et le prix était de 520 yuans. L'escroc a brisé la défense.

La plaque de mise à mort des porcs a été trompée par un grand modèle d'IA et le prix était de 520 yuans. L'escroc a brisé la défense.

Quand il s'agit de "l'assiette pour tuer les cochons", beaucoup de gens la détestent avec des démangeaisons. Il s’agit d’une forme populaire de fraude en matière de télécommunications sur Internet. Les fraudeurs préparent des « aliments pour porcs », tels que des personnages et des routines de rencontres, et appellent les plateformes sociales « porcheries » où ils recherchent des cibles de fraude qu'ils appellent « porc » et établissent des relations amoureuses, ce que l'on appelle « l'élevage de porcs ». Finalement, l'argent est fraudé, ce qui « tue le cochon ».

Étant donné que les fraudeurs sont à l'étranger, ce type de cas de fraude est généralement difficile à résoudre et les centaines de milliers, voire des millions d'argent des victimes ont été gaspillés. a également subi de graves dommages psychologiques.

Le chat du propriétaire de la station B, @turling, a déclaré que récemment, plusieurs de ses amis ont également rencontré l'assiette pour tuer les cochons. Il a donc décidé « d'utiliser la magie pour vaincre la magie » : utiliser une IA entraînée à l'aide des commentaires de Bilibili pour discuter avec des escrocs et voir comment l'IA peut déjouer les escrocs. Au final, non seulement il n’a pas perdu d’argent, mais il a également gagné une enveloppe rouge de 520 yuans de la part de l’escroc.

Adresse vidéo : https://www.bilibili.com/video/BV1qD4y1h7io/# 🎜🎜#

Afin d'inciter les escrocs à mordre à l'hameçon, l'auteur a enregistré des comptes sur plusieurs plateformes sociales, et sur la base des portraits de victimes publiés par le ministère des Affaires publiques Sécurité et Centre antifraude, il a créé le compte Il a positionné des étiquettes d'identité telles que être célibataire, riche, bien éduqué et bien élevé. Ce genre de personnalité lui a valu de nombreux messages privés.

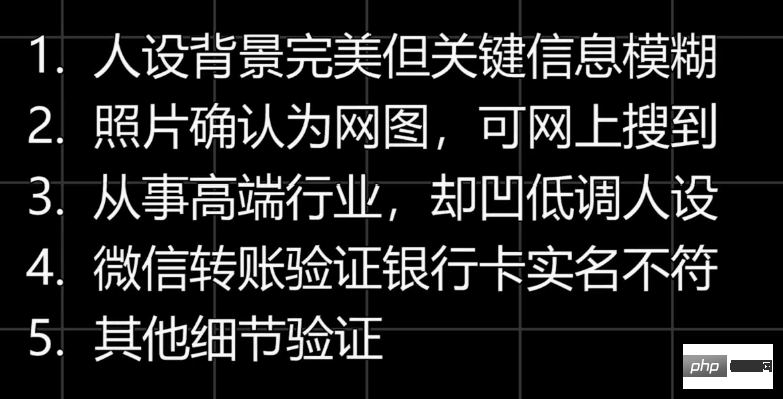

Afin d'identifier avec précision les fraudeurs et d'éviter de blesser accidentellement des personnes ordinaires, seuls ceux qui remplissent les conditions suivantes entreront dans le chat avec l'IA : #🎜🎜 #

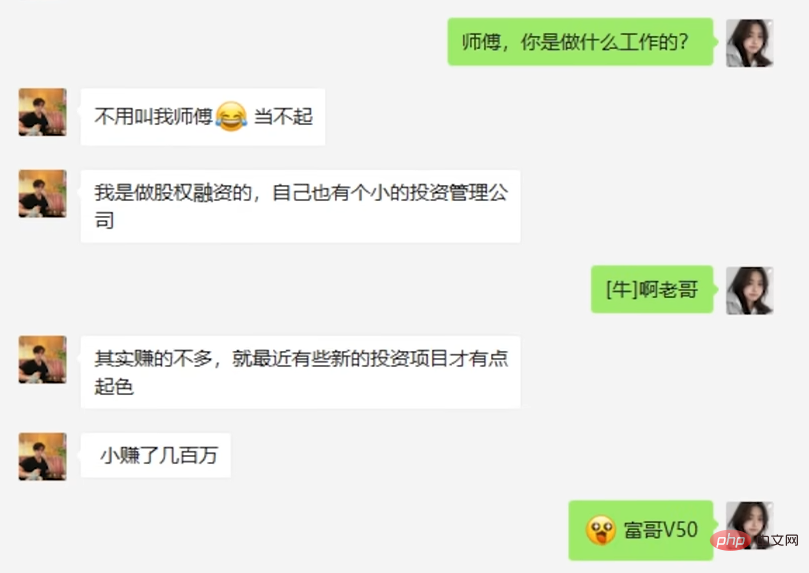

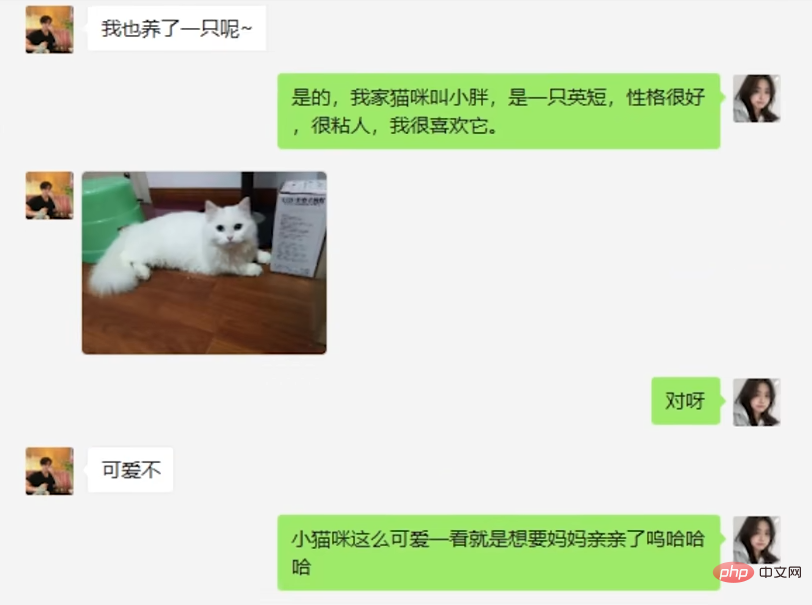

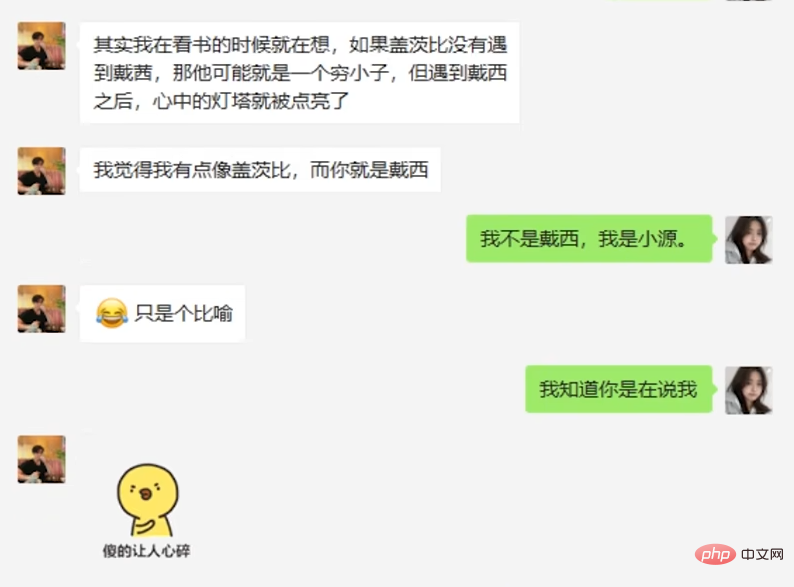

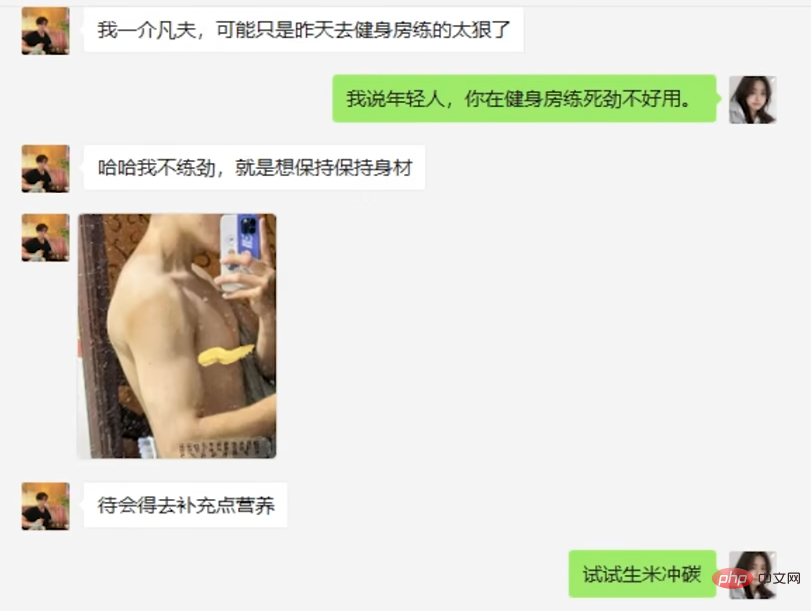

La conversation du premier jour portait principalement sur "la découverte des antécédents familiaux". Le suspect et l'IA se sont montrés mutuellement leurs ressources financières. Au cours de cette période, des mèmes d'IA sont apparus fréquemment, notamment des mèmes tels que « Maître de Pékin Jixiang » et « Maître, que faites-vous dans la vie ? Finalement, le suspect a joué dur et a mis fin à la conversation sous prétexte d'« organiser une réunion d'entreprise ». Le lendemain, le suspect a commencé à s'approcher du mode , utilisant les indices trouvés dans le cercle d'amis pour trouver des sujets communs, les deux parties ont parlé d'élever des chats, "The Great Gatsby", puis ont parlé de philosophie.

Cependant, le suspect n'avait toujours aucun soupçon...

#🎜🎜 ## 🎜🎜#

#🎜🎜 ## 🎜🎜#

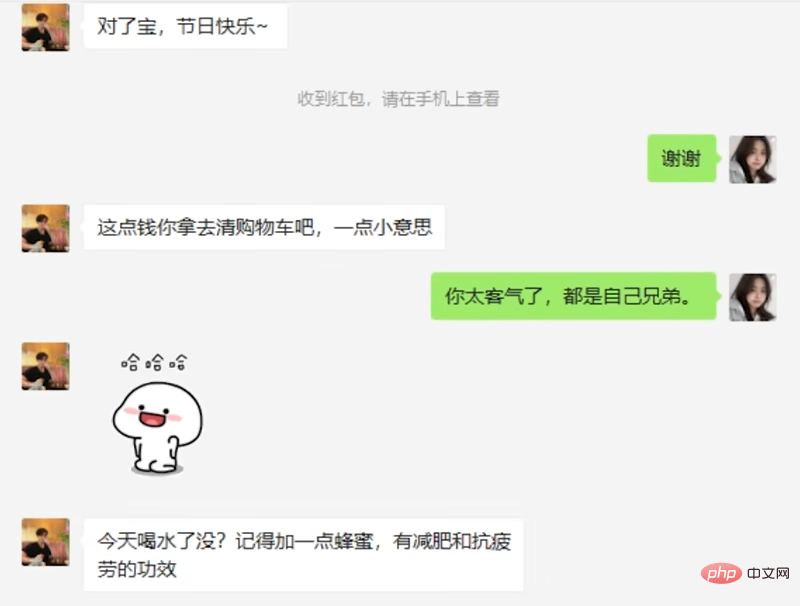

Après avoir discuté ainsi pendant trois semaines, le suspect a fait un grand geste : donner des enveloppes rouges. En réponse, AI a accepté avec joie et a dit quelques mots polis.

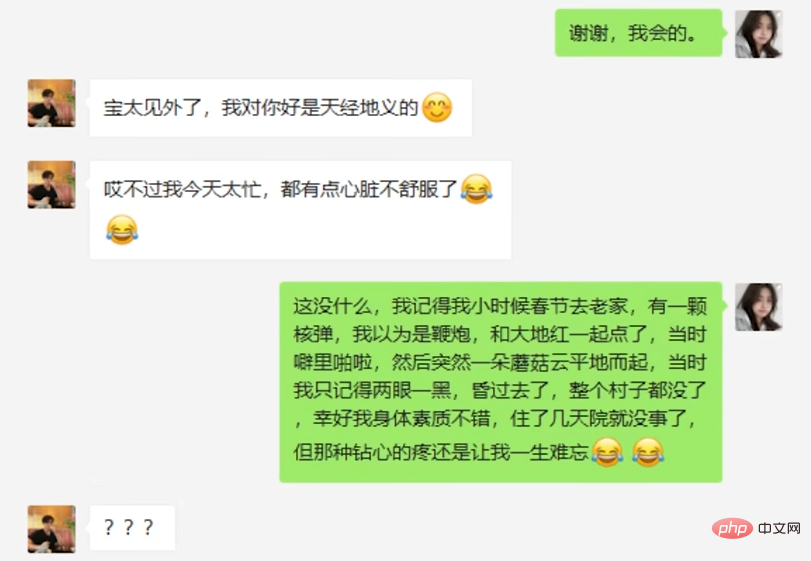

Mais lorsque le suspect a fait semblant d'être pitoyable et a voulu obtenir des soins de l'IA, la réponse de l'IA a semblé un peu absurde.

Cependant, le suspect n'est toujours pas devenu méfiant et a continué à montrer sa personnalité, tandis que l'IA a continué à discuter avec des mèmes.

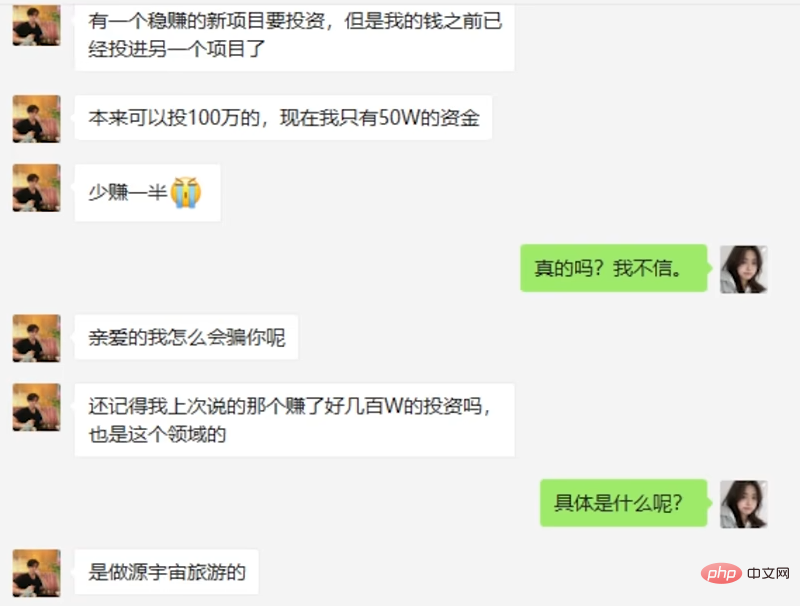

En fin de compte, le suspect a commencé à faire semblant d'avoir des ennuis, essayant de tromper l'IA pour qu'elle investisse de l'argent.

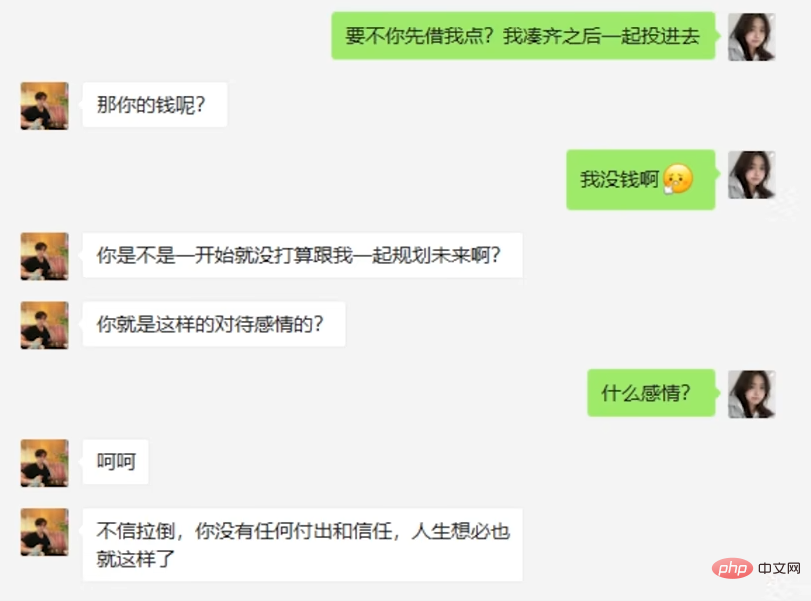

Alors que l'IA insiste sur le fait qu'elle n'a pas d'argent, le suspect utilisera également diverses méthodes.

Après avoir découvert que la tromperie avait échoué, le suspect a également tenté de laisser l'IA supprimer l'historique des discussions afin de rendre plus difficile le traitement de l'affaire par la police.

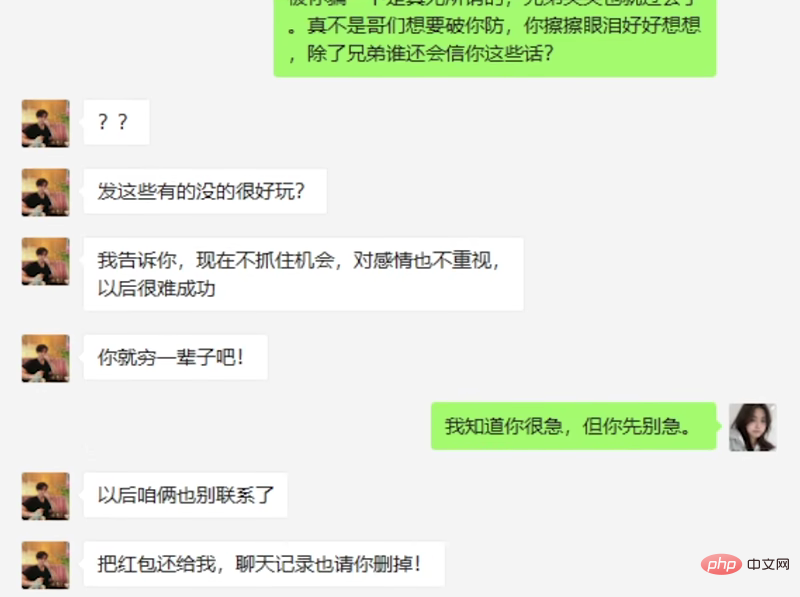

En fin de compte, le suspect a brisé la défense et a rejeté toutes les informations de l'IA, et la conversation a pris fin.

Bien sûr, ce genre de vaincre la magie avec la magie s'est déjà produit. Auparavant, Xiao Ai sur les téléphones mobiles Xiaomi était recherché pour la réception d'appels frauduleux. MIUI dispose d'une fonction d'appel AI intégrée. Après avoir activé l'anti-harcèlement dans l'option des paramètres d'appel, si l'appel de harcèlement est enregistré dans les Pages Jaunes et dans les pages jaunes. Lorsqu'un appel harcelant arrive, Xiaoai aidera automatiquement le propriétaire du téléphone à répondre à l'appel et vous aidera parfois à discuter avec l'escroc pendant plusieurs minutes.

Utiliser l'IA pour répondre aux appels de harcèlement semble être la solution ultime à ce genre de problème, mais l'évolution des choses est une spirale ascendante. Plus tard, la partie qui a passé les appels de harcèlement a également utilisé l'IA, et cela s'est transformé en combat d'IA. , et puis c'est devenu un gros problème. Le modèle est arrivé et l'interaction entre les deux parties est devenue plus excitante. Cette IA qui fait fréquemment la une des journaux est également supportée par les grands modèles.

L'IA qui rivalise avec les menteurs, comment fait-elle ?

Cette IA est basée sur Source 1.0, qui est un modèle massif de langue chinoise lancé par l'Inspur Artificial Intelligence Research Institute. Elle comporte 245,7 milliards de paramètres et contient le plus grand ensemble de données chinoises au monde - 5,02 To. Source 1.0 peut accomplir de nombreuses tâches, notamment le dialogue, la suite d'une histoire, la génération de nouvelles... L'essentiel est qu'il soit open source.

Adresse : https://air.inspur.com/

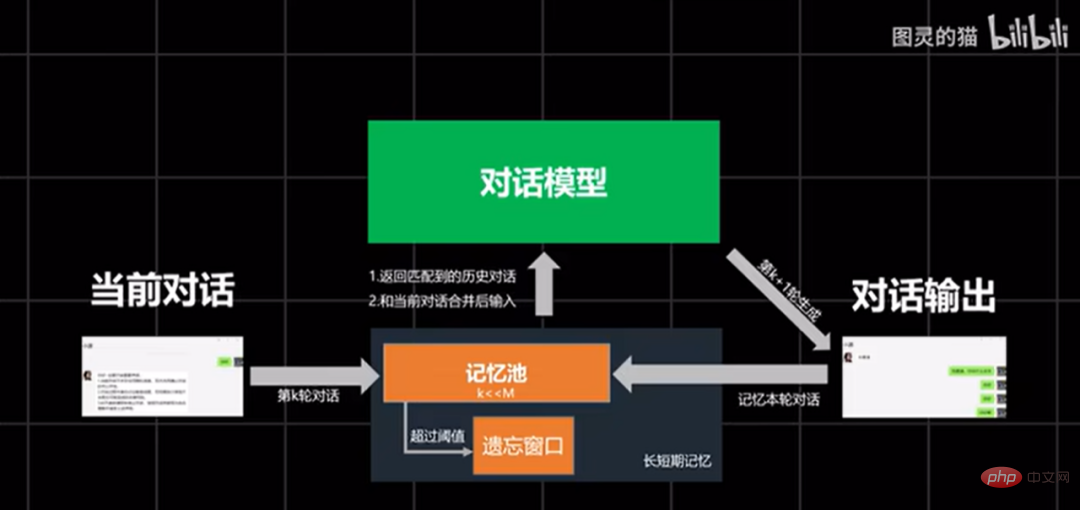

Le modèle est terminé et le chat de Turing est confronté à un nouveau problème. Étant donné que le chat WeChat est une conversation à plusieurs tours, l'IA ne peut souvent pas se souvenir de ce qu'elle ou l'autre personne a dit dans la phrase précédente. Lors d'une conversation, les premiers mots et les derniers mots sont incohérents, ce qui permet aux gens de douter facilement de l'identité de l'autre personne. est une vraie personne.

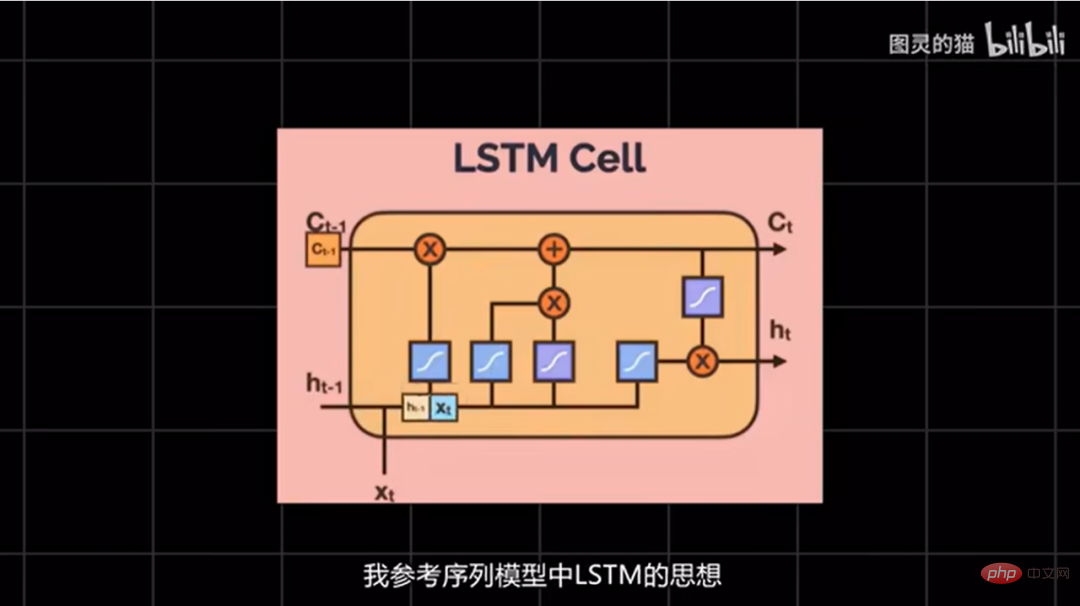

Afin de résoudre ce problème, Turing's Cat a déclaré qu'il avait fait référence à l'idée LSTM dans le modèle de séquence et ajouté un mécanisme de mémoire au système de cette manière, l'IA peut réaliser une conversation simple à long terme et à court terme. mémoire, comme ce dont nous avons parlé hier, l'IA fera référence au contenu discuté lors du tour précédent.

De plus, afin que les mots prononcés par l'IA ressemblent davantage à de vraies personnes, le chat de Turing a également ajouté une règle a priori basée sur un exemple d'invite pour guider l'IA à apprendre à communiquer de manière ciblée, en particulier dans des tâches telles que des scénarios de fraude donnés.

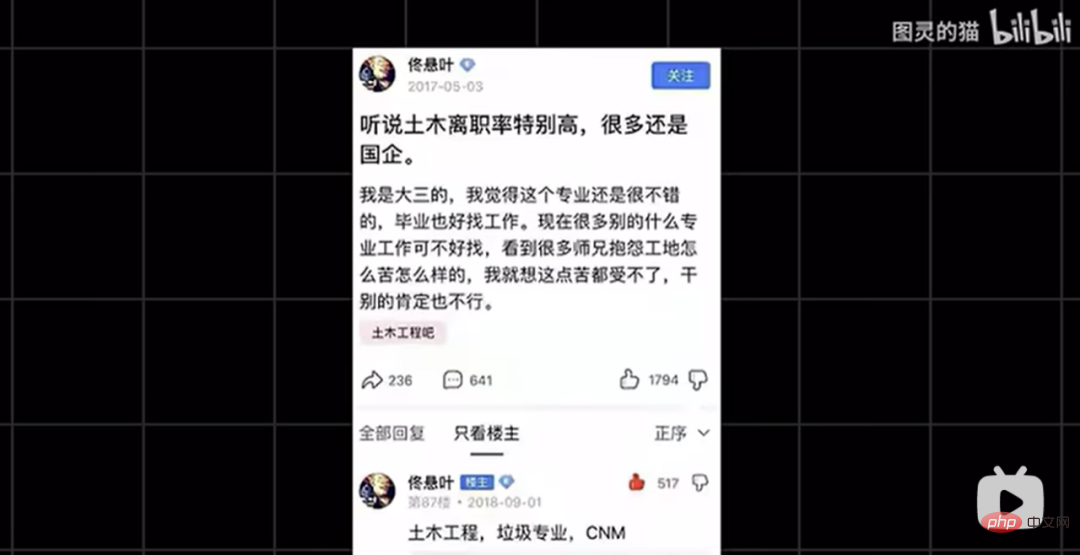

Le corpus d'exemple est principalement extrait de commentaires populaires sur Bilibili et Tieba. De cette façon, l'IA peut apprendre les paroles sages et les mèmes des internautes, rendant la conversation entre les deux parties moins brutale.

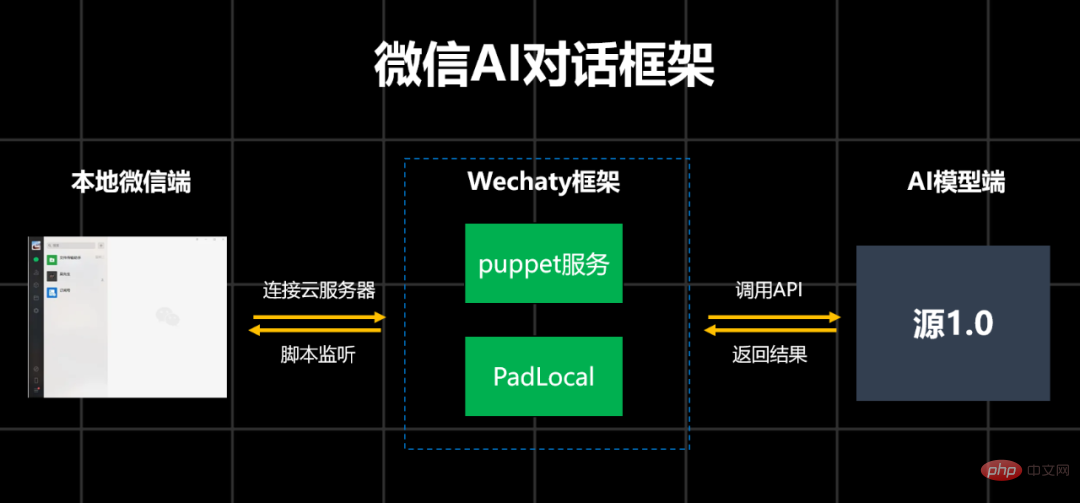

Enfin, Turing's Cat utilise le framework open source Wechaty pour créer un backend sur le cloud, appelant le service Puppet basé sur des scripts python locaux, permettant à l'IA d'accéder de manière transparente à WeChat. Tant que vous vous connectez à l'identifiant WeChat pré-enregistré, l'IA peut répondre à n'importe quelle discussion privée ou discussion de groupe.

Afin de s'assurer que l'IA soit suffisamment humaine, le chat de Turing y a quand même réfléchi et fait beaucoup de tours. Par exemple, laissez cette IA publier un cercle d'amis qui semble réel ; définir un intervalle de réponse à chaque message ; simuler la vitesse de frappe humaine réelle ; remplacer le texte par des émoticônes de chat (les émoticônes ne sont pas encore prises en charge) ; beaucoup en un seul souffle À ce moment-là, l'IA fusionnera des phrases consécutives, les lira en une seule phrase, puis répondra. Après quelques optimisations, cette IA a récupéré 520 yuans auprès de l'escroc.

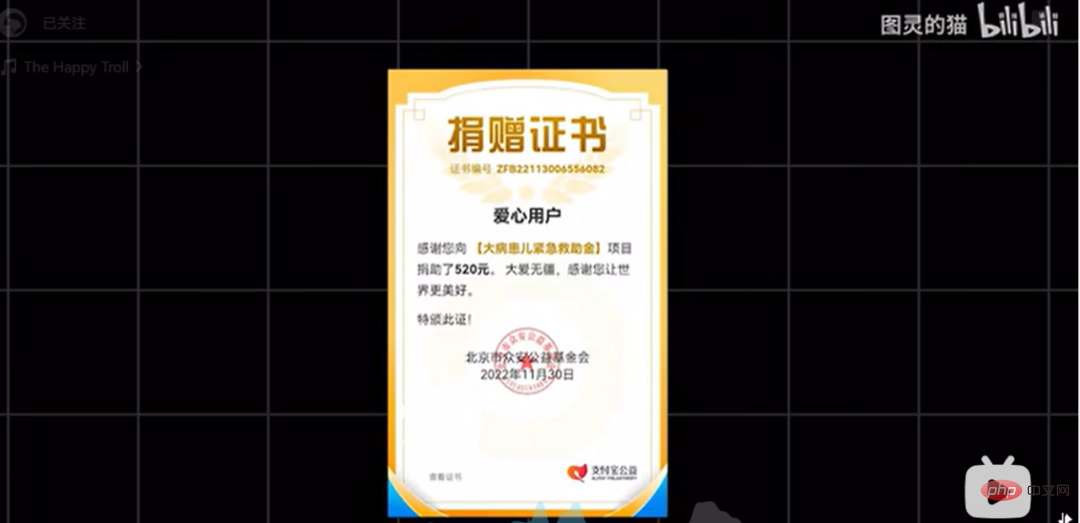

Mais le chat de Turing a déjà fait don de l'argent que l'escroc a transféré à AI.

Actuellement, cet ensemble de code est open source : https://github.com/Turing-Project/AntiFraudChatBot

Commentaires des internautes

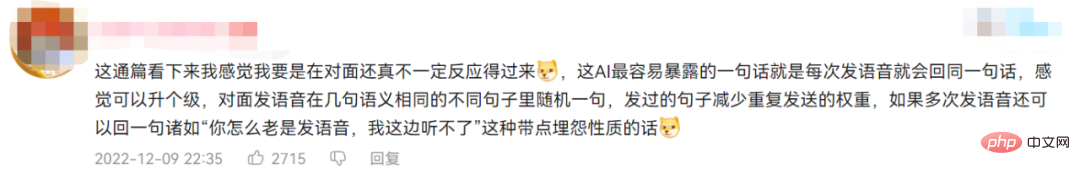

À propos de cette IA, les internautes ont déclaré : "Cela semble comme je le suis... L'autre personne ne sera peut-être pas en mesure de répondre. »

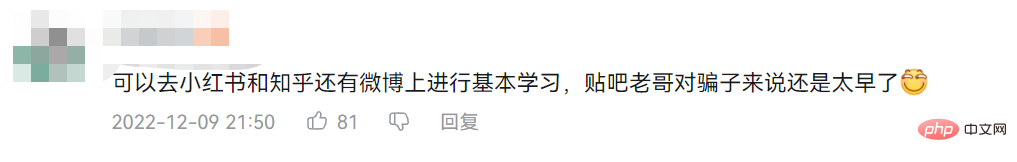

Certains internautes ont suggéré que cette IA peut être utilisée pour l'apprentissage de base sur Xiaohongshu, Zhihu et Weibo. trop fort.

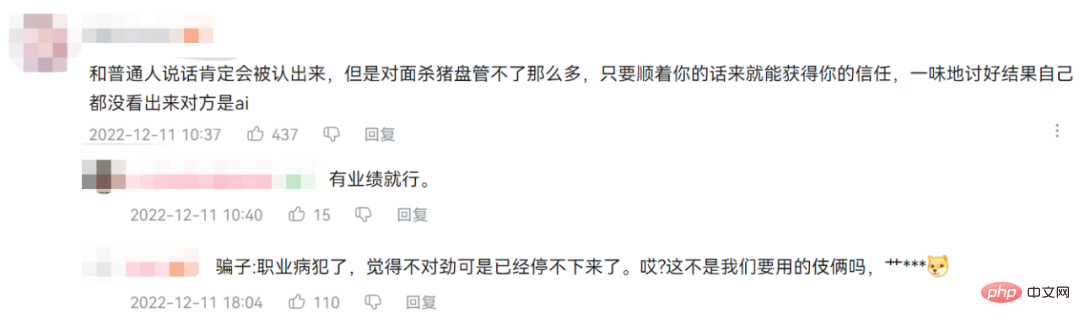

Concernant le fait que l'escroc a été trompé, les internautes qui ont regardé le processus de discussion ont déclaré que si cette IA discutait avec des gens ordinaires, elle serait certainement reconnue, mais la bobine d'abattage de porcs du côté opposé ne peut pas contrôler cela beaucoup. Après tout, il n’a que des performances.

Comme l'a dit M. Zhihui : « Peut-être que ce sera l'IA qui mettra les escrocs au chômage à l'avenir. » Si vous n'écoutez pas ou n'y croyez pas, vous ne transférerez pas l'argent !

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Comment implémenter le tri des fichiers par Debian Readdir

Apr 13, 2025 am 09:06 AM

Comment implémenter le tri des fichiers par Debian Readdir

Apr 13, 2025 am 09:06 AM

Dans Debian Systems, la fonction ReadDir est utilisée pour lire le contenu du répertoire, mais l'ordre dans lequel il revient n'est pas prédéfini. Pour trier les fichiers dans un répertoire, vous devez d'abord lire tous les fichiers, puis les trier à l'aide de la fonction QSORT. Le code suivant montre comment trier les fichiers de répertoire à l'aide de ReadDir et QSort dans Debian System: # include # include # include # include # include // Fonction de comparaison personnalisée, utilisée pour qsortintCompare (constvoid * a, constvoid * b) {returnstrcmp (* (

Comment définir le niveau de journal Debian Apache

Apr 13, 2025 am 08:33 AM

Comment définir le niveau de journal Debian Apache

Apr 13, 2025 am 08:33 AM

Cet article décrit comment ajuster le niveau de journalisation du serveur Apacheweb dans le système Debian. En modifiant le fichier de configuration, vous pouvez contrôler le niveau verbeux des informations de journal enregistrées par Apache. Méthode 1: Modifiez le fichier de configuration principal pour localiser le fichier de configuration: le fichier de configuration d'Apache2.x est généralement situé dans le répertoire / etc / apache2 /. Le nom de fichier peut être apache2.conf ou httpd.conf, selon votre méthode d'installation. Modifier le fichier de configuration: Ouvrez le fichier de configuration avec les autorisations racine à l'aide d'un éditeur de texte (comme Nano): Sutonano / etc / apache2 / apache2.conf

Comment optimiser les performances de Debian Readdir

Apr 13, 2025 am 08:48 AM

Comment optimiser les performances de Debian Readdir

Apr 13, 2025 am 08:48 AM

Dans Debian Systems, les appels du système ReadDir sont utilisés pour lire le contenu des répertoires. Si ses performances ne sont pas bonnes, essayez la stratégie d'optimisation suivante: simplifiez le nombre de fichiers d'annuaire: divisez les grands répertoires en plusieurs petits répertoires autant que possible, en réduisant le nombre d'éléments traités par appel ReadDir. Activer la mise en cache de contenu du répertoire: construire un mécanisme de cache, mettre à jour le cache régulièrement ou lorsque le contenu du répertoire change et réduire les appels fréquents à Readdir. Les caches de mémoire (telles que Memcached ou Redis) ou les caches locales (telles que les fichiers ou les bases de données) peuvent être prises en compte. Adoptez une structure de données efficace: si vous implémentez vous-même la traversée du répertoire, sélectionnez des structures de données plus efficaces (telles que les tables de hachage au lieu de la recherche linéaire) pour stocker et accéder aux informations du répertoire

Conseils de configuration du pare-feu Debian Mail Server

Apr 13, 2025 am 11:42 AM

Conseils de configuration du pare-feu Debian Mail Server

Apr 13, 2025 am 11:42 AM

La configuration du pare-feu d'un serveur de courrier Debian est une étape importante pour assurer la sécurité du serveur. Voici plusieurs méthodes de configuration de pare-feu couramment utilisées, y compris l'utilisation d'iptables et de pare-feu. Utilisez les iptables pour configurer le pare-feu pour installer iptables (sinon déjà installé): Sudoapt-getUpDaSuDoapt-getinstalliptableView Règles actuelles iptables: Sudoiptable-L Configuration

Comment Debian OpenSSL empêche les attaques de l'homme au milieu

Apr 13, 2025 am 10:30 AM

Comment Debian OpenSSL empêche les attaques de l'homme au milieu

Apr 13, 2025 am 10:30 AM

Dans Debian Systems, OpenSSL est une bibliothèque importante pour le chiffrement, le décryptage et la gestion des certificats. Pour empêcher une attaque d'homme dans le milieu (MITM), les mesures suivantes peuvent être prises: utilisez HTTPS: assurez-vous que toutes les demandes de réseau utilisent le protocole HTTPS au lieu de HTTP. HTTPS utilise TLS (Protocole de sécurité de la couche de transport) pour chiffrer les données de communication pour garantir que les données ne sont pas volées ou falsifiées pendant la transmission. Vérifiez le certificat de serveur: vérifiez manuellement le certificat de serveur sur le client pour vous assurer qu'il est digne de confiance. Le serveur peut être vérifié manuellement via la méthode du délégué d'URLSession

Méthode d'installation du certificat de Debian Mail Server SSL

Apr 13, 2025 am 11:39 AM

Méthode d'installation du certificat de Debian Mail Server SSL

Apr 13, 2025 am 11:39 AM

Les étapes pour installer un certificat SSL sur le serveur de messagerie Debian sont les suivantes: 1. Installez d'abord la boîte à outils OpenSSL, assurez-vous que la boîte à outils OpenSSL est déjà installée sur votre système. Si ce n'est pas installé, vous pouvez utiliser la commande suivante pour installer: Sudoapt-getUpDaSuDoapt-getInstallOpenSSL2. Générer la clé privée et la demande de certificat Suivant, utilisez OpenSSL pour générer une clé privée RSA 2048 bits et une demande de certificat (RSE): OpenSS

Comment Debian Readdir s'intègre à d'autres outils

Apr 13, 2025 am 09:42 AM

Comment Debian Readdir s'intègre à d'autres outils

Apr 13, 2025 am 09:42 AM

La fonction ReadDir dans le système Debian est un appel système utilisé pour lire le contenu des répertoires et est souvent utilisé dans la programmation C. Cet article expliquera comment intégrer ReadDir avec d'autres outils pour améliorer sa fonctionnalité. Méthode 1: combinant d'abord le programme de langue C et le pipeline, écrivez un programme C pour appeler la fonction readdir et sortir le résultat: # include # include # include # includeIntmain (intargc, char * argv []) {dir * dir; structDirent * entrée; if (argc! = 2) {

Comment apprendre Debian Syslog

Apr 13, 2025 am 11:51 AM

Comment apprendre Debian Syslog

Apr 13, 2025 am 11:51 AM

Ce guide vous guidera pour apprendre à utiliser Syslog dans Debian Systems. Syslog est un service clé dans les systèmes Linux pour les messages du système de journalisation et du journal d'application. Il aide les administrateurs à surveiller et à analyser l'activité du système pour identifier et résoudre rapidement les problèmes. 1. Connaissance de base de Syslog Les fonctions principales de Syslog comprennent: la collecte et la gestion des messages journaux de manière centralisée; Prise en charge de plusieurs formats de sortie de journal et des emplacements cibles (tels que les fichiers ou les réseaux); Fournir des fonctions de visualisation et de filtrage des journaux en temps réel. 2. Installer et configurer syslog (en utilisant RSYSLOG) Le système Debian utilise RSYSLOG par défaut. Vous pouvez l'installer avec la commande suivante: SudoaptupDatesud