Périphériques technologiques

Périphériques technologiques

IA

IA

Peu de temps après que le robot d'intelligence artificielle ChatGPT soit devenu populaire, des règles de gestion ont été introduites

Peu de temps après que le robot d'intelligence artificielle ChatGPT soit devenu populaire, des règles de gestion ont été introduites

Peu de temps après que le robot d'intelligence artificielle ChatGPT soit devenu populaire, des règles de gestion ont été introduites

ChatGPT, le chatbot d'intelligence artificielle devenu populaire la semaine dernière, a déclenché la tendance des questions et réponses sur l'intelligence artificielle ; et la précédente « célébrité Internet obsolète » Deepfake a amélioré la technologie et l'expérience utilisateur, apportant à tout le monde beaucoup de plaisir. Un peu de fraîcheur.

Mais les questions et réponses de l'intelligence artificielle sont parfois difficiles à distinguer entre le vrai et le faux, et elles tombent parfois dans des dilemmes éthiques. Les développeurs de ChatGPT ont déclaré que ChatGPT rencontrait des problèmes tels que des réponses qui semblent raisonnables mais incorrectes, des réponses trop longues, la possibilité de deviner les intentions des utilisateurs lorsqu'ils répondent à des questions ambiguës et de répondre à des instructions nuisibles.

La technologie Deepfake est utilisée par certaines personnes sans scrupules pour produire, copier, publier et diffuser des informations illégales et préjudiciables, et même usurper l'identité d'autrui pour commettre fraude. . L'abus le plus courant de la technologie Deepfake est la falsification de vidéo, communément appelée « vidéo d'échange de tête », qui convertit la vidéo de l'objet imitant en un grand nombre d'images image par image, puis remplace la cible imitant le visage de l'objet par la cible. le visage de l'objet et le synthétise dans une fausse vidéo. La technologie de synthèse de deuxième profondeur peut automatiser ce processus et réduire davantage le seuil des délits illégaux.

Récemment, l'Administration du cyberespace de Chine et trois autres départements ont publié le « Règlement sur la gestion de la synthèse profonde des services d'information Internet » pour fournir des règles de gestion pour les technologies et services de synthèse profonde.

Selon les informations de China Netcom du 11 décembre, l'Administration du cyberespace de Chine, le ministère de l'Industrie et des Technologies de l'information et le ministère de la Sécurité publique ont récemment publié conjointement le « Règlement sur la synthèse approfondie Gestion des Services d'Information Internet" (ci-après dénommé le "Règlement")), en vigueur à compter du 10 janvier 2023.

Le « Règlement » mentionne que l'unité de supervision et de gestion des services de synthèse profonde est le département national du cyberespace, qui est chargé de coordonner la gouvernance ainsi que la supervision et la gestion associées des services de synthèse profonde à l'échelle nationale. Le département des télécommunications relevant du Conseil d'État et le département de la sécurité publique sont responsables de la supervision et de la gestion des services de synthèse approfondie conformément à leurs responsabilités respectives.

Le « Règlement » propose des exigences détaillées pour les prestataires de services de synthèse profonde et les supports techniques. Les fournisseurs de services de synthèse approfondie doivent assumer les principales responsabilités en matière de sécurité de l'information, assumer les responsabilités de gestion conformément à la loi et aux contrats, renforcer la gestion et l'examen du contenu, et en même temps rappeler de manière visible aux supporteurs techniques et aux utilisateurs du service de synthèse approfondie d'assumer obligations en matière de sécurité de l’information.

En outre, les fournisseurs de services de synthèse profonde et les supports techniques qui fournissent des fonctions d'édition de visages, de voix et d'autres informations biométriques devraient inciter les utilisateurs du service de synthèse profonde à informer les personnes modifiées conformément à la loi et à obtenir leur accord individuellement. .

Les fournisseurs de services de synthèse profonde qui fournissent une écriture de dialogues intelligents, des voix humaines synthétisées, la génération et le remplacement de visages, des scènes de simulation immersives et d'autres services de synthèse profonde, susceptibles de provoquer une confusion ou un malentendu du public, doivent fournir des services avant de générer ou Les emplacements et zones raisonnables du contenu d'information édité sont clairement indiqués pour rappeler au public la synthèse approfondie.

Si les services de cybersécurité et d'informatisation et les autorités compétentes concernées constatent que les services de synthèse approfondie présentent des risques relativement importants en matière de sécurité des informations, ils peuvent exiger que les fournisseurs de services de synthèse approfondie et les supports techniques suspendent les mises à jour des informations, l'enregistrement des comptes utilisateur ou Autres services connexes et autres mesures.

Vous trouverez ci-joint le texte original du Règlement :

Règlement sur la gestion de la synthèse approfondie des services d'information Internet

Chapitre 1 Dispositions générales# 🎜🎜#

Article 1 Afin de renforcer la gestion globale en profondeur des services d'information sur Internet, de promouvoir les valeurs socialistes fondamentales, de sauvegarder la sécurité nationale et les intérêts sociaux publics et de protéger les droits et intérêts légitimes des citoyens, des personnes morales et d'autres organisations, conformément à la loi sur la sécurité du « Réseau de la République populaire de Chine », à la loi sur la sécurité des données de la République populaire de Chine, à la loi sur la protection des informations personnelles de la République populaire de Chine, aux mesures pour l'administration des services d'information Internet et d'autres lois et réglementations administratives pour formuler ces réglementations. Article 2 L'application de la technologie de synthèse profonde pour fournir des services d'information sur Internet (ci-après dénommés services de synthèse profonde) sur le territoire de la République populaire de Chine s'applique à ces réglementations. Si les lois et règlements administratifs en disposent autrement, ces dispositions prévaudront. Article 3 Le département national de cybersécurité et d'informatisation est chargé de coordonner la gouvernance ainsi que la supervision et la gestion associées des services de synthèse profonde à l'échelle nationale. Le département des télécommunications relevant du Conseil d'État et le département de la sécurité publique sont responsables de la supervision et de la gestion des services de synthèse approfondie conformément à leurs responsabilités respectives. Les départements locaux du cyberespace sont chargés de coordonner la gouvernance ainsi que la supervision et la gestion associées des services de synthèse profonde au sein de leurs régions administratives respectives. Les autorités locales des télécommunications et les services de sécurité publique sont responsables de la supervision et de la gestion des services de synthèse profonde au sein de leurs régions administratives respectives selon leurs responsabilités respectives. Article 4 : La fourniture de services de synthèse approfondie doit respecter les lois et réglementations, respecter la moralité sociale et l'éthique, adhérer à la bonne direction politique, à l'orientation de l'opinion publique et à l'orientation des valeurs, et promouvoir les services de synthèse approfondie à être bien. L'article 5 encourage les organisations industrielles compétentes à renforcer l'autodiscipline de l'industrie, à établir et à améliorer les normes industrielles, les lignes directrices de l'industrie et les systèmes de gestion de l'autodiscipline, et à exhorter et guider les prestataires de services de synthèse approfondie et les supports techniques à formuler et améliorer les spécifications de l'entreprise, mener ses affaires conformément à la loi et accepter la supervision sociale.Chapitre 2 Dispositions générales

Article 6 : Aucune organisation ou individu ne peut utiliser des services de synthèse approfondie pour produire, copier, publier ou diffuser des informations interdites par les lois et réglementations administratives, et ne doit pas utiliser de profondes services de synthèse pour s'engager dans des activités qui mettent en danger la sécurité et les intérêts nationaux, nuisent à l'image du pays, portent atteinte aux intérêts sociaux et publics, perturbent l'ordre économique et social, portent atteinte aux droits et intérêts légitimes d'autrui et à d'autres activités interdites par les lois et règlements administratifs .

Les fournisseurs et les utilisateurs de services de synthèse approfondie ne doivent pas utiliser les services de synthèse approfondie pour produire, copier, publier ou diffuser de fausses informations. Si des informations d'actualité produites et publiées sur la base de services de synthèse approfondie sont réimprimées, les informations d'actualité publiées par les unités de sources d'informations d'actualité sur Internet doivent être réimprimées conformément à la loi.

Article 7 Les fournisseurs de services de synthèse approfondie doivent mettre en œuvre les principales responsabilités en matière de sécurité de l'information, établir et améliorer l'enregistrement des utilisateurs, l'examen des mécanismes d'algorithme, l'examen de l'éthique scientifique et technologique, l'examen de la publication d'informations, la sécurité des données, la protection des informations personnelles, les systèmes de lutte contre la fraude sur Internet par les télécommunications, les interventions d'urgence et autres systèmes de gestion disposent de garanties techniques sûres et contrôlables.

Article 8 Les fournisseurs de services de synthèse approfondie doivent formuler et divulguer des règles de gestion et des conventions de plate-forme, améliorer les accords de service, assumer des responsabilités de gestion conformément à la loi et aux contrats, et rappeler aux supporteurs techniques et aux utilisateurs des services de synthèse approfondie de manière de manière visible Assumer les obligations en matière de sécurité des informations.

Article 9 Les fournisseurs de services de synthèse profonde doivent vérifier la véritable identité des utilisateurs de services de synthèse profonde sur la base des numéros de téléphone mobile, des numéros d'identification, des codes de crédit social unifiés ou des services publics d'authentification de l'identité du réseau national conformément à la loi Information d'authentification, les services de divulgation d'informations ne doivent pas être fournis aux utilisateurs de services de synthèse approfondie qui n'ont pas authentifié leurs véritables informations d'identité.

Article 10 Les fournisseurs de services de synthèse approfondie doivent renforcer la gestion du contenu de synthèse approfondie et adopter des méthodes techniques ou manuelles pour examiner les données d'entrée et les résultats de synthèse des utilisateurs du service de synthèse approfondie.

Les fournisseurs de services de synthèse approfondie devraient établir et améliorer des bibliothèques de fonctionnalités pour identifier les informations illégales et nuisibles, améliorer les normes, règles et procédures d'entreposage, et enregistrer et conserver les journaux réseau pertinents.

Si un fournisseur de services de synthèse approfondie découvre des informations illégales et préjudiciables, il doit prendre des mesures d'élimination conformément à la loi, conserver les registres pertinents et en faire rapport au service de cybersécurité et d'informatisation et aux autorités compétentes concernées en temps opportun. de manière appropriée ; les utilisateurs des services de synthèse approfondie concernés seront punis conformément à la loi. Des mesures d'élimination telles que des avertissements, des restrictions de fonctions, la suspension du service et la fermeture du compte seront adoptées.

Article 11 Les prestataires de services de synthèse profonde doivent établir et améliorer un mécanisme de réfutation des rumeurs s'ils découvrent que les services de synthèse profonde sont utilisés pour produire, copier, publier ou diffuser de fausses informations, ils doivent rapidement prendre des mesures pour y remédier. réfuter les rumeurs, conserver les enregistrements pertinents et faire rapport au département du cyberespace et aux autorités compétentes concernées.

Article 12 Les fournisseurs de services de synthèse approfondie doivent mettre en place des entrées pratiques pour les plaintes des utilisateurs et les plaintes et rapports du public, publier les procédures de traitement et les délais de retour d'information, et accepter, traiter et commenter les résultats en temps opportun.

Article 13 Les magasins d'applications Internet et autres plates-formes de distribution d'applications doivent mettre en œuvre des responsabilités de gestion de la sécurité telles que l'examen des étagères, la gestion quotidienne, les interventions d'urgence, etc., et vérifier l'évaluation de la sécurité et le dépôt des demandes de synthèse approfondie. qui enfreint les réglementations nationales pertinentes doit prendre rapidement des mesures telles que la radiation, l'avertissement, la suspension du service ou la suppression.

Chapitre 3 Spécifications de gestion des données et techniques

Article 14 Les prestataires de services de synthèse approfondie et les supports techniques doivent renforcer la gestion des données de formation et prendre les mesures nécessaires pour assurer la sécurité des données de formation Si ; les données de formation contiennent des informations personnelles, les réglementations pertinentes en matière de protection des informations personnelles doivent être respectées.

Si les fournisseurs de services de synthèse profonde et les supports techniques fournissent des fonctions d'édition de visage, de voix et d'autres informations biométriques, ils doivent inviter les utilisateurs du service de synthèse profonde à informer les personnes en cours de modification conformément à la loi et à obtenir leur consentement séparé.

Article 15 Les fournisseurs de services de synthèse profonde et les supports techniques doivent renforcer la gestion technique et examiner, évaluer et vérifier régulièrement les mécanismes des algorithmes de synthèse générés.

Les prestataires de services de synthèse approfondie et les supports techniques qui fournissent des modèles, des modèles et d'autres outils avec les fonctions suivantes doivent effectuer eux-mêmes des évaluations de sécurité ou confier à des institutions professionnelles la réalisation d'évaluations de sécurité conformément à la loi :

(一) Générer ou modifier des informations biométriques telles que des visages, des voix, etc. ;

(2) Générer ou modifier des objets spéciaux, des scènes, etc. pouvant impliquer la sécurité nationale, l'image nationale , les intérêts nationaux et les intérêts sociaux et publics.

Article 16 Les prestataires de services de synthèse approfondie doivent prendre des mesures techniques pour ajouter des logos qui n'affectent pas l'utilisation par les utilisateurs du contenu d'information généré ou édité en utilisant leurs services, et doivent se conformer aux lois, réglementations administratives et réglementations nationales pertinentes. . Enregistrez les informations du journal.

Article 17 Si un fournisseur de services de synthèse approfondie fournit les services de synthèse approfondie suivants susceptibles de provoquer une confusion ou un malentendu du public, il doit marquer de manière bien visible le contenu des informations générées ou modifiées dans un endroit et une zone raisonnables, et en informer le public : Rappel public sur la synthèse profonde :

(1) Dialogue intelligent, écriture intelligente et autres services qui simulent des personnes naturelles pour la génération ou l'édition de texte

(2) Humain synthétique ; voix, services d'édition de voix d'imitation tels que la génération de voix ou la modification significative des caractéristiques de l'identité personnelle

(3) Génération de visage, remplacement de visage, manipulation de visage, manipulation de posture et autre génération d'images et de vidéos de personnages ou modification significative de la personnalité ; caractéristiques d'identité Services d'édition

(4) Services de génération ou d'édition de scènes de simulation immersives

;(5) Autres services qui ont pour fonction de générer ou de modifier de manière significative le contenu informatif.

Si un fournisseur de services de synthèse profonde fournit des services de synthèse profonde autres que ceux spécifiés dans le paragraphe précédent, il doit fournir une fonction d'identification visible et inviter les utilisateurs du service de synthèse profonde à effectuer une identification visible.

Article 18 Aucune organisation ou individu ne peut utiliser des moyens techniques pour supprimer, altérer ou dissimuler les logos de synthèse profonde spécifiés aux articles 16 et 17 du présent règlement.

Chapitre 4 Supervision, inspection et responsabilités juridiques

Article 19 Les prestataires de services de synthèse approfondie dotés d'attributs d'opinion publique ou de capacités de mobilisation sociale doivent effectuer les procédures d'enregistrement, de modification et d'annulation conformément au « Règlement sur la gestion des recommandations des algorithmes de services d'information sur Internet ». ".

Les supports techniques des services de synthèse profonde effectueront les procédures d'enregistrement, de modification et d'annulation d'enregistrement conformément aux dispositions du paragraphe précédent.

Les prestataires de services de synthèse approfondie et les supports techniques qui ont terminé l'enregistrement doivent indiquer leur numéro d'enregistrement et fournir un lien d'information publique dans un endroit bien en vue sur les sites Web, les applications, etc. qui fournissent des services externes.

Article 20 : Les prestataires de services de synthèse approfondie qui développent et lancent de nouveaux produits, de nouvelles applications ou de nouvelles fonctions ayant des attributs d'opinion publique ou des capacités de mobilisation sociale doivent mener des évaluations de sécurité conformément aux réglementations nationales en vigueur.

Article 21 : Les services de cybersécurité et d'informatisation, les autorités des télécommunications et les services de sécurité publique assurent la surveillance et l'inspection des services de synthèse profonde conformément à leurs attributions. Les prestataires de services de synthèse approfondie et les supports techniques doivent coopérer conformément à la loi et fournir le soutien et l'assistance techniques, de données et autres nécessaires.

Si les services de cybersécurité et d'informatisation et les autorités compétentes concernées découvrent que les services de synthèse approfondie présentent des risques importants en matière de sécurité des informations, ils peuvent exiger que les fournisseurs de services de synthèse approfondie et les supports techniques prennent des mesures telles que la suspension des mises à jour des informations, de l'enregistrement du compte utilisateur ou d'autres services connexes. conformément à leurs devoirs et à leurs lois. Les fournisseurs de services de synthèse approfondie et les supports techniques doivent prendre les mesures nécessaires pour effectuer les rectifications et éliminer les dangers cachés.

Article 22 Si les prestataires de services de synthèse profonde et les supporteurs techniques enfreignent ces réglementations, ils seront punis conformément aux lois et réglementations administratives en vigueur, si des conséquences graves sont causées, ils seront sévèrement punis conformément à la loi ;

Si cela constitue une violation de la gestion de la sécurité publique, les organes de sécurité publique imposeront des sanctions en matière de gestion de la sécurité publique conformément à la loi ; si cela constitue un délit, la responsabilité pénale sera poursuivie conformément à la loi ;

Chapitre 5 Dispositions complémentaires

Article 23 Signification des termes suivants dans le présent règlement :

La technologie de synthèse profonde fait référence à l'utilisation de l'apprentissage profond, de la réalité virtuelle et d'autres algorithmes de synthèse générative pour produire du texte, des images, de l'audio, de la vidéo, Technologies virtuelles pour les informations sur le réseau telles que les scènes, y compris, mais sans s'y limiter :

(1) Génération de chapitres, conversion de style de texte, dialogue de questions et réponses et autres technologies pour générer ou éditer du contenu textuel

(2) Texte vers ; parole, conversion vocale et édition d'attributs vocaux Technologies pour générer ou éditer du contenu vocal

(3) Génération de musique, édition de son de scène et autres technologies pour générer ou éditer du contenu non vocal

(4) Génération de visage, remplacement de visage ; , édition d'attributs de personnages, manipulation de visages, manipulation de gestes et autres technologies qui génèrent ou modifient des caractéristiques biométriques dans les images et le contenu vidéo

(5) Génération d'images, amélioration d'images, réparation d'images et autres technologies qui génèrent ou modifient des caractéristiques non biologiques dans images et contenu vidéo ;

(6) Reconstruction tridimensionnelle, simulation numérique et autres technologies pour générer ou éditer des personnages numériques et des scènes virtuelles.

Les prestataires de services de synthèse profonde font référence aux organisations et aux individus qui fournissent des services de synthèse profonde.

Les partisans techniques des services de synthèse profonde font référence aux organisations et aux individus qui fournissent un support technique pour les services de synthèse profonde.

Les utilisateurs de services de synthèse profonde font référence aux organisations et aux individus qui utilisent des services de synthèse profonde pour produire, copier, publier et diffuser des informations.

Les données de formation font référence à l'ensemble de données d'annotation ou de référence utilisé pour former des modèles d'apprentissage automatique.

Les scènes immersives immersives font référence à des scènes virtuelles hautement réalistes qui sont générées ou modifiées à l'aide d'une technologie de synthèse profonde et que les participants peuvent expérimenter ou interagir avec.

Article 24 Les prestataires de services de synthèse approfondie et les supports techniques engagés dans les services de publication en ligne, les activités culturelles en ligne et les services de programmes audiovisuels en ligne doivent également se conformer aux réglementations des autorités de la presse et de l'édition, de la culture et du tourisme, de la radio et de la télévision.

Article 25 Le présent règlement entrera en vigueur le 10 janvier 2023.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

ChatGPT permet désormais aux utilisateurs gratuits de générer des images en utilisant DALL-E 3 avec une limite quotidienne

Aug 09, 2024 pm 09:37 PM

ChatGPT permet désormais aux utilisateurs gratuits de générer des images en utilisant DALL-E 3 avec une limite quotidienne

Aug 09, 2024 pm 09:37 PM

Le DALL-E 3 a été officiellement introduit en septembre 2023 en tant que modèle considérablement amélioré par rapport à son prédécesseur. Il est considéré comme l’un des meilleurs générateurs d’images IA à ce jour, capable de créer des images avec des détails complexes. Cependant, au lancement, c'était exclu

Bytedance Cutting lance le super abonnement SVIP : 499 yuans pour un abonnement annuel continu, offrant une variété de fonctions d'IA

Jun 28, 2024 am 03:51 AM

Bytedance Cutting lance le super abonnement SVIP : 499 yuans pour un abonnement annuel continu, offrant une variété de fonctions d'IA

Jun 28, 2024 am 03:51 AM

Ce site a rapporté le 27 juin que Jianying est un logiciel de montage vidéo développé par FaceMeng Technology, une filiale de ByteDance. Il s'appuie sur la plateforme Douyin et produit essentiellement du contenu vidéo court pour les utilisateurs de la plateforme. Il est compatible avec iOS, Android et. Windows, MacOS et autres systèmes d'exploitation. Jianying a officiellement annoncé la mise à niveau de son système d'adhésion et a lancé un nouveau SVIP, qui comprend une variété de technologies noires d'IA, telles que la traduction intelligente, la mise en évidence intelligente, l'emballage intelligent, la synthèse humaine numérique, etc. En termes de prix, les frais mensuels pour le clipping SVIP sont de 79 yuans, les frais annuels sont de 599 yuans (attention sur ce site : équivalent à 49,9 yuans par mois), l'abonnement mensuel continu est de 59 yuans par mois et l'abonnement annuel continu est de 59 yuans par mois. est de 499 yuans par an (équivalent à 41,6 yuans par mois) . En outre, le responsable de Cut a également déclaré que afin d'améliorer l'expérience utilisateur, ceux qui se sont abonnés au VIP d'origine

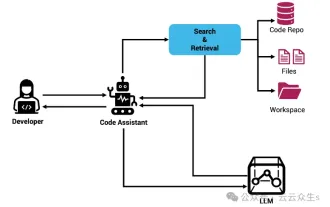

Assistant de codage d'IA augmenté par le contexte utilisant Rag et Sem-Rag

Jun 10, 2024 am 11:08 AM

Assistant de codage d'IA augmenté par le contexte utilisant Rag et Sem-Rag

Jun 10, 2024 am 11:08 AM

Améliorez la productivité, l’efficacité et la précision des développeurs en intégrant une génération et une mémoire sémantique améliorées par la récupération dans les assistants de codage IA. Traduit de EnhancingAICodingAssistantswithContextUsingRAGandSEM-RAG, auteur JanakiramMSV. Bien que les assistants de programmation d'IA de base soient naturellement utiles, ils ne parviennent souvent pas à fournir les suggestions de code les plus pertinentes et les plus correctes, car ils s'appuient sur une compréhension générale du langage logiciel et des modèles d'écriture de logiciels les plus courants. Le code généré par ces assistants de codage est adapté à la résolution des problèmes qu’ils sont chargés de résoudre, mais n’est souvent pas conforme aux normes, conventions et styles de codage des équipes individuelles. Cela aboutit souvent à des suggestions qui doivent être modifiées ou affinées pour que le code soit accepté dans l'application.

Le réglage fin peut-il vraiment permettre au LLM d'apprendre de nouvelles choses : l'introduction de nouvelles connaissances peut amener le modèle à produire davantage d'hallucinations

Jun 11, 2024 pm 03:57 PM

Le réglage fin peut-il vraiment permettre au LLM d'apprendre de nouvelles choses : l'introduction de nouvelles connaissances peut amener le modèle à produire davantage d'hallucinations

Jun 11, 2024 pm 03:57 PM

Les grands modèles linguistiques (LLM) sont formés sur d'énormes bases de données textuelles, où ils acquièrent de grandes quantités de connaissances du monde réel. Ces connaissances sont intégrées à leurs paramètres et peuvent ensuite être utilisées en cas de besoin. La connaissance de ces modèles est « réifiée » en fin de formation. À la fin de la pré-formation, le modèle arrête effectivement d’apprendre. Alignez ou affinez le modèle pour apprendre à exploiter ces connaissances et répondre plus naturellement aux questions des utilisateurs. Mais parfois, la connaissance du modèle ne suffit pas, et bien que le modèle puisse accéder à du contenu externe via RAG, il est considéré comme bénéfique de l'adapter à de nouveaux domaines grâce à un réglage fin. Ce réglage fin est effectué à l'aide de la contribution d'annotateurs humains ou d'autres créations LLM, où le modèle rencontre des connaissances supplémentaires du monde réel et les intègre.

Afin de fournir un nouveau système de référence et d'évaluation de questions-réponses scientifiques et complexes pour les grands modèles, l'UNSW, Argonne, l'Université de Chicago et d'autres institutions ont lancé conjointement le cadre SciQAG.

Jul 25, 2024 am 06:42 AM

Afin de fournir un nouveau système de référence et d'évaluation de questions-réponses scientifiques et complexes pour les grands modèles, l'UNSW, Argonne, l'Université de Chicago et d'autres institutions ont lancé conjointement le cadre SciQAG.

Jul 25, 2024 am 06:42 AM

L'ensemble de données ScienceAI Question Answering (QA) joue un rôle essentiel dans la promotion de la recherche sur le traitement du langage naturel (NLP). Des ensembles de données d'assurance qualité de haute qualité peuvent non seulement être utilisés pour affiner les modèles, mais également évaluer efficacement les capacités des grands modèles linguistiques (LLM), en particulier la capacité à comprendre et à raisonner sur les connaissances scientifiques. Bien qu’il existe actuellement de nombreux ensembles de données scientifiques d’assurance qualité couvrant la médecine, la chimie, la biologie et d’autres domaines, ces ensembles de données présentent encore certaines lacunes. Premièrement, le formulaire de données est relativement simple, et la plupart sont des questions à choix multiples. Elles sont faciles à évaluer, mais limitent la plage de sélection des réponses du modèle et ne peuvent pas tester pleinement la capacité du modèle à répondre aux questions scientifiques. En revanche, les questions et réponses ouvertes

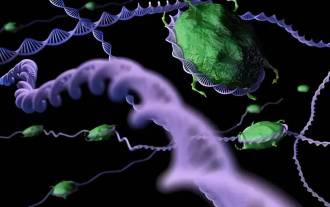

Les performances de SOTA, la méthode d'IA de prédiction d'affinité protéine-ligand multimodale de Xiamen, combinent pour la première fois des informations sur la surface moléculaire

Jul 17, 2024 pm 06:37 PM

Les performances de SOTA, la méthode d'IA de prédiction d'affinité protéine-ligand multimodale de Xiamen, combinent pour la première fois des informations sur la surface moléculaire

Jul 17, 2024 pm 06:37 PM

Editeur | KX Dans le domaine de la recherche et du développement de médicaments, il est crucial de prédire avec précision et efficacité l'affinité de liaison des protéines et des ligands pour le criblage et l'optimisation des médicaments. Cependant, les études actuelles ne prennent pas en compte le rôle important des informations sur la surface moléculaire dans les interactions protéine-ligand. Sur cette base, des chercheurs de l'Université de Xiamen ont proposé un nouveau cadre d'extraction de caractéristiques multimodales (MFE), qui combine pour la première fois des informations sur la surface des protéines, la structure et la séquence 3D, et utilise un mécanisme d'attention croisée pour comparer différentes modalités. alignement. Les résultats expérimentaux démontrent que cette méthode atteint des performances de pointe dans la prédiction des affinités de liaison protéine-ligand. De plus, les études d’ablation démontrent l’efficacité et la nécessité des informations sur la surface des protéines et de l’alignement des caractéristiques multimodales dans ce cadre. Les recherches connexes commencent par "S

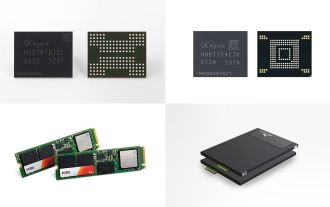

SK Hynix présentera de nouveaux produits liés à l'IA le 6 août : HBM3E à 12 couches, NAND à 321 hauteurs, etc.

Aug 01, 2024 pm 09:40 PM

SK Hynix présentera de nouveaux produits liés à l'IA le 6 août : HBM3E à 12 couches, NAND à 321 hauteurs, etc.

Aug 01, 2024 pm 09:40 PM

Selon les informations de ce site le 1er août, SK Hynix a publié un article de blog aujourd'hui (1er août), annonçant sa participation au Global Semiconductor Memory Summit FMS2024 qui se tiendra à Santa Clara, Californie, États-Unis, du 6 au 8 août, présentant de nombreuses nouvelles technologies de produit. Introduction au Future Memory and Storage Summit (FutureMemoryandStorage), anciennement Flash Memory Summit (FlashMemorySummit) principalement destiné aux fournisseurs de NAND, dans le contexte de l'attention croissante portée à la technologie de l'intelligence artificielle, cette année a été rebaptisée Future Memory and Storage Summit (FutureMemoryandStorage) pour invitez les fournisseurs de DRAM et de stockage et bien d’autres joueurs. Nouveau produit SK hynix lancé l'année dernière

Préparant des marchés tels que l'IA, GlobalFoundries acquiert la technologie du nitrure de gallium de Tagore Technology et les équipes associées

Jul 15, 2024 pm 12:21 PM

Préparant des marchés tels que l'IA, GlobalFoundries acquiert la technologie du nitrure de gallium de Tagore Technology et les équipes associées

Jul 15, 2024 pm 12:21 PM

Selon les informations de ce site Web du 5 juillet, GlobalFoundries a publié un communiqué de presse le 1er juillet de cette année, annonçant l'acquisition de la technologie de nitrure de gallium (GaN) et du portefeuille de propriété intellectuelle de Tagore Technology, dans l'espoir d'élargir sa part de marché dans l'automobile et Internet. des objets et des domaines d'application des centres de données d'intelligence artificielle pour explorer une efficacité plus élevée et de meilleures performances. Alors que des technologies telles que l’intelligence artificielle générative (GenerativeAI) continuent de se développer dans le monde numérique, le nitrure de gallium (GaN) est devenu une solution clé pour une gestion durable et efficace de l’énergie, notamment dans les centres de données. Ce site Web citait l'annonce officielle selon laquelle, lors de cette acquisition, l'équipe d'ingénierie de Tagore Technology rejoindrait GF pour développer davantage la technologie du nitrure de gallium. g