Opération et maintenance

Opération et maintenance

Nginx

Nginx

Comment configurer l'accès inter-domaines Nginx et l'anti-sangsue

Comment configurer l'accès inter-domaines Nginx et l'anti-sangsue

Comment configurer l'accès inter-domaines Nginx et l'anti-sangsue

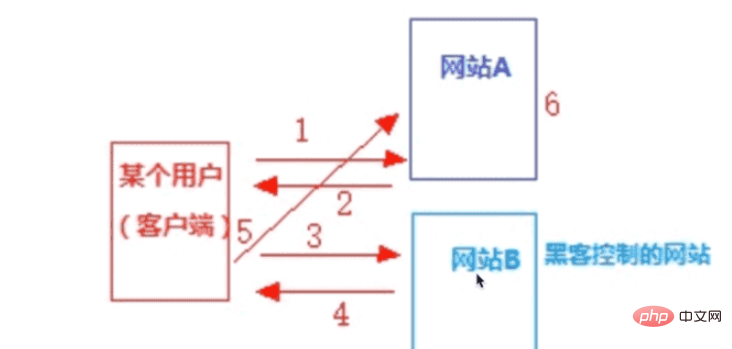

Contrôle d'accès inter-domaines

Accès inter-domaines

Comment nginx configure l'accès inter-domaines

add_header syntax- #🎜🎜 # syntaxe : valeur du nom add_header [always] ;

- default : —

- context:http, serveur , emplacement, si à l'emplacement

- Explication de la syntaxe :

- add_header name value [always];#🎜 🎜 #

- name représente la clé renvoyée par l'en-tête de réponse

- value représente la valeur correspondant à la clé renvoyée par le en-tête de réponse

- add_header configuration inter-domaines

location ~ .*\.(htm|html)$ { add_header access-control-allow-origin *; add_header access-control-allow-methods get,post,put,delete,options; root /opt/app/code; }Copier après la connexionanti-hotlink#🎜🎜 #

Objectif anti-hotlinking

- Empêcher les accès anormaux des utilisateurs, occuper les ressources du site Web, affecter les performances du site Web et affectera inévitablement l'accès normal des utilisateurs #🎜 🎜 #

- Basé sur le module de configuration anti-hotlink http_referer ngx_http_referer_module le module est utilisé pour empêcher les requêtes avec des valeurs non valides dans le champ d'en-tête "referer" d'accéder au site.

Exemplevalid_referers none blocked server_names

*.example.com example.* www.example.org/galleries/

~\.google\.;

if ($invalid_referer) {

return 403;

}

syntaxe : référent _hash_bucket_size taille ; # 🎜🎜#

default: referer_hash_bucket_size 64;- context: serveur, localisation #🎜 🎜 # # 🎜🎜#

- Explication de la syntaxe : referer_hash_bucket_size size ; signifie définir la taille de la zone de stockage de la table de hachage de référence effective.

referer_hash_max_size Syntaxe

#🎜 🎜##🎜🎜 #

default: referer_hash_max_size 2048;context: serveur, emplacement

- Explication de la syntaxe :

- referer_hash_max_size size ; signifie définir la taille maximale de la table de hachage effective du référent.

- valid_referersSyntaxe

default: —

context: serveur, localisation

- # 🎜🎜#

- Explication grammaticale :

- valid_referers none |

none signifie que le champ « referer » est manquant dans l'en-tête de la requête.

blocked signifie que le champ « referer » apparaît dans l'en-tête de la requête ; sa valeur a été modifiée Supprimée par les pare-feu ou les serveurs proxy ; ces valeurs sont des chaînes qui ne commencent pas par "http://" ou "https://"

- string signifie définir le nom du serveur et le préfixe uri facultatif. Le nom du serveur peut contenir « * » au début ou à la fin. Le port du serveur dans le champ "referer" a été ignoré lors de la vérification ; #

touch test_referer.html (dans le répertoire /op/app/code)

<html> <head> <meta charset="utf-8"> <title>imooc1</title> </head> <body style="background-color:red;"><br data-filtered="filtered"> <h1 id="张彪">张彪</h1> <img src="/static/imghw/default1.png" data-src="http://192.168.1.112/wei.png" class="lazy" / alt="Comment configurer l'accès inter-domaines Nginx et l'anti-sangsue" > </body> </html>

Copier après la connexion - #🎜 🎜#

Configurer l'anti-hotlinking si ce n'est pas depuis www.zhangbiao Si le nom de domaine .com est transféré, une erreur sera signalée

Autoriser les autres sites Web. pour accéder à la configuration des ressources de votre site Web

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Comment vérifier si Nginx est démarré

Apr 14, 2025 pm 01:03 PM

Comment vérifier si Nginx est démarré

Apr 14, 2025 pm 01:03 PM

Comment confirmer si Nginx est démarré: 1. Utilisez la ligne de commande: SystemCTl Status Nginx (Linux / Unix), netStat -ano | Findstr 80 (Windows); 2. Vérifiez si le port 80 est ouvert; 3. Vérifiez le message de démarrage NGINX dans le journal système; 4. Utilisez des outils tiers, tels que Nagios, Zabbix et Icinga.

Comment démarrer Nginx dans Linux

Apr 14, 2025 pm 12:51 PM

Comment démarrer Nginx dans Linux

Apr 14, 2025 pm 12:51 PM

Étapes pour démarrer Nginx dans Linux: Vérifiez si Nginx est installé. Utilisez SystemCTL Start Nginx pour démarrer le service NGINX. Utilisez SystemCTL Activer Nginx pour activer le démarrage automatique de Nginx au démarrage du système. Utilisez SystemCTL Status Nginx pour vérifier que le démarrage est réussi. Visitez http: // localhost dans un navigateur Web pour afficher la page de bienvenue par défaut.

Comment configurer Nginx dans Windows

Apr 14, 2025 pm 12:57 PM

Comment configurer Nginx dans Windows

Apr 14, 2025 pm 12:57 PM

Comment configurer Nginx dans Windows? Installez Nginx et créez une configuration d'hôte virtuelle. Modifiez le fichier de configuration principale et incluez la configuration de l'hôte virtuel. Démarrer ou recharger nginx. Testez la configuration et affichez le site Web. Activer sélectivement SSL et configurer les certificats SSL. Définissez sélectivement le pare-feu pour permettre le trafic Port 80 et 443.

Comment vérifier si Nginx est démarré?

Apr 14, 2025 pm 12:48 PM

Comment vérifier si Nginx est démarré?

Apr 14, 2025 pm 12:48 PM

Dans Linux, utilisez la commande suivante pour vérifier si Nginx est démarré: SystemCTL Status Nginx Juges Basé sur la sortie de la commande: si "Active: Active (Running)" s'affiche, Nginx est démarré. Si "Active: Inactive (Dead)" est affiché, Nginx est arrêté.

Comment résoudre l'erreur Nginx403

Apr 14, 2025 pm 12:54 PM

Comment résoudre l'erreur Nginx403

Apr 14, 2025 pm 12:54 PM

Le serveur n'a pas l'autorisation d'accéder à la ressource demandée, ce qui donne une erreur NGINX 403. Les solutions incluent: vérifier les autorisations de fichiers. Vérifiez la configuration .htaccess. Vérifiez la configuration de Nginx. Configurez les autorisations Selinux. Vérifiez les règles du pare-feu. Dépanner d'autres causes telles que les problèmes de navigateur, les défaillances du serveur ou d'autres erreurs possibles.

Comment résoudre le problème du domaine croisé nginx

Apr 14, 2025 am 10:15 AM

Comment résoudre le problème du domaine croisé nginx

Apr 14, 2025 am 10:15 AM

Il existe deux façons de résoudre le problème du domaine transversal NGINX: modifiez les en-têtes de réponse transversale: ajoutez des directives pour autoriser les demandes de domaine croisé, spécifier des méthodes et des en-têtes autorisés et définir le temps du cache. Utilisez le module CORS: Activez les modules et configurez les règles CORS pour permettre des demandes, des méthodes, des en-têtes et du temps de cache.

Comment résoudre nginx403

Apr 14, 2025 am 10:33 AM

Comment résoudre nginx403

Apr 14, 2025 am 10:33 AM

Comment corriger l'erreur interdite Nginx 403? Vérifier les autorisations de fichier ou de répertoire; 2. Vérifier le fichier .htaccess; 3. Vérifiez le fichier de configuration NGINX; 4. Redémarrer Nginx. D'autres causes possibles incluent les règles de pare-feu, les paramètres de Selinux ou les problèmes d'application.

Comment démarrer le serveur Nginx

Apr 14, 2025 pm 12:27 PM

Comment démarrer le serveur Nginx

Apr 14, 2025 pm 12:27 PM

Le démarrage d'un serveur Nginx nécessite différentes étapes en fonction des différents systèmes d'exploitation: Système Linux / Unix: Installez le package NGINX (par exemple, en utilisant Apt-Get ou Yum). Utilisez SystemCTL pour démarrer un service NGINX (par exemple, sudo systemctl start nginx). Système Windows: téléchargez et installez les fichiers binaires Windows. Démarrer Nginx à l'aide de l'exécutable Nginx.exe (par exemple, nginx.exe -c conf \ nginx.conf). Peu importe le système d'exploitation que vous utilisez, vous pouvez accéder au serveur IP