Opération et maintenance

Opération et maintenance

Nginx

Nginx

Comment utiliser Nginx pour limiter la fréquence d'accès, le taux de téléchargement et le nombre de connexions simultanées

Comment utiliser Nginx pour limiter la fréquence d'accès, le taux de téléchargement et le nombre de connexions simultanées

Comment utiliser Nginx pour limiter la fréquence d'accès, le taux de téléchargement et le nombre de connexions simultanées

1. Présentation des modules et des instructions utilisées pour limiter la fréquence d'accès, les connexions simultanées et la vitesse de téléchargement

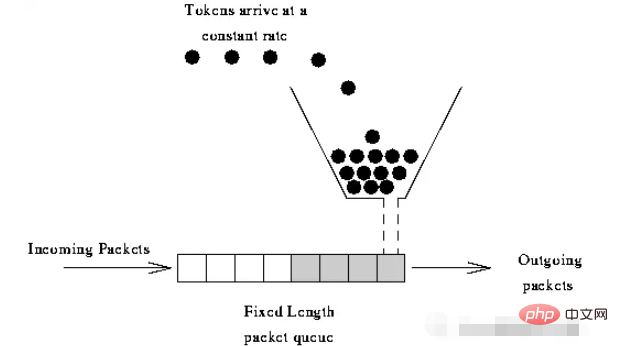

ngx_http_limit_req_module : utilisé pour limiter le nombre de requêtes par unité de temps, c'est-à-dire la limite de débit, à l'aide de l'algorithme du bucket qui fuit. "leaky bucket"

ngx_http_limit_conn_module : utilisé pour limiter le nombre de connexions en même temps, c'est-à-dire la limite de concurrence

limit_rate et limit_rate_after : paramètres de vitesse de téléchargement

leaky bucket algorithm (leaky bucket)

L'idée de l'algorithme est la suivante :

L'eau (demande) est versée dans le seau par le haut et s'écoule du fond du seau (traitée)

L'eau qui est trop tard pour s'écouler est stockée dans le seau (tampon) et s'écoule à débit fixe ;

Lorsque le seau est plein, l'eau déborde (à jeter).

Le cœur de cet algorithme est le suivant : mettre en cache les requêtes, les traiter à une vitesse uniforme et éliminer directement les requêtes redondantes.

Le module de limitation de débit nginx par taux de requête utilise un algorithme de compartiment à fuite, qui peut garantir de force que la vitesse de traitement en temps réel des requêtes ne dépassera pas le seuil défini

2. Limiter la fréquence des demandes d'accès à l'URL

http{

...

limit_req_zone $binary_remote_addr zone=one:30m rate=20r/s;

limit_req_zone $binary_remote_addr $uri zone=two:30m rate=20r/s;

limit_req_zone $binary_remote_addr $request_uri zone=three:30m rate=20r/s;

limit_req_status 444;

...

server{

...

limit_req zone=two burst=15 nodelay;

...

}

}Explication :

limit_req_zone $binary_remote_addr zone=one:30m rate=20r/s;

$binary_remote_addr consiste à limiter la même adresse IP client avec des URL différentes

zone : le nom de la zone stocke la session3 0m

rate : each Nombre de requêtes par seconde

limit_req_zone $binary_remote_addr $uri zone=two:30m rate=20r/s;

$binary_remote_addr $uri est de limiter la même adresse IP client au même URL

zone : nom de la zone deux Session de magasin30m

erate : Conditions par seconde

limit_req_zone $ binaire_remote_addr $ Request_uri Zone = Trois : 30 m Débit = 20R/s ; Limiter la même adresse IP client du même URL

zone : nom de la zone deux magasins session 30 m

taux : nombre de requêtes par seconde

limit_req zone=two burst=15 nodelay;

la zone de référence de la zone est de deux,

burst Définissez un tampon d'une taille de 15. Lorsqu'un grand nombre de requêtes (rafale) arrivent, si l'accès dépasse la limite ci-dessus, il peut d'abord être placé dans le tampon.

nodelay est généralement utilisé avec burst. Si nodelay est défini, 503 sera renvoyé directement lorsque la fréquence d'accès dépasse la fréquence et que le tampon est plein. S'il est défini, toutes les requêtes volumineuses seront mises en file d'attente

- 3. . Limiter le nombre de connexions simultanées

Cas 1 : http {

...

limit_conn_log_level error;

limit_conn_zone $binary_remote_addr zone=addr:10m;

limit_conn_status 503;

...

server {

...

location /download/ {

limit_conn addr 1; 单个客户端ip限制为1

}

...

}

http{

limit_conn_zone $binary_remote_addr zone=perip:10m;

limit_conn_zone $server_name zone=perserver:10m;

server {

...

limit_conn perip 10; #单个客户端ip与服务器的连接数

limit_conn perserver 100; #限制与服务器的总连接数

}

}location /download {

limit_rate 128k;

}

#如果想设置用户下载文件的前10m大小时不限速,大于10m后再以128kb/s限速可以增加以下配内容

location /download {

limit_rate_after 10m;

limit_rate 128k;

}Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Comment configurer le nom de domaine du serveur cloud dans nginx

Apr 14, 2025 pm 12:18 PM

Comment configurer le nom de domaine du serveur cloud dans nginx

Apr 14, 2025 pm 12:18 PM

Comment configurer un nom de domaine NGINX sur un serveur cloud: Créez un enregistrement A pointant vers l'adresse IP publique du serveur cloud. Ajoutez des blocs d'hôtes virtuels dans le fichier de configuration Nginx, en spécifiant le port d'écoute, le nom de domaine et le répertoire racine du site Web. Redémarrez Nginx pour appliquer les modifications. Accéder à la configuration du test de nom de domaine. Autres notes: Installez le certificat SSL pour activer HTTPS, assurez-vous que le pare-feu autorise le trafic Port 80 et attendez que la résolution DNS prenne effet.

Comment vérifier la version nginx

Apr 14, 2025 am 11:57 AM

Comment vérifier la version nginx

Apr 14, 2025 am 11:57 AM

Les méthodes qui peuvent interroger la version Nginx sont: utilisez la commande nginx -v; Afficher la directive de version dans le fichier nginx.conf; Ouvrez la page d'erreur Nginx et affichez le titre de la page.

Comment démarrer le serveur Nginx

Apr 14, 2025 pm 12:27 PM

Comment démarrer le serveur Nginx

Apr 14, 2025 pm 12:27 PM

Le démarrage d'un serveur Nginx nécessite différentes étapes en fonction des différents systèmes d'exploitation: Système Linux / Unix: Installez le package NGINX (par exemple, en utilisant Apt-Get ou Yum). Utilisez SystemCTL pour démarrer un service NGINX (par exemple, sudo systemctl start nginx). Système Windows: téléchargez et installez les fichiers binaires Windows. Démarrer Nginx à l'aide de l'exécutable Nginx.exe (par exemple, nginx.exe -c conf \ nginx.conf). Peu importe le système d'exploitation que vous utilisez, vous pouvez accéder au serveur IP

Comment vérifier le nom du conteneur Docker

Apr 15, 2025 pm 12:21 PM

Comment vérifier le nom du conteneur Docker

Apr 15, 2025 pm 12:21 PM

Vous pouvez interroger le nom du conteneur Docker en suivant les étapes: répertorier tous les conteneurs (Docker PS). Filtrez la liste des conteneurs (à l'aide de la commande grep). Obtient le nom du conteneur (situé dans la colonne "Noms").

Comment configurer Nginx dans Windows

Apr 14, 2025 pm 12:57 PM

Comment configurer Nginx dans Windows

Apr 14, 2025 pm 12:57 PM

Comment configurer Nginx dans Windows? Installez Nginx et créez une configuration d'hôte virtuelle. Modifiez le fichier de configuration principale et incluez la configuration de l'hôte virtuel. Démarrer ou recharger nginx. Testez la configuration et affichez le site Web. Activer sélectivement SSL et configurer les certificats SSL. Définissez sélectivement le pare-feu pour permettre le trafic Port 80 et 443.

Comment vérifier si Nginx est démarré

Apr 14, 2025 pm 01:03 PM

Comment vérifier si Nginx est démarré

Apr 14, 2025 pm 01:03 PM

Comment confirmer si Nginx est démarré: 1. Utilisez la ligne de commande: SystemCTl Status Nginx (Linux / Unix), netStat -ano | Findstr 80 (Windows); 2. Vérifiez si le port 80 est ouvert; 3. Vérifiez le message de démarrage NGINX dans le journal système; 4. Utilisez des outils tiers, tels que Nagios, Zabbix et Icinga.

Comment démarrer un conteneur par Docker

Apr 15, 2025 pm 12:27 PM

Comment démarrer un conteneur par Docker

Apr 15, 2025 pm 12:27 PM

Étapes de démarrage du conteneur Docker: Tirez l'image du conteneur: Exécutez "Docker Pull [Mirror Name]". Créer un conteneur: utilisez "Docker Create [Options] [Mirror Name] [Commandes et paramètres]". Démarrez le conteneur: exécutez "docker start [nom de conteneur ou id]". Vérifiez l'état du conteneur: vérifiez que le conteneur s'exécute avec "Docker PS".

Comment exécuter nginx apache

Apr 14, 2025 pm 12:33 PM

Comment exécuter nginx apache

Apr 14, 2025 pm 12:33 PM

Pour faire en sorte que Nginx exécute Apache, vous devez: 1. Installez Nginx et Apache; 2. Configurer l'agent Nginx; 3. Démarrer Nginx et Apache; 4. Testez la configuration pour vous assurer que vous pouvez voir le contenu Apache après avoir accédé au nom de domaine. De plus, vous devez faire attention à d'autres questions telles que la correspondance du numéro de port, la configuration de l'hôte virtuel et les paramètres SSL / TLS.