Opération et maintenance

Opération et maintenance

exploitation et maintenance Linux

exploitation et maintenance Linux

Comment utiliser la commande Linux nc

Comment utiliser la commande Linux nc

Comment utiliser la commande Linux nc

1. Introduction à la commande

Netcat, abréviation de nc, est un outil réseau puissant connu comme le couteau suisse de l'industrie des réseaux. En fait, la commande dans le système Linux est ncat. La commande nc n'est qu'un lien symbolique vers ncat. Les principales fonctions de la commande nc sont les suivantes :

Réaliser l'écoute de n'importe quel port TCP/UDP. nc peut être utilisé comme serveur pour écouter le scan du port spécifié en mode TCP ou UDP. un client pour initier une connexion TCP ou UDP pour transférer des fichiers entre machines. Test de vitesse du réseau entre machines

nc Si vous ne trouvez pas la commande nc, vous pouvez utiliser yum install -y nc pour l'installer. 24.el6.x86_64 et le système centos7 installe nmap-ncat-6.40-19 .el7.x86_64.

2. Exemples d'utilisation

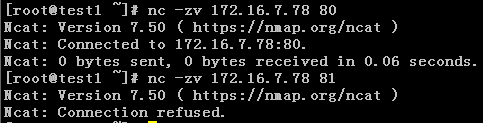

1. Vérifiez si le port du serveur est ouvert

Vérifiez comme suit que le port 80 du serveur 172.16.7.78 est ouvert et que le port 81 n'est pas disponible.

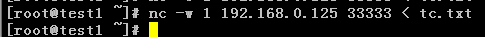

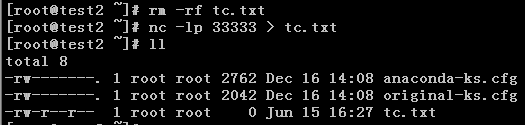

2. Copiez le fichier

Activez d'abord la surveillance nc sur la machine test2 du terminal de réception du fichier

Envoyez ensuite le fichier sur la machine test1 du terminal d'envoi de fichier

Vérifiez si le fichier a été réussi sur test2 Recevoir

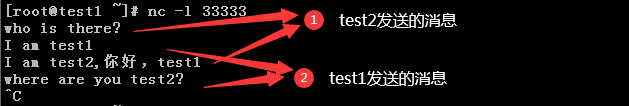

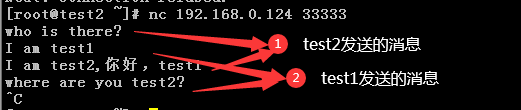

3. Communication et chat entre les terminaux

Démarrez la surveillance nc sur l'hôte test1, ctrl+C interrompt la communication.

Connectez-vous au moniteur sur test2, ctrl+C interrompt la communication.

4. Analyse du port

Ncat : 1 octet envoyé, 0 octet reçu en 2,04 secondes.Analyse du port, le port connecté renvoie avec succès et le port bloqué renvoie refusé. Cette analyse est basée sur nc-1.84-24.el6.x86_64.

Ncat : Paquet UDP envoyé avec succès

[root@test1 /]# nc -v -w 1 172.16.7.78 -z 22-81

Connexion au port 172.16.7.78 22 [tcp/ssh] réussie !

nc : connexion au port 23 172.16.7.78 (tcp) échec : connexion refusée

nc : connexion au port 24 172.16.7.78 (tcp) ) a échoué : connexion refusée

nc : connexion au port 27 172.16.7.78 (tcp) a échoué : connexion refusée

nc : connexion au port 28 172.16.7.78 (tcp) a échoué : connexion refusée

nc : connexion au port 29 172.16.7.78 ( tcp) a échoué : connexion refusée

nc : connexion au port 30 172.16.7.78 (tcp) a échoué : connexion refusée

nc : connexion au port 31 172.16.7.78 (tcp) a échoué : connexion refusée

nc : connexion au port 32 172.16.7.78 (tcp) a échoué : connexion refusée

nc : connexion au port 172.16.7.78 33 (tcp) a échoué : connexion refusée

nc : connexion au port 172.16.7.78 34 (tcp) a échoué : connexion refusée

nc : connexion au port 172.16.7.78 Échec 35 (tcp) : connexion refusée

nc : connexion au port 172.16.7.78 Échec 36 (tcp) : connexion refusée

nc : connexion au port 172.16.7.78 Échec du port 37 (tcp) : connexion refusée

nc : connexion à 172.16.7.78 échec du port 38 (tcp) : connexion refusée

nc : connexion à 172.16.7.78 échec du port 39 (tcp) : connexion refusée

nc : connexion à 172.16.7.78 échec du port 40 (tcp) : connexion refusée

nc : connexion à 172.16. 7.78 échec du port 41 (tcp) : connexion refusée

nc : connexion au port 172.16.7.78 échec du port 42 (tcp) : connexion refusée

nc : connexion au 172.16.7.78 échec du port 43 (tcp) : connexion refusée

nc : connexion à 172.16 .7.78 échec du port 44 (tcp) : connexion refusée

nc : échec de la connexion au port 172.16.7.78 45 (tcp) : échec de la connexion

nc : connexion au port 172.16.7.78 échec du port 46 (tcp) : connexion refusée

nc : connexion à Échec du port 47 (tcp) 172.16.7.7 : échec de la connexion

nc : échec de la connexion au port 48 (tcp) 172.16.7.78 : échec de la connexion

nc : échec de la connexion au port 49 (tcp) 172.16.7.78 : connexion refusée

nc : connexion Échec du port 50 (tcp) au 172.16.7.7 : échec de la connexion

nc : échec de la connexion au port 51 (tcp) du 172.16.7.78 : échec de la connexion

nc : échec de la connexion au port 52 (tcp) du 172.16.7.78 : échec de la connexion

nc : échec de la connexion au port 53 (tcp) 172.16.7.78 : échec de la connexion

nc : échec de la connexion au port 54 (tcp) 172.16.7.78 : échec de la connexion

nc : échec de la connexion au port 55 (tcp) 172.16.7.78 : connexion refusée

nc : échec de la connexion au port 56 (tcp) 172.16.7.78 : connexion refusée

nc : échec de la connexion au port 57 (tcp) 172.16.7.78 : échec de la connexion

nc : échec de la connexion au port 58 (tcp) 172.16.7.78 : connexion refusée

nc : échec de la connexion au port 59 (tcp) 172.16.7.78 : connexion refusée

nc : échec de la connexion au port 60 (tcp) 172.16.7.78 : échec de la connexion

nc : échec de la connexion au port 61 (tcp) 172.16.7.78 : connexion refusée

nc : échec de la connexion au port 62 (tcp) 172.16.7.78 : connexion refusée

nc : échec de la connexion au port 63 (tcp) 172.16.7.78 : échec de la connexion

nc : échec de la connexion au port 64 (tcp) 172.16.7.78 : connexion refusé

nc : échec de la connexion au port 65 (tcp) du 172.16.7.78 : échec de la connexion au port 66 (tcp) du 172.16.7.78 : échec de la connexion au port 66 (tcp) du 172.16.7.78 : échec de la connexion au port 67 (tcp) du 172.16.7.78 : Connexion refusée

nc : échec de la connexion au port 68 (tcp) du 172.16.7.78 : échec de la connexion au port 69 (tcp) du 172.16.7.78 : échec de la connexion au port 70 (tcp) du 172.16.7.78 : échec de la connexion au port 70 (tcp) du 172.16.7.78 : Connexion refusée

nc : échec de la connexion au port 71 (tcp) du 172.16.7.78 : échec de la connexion

nc : échec de la connexion au port 72 (tcp) du 172.16.7.78 : échec de la connexion

nc : connexion au port 73 du 172.16.7.78 (tcp) échec : connexion refusée

nc : connexion au port 74 172.16.7.78 (tcp) ) a échoué : connexion refusée

nc : connexion au port 77 172.16.7.78 (tcp) a échoué : connexion refusée

nc : connexion au port 78 172.16.7.78 (tcp) a échoué : connexion refusée

nc : connexion au port 79 172.16.7.78 ( tcp) a échoué : connexion refusée

Connexion au port 172.16.7.78 80 [tcp/http] réussie !

nc : échec de la connexion au port 172.16.7.78 81 (tcp) : connexion refusée

5 Vérifiez le port UDP

[ root@test1 ~]# nc -uvz 192.168.0.125 111

Ncat : Version 7.50 ( https://nmap.org/ncat )

Ncat : Connecté à 192.168.0.125:111.

6. Testez la vitesse du réseau

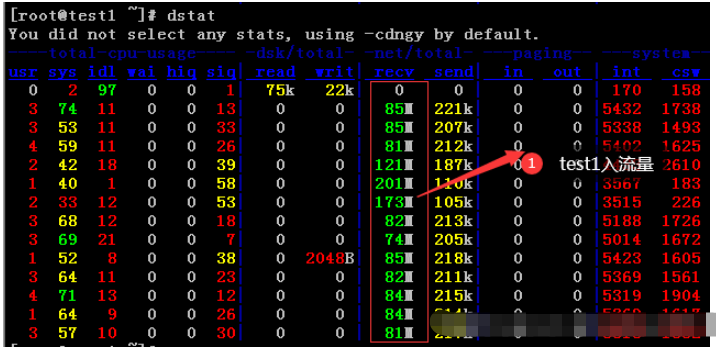

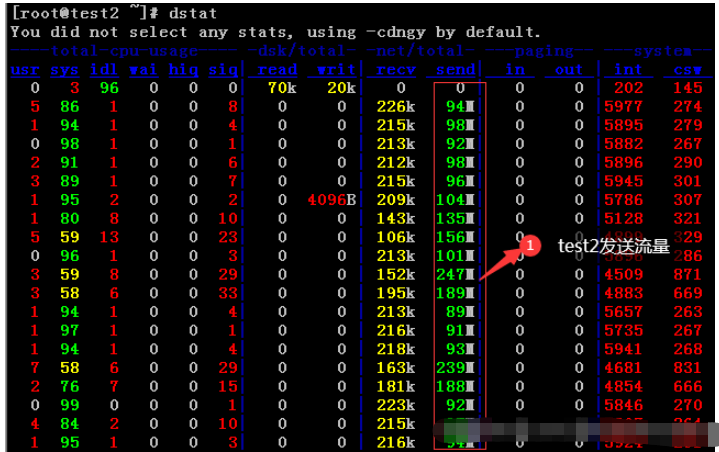

La mesure de la vitesse du réseau doit être visualisée avec la commande dstat.

Installer la commande dstat[root@test1 ~]# yum install -y dstat

[root@test2 ~]# yum install -y dstatPort d'écoute sur l'hôte test1

[root@test1 ~]# nc -l 33333 > ;/dev/null

l'hôte test2 envoie des données, toutes les 0 données

[root@test2 ~]# nc 192.168.0.124 33333 /zero

Afficher le trafic

[root@test1 ~ ]# dstat

[root@test2 ~]# dstat

3. Syntaxe d'utilisation et description des paramètres

1.

2. Description du paramètreParamètre

Description du paramètre

Utiliser IPv4 uniquement -4 -6 Utiliser IPv6 uniquement -U, --unixsock Utilisez uniquement les sockets de domaine Unix -C, --crlf Utilisez crlf pour les séquences EOL -c, --sh-exec Exécuter via /bin/sh La commande donnée -e, --exec Exécuter la commande donnée –lua-exec Exécuter le script Lua donné -g hop1[,hop2 ,…] Sauts de route source libres (jusqu'à 8) -G Pointeurs de route source libres (4, 8, 12, …) -m, - -max-conns Nombre maximum de connexions simultanées -h, --help Aide Afficher cet écran d'aide -d, --delay -o, --output Dump les données de session dans un fichier -x, --hex-dump Dump les données de session au format hexadécimal dans un fichier -i, --idle-timeout -p, --source-port port Spécifiez le port source à utiliser -s, --source addr Spécifiez l'adresse source à utiliser (n'affecte pas -l) -l, --listen Lier et détecter Écouter les connexions entrantes -k, --keep-open Accepter plusieurs connexions en mode écoute -n, --nodns Ne pas résoudre les noms d'hôtes via DNS - t, --telnet répondre à la négociation telnet -u, -- udp utilisez udp au lieu du TCP par défaut – sctp utilisez sctp au lieu du TCP par défaut -v , --verbose Définissez le niveau détaillé (peut être utilisé plusieurs fois) -w, --wait -z Rapporte uniquement l'état de la connexion "Envoyer uniquement" –append-output Ajouter au lieu d'appuyer sur le fichier de sortie spécifié – Allowfile Fichier qui permet à l'hôte de se connecter à Ncat –refuser l'hôte donné se connecte à Ncat –denyfile Refuser de se connecter au fichier hosts de Ncat –bro ker Activer le mode courtier de connexion de Ncat –chat Démarrez un simple serveur de chat Ncat &ndash ;proxy Spécifiez l'adresse de l'hôte à transmettre via le proxy –proxy-type Spécifiez le type de proxy ("http" ou "socks4" ou "socks5" ) –proxy-auth Authentifier via HTTP ou SOCKS serveur proxy –ssl Utiliser SSL pour vous connecter ou écouter –ssl-cert Spécifiez le fichier de certificat SSL (PEM) utilisé pour l'écoute –ssl-key Spécifiez la clé privée SSL (PEM) utilisée pour l'écoute –ssl-verify Confiance du certificat et du nom de domaine –ssl-trustfile Fichier PEM contenant les certificats SSL de confiance –ssl-ciphers Cipherlist contenant les chiffrements SSL à utiliser –version Afficher la version de la commande

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Comment résoudre les problèmes d'autorisation lors de l'utilisation de la commande python --version dans le terminal Linux?

Apr 02, 2025 am 06:36 AM

Comment résoudre les problèmes d'autorisation lors de l'utilisation de la commande python --version dans le terminal Linux?

Apr 02, 2025 am 06:36 AM

Utilisation de Python dans Linux Terminal ...

Comment configurer la tâche de synchronisation APScheduler en tant que service sur macOS?

Apr 01, 2025 pm 06:09 PM

Comment configurer la tâche de synchronisation APScheduler en tant que service sur macOS?

Apr 01, 2025 pm 06:09 PM

Configurez la tâche de synchronisation APScheduler en tant que service sur la plate-forme MacOS, si vous souhaitez configurer la tâche de synchronisation APScheduler en tant que service, similaire à Ngin ...

Quatre façons d'implémenter le multithreading dans le langage C

Apr 03, 2025 pm 03:00 PM

Quatre façons d'implémenter le multithreading dans le langage C

Apr 03, 2025 pm 03:00 PM

Le multithreading dans la langue peut considérablement améliorer l'efficacité du programme. Il existe quatre façons principales d'implémenter le multithreading dans le langage C: créer des processus indépendants: créer plusieurs processus en cours d'exécution indépendante, chaque processus a son propre espace mémoire. Pseudo-Multithreading: Créez plusieurs flux d'exécution dans un processus qui partagent le même espace mémoire et exécutent alternativement. Bibliothèque multi-thread: Utilisez des bibliothèques multi-threades telles que PTHEADS pour créer et gérer des threads, en fournissant des fonctions de fonctionnement de thread riches. Coroutine: une implémentation multi-thread légère qui divise les tâches en petites sous-tâches et les exécute tour à tour.

Comment ouvrir web.xml

Apr 03, 2025 am 06:51 AM

Comment ouvrir web.xml

Apr 03, 2025 am 06:51 AM

Pour ouvrir un fichier web.xml, vous pouvez utiliser les méthodes suivantes: Utilisez un éditeur de texte (tel que le bloc-notes ou TextEdit) pour modifier les commandes à l'aide d'un environnement de développement intégré (tel qu'Eclipse ou NetBeans) (Windows: Notepad web.xml; Mac / Linux: Open -A TextEdit web.xml)

L'interprète Python peut-il être supprimé dans le système Linux?

Apr 02, 2025 am 07:00 AM

L'interprète Python peut-il être supprimé dans le système Linux?

Apr 02, 2025 am 07:00 AM

En ce qui concerne le problème de la suppression de l'interpréteur Python qui est livré avec des systèmes Linux, de nombreuses distributions Linux préinstalleront l'interpréteur Python lors de l'installation, et il n'utilise pas le gestionnaire de packages ...

À quoi sert le mieux le Linux?

Apr 03, 2025 am 12:11 AM

À quoi sert le mieux le Linux?

Apr 03, 2025 am 12:11 AM

Linux est mieux utilisé comme gestion de serveurs, systèmes intégrés et environnements de bureau. 1) Dans la gestion des serveurs, Linux est utilisé pour héberger des sites Web, des bases de données et des applications, assurant la stabilité et la fiabilité. 2) Dans les systèmes intégrés, Linux est largement utilisé dans les systèmes électroniques intelligents et automobiles en raison de sa flexibilité et de sa stabilité. 3) Dans l'environnement de bureau, Linux fournit des applications riches et des performances efficaces.

Comment est la compatibilité Debian Hadoop

Apr 02, 2025 am 08:42 AM

Comment est la compatibilité Debian Hadoop

Apr 02, 2025 am 08:42 AM

Debianlinux est connu pour sa stabilité et sa sécurité et est largement utilisé dans les environnements de serveur, de développement et de bureau. Bien qu'il y ait actuellement un manque d'instructions officielles sur la compatibilité directe avec Debian et Hadoop, cet article vous guidera sur la façon de déployer Hadoop sur votre système Debian. Exigences du système Debian: Avant de commencer la configuration de Hadoop, assurez-vous que votre système Debian répond aux exigences de fonctionnement minimales de Hadoop, qui comprend l'installation de l'environnement d'exécution Java (JRE) nécessaire et des packages Hadoop. Étapes de déploiement de Hadoop: Télécharger et unzip Hadoop: Téléchargez la version Hadoop dont vous avez besoin sur le site officiel d'Apachehadoop et résolvez-le

Debian Strings est-il compatible avec plusieurs navigateurs

Apr 02, 2025 am 08:30 AM

Debian Strings est-il compatible avec plusieurs navigateurs

Apr 02, 2025 am 08:30 AM

"Debianstrings" n'est pas un terme standard, et sa signification spécifique n'est pas encore claire. Cet article ne peut pas commenter directement la compatibilité de son navigateur. Cependant, si "DebianStrings" fait référence à une application Web exécutée sur un système Debian, sa compatibilité du navigateur dépend de l'architecture technique de l'application elle-même. La plupart des applications Web modernes se sont engagées à compatibilité entre les navigateurs. Cela repose sur les normes Web suivantes et l'utilisation de technologies frontales bien compatibles (telles que HTML, CSS, JavaScript) et les technologies back-end (telles que PHP, Python, Node.js, etc.). Pour s'assurer que l'application est compatible avec plusieurs navigateurs, les développeurs doivent souvent effectuer des tests croisés et utiliser la réactivité