[Nom de l'expérience]

Configuration de la sécurité des ports du switch

[Objectif de l'expérience]

Maîtrisez la fonction de sécurité des ports du switch et contrôlez l'accès sécurisé des utilisateurs

[Description du contexte]

Vous êtes l'administrateur réseau d'une entreprise, et l'entreprise exige que le réseau soit configuré Contrôle strict. Afin d'éviter les conflits d'adresses IP entre les utilisateurs au sein de l'entreprise, ainsi que les attaques de réseau et le sabotage au sein de l'entreprise. Une adresse IP fixe est attribuée à chaque employé, et seuls les hôtes des employés de l'entreprise sont autorisés à utiliser le réseau, et les autres hôtes ne sont pas autorisés à se connecter à volonté. Par exemple : l'adresse IP attribuée à un employé est 172.16.1.55/24, l'adresse MAC de l'hôte est 00-06-1B-DE-13-B4 et l'hôte est connecté à un 2126G.

【Analyse des exigences】

Pour tous les ports du commutateur, configurez le nombre maximum de connexions sur 1 et effectuez la liaison d'adresse IP+MAC pour l'interface de l'hôte PC1.

[Principe expérimental]

La fonction de sécurité du port du commutateur fait référence à la configuration des attributs de sécurité pour le port du commutateur afin de contrôler l'accès de sécurité des utilisateurs. Il existe deux principaux types de sécurité du port du commutateur : l'un consiste à limiter le nombre maximum de connexions sur le port du commutateur et l'autre consiste à lier l'adresse MAC et l'adresse IP du port du commutateur.

Limiter le nombre maximum de connexions sur un port de commutateur peut contrôler le nombre d'hôtes connectés au port du commutateur et empêcher les utilisateurs de

usurpation d'ARP malveillante.

Un contrôle strict sur les utilisateurs peut être obtenu. Garantissez l’accès sécurisé des utilisateurs et prévenez les attaques courantes sur le réseau intranet. Tels que l'usurpation d'adresse

ARP, l'adresse IP, l'usurpation d'adresse MAC, l'usurpation d'adresse IP, etc.

Après avoir configuré la fonction de sécurité du port du commutateur, lorsque l'application réelle dépasse les exigences de configuration, une violation de sécurité sera générée.

Il existe trois façons de gérer les violations de sécurité :

protéger Lorsque le nombre d'adresses sécurisées est complet, le le port sûr sera rejeté. Les paquets provenant d'adresses inconnues (toute adresse qui n'est pas sûre pour ce port).

? restreindre Lorsqu'une violation se produit, une notification Trap sera envoyée.

arrêt Lorsqu'une violation se produit, le port sera fermé et une notification Trap sera envoyée.

? Lorsque le port est fermé en raison d'une violation, utilisez la commande errdisable recovery en mode de configuration globale pour récupérer l'interface

de l'état d'erreur.

【Étapes expérimentales】

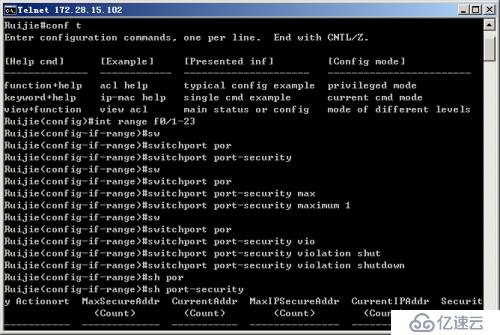

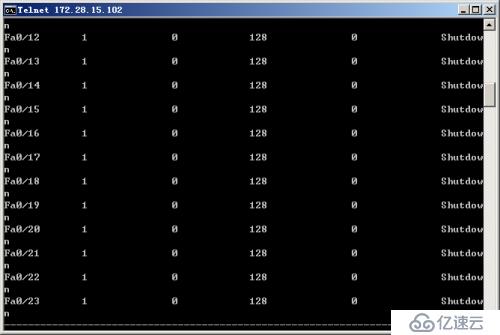

Étape 1 : Configurez la limite de connexion maximale du port du commutateur

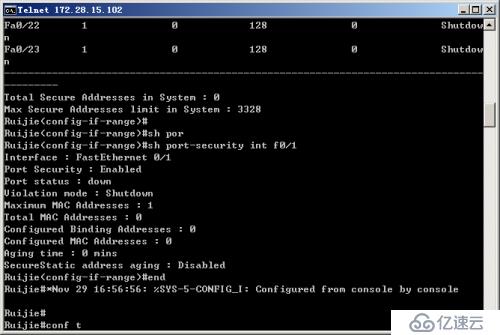

Étape 2 : Vérifiez la limite de connexion maximale du port du commutateur

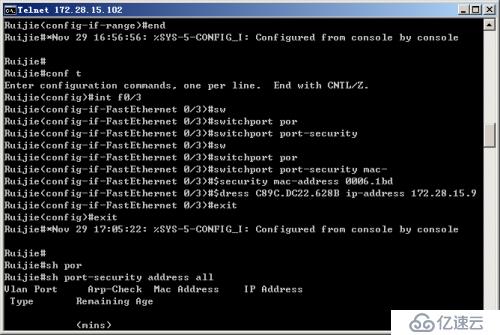

Étape 3 : Configurez le port du commutateur Liez l'adresse MAC et l'adresse IP

Étape 4 : Affichez la configuration de la liaison de sécurité de l'adresse

Étape 5 : Configurez l'adresse IP du port du commutateur

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Comment fonctionne un interrupteur ?

Comment fonctionne un interrupteur ?

Que signifie le wifi désactivé ?

Que signifie le wifi désactivé ?

À quelle marque appartient le téléphone mobile OnePlus ?

À quelle marque appartient le téléphone mobile OnePlus ?

Comment obtenir un jeton

Comment obtenir un jeton

Comment implémenter la fonction de pagination jsp

Comment implémenter la fonction de pagination jsp

Méthode de saisie des symboles dérivés

Méthode de saisie des symboles dérivés

Touches de raccourci pour changer de fenêtre

Touches de raccourci pour changer de fenêtre

Que faire si le post-scriptum ne peut pas être analysé

Que faire si le post-scriptum ne peut pas être analysé