Opération et maintenance

Opération et maintenance

Sécurité

Sécurité

Quelles vulnérabilités d'exécution de code Apple corrige-t-il dans iOS et iPadOS ?

Quelles vulnérabilités d'exécution de code Apple corrige-t-il dans iOS et iPadOS ?

Quelles vulnérabilités d'exécution de code Apple corrige-t-il dans iOS et iPadOS ?

Apple a corrigé cette semaine plusieurs vulnérabilités critiques d’exécution de code affectant ses systèmes d’exploitation mobiles iOS et iPadOS.

Le géant de l'informatique a publié iOS 14.3 et iPadOS 14.3, qui ont corrigé 11 vulnérabilités de sécurité, y compris des vulnérabilités d'exécution de code.

Les vulnérabilités les plus graves des fichiers de polices malveillantes peuvent être exploitées par des attaquants pour exécuter du code malveillant sur les iPhones et iPads Apple. C'est ce fabricant qui a corrigé deux vulnérabilités d'analyse de polices, CVE-2020-27943 et CVE-2020-27944.

Apple a déclaré dans l'avis de sécurité que ces deux vulnérabilités existent dans le composant FontParser et qu'il existe une corruption de mémoire dans la fonction de gestion des fichiers de polices. Les vulnérabilités ont été corrigées en optimisant la validation des entrées.

Cette fois, Apple a également corrigé deux vulnérabilités de corruption de mémoire. Ces deux vulnérabilités existent dans la méthode de validation d'entrée de certains fichiers de polices et peuvent être utilisées par des attaquants pour exécuter du code arbitraire.

La société a corrigé trois vulnérabilités de sécurité supplémentaires (CVE-2020-29617, CVE-2020-29618, CVE-2020-29619) affectant le cadre de l'interface de programmation ImageIO. Les attaquants peuvent exploiter ces vulnérabilités pour effectuer des tâches arbitraires à l'aide de outils spécialement conçus. des images construites.

La société a également corrigé une vulnérabilité d'écriture hors limites qui aurait pu être exploitée par un attaquant pour exécuter du code arbitraire via un fichier audio conçu de manière malveillante.

Enfin, Apple a corrigé une faille logique dans l'App Store qui aurait pu provoquer l'affichage d'erreurs de domaine lors des installations d'applications d'entreprise.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

La première version d'iOS 18 d'Apple a été exposée à de nombreux bugs : fièvre grave, retard de WeChat

Jun 13, 2024 pm 09:39 PM

La première version d'iOS 18 d'Apple a été exposée à de nombreux bugs : fièvre grave, retard de WeChat

Jun 13, 2024 pm 09:39 PM

La WWDC annuelle est terminée et iOS18 est sans aucun doute au centre de toutes les attentions. Actuellement, de nombreux utilisateurs d’iPhone se précipitent pour passer à iOS18, mais divers bugs du système mettent les gens mal à l’aise. Certains blogueurs ont déclaré qu'il fallait être prudent lors de la mise à niveau vers iOS18 car "il y a tellement de bugs". Le blogueur a déclaré que si votre iPhone est votre machine principale, il est recommandé de ne pas passer à iOS18 car la première version comporte de nombreux bugs. Il a également résumé plusieurs bugs du système actuellement rencontrés : 1. Le style d'icône de changement est bloqué, ce qui empêche l'affichage de l'icône. 2. L'animation de la largeur de la lampe de poche est souvent perdue. 3. L'application Douyin ne peut pas télécharger de vidéos. 10 secondes. 5. Parfois, le téléphone ne peut pas être connecté et l'écran est noir. 6. Forte fièvre.

Apple réédite la mise à jour iOS/iPadOS 18 Beta 4, numéro de version porté à 22A5316k

Jul 27, 2024 am 11:06 AM

Apple réédite la mise à jour iOS/iPadOS 18 Beta 4, numéro de version porté à 22A5316k

Jul 27, 2024 am 11:06 AM

Merci aux internautes Ji Yinkesi, xxx_x, aux tomates frites, à Terrence et aux pilons de poulet épicés pour avoir soumis des indices ! Selon les informations du 27 juillet, Apple a réédité aujourd'hui la mise à jour iOS/iPadOS 18 Beta 4 pour les développeurs. Le numéro de version interne est passé de 22A5316j à 22A5316k. La différence entre les deux mises à jour de la version Beta 4 n'est actuellement pas claire. Les développeurs enregistrés peuvent ouvrir l'application « Paramètres », accéder à la section « Mise à jour du logiciel », cliquer sur l'option « Mise à jour bêta », puis basculer les paramètres bêta du développeur iOS18/iPadOS18 pour sélectionner la version bêta. Le téléchargement et l'installation de la version bêta nécessitent un identifiant Apple associé à un compte développeur. Signalé le 24 juillet, iO

Apple publie le package Swift open source pour le cryptage homomorphe, déployé dans iOS 18

Jul 31, 2024 pm 01:10 PM

Apple publie le package Swift open source pour le cryptage homomorphe, déployé dans iOS 18

Jul 31, 2024 pm 01:10 PM

Selon l'actualité du 31 juillet, Apple a publié hier (30 juillet) un communiqué de presse annonçant le lancement d'un nouveau package Swift open source (swift-homomorphic-encryption) permettant le cryptage homomorphe dans le langage de programmation Swift. Remarque : Le chiffrement homomorphe (HE) fait référence à un algorithme de chiffrement qui satisfait aux propriétés d'opération homomorphe du texte chiffré. Autrement dit, une fois les données chiffrées de manière homomorphe, des calculs spécifiques sont effectués sur le texte chiffré et les résultats de calcul du texte chiffré obtenus sont traités en même temps. Le texte en clair après le décryptage de l'état équivaut à effectuer directement le même calcul sur les données en texte en clair, obtenant ainsi « l'invisibilité » des données. La technologie de cryptage homomorphe peut calculer les données cryptées sans divulguer les données non cryptées sous-jacentes au processus opérationnel.

Mise à jour | Hacker explique comment installer Epic Games Store et Fortnite sur iPad en dehors de l'UE

Aug 18, 2024 am 06:34 AM

Mise à jour | Hacker explique comment installer Epic Games Store et Fortnite sur iPad en dehors de l'UE

Aug 18, 2024 am 06:34 AM

Mise à jour : Saunders Tech a mis en ligne un didacticiel sur sa chaîne YouTube (vidéo intégrée ci-dessous) expliquant comment installer Fortnite et Epic Games Store sur un iPad en dehors de l'UE. Cependant, non seulement le processus nécessite des versions bêta spécifiques d'iO

Nouvelles fonctionnalités de l'application iOS 18 « Boundless Notes » d'Apple : fonctionnalité de scènes étendue, introduction de l'alignement de la grille

Jun 02, 2024 pm 05:05 PM

Nouvelles fonctionnalités de l'application iOS 18 « Boundless Notes » d'Apple : fonctionnalité de scènes étendue, introduction de l'alignement de la grille

Jun 02, 2024 pm 05:05 PM

Selon l'actualité du 1er juin, le média technologique AppleInsider a publié aujourd'hui un article de blog indiquant qu'Apple lancerait une nouvelle fonction de navigation « Scènes » pour l'extension d'application « Freeform » dans le système iOS18 et ajouterait de nouvelles options d'alignement des objets. Introduction à l'application « Wubianji » Tout d'abord, présentons brièvement l'application « Wubianji ». L'application sera lancée en 2022 et a actuellement lancé les versions iOS, iPadOS, macOS15 et visionOS. L’introduction officielle d’Apple est la suivante : « Boundless Notes » est un excellent outil pour transformer l’inspiration en réalité. Esquissez des projets, concevez des tableaux d'ambiance ou lancez un brainstorming sur un canevas flexible prenant en charge presque tous les types de fichiers. Avec iCloud, tous vos tableaux

Sortie de la version Apple iOS 17.5 RC : permet aux utilisateurs d'iPhone de l'UE de télécharger des applications à partir du site Web

May 08, 2024 am 09:30 AM

Sortie de la version Apple iOS 17.5 RC : permet aux utilisateurs d'iPhone de l'UE de télécharger des applications à partir du site Web

May 08, 2024 am 09:30 AM

[Cliquez ici pour accéder directement au didacticiel de mise à niveau] Selon les informations du 8 mai, Apple a proposé aujourd'hui la mise à jour iOS17.5RC (numéro de version interne : 21F79) aux utilisateurs d'iPhone. Cette mise à jour est effectuée 70 jours après la dernière version. Comment mettre à niveau la version de développement iOS/iPadOS/watchOS/macOS et la version bêta publique ? Pour mettre à niveau la version préliminaire du développeur iOS/iPadOS17 et la version bêta publique, vous pouvez vous référer à l'expérience partagée par vos amis : Experience Post 1||Experience Post 2||Experience Post 3||Experience Post 4. À partir de iOS/iPadOS 16.4 Developer Preview Beta 1, vous devez vous inscrire au programme pour développeurs Apple. Après l'inscription, ouvrez le système [Paramètres] [Mise à jour du logiciel] pour voir l'option de mise à niveau. Veuillez noter que votre iPhone ou IP

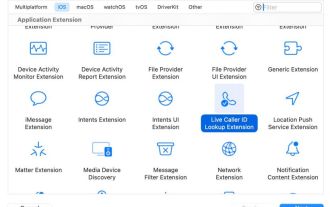

Apple iOS/iPadOS 18 Developer Preview Beta 4 publié : ajout de fonds d'écran CarPlay, options de paramètres triées, contrôle amélioré de la caméra

Jul 24, 2024 am 09:54 AM

Apple iOS/iPadOS 18 Developer Preview Beta 4 publié : ajout de fonds d'écran CarPlay, options de paramètres triées, contrôle amélioré de la caméra

Jul 24, 2024 am 09:54 AM

Merci aux internautes Spicy Chicken Leg Burger, Soft Media New Friends 2092483, Handwriting Past, DingHao, Xiaoxing_14, Wowotou Eat Big Kou, Feiying Q, Soft Media New Friends 2168428, Slades, Aaron212, Happy Little Hedgehog, Little Earl, Clues for the small chat de lait qui mange du poisson ! [Cliquez ici pour accéder directement au didacticiel de mise à niveau] Selon les informations du 24 juillet, Apple a proposé aujourd'hui la mise à jour Beta4 de la version préliminaire du développeur iOS/iPadOS18 (numéro de version interne : 22A5316j) aux utilisateurs d'iPhone et d'iPad. Cette mise à jour est 15 jours après la mise à jour. dernière version. Carplay Wallpaper Apple a ajouté des fonds d'écran à CarPlay, couvrant les modes clair et sombre. Son style de fond d'écran est similaire à celui de l'iPhone.

L'iPhone12 ios16 doit-il être mis à jour vers ios17.5beta3 ? Comment se passe l'expérience d'ios17.5beta3 ?

Apr 25, 2024 pm 04:52 PM

L'iPhone12 ios16 doit-il être mis à jour vers ios17.5beta3 ? Comment se passe l'expérience d'ios17.5beta3 ?

Apr 25, 2024 pm 04:52 PM

Partage pratique... Alors qu'Apple continue de lancer de nouvelles versions d'iOS, de nombreux utilisateurs d'iPhone sont confrontés au choix de mettre à niveau ou non le système. La sortie du dernier iOS17.5Beta3 a attiré une large attention, en particulier parmi les utilisateurs d'iPhone12. La question de savoir s'ils doivent abandonner l'iOS16 existant et essayer la nouvelle version bêta est devenue une question qui mérite d'être discutée. Basé sur une expérience réelle, cet article analyse les avantages et les inconvénients de la mise à niveau de l'iPhone 12 vers iOS 17.5 Beta 3 pour fournir une référence aux fans d'Apple. Tout d’abord, nous devons préciser que les versions bêta sont généralement utilisées par des développeurs ou des utilisateurs précoces prêts à prendre un certain risque. Cela signifie que par rapport à la version officielle, la version Beta peut contenir