Comment effectuer des tests d'intrusion APK autorisés

Cet article vise à fournir quelques idées de tests aux débutants qui manquent également d'expérience en matière de tests d'intrusion. Le contenu impliqué est peut-être relativement basique, cousins, pardonnez-moi s'il vous plaît. Après avoir décompressé l'APK et obtenu l'apk, utilisez 7-Zip pour le décompresser directement afin d'obtenir plusieurs dossiers, un fichier AndroidManifest.xml et un fichier dex. Utilisez dex2jar https://sourceforge.net/projects/dex2jar/ pour décompresser ce fichier dex afin de générer un fichier jar, puis utilisez jd-gui pour afficher le code source Java. Bien qu'il soit possible de rechercher des vulnérabilités dans le code en examinant le code source, des obscurcissements se produisent souvent et ne seront pas abordés en profondeur ici. Le fichier xml mentionné ci-dessus ne doit pas être distribué auparavant. Il implique de nombreux éléments de configuration importants, tels que : - android:debuggable est vrai dans le fichier AndroidManifest.xml. L'application peut être déboguée arbitrairement - Android : allowBackup est vrai dans le fichier AndroidManifest.xml. Les données de l'application peuvent être sauvegardées et exportées. - Attendez... Il y a un autre point qui peut être utilisé lors des tests réels : après avoir décompressé l'apk, vous pouvez essayer de rechercher le fichier db dans PowerShell. Il peut y avoir des informations sensibles (pourquoi dites-vous cela, car je l'ai rencontré une fois). ...)

for /r F:\source-code %i in (*.db) do echo %i

analyse et détection de sécurité apk :

Expérience : analyse et détection de sécurité apk (Hetian Network Security Laboratory)

mener des expériences Découvrez comment exécuter le programme d'analyse et de détection de sécurité apk, et utilisez-le pour effectuer une analyse et une détection de sécurité sur l'apk et découvrir les menaces potentielles. )

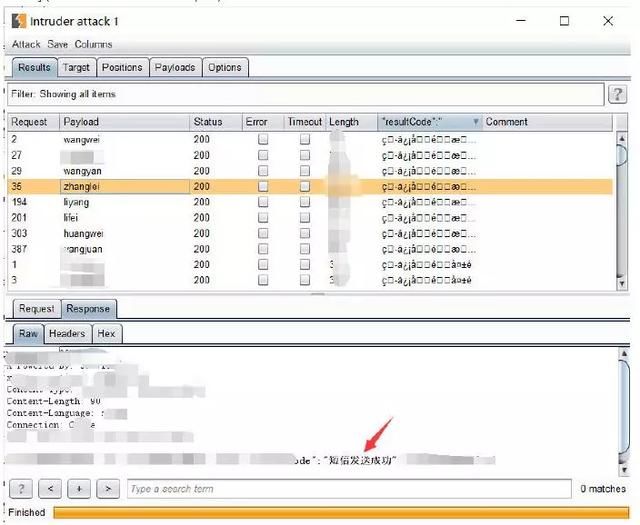

Le cas le plus simple d'énumération des noms d'utilisateur est que lorsque vous entrez un nom d'utilisateur et que vous vous connectez, le système répondra que le nom d'utilisateur n'existe pas. Ce que j'ai rencontré cette fois, c'est que la connexion ne nécessite pas de mot de passe, mais que vous devez saisir un nom d'utilisateur enregistré. Ensuite, un code de vérification sera envoyé au téléphone mobile correspondant en fonction du nom d'utilisateur. En même temps, il est défini. il ne peut pas être renvoyé dans les 120 secondes et le code de vérification est valable pendant 120 secondes. Pour le moment, il semble que nous ne puissions rien faire via le code de vérification, mais pendant le processus de test proprement dit, nous avons constaté que 1. Lorsque nous entrons dans le compte existant, il nous indique que l'envoi est réussi 2. Si nous envoyons ; à plusieurs reprises, nous vous répondrons qu'il ne peut pas être renvoyé dans les 120 secondes ; 3. Entrez S'il n'y a pas d'utilisateur, il vous indiquera que l'envoi a échoué. Même si une limite de temps est fixée, l'énumération du nom d'utilisateur peut toujours vérifier l'existence du nom d'utilisateur par dynamitage, uniquement sur la base des informations renvoyées par le serveur.

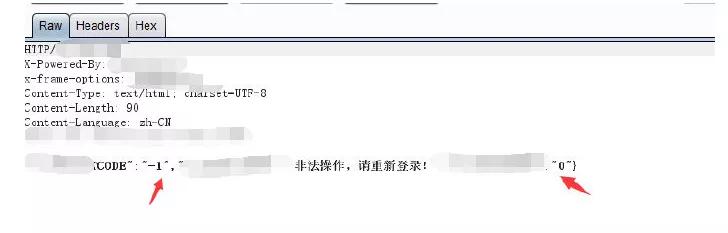

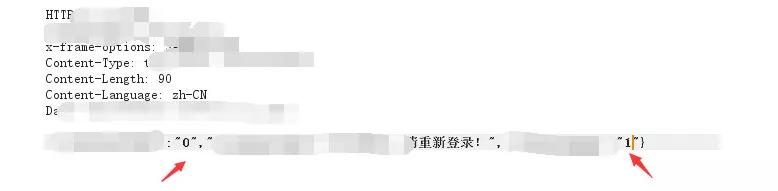

Attendez une minute, car nous ne connaissons pas le numéro de téléphone portable et ne sommes pas autorisés à saisir le mot de passe pour nous connecter, même si nous obtenons le nom d'utilisateur pour générer le dictionnaire d'ingénierie sociale, il ne sera pas utilisé, alors à quoi ça sert d'obtenir le nom d'utilisateur ? Bien sûr, c'est utile, mais cela dépend du scénario spécifique. Par exemple, dans le cas suivant, tout code de vérification peut être contourné. Lorsque nous nous connectons, le serveur envoie un code de vérification par SMS au numéro de téléphone mobile lié au compte. . Nous entrons un numéro de compte obtenu à l'étape précédente et entrons le code de vérification avec désinvolture. Cliquez pour capturer le paquet après la connexion. La connexion a échoué et nous avons constaté qu'il y avait deux champs de code dans la réponse

#🎜. 🎜#

Après vous être connecté avec succès à la page de fonction, cliquez sur chaque fonction et il y a une requête sur la page d'informations personnelles. Pour la fonction de numéro en ligne en temps réel, cette colonne affiche uniquement le nombre de personnes, et il n'y a pas flèche à côté. C'était énorme, ça a pris du temps à charger, j'ai juste cliqué en arrière, et ça m'a donné l'impression qu'il n'y avait rien ici). Après avoir entré, je peux voir les informations de toutes les personnes qui se sont connectées. .

Après avoir essayé différents utilisateurs, j'ai découvert que les informations utilisateur ici n'ont aucune restriction d'autorisation, ce qui signifie qu'elles sont visibles par tout le monde, évidemment les autorisations sont mal configuré. L'application dispose également de plusieurs fonctions de requête. L'outil BURP montre que le format des paquets de données renvoyés est JSON

Essayez d'injecter JSON et essayez XXE. partout. Cela ne m'a pas beaucoup aidé car je n'avais pas beaucoup d'expérience. Il y a un autre paramètre devant, essayez-le ?

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Le démontage de l'APK bêta de l'application Google révèle de nouvelles extensions à venir pour l'assistant Gemini AI

Jul 30, 2024 pm 01:06 PM

Le démontage de l'APK bêta de l'application Google révèle de nouvelles extensions à venir pour l'assistant Gemini AI

Jul 30, 2024 pm 01:06 PM

L'assistant IA de Google, Gemini, devrait devenir encore plus performant si le démontage de l'APK de la dernière mise à jour (v15.29.34.29 bêta) doit être envisagé. Le nouvel assistant IA du géant technologique pourrait bénéficier de plusieurs nouvelles extensions. Ces extensions seront

Comment effectuer des tests d'intrusion APK autorisés

May 20, 2023 pm 12:29 PM

Comment effectuer des tests d'intrusion APK autorisés

May 20, 2023 pm 12:29 PM

En tant que novice en matière de tests d'intrusion, le but de cet article est de fournir quelques idées de tests aux novices comme moi. Le contenu impliqué est peut-être relativement basique, cousins, pardonnez-moi s'il vous plaît. Après avoir décompressé l'APK et obtenu l'apk, utilisez 7-Zip pour le décompresser directement afin d'obtenir plusieurs dossiers, un fichier AndroidManifest.xml et un fichier dex. Utilisez dex2jar https://sourceforge.net/projects/dex2jar/ pour décompresser ce fichier dex afin de générer un fichier jar, puis utilisez jd-gui pour afficher le code source Java. Bien sûr, vous pouvez trouver des failles dans le code à partir du code source, mais il y a généralement de la confusion, nous n'en discuterons donc pas en profondeur ici.

Comment ouvrir les fichiers APK sur Windows 11

Apr 14, 2023 am 11:19 AM

Comment ouvrir les fichiers APK sur Windows 11

Apr 14, 2023 am 11:19 AM

Avez-vous déjà téléchargé un fichier se terminant par les lettres APK ? Cela se produit généralement avec les applications qui fonctionnent sur votre téléphone et sont chargées sur votre ordinateur. La plupart de ces fichiers se terminent par les lettres APK. Vous avez peut-être essayé d'ouvrir ces fichiers, mais vous ne parvenez pas à savoir où ils sont stockés ni comment les ouvrir en raison de leurs extensions inhabituelles. Si vous cherchez un moyen d’ouvrir de tels fichiers sous Windows 11 et que vous avez recherché Google, ne vous inquiétez pas ! C'est en fait beaucoup plus facile que ça. En fait, c’est gratuit et vous n’avez même pas besoin d’installer quoi que ce soit. Eh bien, vous devrez télécharger un ouvre-fichier APK pour votre système d'exploitation - mais seulement si vous ne l'avez pas déjà fait

Comment renommer le logiciel apk

Dec 08, 2023 am 10:23 AM

Comment renommer le logiciel apk

Dec 08, 2023 am 10:23 AM

Étapes de modification : 1. Assurez-vous que le fichier APK dont vous souhaitez modifier le nom a été enregistré sur votre ordinateur ; 2. Cliquez avec le bouton droit sur le fichier APK et sélectionnez l'option « Renommer » 3. Remplacez le nom du fichier d'origine par le nouveau ; nom que tu veux. Assurez-vous de modifier uniquement la partie du nom de fichier et non l'extension de fichier « .apk » ; 4. Appuyez sur la touche Entrée ou cliquez sur le bouton « Renommer » dans la fenêtre pour enregistrer les modifications.

Comment récupérer le package réseau apk dans Frida

May 16, 2023 pm 07:16 PM

Comment récupérer le package réseau apk dans Frida

May 16, 2023 pm 07:16 PM

1. Analysez les pièges et trouvez les points d'accroche du point de vue du système au lieu de capturer les paquets juste pour le plaisir de les capturer. 1.okprocessus d'appel http publicstaticfinalMediaTypeJSON=MediaType.get("application/json;charset=utf-8");OkHttpClientclient=newOkHttpClient();Stringpost(Stringurl,Stringjson)throwsIOException{RequestBodybody=RequestBody

Comment chiffrer l'apk Android publié par Unity

May 13, 2023 am 11:10 AM

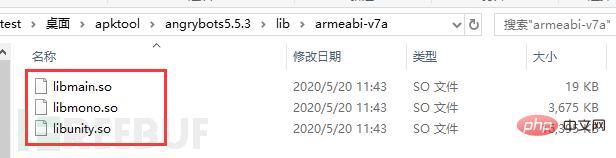

Comment chiffrer l'apk Android publié par Unity

May 13, 2023 am 11:10 AM

Problèmes de sécurité du programme Unity3D Problèmes de sécurité du code Le fichier d'assemblage principal Assembly-CSharp.dll du programme Unity3D est un format de fichier .NET standard et est livré avec des informations de métadonnées riches telles que les noms de méthodes, les noms de classe, les définitions de type, etc. Vous pouvez utilisez des outils tels que DnSpy pour Il peut être facilement décompilé et falsifié, et la logique du code, les noms de classe, les noms de méthodes, etc. peuvent être vus en un coup d'œil. Une fois la logique du code décompilée, il est facile de créer différents types de plug-ins et de détruire l'équilibre du jeu. S'il y a des failles dans la logique du code, il est facile de les découvrir et de les exploiter, ce qui peut entraîner des pertes imprévisibles. développeurs. Problèmes de sécurité des ressources : pendant la phase de compilation et de packaging, le programme Unity3D regroupera les ressources dans AssetBun via l'éditeur Unity.

Guide d'installation de l'apk Win11

Jan 03, 2024 pm 10:24 PM

Guide d'installation de l'apk Win11

Jan 03, 2024 pm 10:24 PM

Comme nous le savons tous, Microsoft a annoncé que Win11 sera capable d'exécuter des applications Android et d'installer l'apk local. Cependant, après la mise à jour de Win11, les utilisateurs ont constaté qu'ils ne savaient pas comment installer l'apk local. encore implémenté cette fonctionnalité pour win11. Il faut attendre que la fonction soit installée avant de pouvoir l'utiliser. Comment installer l'apk local dans win11 : 1. Selon Microsoft, une fois que win11 a installé cette fonction, vous pouvez directement double-cliquer sur le fichier apk téléchargé pour l'installer directement. 2. Une fois l'installation terminée, les utilisateurs peuvent également l'exécuter directement dans le système. 3. Bien qu'il s'agisse désormais de la version officielle de Win11, Microsoft n'a pas encore implémenté cette fonctionnalité pour Win11. 4. Donc, si l'utilisateur souhaite utiliser Win11

Comment effectuer une injection de code simple APK

May 14, 2023 am 11:43 AM

Comment effectuer une injection de code simple APK

May 14, 2023 am 11:43 AM

1. Préface Si l'apk n'est pas crypté, le fichier smail peut être obtenu en le décompilant. Injectez simplement le code qui doit être injecté. Alors scellez-le et signez-le ! 2. Créez un apk Utilisez Androidstudio pour générer un apk simple. Utilisez simplement le code par défaut. packagecom.example.myapplication1;importandroidx.appcompat.app.AppCompatActivity;importandroid.os.Bundle;publicclassMainActivityextendsAppCompatActivity{