base de données

base de données

tutoriel mysql

tutoriel mysql

Comment assurer la cohérence en double écriture entre MySQL et Redis

Comment assurer la cohérence en double écriture entre MySQL et Redis

Comment assurer la cohérence en double écriture entre MySQL et Redis

1. Scénario :

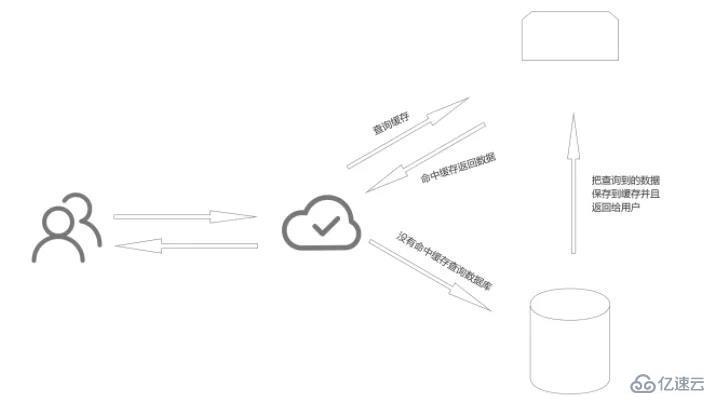

La cohérence en double écriture signifie qu'après avoir mis à jour les données dans la base de données, les données dans Redis doivent également être mises à jour de manière synchrone. Le processus de lecture des données à l'aide de redis. Lorsque l'utilisateur accède aux données, les données seront d'abord lues à partir du cache. Si le cache est atteint, les données dans le cache seront directement renvoyées à l'utilisateur. le cache, la base de données sera d'abord interrogée et enregistrera les données interrogées dans le cache, puis les renverra à l'utilisateur.

2. Stratégie pour assurer la cohérence de la double écriture

1 Mettez d'abord à jour le cache, puis mettez à jour la base de données

2 Mettez d'abord à jour la base de données, puis mettez à jour le cache

3. mettre à jour la base de données

4, Mettez d'abord à jour la base de données, puis supprimez le cache

Troisièmement, les avantages et les inconvénients des quatre stratégies

1. Mettez d'abord à jour le cache, puis mettez à jour la base de données

Le problème est évident . Si la mise à jour du cache réussit mais que la mise à jour de la base de données échoue, le cache sera endommagé. Données sales

2 Mettez d'abord à jour la base de données, puis mettez à jour le cache

Si la concurrence est élevée, la situation suivante peut exister. Le thread A met à jour la base de données. Si le thread A n'a pas mis à jour la base de données pour des raisons de réseau ou pour d'autres raisons, il est encore temps de mettre à jour le cache. À ce stade, un processus B met à jour la base de données et met à jour le cache. mettre à jour le cache. À ce stade, la mise à jour du thread B vers le cache sera perdue, comme une situation de perte de transaction

3 Supprimez d'abord le cache, puis mettez à jour la base de données

Cette stratégie a peut-être évité la situation de perte de cache dans. Stratégie 2, mais quel que soit le niveau de concurrence, il y aura des incohérences. Par exemple, le thread A effectue une opération d'écriture. Tout d'abord, supprimez le cache et préparez-vous à mettre à jour la base de données. n'atteint pas le cache. Ensuite, il interroge la base de données, lit l'ancienne valeur et enregistre l'ancienne valeur interrogée dans le cache. Ensuite, le thread A est terminé. La base de données et le cache sont à nouveau incohérents. : Il suffit de re-threader A. Après avoir terminé la mise à jour de la base de données, supprimez à nouveau le cache avec un léger retard, également appelé double suppression retardée. Le temps de retard doit ici être supérieur au temps d'une opération de lecture de l'entreprise.

4. Mettez d'abord à jour la base de données, puis supprimez le cache

Même dans des situations de concurrence élevée, il y aura des incohérences. Par exemple, lorsque le thread A lit des données et se prépare à écrire dans le cache, le thread B est mis à jour. La base de données est accédée, puis le cache est supprimé. À ce moment-là, le thread A écrit l'ancienne valeur dans le cache, bien que la probabilité que cela se produise soit relativement faible, car l'opération d'écriture prend plus de temps qu'une opération de lecture. Comme alternative, les mots originaux peuvent être simplifiés et restructurés : Pour gérer les échecs de suppression, il est recommandé d’adopter une solution de double suppression retardée. Même s'il existe toujours des problèmes de double suppression retardée, l'opération de suppression peut être répétée jusqu'à ce que le cache soit complètement vidé. Si la suppression échoue, nous pouvons mettre les clés à supprimer dans la file d'attente et essayer de les supprimer encore et encore jusqu'à ce que la suppression réussisse.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Comment construire le mode Cluster Redis

Apr 10, 2025 pm 10:15 PM

Comment construire le mode Cluster Redis

Apr 10, 2025 pm 10:15 PM

Le mode Redis Cluster déploie les instances Redis sur plusieurs serveurs grâce à la rupture, à l'amélioration de l'évolutivité et de la disponibilité. Les étapes de construction sont les suivantes: Créez des instances de redis étranges avec différents ports; Créer 3 instances Sentinel, Moniteur Redis Instances et basculement; Configurer les fichiers de configuration Sentinel, ajouter des informations d'instance Redis de surveillance et des paramètres de basculement; Configurer les fichiers de configuration d'instance Redis, activer le mode de cluster et spécifier le chemin du fichier d'informations de cluster; Créer un fichier nœuds.conf, contenant des informations de chaque instance redis; Démarrez le cluster, exécutez la commande CREATE pour créer un cluster et spécifiez le nombre de répliques; Connectez-vous au cluster pour exécuter la commande d'informations de cluster pour vérifier l'état du cluster; faire

Comment ouvrir phpmyadmin

Apr 10, 2025 pm 10:51 PM

Comment ouvrir phpmyadmin

Apr 10, 2025 pm 10:51 PM

Vous pouvez ouvrir PHPMYADMIN via les étapes suivantes: 1. Connectez-vous au panneau de configuration du site Web; 2. Trouvez et cliquez sur l'icône PHPMYADMIN; 3. Entrez les informations d'identification MySQL; 4. Cliquez sur "Connexion".

Comment lire le code source de Redis

Apr 10, 2025 pm 08:27 PM

Comment lire le code source de Redis

Apr 10, 2025 pm 08:27 PM

La meilleure façon de comprendre le code source redis est d'aller étape par étape: familiarisez-vous avec les bases de Redis. Sélectionnez un module ou une fonction spécifique comme point de départ. Commencez par le point d'entrée du module ou de la fonction et affichez le code ligne par ligne. Affichez le code via la chaîne d'appel de fonction. Familiez les structures de données sous-jacentes utilisées par Redis. Identifiez l'algorithme utilisé par Redis.

Comment utiliser la commande redis

Apr 10, 2025 pm 08:45 PM

Comment utiliser la commande redis

Apr 10, 2025 pm 08:45 PM

L'utilisation de la directive Redis nécessite les étapes suivantes: Ouvrez le client Redis. Entrez la commande (Verbe Key Value). Fournit les paramètres requis (varie de l'instruction à l'instruction). Appuyez sur Entrée pour exécuter la commande. Redis renvoie une réponse indiquant le résultat de l'opération (généralement OK ou -err).

Résumé des vulnérabilités de phpmyadmin

Apr 10, 2025 pm 10:24 PM

Résumé des vulnérabilités de phpmyadmin

Apr 10, 2025 pm 10:24 PM

La clé de la stratégie de défense de sécurité PHPMYADMIN est: 1. Utilisez la dernière version de PhpMyAdmin et mettez régulièrement à jour PHP et MySQL; 2. Contrôler strictement les droits d'accès, utiliser .htaccess ou le contrôle d'accès au serveur Web; 3. Activer le mot de passe fort et l'authentification à deux facteurs; 4. Sauvegarder régulièrement la base de données; 5. Vérifiez soigneusement les fichiers de configuration pour éviter d'exposer des informations sensibles; 6. Utiliser le pare-feu d'application Web (WAF); 7. Effectuer des audits de sécurité. Ces mesures peuvent réduire efficacement les risques de sécurité causés par le phpmyadmin en raison d'une configuration inappropriée, d'une version antérieure ou de risques de sécurité environnementale, et d'assurer la sécurité de la base de données.

Comment effacer les données avec redis

Apr 10, 2025 pm 08:03 PM

Comment effacer les données avec redis

Apr 10, 2025 pm 08:03 PM

Les deux méthodes suivantes peuvent être utilisées pour effacer les données dans Redis: Commande Flushall: Supprimer toutes les clés et valeurs dans la base de données. Config ResetStat Commande: Réinitialisez tous les états de la base de données (y compris les clés, les valeurs et autres statistiques).

Guide de l'utilisation globale de phpmyadmin

Apr 10, 2025 pm 10:42 PM

Guide de l'utilisation globale de phpmyadmin

Apr 10, 2025 pm 10:42 PM

PhPMyAdmin n'est pas seulement un outil de gestion de la base de données, il peut vous donner une compréhension approfondie de MySQL et améliorer les compétences en programmation. Les fonctions principales incluent l'exécution de la requête CRUD et SQL, et il est crucial de comprendre les principes des instructions SQL. Les conseils avancés incluent l'exportation / l'importation de données et la gestion des autorisations, nécessitant une compréhension approfondie de la sécurité. Les problèmes potentiels incluent l'injection SQL et la solution est des requêtes paramétrées et des sauvegardes. L'optimisation des performances implique l'optimisation des instructions SQL et l'utilisation de l'index. Les meilleures pratiques mettent l'accent sur les spécifications du code, les pratiques de sécurité et les sauvegardes régulières.

PHPMYADMIN CONNEXION MYSQL

Apr 10, 2025 pm 10:57 PM

PHPMYADMIN CONNEXION MYSQL

Apr 10, 2025 pm 10:57 PM

Comment se connecter à MySQL à l'aide de PhpMyAdmin? L'URL pour accéder à phpmyadmin est généralement http: // localhost / phpmyadmin ou http: // [votre adresse IP de serveur] / phpmyadmin. Entrez votre nom d'utilisateur et votre mot de passe MySQL. Sélectionnez la base de données à laquelle vous souhaitez vous connecter. Cliquez sur le bouton "Connexion" pour établir une connexion.