Quelles sont les technologies haut de gamme de Java ?

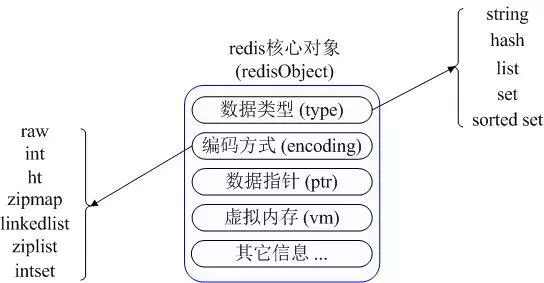

Types de données couramment utilisés dans Redis

Les cinq types de données couramment utilisés dans Redis sont : chaîne, hachage, liste, ensemble et ensemble trié

Scénarios d'utilisation de Redis

1. La liste supérieure avec le taux de clics le plus récent, le plus chaud, le plus élevé, l'activité la plus élevée, etc.

3. L'enregistrement d'accès récent de l'utilisateur est également un bon scénario d'application pour la liste Redis

4. Écrivez et consommez la file d'attente via les interfaces lpop et lpush. de la liste

5. L'extension fonctionnelle de Lua de Redis apporte en fait plus de scénarios d'application à Redis. Vous pouvez écrire plusieurs combinaisons de commandes sous forme de petite transaction non bloquante ou de logique de mise à jour

6 La fonction de synchronisation des données maître-esclave fournie par Redis en fait. Il s'agit d'une puissante extension fonctionnelle du cache

Résumé

Tant d'applications sont indissociables de toutes les fonctionnalités de RedisDécouvrez le mystère de RedisRedis est un open source (paire clé-valeur KEY-VALUE) , un serveur de structure de données en mémoire qui peut être utilisé comme courtier de base de données, de cache et de file d'attente de messages. Il adopte un modèle à processus unique et à thread unique et possède de fortes capacités de concurrence. Il s'agit de l'outil de mise en cache distribué principal dans l'architecture Internet actuelle.

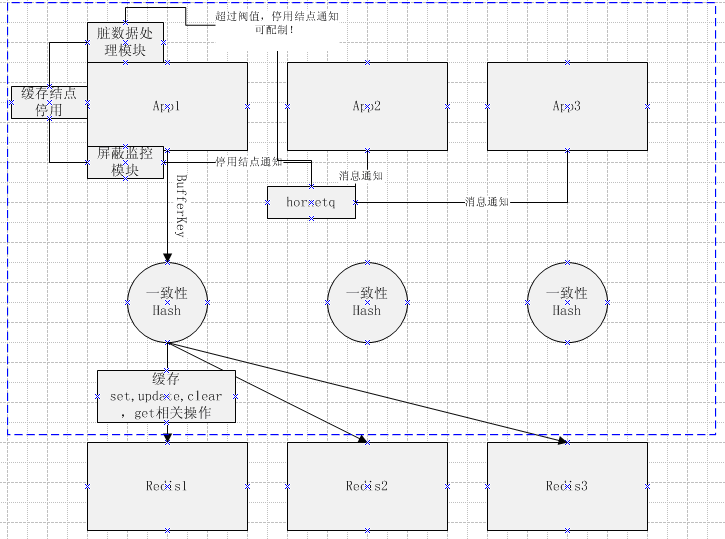

1. Conception d'architecture

Puisque Redis est un point unique et doit être utilisé dans le projet, la distribution doit être implémentée par vous-même. Le schéma d'architecture de base est le suivant :

2. Implémentation distribuée

Utilisez la clé pour effectuer un hachage cohérent afin de réaliser la distribution des nœuds Redis correspondants aux clés. Mise en œuvre d'un hachage cohérent : Calcul de la valeur de hachage : en prenant en charge deux méthodes de calcul, MD5 et MurmurHash, MurmurHash est utilisé par défaut pour un calcul de hachage efficace. Atteinte de la cohérence : simulez la structure en anneau via TreeMap de Java pour obtenir une distribution uniforme3 Sélection du client

La principale modification de jedis est la modification du module de partition, afin qu'il prenne en charge BufferKey Pour le partitionnement, différents ShardInfos. peut être initialisé en fonction de différentes informations de nœud Redis. Dans le même temps, l'implémentation sous-jacente de JedisPool a été modifiée afin que le pool de pools de connexions prenne en charge la méthode de construction de clé et de valeur, et que différents Jedis puissent être créés en fonction de différents ShardInfos. le client pour obtenir l'effet de partitionnement, qui est appelé par la couche application4. Description du module

Le module de traitement des données sales gère les opérations de cache qui ne parviennent pas à s'exécuter. Module de surveillance Shield, pour la surveillance anormale des opérations Jedis, lorsqu'une anomalie se produit dans un nœud, il peut contrôler la suppression des nœuds Redis et d'autres opérations. L'ensemble du module distribué utilise hornetq pour supprimer les nœuds Redis anormaux. L'ajout de nouveaux nœuds peut également être réalisé grâce à la méthode de rechargement. (Ce module peut également être facilement implémenté pour ajouter de nouveaux nœuds)Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Nombre parfait en Java

Aug 30, 2024 pm 04:28 PM

Nombre parfait en Java

Aug 30, 2024 pm 04:28 PM

Guide du nombre parfait en Java. Nous discutons ici de la définition, comment vérifier le nombre parfait en Java ?, des exemples d'implémentation de code.

Générateur de nombres aléatoires en Java

Aug 30, 2024 pm 04:27 PM

Générateur de nombres aléatoires en Java

Aug 30, 2024 pm 04:27 PM

Guide du générateur de nombres aléatoires en Java. Nous discutons ici des fonctions en Java avec des exemples et de deux générateurs différents avec d'autres exemples.

Weka en Java

Aug 30, 2024 pm 04:28 PM

Weka en Java

Aug 30, 2024 pm 04:28 PM

Guide de Weka en Java. Nous discutons ici de l'introduction, de la façon d'utiliser Weka Java, du type de plate-forme et des avantages avec des exemples.

Numéro de Smith en Java

Aug 30, 2024 pm 04:28 PM

Numéro de Smith en Java

Aug 30, 2024 pm 04:28 PM

Guide du nombre de Smith en Java. Nous discutons ici de la définition, comment vérifier le numéro Smith en Java ? exemple avec implémentation de code.

Questions d'entretien chez Java Spring

Aug 30, 2024 pm 04:29 PM

Questions d'entretien chez Java Spring

Aug 30, 2024 pm 04:29 PM

Dans cet article, nous avons conservé les questions d'entretien Java Spring les plus posées avec leurs réponses détaillées. Pour que vous puissiez réussir l'interview.

Break or Return of Java 8 Stream Forach?

Feb 07, 2025 pm 12:09 PM

Break or Return of Java 8 Stream Forach?

Feb 07, 2025 pm 12:09 PM

Java 8 présente l'API Stream, fournissant un moyen puissant et expressif de traiter les collections de données. Cependant, une question courante lors de l'utilisation du flux est: comment se casser ou revenir d'une opération FOREAK? Les boucles traditionnelles permettent une interruption ou un retour précoce, mais la méthode Foreach de Stream ne prend pas directement en charge cette méthode. Cet article expliquera les raisons et explorera des méthodes alternatives pour la mise en œuvre de terminaison prématurée dans les systèmes de traitement de flux. Lire plus approfondie: Améliorations de l'API Java Stream Comprendre le flux Forach La méthode foreach est une opération terminale qui effectue une opération sur chaque élément du flux. Son intention de conception est

Horodatage à ce jour en Java

Aug 30, 2024 pm 04:28 PM

Horodatage à ce jour en Java

Aug 30, 2024 pm 04:28 PM

Guide de TimeStamp to Date en Java. Ici, nous discutons également de l'introduction et de la façon de convertir l'horodatage en date en Java avec des exemples.

Programme Java pour trouver le volume de la capsule

Feb 07, 2025 am 11:37 AM

Programme Java pour trouver le volume de la capsule

Feb 07, 2025 am 11:37 AM

Les capsules sont des figures géométriques tridimensionnelles, composées d'un cylindre et d'un hémisphère aux deux extrémités. Le volume de la capsule peut être calculé en ajoutant le volume du cylindre et le volume de l'hémisphère aux deux extrémités. Ce tutoriel discutera de la façon de calculer le volume d'une capsule donnée en Java en utilisant différentes méthodes. Formule de volume de capsule La formule du volume de la capsule est la suivante: Volume de capsule = volume cylindrique volume de deux hémisphères volume dans, R: Le rayon de l'hémisphère. H: La hauteur du cylindre (à l'exclusion de l'hémisphère). Exemple 1 entrer Rayon = 5 unités Hauteur = 10 unités Sortir Volume = 1570,8 unités cubes expliquer Calculer le volume à l'aide de la formule: Volume = π × r2 × h (4