base de données

base de données

Redis

Redis

Quelles sont les causes de l'avalanche de pannes Redis et comment la résoudre

Quelles sont les causes de l'avalanche de pannes Redis et comment la résoudre

Quelles sont les causes de l'avalanche de pannes Redis et comment la résoudre

1. Avant-propos

Tout le monde sait que l'un des goulots d'étranglement des ordinateurs est l'E/S. Afin de résoudre le problème de l'inadéquation entre la mémoire et la vitesse du disque, un cache est généré pour mettre certaines données chaudes en mémoire et y accéder à tout moment, ce qui réduit le coût de connexion à l’ordinateur. Lien de demande de base de données pour éviter le blocage de la base de données. Il convient de noter que qu'il s'agisse d'une panne ou de la pénétration et de l'avalanche mentionnées plus loin, tout cela repose sur le principe d'une concurrence élevée, par exemple lorsqu'un certain raccourci clavier dans le cache échoue.

2. Cause du problème

Il y a deux raisons principales :

1. La clé a été éliminée par le remplacement de la page ;

Pour la première raison, dans Redis, la clé a un délai d'expiration. Si la clé expire à un certain moment (si le centre commercial organise un événement, à partir de minuit), alors toutes les demandes de requête pour un certain produit après. minuit sera poussé vers la base de données, provoquant le crash de la base de données.

Pour la deuxième raison, parce que la mémoire est limitée, les nouvelles données doivent être mises en cache à tout moment et les anciennes données doivent être éliminées. Par conséquent, dans une certaine stratégie de remplacement de page (illustration des algorithmes courants de remplacement de page), les données doivent être éliminées. Si certains Si personne ne se soucie du produit avant sa promotion, il sera définitivement éliminé.

3. Idées de traitement pour gérer les pannes

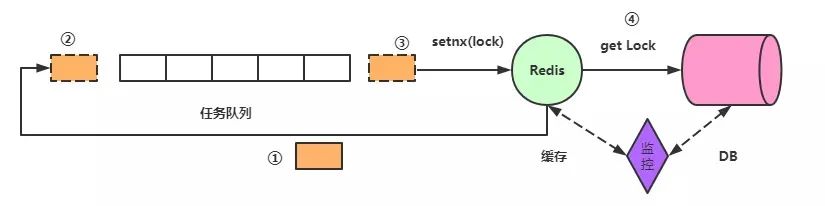

La demande de traitement normale est comme indiqué dans la figure :

Étant donné que l'expiration de la clé est inévitable, lorsqu'un trafic élevé arrive sur Redis, selon les caractéristiques monothread de Redis , on peut considérer que la tâche est en Elle est exécutée séquentiellement dans la file d'attente. Lorsque la requête atteint Redis et qu'il s'avère que la Clé a expiré, une opération est effectuée : la mise en place du verrou. Ce processus est à peu près le suivant :

Ce processus est à peu près le suivant :

La demande arrive à Redis, et il s'avère que la clé Redis a expiré. Vérifiez s'il y a un verrou. S'il n'y a pas de verrou, retournez à l'arrière du. file d'attente et file d'attente

Définissez le verrou. Notez que cela doit être setnx() et Not set(), car il peut y avoir d'autres threads qui ont défini le verrou. Une fois que vous avez obtenu le verrou, allez-y. à la base de données pour obtenir les données et relâchez le verrou après le retour de la demande.

- Mais cela soulève une nouvelle question. Que se passe-t-il si vous obtenez le verrou et demandez à obtenir les données, puis raccrochez ? C'est-à-dire que le verrou n'est pas libéré et que d'autres processus attendent le verrou. est : Oui. Le verrou définit un délai d'expiration. S'il atteint le délai d'expiration et n'est pas libéré, il sera automatiquement libéré. Le problème revient. Il est facile de dire que le verrou est bloqué, mais que se passe-t-il si le verrou est bloqué. expirer ? C'est-à-dire que les données ne sont pas supprimées dans le délai défini, mais le verrouillage. En raison de l'expiration, l'idée courante est que la valeur du délai d'expiration du verrouillage est incrémentée, mais cela n'est pas fiable car la première demande peut expirer si. les requêtes suivantes expirent également, après plusieurs délais d'attente consécutifs, la valeur du délai d'expiration du verrouillage sera inévitablement extrêmement grande. Oui, cela présente trop d'inconvénients.

Évidemment pas possible, économisez le même argent f0c ; Vous économisez 3 millions d'intérêts jusqu'à la fin de l'année, et le voisin n'en a que 2 millions. Ce n'est pas un combat, je plaisante~

Évidemment pas possible, économisez le même argent f0c ; Vous économisez 3 millions d'intérêts jusqu'à la fin de l'année, et le voisin n'en a que 2 millions. Ce n'est pas un combat, je plaisante~

La bonne idée est de. vérifiez d'abord si la clé expire au bon moment. Si le problème est lié au sexe mais non au temps, il peut être résolu par un délai d'expiration aléatoire.

Si cela est lié au temps, par exemple, la banque que nous venons de mentionner modifie un certain coefficient un certain jour, alors une solution de répartition des dépendances solide doit être utilisée en premier.

Lors de la mise à jour de la clé de point d'accès en arrière-plan, la couche métier retardera la demande entrante, par exemple en dormant brièvement pendant quelques millisecondes ou secondes, pour fournissez les clés de point d’accès de mise à jour ultérieures pour répartir la pression.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Comment construire le mode Cluster Redis

Apr 10, 2025 pm 10:15 PM

Comment construire le mode Cluster Redis

Apr 10, 2025 pm 10:15 PM

Le mode Redis Cluster déploie les instances Redis sur plusieurs serveurs grâce à la rupture, à l'amélioration de l'évolutivité et de la disponibilité. Les étapes de construction sont les suivantes: Créez des instances de redis étranges avec différents ports; Créer 3 instances Sentinel, Moniteur Redis Instances et basculement; Configurer les fichiers de configuration Sentinel, ajouter des informations d'instance Redis de surveillance et des paramètres de basculement; Configurer les fichiers de configuration d'instance Redis, activer le mode de cluster et spécifier le chemin du fichier d'informations de cluster; Créer un fichier nœuds.conf, contenant des informations de chaque instance redis; Démarrez le cluster, exécutez la commande CREATE pour créer un cluster et spécifiez le nombre de répliques; Connectez-vous au cluster pour exécuter la commande d'informations de cluster pour vérifier l'état du cluster; faire

Comment effacer les données redis

Apr 10, 2025 pm 10:06 PM

Comment effacer les données redis

Apr 10, 2025 pm 10:06 PM

Comment effacer les données Redis: utilisez la commande flushall pour effacer toutes les valeurs de clé. Utilisez la commande flushdb pour effacer la valeur clé de la base de données actuellement sélectionnée. Utilisez SELECT pour commuter les bases de données, puis utilisez FlushDB pour effacer plusieurs bases de données. Utilisez la commande del pour supprimer une clé spécifique. Utilisez l'outil Redis-CLI pour effacer les données.

Comment utiliser la commande redis

Apr 10, 2025 pm 08:45 PM

Comment utiliser la commande redis

Apr 10, 2025 pm 08:45 PM

L'utilisation de la directive Redis nécessite les étapes suivantes: Ouvrez le client Redis. Entrez la commande (Verbe Key Value). Fournit les paramètres requis (varie de l'instruction à l'instruction). Appuyez sur Entrée pour exécuter la commande. Redis renvoie une réponse indiquant le résultat de l'opération (généralement OK ou -err).

Comment utiliser Redis Lock

Apr 10, 2025 pm 08:39 PM

Comment utiliser Redis Lock

Apr 10, 2025 pm 08:39 PM

L'utilisation des opérations Redis pour verrouiller nécessite l'obtention du verrouillage via la commande setnx, puis en utilisant la commande Expire pour définir le temps d'expiration. Les étapes spécifiques sont les suivantes: (1) Utilisez la commande setnx pour essayer de définir une paire de valeurs de clé; (2) Utilisez la commande Expire pour définir le temps d'expiration du verrou; (3) Utilisez la commande del pour supprimer le verrouillage lorsque le verrouillage n'est plus nécessaire.

Comment lire la file d'attente redis

Apr 10, 2025 pm 10:12 PM

Comment lire la file d'attente redis

Apr 10, 2025 pm 10:12 PM

Pour lire une file d'attente à partir de Redis, vous devez obtenir le nom de la file d'attente, lire les éléments à l'aide de la commande LPOP et traiter la file d'attente vide. Les étapes spécifiques sont les suivantes: Obtenez le nom de la file d'attente: Nommez-le avec le préfixe de "Fitre:" tel que "Fitre: My-Quyue". Utilisez la commande LPOP: éjectez l'élément de la tête de la file d'attente et renvoyez sa valeur, telle que la file d'attente LPOP: My-Queue. Traitement des files d'attente vides: si la file d'attente est vide, LPOP renvoie NIL et vous pouvez vérifier si la file d'attente existe avant de lire l'élément.

Comment implémenter le redis sous-jacent

Apr 10, 2025 pm 07:21 PM

Comment implémenter le redis sous-jacent

Apr 10, 2025 pm 07:21 PM

Redis utilise des tables de hachage pour stocker les données et prend en charge les structures de données telles que les chaînes, les listes, les tables de hachage, les collections et les collections ordonnées. Redis persiste les données via des instantanés (RDB) et ajoutez les mécanismes d'écriture uniquement (AOF). Redis utilise la réplication maître-esclave pour améliorer la disponibilité des données. Redis utilise une boucle d'événement unique pour gérer les connexions et les commandes pour assurer l'atomicité et la cohérence des données. Redis définit le temps d'expiration de la clé et utilise le mécanisme de suppression paresseux pour supprimer la clé d'expiration.

Comment lire le code source de Redis

Apr 10, 2025 pm 08:27 PM

Comment lire le code source de Redis

Apr 10, 2025 pm 08:27 PM

La meilleure façon de comprendre le code source redis est d'aller étape par étape: familiarisez-vous avec les bases de Redis. Sélectionnez un module ou une fonction spécifique comme point de départ. Commencez par le point d'entrée du module ou de la fonction et affichez le code ligne par ligne. Affichez le code via la chaîne d'appel de fonction. Familiez les structures de données sous-jacentes utilisées par Redis. Identifiez l'algorithme utilisé par Redis.

Comment faire du message middleware pour redis

Apr 10, 2025 pm 07:51 PM

Comment faire du message middleware pour redis

Apr 10, 2025 pm 07:51 PM

Redis, en tant que Message Middleware, prend en charge les modèles de consommation de production, peut persister des messages et assurer une livraison fiable. L'utilisation de Redis comme Message Middleware permet une faible latence, une messagerie fiable et évolutive.