Opération et maintenance

Opération et maintenance

exploitation et maintenance Linux

exploitation et maintenance Linux

Quels sont les types de groupes d'utilisateurs Linux ?

Quels sont les types de groupes d'utilisateurs Linux ?

Quels sont les types de groupes d'utilisateurs Linux ?

Il existe deux types de groupes d'utilisateurs Linux : 1. Groupe de base (groupe privé) ; lors de la création d'un compte, si le groupe auquel appartient le compte n'est pas précisé, le système créera un groupe du même nom que l'utilisateur, et ce groupe est le groupe de base. 2. Des groupes supplémentaires (groupes publics) peuvent accueillir plusieurs utilisateurs, et les utilisateurs du groupe disposent des droits détenus par le groupe.

Classification des utilisateurs et des groupes Linux

1. Les utilisateurs sous Linux peuvent être divisés en 3 catégories

Super utilisateur - le nom d'utilisateur est root, qui dispose de toutes les autorisations et ne peut effectuer que la maintenance du système ( tels que : Créer un utilisateur, etc.) ou connectez-vous en tant que super utilisateur uniquement lorsque cela est nécessaire pour éviter les problèmes de sécurité du système.

L'utilisateur nécessaire au fonctionnement normal du système Linux est le pseudo utilisateur (utilisateur système). Il est principalement conçu pour répondre aux exigences des processus système correspondants pour les propriétaires de fichiers, tels que bin, démon, adm, lp et autres utilisateurs. Les utilisateurs du système ne peuvent pas être utilisés pour se connecter.

Utilisateurs ordinaires - Il est établi pour permettre aux utilisateurs d'utiliser les ressources du système Linux. La plupart de nos utilisateurs entrent dans cette catégorie.

2. Il existe deux types de groupes sous Linux :

Groupe de base ( groupe privé ) : Lors de la création d'un compte, si le groupe auquel appartient le compte n'est pas précisé, le système créera un groupe portant le même nom que le nom de l'utilisateur. Ce groupe est le groupe de base.

Groupe complémentaire ( groupe public ) : Peut accueillir plusieurs utilisateurs, et les utilisateurs du groupe disposent des droits détenus par le groupe.

3. Fichiers de configuration des groupes d'utilisateurs et des utilisateurs sous Linux

Sous Linux, les comptes d'utilisateurs, les mots de passe, les informations sur les groupes d'utilisateurs et les mots de passe des groupes d'utilisateurs sont stockés dans différents fichiers de configuration.

| Fonction de fichier | Nom du fichier |

Fichier du compte utilisateur |

/etc/passwd |

| Mot de passe utilisateur | /etc/shadow |

| Fichier de compte de groupe d'utilisateurs | / etc/gruoup |

| Fichier de mot de passe du groupe d'utilisateurs | /etc/gshadow |

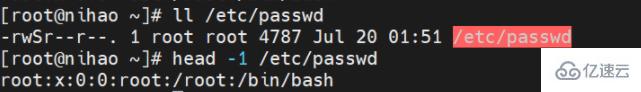

(1) Fichier de compte utilisateur——/etc/passwd

passwd est un fichier texte utilisé pour définir les comptes d'utilisateurs du système, puisque tous les utilisateurs ont mot de passe dispose d'une autorisation de lecture, donc seuls les comptes d'utilisateurs sont définis dans ce fichier et les mots de passe ne sont pas enregistrés.

# Chaque ligne définit les informations d'un compte utilisateur, chaque ligne se compose de 7 Il se compose de champs et les champs sont séparés par ":" séparés par :

Nom du compte

:

mot de passe

:UID:GID:

Informations personnelles

:

Répertoire personnel

:Shell

/etc/passwd Description du champ dans le fichier

Nom du compte : Connexion utilisateur Linux Le nom utilisé par le système.

Mot de passe : c'était autrefois l'endroit où les mots de passe étaient enregistrés au format crypté. Désormais, les mots de passe sont enregistrés dans /etc/ombre fichier, voici juste le détenteur du mot de passe "x" ou "*" . Si "x" , indiquant que le mot de passe a été transmis ombre protection.

-

UID : L'identifiant de l'utilisateur est une valeur numérique, qui permet de distinguer les différents utilisateurs. Chaque utilisateur possède un. UID Valeur :

Super utilisateur UID——0

Pour les utilisateurs du système UID——1 ~ 999

pour les utilisateurs ordinaires UID—— ≥ 1000

GID : L'identifiant du groupe de base où se trouve l'utilisateur est une valeur numérique, qui permet de distinguer différents groupes. Le même groupe a la même chose. GID .

Informations personnelles : vous pouvez enregistrer le nom complet, l'adresse, le numéro de téléphone du bureau, le numéro de téléphone personnel et d'autres informations personnelles de l'utilisateur.

Annuaire d'accueil : similaire Fenêtres le répertoire personnel de, généralement /accueil/nom d'utilisateur ,ici nom d'utilisateur est le nom d'utilisateur, l'utilisateur exécute "CD ~ " commande, le répertoire actuel sera basculé vers le répertoire personnel personnel.

Coquille : Définissez ce qui est activé après la connexion de l'utilisateur Coquille , la valeur par défaut est Bash Shell

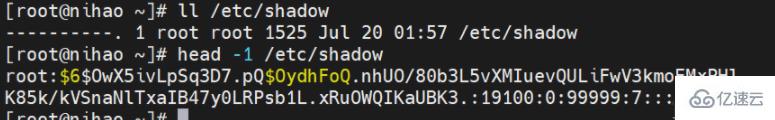

(2) Fichier de mot de passe utilisateur -/etc/shadow

#Chaque ligne définit une information utilisateur et chaque champ de la ligne est séparé par ":". :

Nom de connexion : Mot de passe crypté : Heure de la dernière modification : Intervalle de temps minimum : Intervalle de temps maximum : Temps d'avertissement : Temps d'inactivité : Temps d'expiration : Flag La signification des 9 champs de chaque ligne du fichier

/etc/shadow sont champs

Nom de connexion : Nom de connexion

Mot de passe crypté : Chiffré à l'aide de l'algorithme SHA-512/SHA-256/MD5 Mot de passe ($id$, id est 1 pour md5, 5 pour sha256, 6 pour sha512). S'il est vide, cela signifie que l'utilisateur peut se connecter sans mot de passe. S'il est "*", cela signifie que le compte. ne peut pas être utilisé pour se connecter au système. Si "!" signifie que le mot de passe du compte a été verrouillé

-

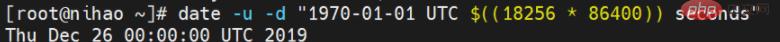

Heure de la dernière modification : la date du dernier changement de mot de passe, exprimée en nombre de jours depuis le 1er janvier 1970

. Intervalle de temps minimum : combien de jours se trouve le mot de passe. Ne peut pas être modifié. La valeur par défaut est 0, ce qui signifie aucune limite. Intervalle de temps maximum : combien de jours après lequel le mot de passe doit être modifié. La valeur par défaut est 99999, ce qui signifie aucune restriction. Délai d'avertissement : combien de jours à l'avance pour avertir l'utilisateur que le mot de passe va expirer. La valeur par défaut est 7 jours, ce qui signifie aucun avertissement. jours après l'expiration du mot de passe pour désactiver cet utilisateur

Délai d'expiration : date d'expiration du mot de passe, exprimée en jours à partir du 1er janvier 1970. La valeur par défaut est vide, indiquant une disponibilité permanente Drapeau : Réservé, inutilisé pour un développement futur

Afficher. la dernière fois de l'utilisateur La date à laquelle le mot de passe root a été modifié une fois

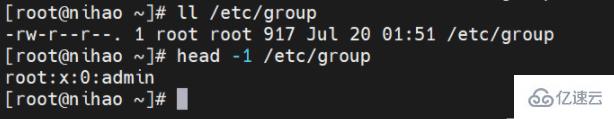

- (3) Fichier de compte de groupe d'utilisateurs -/etc/group

- Chaque groupe du système a un enregistrement de ligne dans le fichier /etc/group , et n'importe quel utilisateur peut lire le fichier de configuration des informations de compte du groupe d'utilisateurs.

Description du champ

Description du champ

Groupname : Le nom du groupe

Passwd : Le mot de passe crypté du groupe

Passwd : Le mot de passe crypté du groupe

GID : C'est l'ID du système pour distinguer les différents groupes, dans le domaine /etc/passwd Le champ GID utilise ce numéro pour préciser le groupe de base de l'utilisateur

Userlist : C'est le nom de l'utilisateur séparé par ",", et les membres répertoriés utilisent ce groupe comme groupe supplémentaire.

- Devoirs :

-

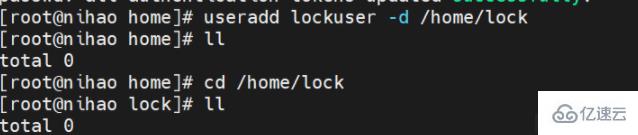

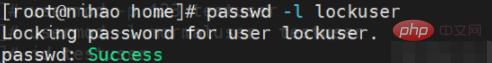

1. Créez un utilisateur de verrouillage, spécifiez le répertoire personnel comme /home/lock, puis verrouillez l'utilisateur

2. Déverrouillez l'utilisateur de verrouillage et définissez le mot de passe à modifier lors de votre prochaine connexion

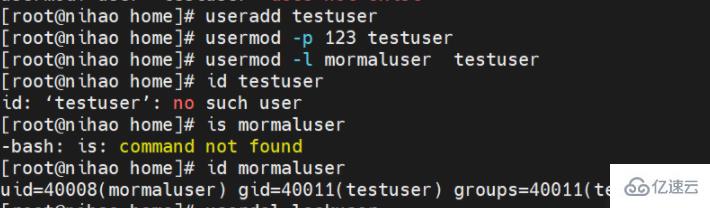

3. Créez un utilisateur de test et définissez un mot de passe, changez le nom d'utilisateur en utilisateur normal

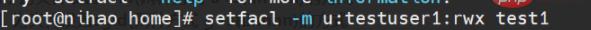

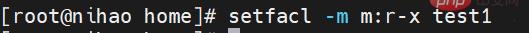

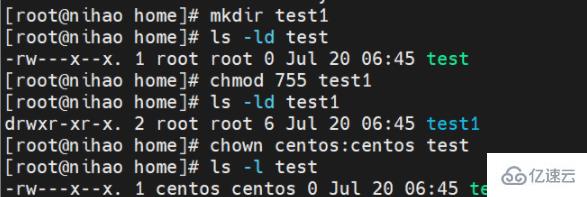

4. fichiers et requêtes de fichiers acl, définissez acl pour le fichier, l'utilisateur est testuser1, l'autorisation est rwx, définissez le masque acl pour le fichier : l'autorisation est r-x

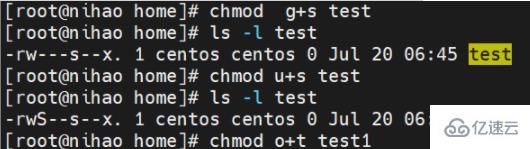

5. file (deux méthodes u+s et nnnn)

6. Définissez sgid, définissez sgid pour les fichiers (deux méthodes g+s et nnnn)

7. Définissez sbit, définissez sbit pour les répertoires (deux méthodes o+t et nnnn)

Linux Ajouter un utilisateur au groupe d'utilisateurs

À travers plusieurs exemples utilisant la ligne de commande Linux, je vais vous montrer étape par étape comment ajouter des utilisateurs à des groupes d'utilisateurs sous Linux, et comment ajouter des utilisateurs et des groupes. . Ces commandes devraient fonctionner sur n'importe quelle distribution Linux et ont été testées sur CentOS, Debian et Ubuntu.

Ajouter un nouvel utilisateur à un groupe d'utilisateurs

Un utilisateur Linux peut avoir un groupe principal et un ou plusieurs groupes secondaires. Ces groupes peuvent être passés en arguments à la commande

adduserlors de la création d'un utilisateur.adduser命令的参数。所有命令都必须以

root用户的身份执行。在 Ubuntu 上,请在所有命令前加上sudo,或者运行sudo -s切换到root用户。添加用户组

作为第一步,我将添加两个新的用户组,分别是

family和friends:groupadd family groupadd friends

Copier après la connexion添加新用户至单个用户组

下面我将一个新用户

tom,同时将用户添加到用户组family。family用户组将通过使用-G参数作为一个附属组添加。useradd -G family tom

Copier après la connexion添加新用户到多个用户组

tom现在是family用户组的一个用户。参数-G允许指定多个用户组,每个用户组之间使用逗号进行分隔。如果要将用户tom添加到family和friends两个用户组,使用下面的命令:useradd -G family,friends tom

Copier après la connexion设置用户密码

请注意,新的 Linux 用户

tom还没有密码,所以无法登录。要设置此用户的密码,可以执行下面的命令:passwd tom

Copier après la connexion并在命令请求时输入两次新密码。

在上面的示例中,我们将用户

tom添加到辅助组中,adduser命令自动创建了一个新的主组,并将该组分配为主组。用户名: tom

主组: tom

附属组: family(或者使用第二个案例添加 family 和 friends 两个附属组)

设置新的主组

也许你想在添加

tom用户时,设置主组为family(而不是默认创建的tom用户组),附属组为friends,可以使用这个命令:useradd -g family -G friends tom

Copier après la connexion使用

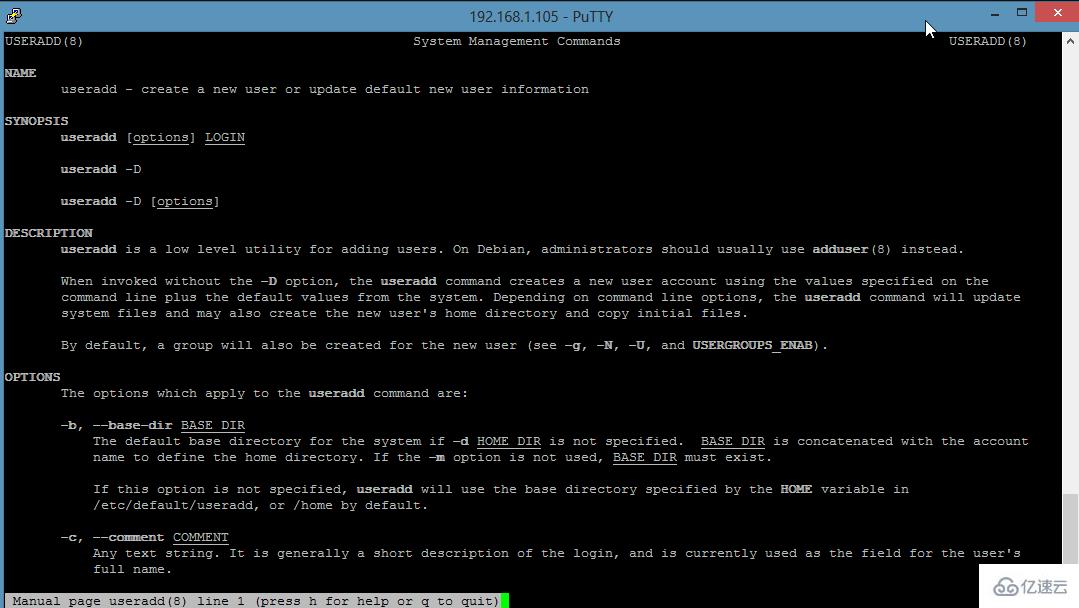

man命令可以获得useradd命令的所有命令行选项的详细描述:man useradd

Copier après la connexion

将已有的用户添加至用户组

对于这个任务,我们将使用

usermod命令。usermod命令可以修改用户的各种选项,包括用户的组成员关系。首先,我将添加第三个用户组

colleagues:groupadd colleagues

Copier après la connexion使用

usermod我将

colleagues用户组作为附属组添加到用户tom:usermod -a -G colleagues tom

Copier après la connexion命令解释:

Toutes les commandes doivent être exécutées en tant qu'utilisateur-a表示append,它只能与-G选项(附属组)组合使用。所以最终我们将tom用户添加到colleaguesroot. Sur Ubuntu, faites précéder toutes les commandes desudoou exécutezsudo -spour passer à l'utilisateurroot. 🎜🎜🎜Ajouter des groupes d'utilisateurs🎜🎜🎜Dans un premier temps, j'ajouterai deux nouveaux groupes d'utilisateurs,familleetamis: 🎜🎜🎜Ajouter un nouvel utilisateur à un seul utilisateur group 🎜🎜🎜 Ensuite, j'ajouterai un nouvel utilisateurusermod -g family tom

Copier après la connexionCopier après la connexiontomet j'ajouterai l'utilisateur au groupe d'utilisateursfamily. Le groupe d'utilisateursfamillesera ajouté en tant que groupe subordonné à l'aide du paramètre-G. 🎜🎜🎜Ajouter un nouvel utilisateur à plusieurs groupes d'utilisateurs🎜🎜🎜man usermod

Copier après la connexionCopier après la connexiontomest maintenant un utilisateur dans le groupe d'utilisateursfamille. Le paramètre-Gpermet de spécifier plusieurs groupes d'utilisateurs, séparés par des virgules entre chaque groupe d'utilisateurs. Si vous souhaitez ajouter l'utilisateurtomaux groupes d'utilisateursfamilleetamis, utilisez la commande suivante : 🎜rrreee🎜🎜Définir le mot de passe utilisateur🎜🎜 🎜Veuillez noter que le nouvel utilisateur Linuxtomn'a pas encore de mot de passe et ne peut donc pas se connecter. Pour définir le mot de passe de cet utilisateur, vous pouvez exécuter la commande suivante : 🎜rrreee🎜 et saisir deux fois le nouveau mot de passe lorsque la commande le demande. 🎜🎜Dans l'exemple ci-dessus, nous avons ajouté l'utilisateurtomau groupe secondaire, et la commandeaddusera automatiquement créé un nouveau groupe principal et attribué le groupe comme groupe principal. 🎜- 🎜Nom d'utilisateur : tom🎜

- 🎜Groupe principal : tom🎜

- 🎜Groupe auxiliaire : famille (ou utilisez The le deuxième cas ajoute deux groupes subsidiaires, famille et amis)🎜

tom. le groupe estfamille(au lieu du groupe d'utilisateurstomcréé par défaut), et le groupe affilié estamis. Vous pouvez utiliser cette commande : 🎜rrreee. 🎜Utilisez < La commande code>man peut obtenir une description détaillée de toutes les options de ligne de commande de la commandeuseradd: 🎜rrreee🎜 🎜🎜🎜Ajouter des utilisateurs existants au groupe d'utilisateurs🎜🎜🎜Pour cette tâche, nous utiliserons Commande

🎜🎜🎜Ajouter des utilisateurs existants au groupe d'utilisateurs🎜🎜🎜Pour cette tâche, nous utiliserons Commande usermod< /code>. La commande <code>usermodpeut modifier diverses options pour un utilisateur, y compris les appartenances à un groupe de l'utilisateur. 🎜🎜Tout d'abord, je vais ajouter un troisième groupe d'utilisateurscollègues: 🎜rrreee🎜🎜En utilisantusermod🎜🎜🎜J'ajouterai le groupe d'utilisateurscollèguesas Ajouter un groupe d'affiliation à l'utilisateurtom: 🎜rrreee🎜Explication de la commande :-asignifieappend, qui ne peut être utilisé qu'avecOption -Gcode> (groupe auxiliaire). Finalement, nous ajoutons l'utilisateurtomau groupe d'utilisateurscollègues, qui est un groupe subsidiaire de l'utilisateur. 🎜-G选项可以指定多个用户组,每个用户组之间使用逗号进行分隔。例如:-G group1,group2,group3。如果想要修改

tom用户的主组为family,可以使用命令:usermod -g family tom

Copier après la connexionCopier après la connexion使用

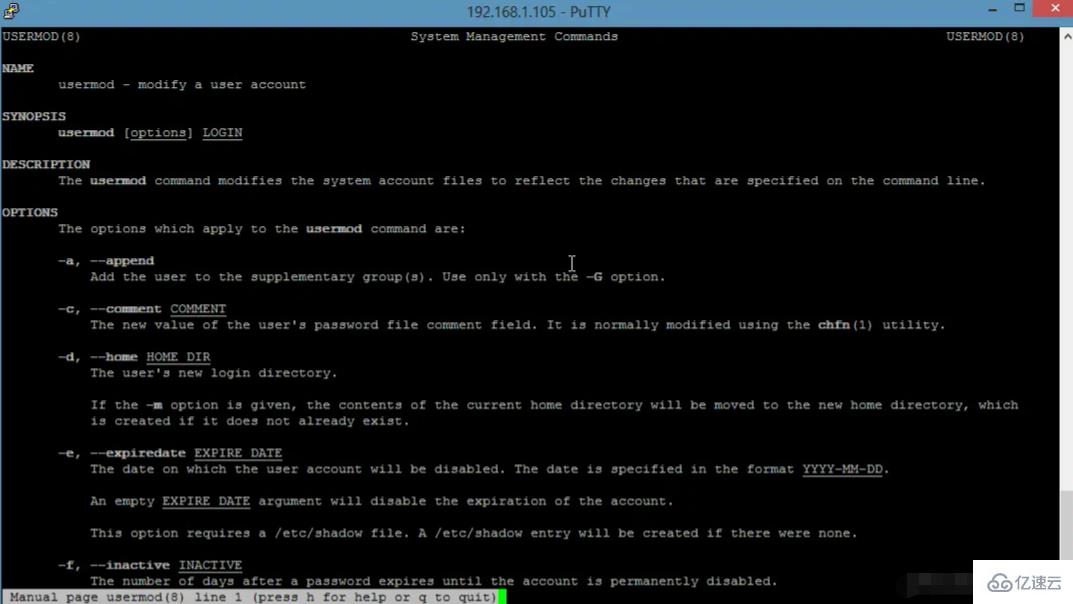

man命令可以获取usermod命令的所有命令行选项的详细说明:man usermod

Copier après la connexionCopier après la connexion

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Comment utiliser Docker Desktop

Apr 15, 2025 am 11:45 AM

Comment utiliser Docker Desktop

Apr 15, 2025 am 11:45 AM

Comment utiliser Docker Desktop? Docker Desktop est un outil pour exécuter des conteneurs Docker sur les machines locales. Les étapes à utiliser incluent: 1. Installer Docker Desktop; 2. Démarrer Docker Desktop; 3. Créer une image Docker (à l'aide de DockerFile); 4. Build Docker Image (en utilisant Docker Build); 5. Exécuter Docker Container (à l'aide de Docker Run).

Différence entre Centos et Ubuntu

Apr 14, 2025 pm 09:09 PM

Différence entre Centos et Ubuntu

Apr 14, 2025 pm 09:09 PM

Les principales différences entre Centos et Ubuntu sont: l'origine (Centos provient de Red Hat, pour les entreprises; Ubuntu provient de Debian, pour les particuliers), la gestion des packages (Centos utilise Yum, se concentrant sur la stabilité; Ubuntu utilise APT, pour une fréquence de mise à jour élevée), le cycle de support (CentOS fournit 10 ans de soutien, Ubuntu fournit un large soutien de LT tutoriels et documents), utilisations (Centos est biaisé vers les serveurs, Ubuntu convient aux serveurs et aux ordinateurs de bureau), d'autres différences incluent la simplicité de l'installation (Centos est mince)

Que faire si l'image Docker échoue

Apr 15, 2025 am 11:21 AM

Que faire si l'image Docker échoue

Apr 15, 2025 am 11:21 AM

Dépannage des étapes pour la construction d'image Docker échouée: cochez la syntaxe Dockerfile et la version de dépendance. Vérifiez si le contexte de construction contient le code source et les dépendances requis. Affichez le journal de construction pour les détails d'erreur. Utilisez l'option - cibler pour créer une phase hiérarchique pour identifier les points de défaillance. Assurez-vous d'utiliser la dernière version de Docker Engine. Créez l'image avec --t [Image-Name]: Debug Mode pour déboguer le problème. Vérifiez l'espace disque et assurez-vous qu'il est suffisant. Désactivez SELINUX pour éviter les interférences avec le processus de construction. Demandez de l'aide aux plateformes communautaires, fournissez Dockerfiles et créez des descriptions de journaux pour des suggestions plus spécifiques.

Comment afficher le processus Docker

Apr 15, 2025 am 11:48 AM

Comment afficher le processus Docker

Apr 15, 2025 am 11:48 AM

Méthode de visualisation du processus docker: 1. Commande Docker CLI: Docker PS; 2. Commande CLI Systemd: Docker d'état SystemCTL; 3. Docker Compose CLI Commande: Docker-Compose PS; 4. Process Explorer (Windows); 5. / Répertoire proc (Linux).

Explication détaillée du principe docker

Apr 14, 2025 pm 11:57 PM

Explication détaillée du principe docker

Apr 14, 2025 pm 11:57 PM

Docker utilise les fonctionnalités du noyau Linux pour fournir un environnement de fonctionnement d'application efficace et isolé. Son principe de travail est le suivant: 1. Le miroir est utilisé comme modèle en lecture seule, qui contient tout ce dont vous avez besoin pour exécuter l'application; 2. Le Système de fichiers Union (UnionFS) empile plusieurs systèmes de fichiers, ne stockant que les différences, l'économie d'espace et l'accélération; 3. Le démon gère les miroirs et les conteneurs, et le client les utilise pour l'interaction; 4. Les espaces de noms et les CGROUP implémentent l'isolement des conteneurs et les limitations de ressources; 5. Modes de réseau multiples prennent en charge l'interconnexion du conteneur. Ce n'est qu'en comprenant ces concepts principaux que vous pouvez mieux utiliser Docker.

Quelle configuration de l'ordinateur est requise pour VScode

Apr 15, 2025 pm 09:48 PM

Quelle configuration de l'ordinateur est requise pour VScode

Apr 15, 2025 pm 09:48 PM

Vs Code Système Exigences: Système d'exploitation: Windows 10 et supérieur, MacOS 10.12 et supérieur, processeur de distribution Linux: minimum 1,6 GHz, recommandé 2,0 GHz et au-dessus de la mémoire: minimum 512 Mo, recommandée 4 Go et plus d'espace de stockage: Minimum 250 Mo, recommandée 1 Go et plus d'autres exigences: connexion du réseau stable, xorg / wayland (Linux) recommandé et recommandée et plus

Comment changer le mode chinois avec VScode

Apr 15, 2025 pm 11:39 PM

Comment changer le mode chinois avec VScode

Apr 15, 2025 pm 11:39 PM

VS Code pour changer le mode chinois: ouvrez l'interface des paramètres (Windows / Linux: Ctrl, macOS: CMD,) Recherchez des paramètres "Editor: Language" Sélectionnez "Chine

VScode ne peut pas installer l'extension

Apr 15, 2025 pm 07:18 PM

VScode ne peut pas installer l'extension

Apr 15, 2025 pm 07:18 PM

Les raisons de l'installation des extensions de code vs peuvent être: l'instabilité du réseau, les autorisations insuffisantes, les problèmes de compatibilité système, la version de code vs est trop ancienne, un logiciel antivirus ou des interférences de pare-feu. En vérifiant les connexions réseau, les autorisations, les fichiers journaux, la mise à jour vs du code, la désactivation des logiciels de sécurité et le redémarrage du code ou des ordinateurs, vous pouvez progressivement dépanner et résoudre les problèmes.

🎜🎜🎜Ajouter des utilisateurs existants au groupe d'utilisateurs🎜🎜🎜Pour cette tâche, nous utiliserons Commande

🎜🎜🎜Ajouter des utilisateurs existants au groupe d'utilisateurs🎜🎜🎜Pour cette tâche, nous utiliserons Commande