ceph mon remove {mon-id}ceph auth get-or-create mgr.`hostname -s` mon 'allow profile mgr' osd 'allow *' mds 'allow *' > keyringchown ceph.ceph /var/lib/ceph/mgr/ceph-`hostname`/keyring

systemctl enable ceph-mgr@`hostname -s` && systemctl start ceph-mgr@`hostname -s`或者ceph-mgr -i `hostname`

Opération et maintenance

Opération et maintenance

Sécurité

Sécurité

Installation hors ligne du nouveau système pivot ZTE Ceph 16.2.10

Installation hors ligne du nouveau système pivot ZTE Ceph 16.2.10

Installation hors ligne du nouveau système pivot ZTE Ceph 16.2.10

À propos du système ZTE New Pivot

Le système d'exploitation ZTE New Pivot est basé sur le noyau stable Linux et est divisé en systèmes d'exploitation intégrés (NewStart CGEL), système d'exploitation serveur (NewStart CGSL) et système d'exploitation de bureau (NewStart NSDL), après près de 10 ans d'accumulation et de développement par une équipe de R&D professionnelle, les produits ont formé des avantages exceptionnels en matière de renforcement de la sécurité, de contrôlabilité indépendante et de simplicité d'utilisation. -gestion des usages. À l'heure actuelle, le nouveau système d'exploitation pivot de ZTE a été utilisé par les principaux opérateurs de télécommunications nationaux et étrangers, les grandes et moyennes entreprises publiques et les solutions d'administration électronique, desservant la couche inférieure des réseaux de commutation, des réseaux centraux, des réseaux fédérateurs, villes intelligentes, vidéosurveillance et autres systèmes. Ce qui précède est reproduit par quelqu'un.

Contexte

Dans le contexte de la transformation numérique nationale et de la substitution de la localisation, en particulier les projets d'affaires gouvernementales, utilisent désormais essentiellement des processeurs et des systèmes d'exploitation localisés pour mener à bien leurs activités, réalisant ainsi une innovation indépendante, sécurité et fiabilité. Dans cet article, nous avons utilisé le système ZTE New Fulcrum (CGSL) et le processeur Haiguang pour effectuer le déploiement hors ligne de ceph. La méthode suivante s'applique également à Dragon Lizard et centos8.

Création d'un package d'installation hors ligne

Pour commencer à créer une source RPM hors ligne Ceph, vous devez d'abord trouver une nouvelle machine pivot ZTE connectée au réseau. Le nouveau système pivot de ZTE installera certains composants (tels que libvirt, qemu) par défaut Afin d'éviter les conflits de dépendances avec d'autres packages lors de l'installation de ceph, vous pouvez choisir une installation minimale lors de l'installation du système. Les autres composants du projet qui doivent être installés le seront ultérieurement. En plus de ceph, j'utilise également les packages libvirt. Le système installe une version inférieure de libvirt par défaut. Je déploie et crée manuellement des packages RPM hors ligne.

configuration de la source miam

Le nouveau système Pivot de ZTE n'a actuellement pas d'adresse source miam officielle en ligne. Pour l'installation en ligne, vous pouvez utiliser les sources yum de Dragon Lizard et epel8. Voici la configuration de la source yum.

AnolisOS.repo[AppStream]name=AnolisOS-8.6 - AppStreambaseurl=http://mirrors.openanolis.cn/anolis/8.6/AppStream/x86_64/osenabled=1gpgcheck=0gpgkey=file:///etc/pki/rpm-gpg/RPM-GPG-KEY-CGSL-V6[BaseOS]name=AnolisOS-8.6 - BaseOSbaseurl=http://mirrors.openanolis.cn/anolis/8.6/BaseOS/x86_64/osenabled=1gpgcheck=0gpgkey=file:///etc/pki/rpm-gpg/RPM-GPG-KEY-CGSL-V6[DDE]name=AnolisOS-8.6 - DDEbaseurl=http://mirrors.openanolis.cn/anolis/8.6/DDE/x86_64/osenabled=1gpgcheck=0gpgkey=file:///etc/pki/rpm-gpg/RPM-GPG-KEY-CGSL-V6[AppStream-debuginfo]name=AnolisOS-8.6 - AppStream Debuginfobaseurl=http://mirrors.openanolis.cn/anolis/8.6/AppStream/x86_64/debugenabled=1gpgcheck=0gpgkey=file:///etc/pki/rpm-gpg/RPM-GPG-KEY-CGSL-V6[BaseOS-debuginfo]name=AnolisOS-8.6 - BaseOS Debuginfobaseurl=http://mirrors.openanolis.cn/anolis/8.6/BaseOS/x86_64/debugenabled=1gpgcheck=0gpgkey=file:///etc/pki/rpm-gpg/RPM-GPG-KEY-CGSL-V6[Plus-debuginfo]name=AnolisOS-8.6 - Plus Debuginfobaseurl=http://mirrors.openanolis.cn/anolis/8.6/Plus/x86_64/debugenabled=1gpgcheck=0gpgkey=file:///etc/pki/rpm-gpg/RPM-GPG-KEY-CGSL-V6[PowerTools-debuginfo]name=AnolisOS-8.6 - PowerTools Debuginfobaseurl=http://mirrors.openanolis.cn/anolis/8.6/PowerTools/x86_64/debugenabled=1gpgcheck=0gpgkey=file:///etc/pki/rpm-gpg/RPM-GPG-KEY-CGSL-V6[DDE-debuginfo]name=AnolisOS-8.6 - DDE Debuginfobaseurl=http://mirrors.openanolis.cn/anolis/8.6/DDE/x86_64/debugenabled=1gpgcheck=0gpgkey=file:///etc/pki/rpm-gpg/RPM-GPG-KEY-CGSL-V6[Extras]name=AnolisOS-8.6 - Extrasbaseurl=http://mirrors.openanolis.cn/anolis/8.6/Extras/x86_64/osenabled=1gpgcheck=0gpgkey=file:///etc/pki/rpm-gpg/RPM-GPG-KEY-CGSL-V6[HighAvailability]name=AnolisOS-8.6 - HighAvailabilitybaseurl=http://mirrors.openanolis.cn/anolis/8.6/HighAvailability/x86_64/osenabled=1gpgcheck=0gpgkey=file:///etc/pki/rpm-gpg/RPM-GPG-KEY-CGSL-V6[Plus]name=AnolisOS-8.6 - Plusbaseurl=http://mirrors.openanolis.cn/anolis/8.6/Plus/x86_64/osenabled=1gpgcheck=0gpgkey=file:///etc/pki/rpm-gpg/RPM-GPG-KEY-CGSL-V6[PowerTools]name=AnolisOS-8.6 - PowerToolsbaseurl=http://mirrors.openanolis.cn/anolis/8.6/PowerTools/x86_64/osenabled=1gpgcheck=0gpgkey=file:///etc/pki/rpm-gpg/RPM-GPG-KEY-CGSL-V6

epel.repo[epel]name=Extra Packages for Enterprise Linux 8 - $basearch# It is much more secure to use the metalink, but if you wish to use a local mirror# place its address here.baseurl=https://mirrors.aliyun.com/epel/8/Everything/$basearchmetalink=https://mirrors.fedoraproject.org/metalink?repo=epel-8&arch=$basearch&infra=$infra&content=$contentdirenabled=1gpgcheck=1countme=1gpgkey=file:///etc/yum.repos.d/RPM-GPG-KEY-EPEL-8

ceph.repo[Ceph]name=Ceph packages for $basearchbaseurl=http://download.ceph.com/rpm-pacific/el8/$basearchenabled=1gpgcheck=0type=rpm-mdgpgkey=https://download.ceph.com/keys/release.asc[Ceph-noarch]name=Ceph noarch packagesbaseurl=http://download.ceph.com/rpm-pacific/el8/noarchenabled=1gpgcheck=0type=rpm-mdgpgkey=https://download.ceph.com/keys/release.asc[ceph-source]name=Ceph source packagesbaseurl=http://download.ceph.com/rpm-pacific/el8/SRPMSenabled=1gpgcheck=0type=rpm-mdgpgkey=https://download.ceph.com/keys/release.asc

Configurer le cache yum :

[main]gpgcheck=1installonly_limit=3clean_requirements_on_remove=Truebest=Trueskip_if_unavailable=Falsecachedir=/data/yumkeepcache=1

Installer ceph

yum install ceph -y

Créer un entrepôt hors ligne

find /data/cache -name "*.rpm" -exec cp {} /mnt \;createrepo /mnttar -zcvf offline.tar.gz mnt/Installer ceph# 🎜🎜 #

Utilisez le package RPM hors ligne pour installer Ceph.tar -zxvf offline.tar.gz cd mntrpm -ivh *.rpm --nodeps --force

uuidgen

vim /etc/ceph/ceph.conf[global]fsid=9c079a1f-6fc2-4c59-bd4d-e8bc232d33a4mon initial members = node1mon host = 192.168.2.16public network = 192.168.2.0/24auth cluster required = cephxauth service required = cephxauth client required = cephxosd journal size = 1024osd pool default size = 3osd pool default min size = 2osd pool default pg num = 8osd pool default pgp num = 8osd crush chooseleaf type = 1

ceph-authtool --create-keyring /tmp/ceph.mon.keyring --gen-key -n mon. --cap mon 'allow *'

ceph-authtool --create-keyring /etc/ceph/ceph.client.admin.keyring --gen-key -n client.admin --cap mon 'allow *' --cap osd 'allow *' --cap mds 'allow *' --cap mgr 'allow *'

ceph-authtool --create-keyring /var/lib/ceph/bootstrap-osd/ceph.keyring --gen-key -n client.bootstrap-osd --cap mon 'profile bootstrap-osd' --cap mgr 'allow r'

ceph-authtool /tmp/ceph.mon.keyring --import-keyring /etc/ceph/ceph.client.admin.keyringceph-authtool /tmp/ceph.mon.keyring --import-keyring /var/lib/ceph/bootstrap-osd/ceph.keyring

chown ceph:ceph /tmp/ceph.mon.keyring

monmaptool --create --add `hostname` 192.168.2.16--fsid 9c079a1f-6fc2-4c59-bd4d-e8bc232d33a4 /tmp/monmap

sudo -u ceph mkdir /var/lib/ceph/mon/ceph-`hostname`

sudo -u ceph ceph-mon --mkfs -i `hostname` --monmap /tmp/monmap --keyring /tmp/ceph.mon.keyring

systemctl start ceph-mon@`hostname` && systemctl enable ceph-mon@`hostname`

scp /tmp/ceph.mon.keyring ceph2:/tmp/ceph.mon.keyringscp /etc/ceph/* root@ceph2:/etc/ceph/scp /var/lib/ceph/bootstrap-osd/ceph.keyring root@ceph2:/var/lib/ceph/bootstrap-osd/scp /tmp/ceph.mon.keyring ceph3:/tmp/ceph.mon.keyringscp /etc/ceph/* root@ceph3:/etc/ceph/scp /var/lib/ceph/bootstrap-osd/ceph.keyring root@ceph3:/var/lib/ceph/bootstrap-osd/

chown ceph.ceph /tmp/ceph.mon.keyring

ceph mon getmap -o /tmp/ceph.mon.mapgot monmap epoch 1

sudo -u ceph ceph-mon --mkfs -i `hostname` --monmap /tmp/ceph.mon.map --keyring /tmp/ceph.mon.keyringsudo -u ceph ceph-mon --mkfs -i `hostname` --monmap /tmp/ceph.mon.map --keyring /tmp/ceph.mon.keyring

systemctl start ceph-mon@`hostname` && systemctl enable ceph-mon@`hostname`

vim /etc/ceph/ceph.confmon initial members = node1,node2,node3mon host = 192.168.2.16,192.168.2.17,192.168.2.18systemctl restart ceph-mon@`hostname`

ceph mon remove {mon-id}Copier après la connexion

add osdCeph peut préparer des volumes logiques, des disques ou des partitions à l'aide de son outil ceph-volume. L'outil ceph-volume ajoutera des index pour créer des ID OSD. Créer osdExécuter sur le nœud1.

ceph mon remove {mon-id}ceph-volume lvm create --data /dev/sdb

ceph-volume lvm prepare --data /dev/sdb查看osd fsidceph-volume lvm listceph-volume lvm activate {ID} {FSID}#node1systemctl restart ceph-osd@0systemctl enable ceph-osd@0 #node2systemctl restart ceph-osd@1systemctl enable ceph-osd@1#node3systemctl restart ceph-osd@2systemctl enable ceph-osd@2

sudo -u ceph mkdir /var/lib/ceph/mgr/ceph-`hostname -s`cd /var/lib/ceph/mgr/ceph-`hostname -s`

ceph auth get-or-create mgr.`hostname -s` mon 'allow profile mgr' osd 'allow *' mds 'allow *' > keyringchown ceph.ceph /var/lib/ceph/mgr/ceph-`hostname`/keyring

Copier après la connexion

Démarrer le démon mgr ceph auth get-or-create mgr.`hostname -s` mon 'allow profile mgr' osd 'allow *' mds 'allow *' > keyringchown ceph.ceph /var/lib/ceph/mgr/ceph-`hostname`/keyring

systemctl enable ceph-mgr@`hostname -s` && systemctl start ceph-mgr@`hostname -s`或者ceph-mgr -i `hostname`

Copier après la connexion

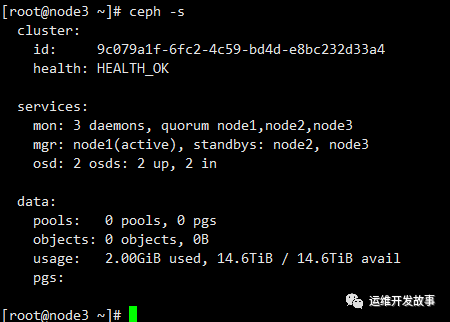

Enfin, en vérifiant l'état d'exécution de ceph, je n'ai ajouté que deux osd.

systemctl enable ceph-mgr@`hostname -s` && systemctl start ceph-mgr@`hostname -s`或者ceph-mgr -i `hostname`

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

La différence entre char et wchar_t dans le langage C

Apr 03, 2025 pm 03:09 PM

La différence entre char et wchar_t dans le langage C

Apr 03, 2025 pm 03:09 PM

Dans le langage C, la principale différence entre Char et WCHAR_T est le codage des caractères: Char utilise ASCII ou étend ASCII, WCHAR_T utilise Unicode; Char prend 1 à 2 octets, WCHAR_T occupe 2-4 octets; Char convient au texte anglais, WCHAR_T convient au texte multilingue; Le char est largement pris en charge, WCHAR_T dépend de la prise en charge du compilateur et du système d'exploitation Unicode; Le char est limité dans la gamme de caractères, WCHAR_T a une gamme de caractères plus grande et des fonctions spéciales sont utilisées pour les opérations arithmétiques.

Quatre façons d'implémenter le multithreading dans le langage C

Apr 03, 2025 pm 03:00 PM

Quatre façons d'implémenter le multithreading dans le langage C

Apr 03, 2025 pm 03:00 PM

Le multithreading dans la langue peut considérablement améliorer l'efficacité du programme. Il existe quatre façons principales d'implémenter le multithreading dans le langage C: créer des processus indépendants: créer plusieurs processus en cours d'exécution indépendante, chaque processus a son propre espace mémoire. Pseudo-Multithreading: Créez plusieurs flux d'exécution dans un processus qui partagent le même espace mémoire et exécutent alternativement. Bibliothèque multi-thread: Utilisez des bibliothèques multi-threades telles que PTHEADS pour créer et gérer des threads, en fournissant des fonctions de fonctionnement de thread riches. Coroutine: une implémentation multi-thread légère qui divise les tâches en petites sous-tâches et les exécute tour à tour.

Qu'est-ce que Null utile dans la langue C

Apr 03, 2025 pm 12:03 PM

Qu'est-ce que Null utile dans la langue C

Apr 03, 2025 pm 12:03 PM

NULL est une valeur particulière dans le langage C, représentant un pointeur nul, qui est utilisé pour identifier que la variable du pointeur ne pointe pas vers une adresse mémoire valide. Comprendre Null est crucial car il permet d'éviter les plantages du programme et assure la robustesse du code. Les usages communs incluent la vérification des paramètres, l'allocation de la mémoire et les paramètres facultatifs pour la conception des fonctions. Lorsque vous utilisez NULL, vous devez faire attention à éviter les erreurs telles que les pointeurs qui pendaient et l'oublier de vérifier Null, et de faire des vérifications nuls efficaces et d'effacer la dénomination pour optimiser les performances et la lisibilité du code.

c Quelles sont les différences entre les trois méthodes de mise en œuvre de la lecture multithre

Apr 03, 2025 pm 03:03 PM

c Quelles sont les différences entre les trois méthodes de mise en œuvre de la lecture multithre

Apr 03, 2025 pm 03:03 PM

Le multithreading est une technologie importante dans la programmation informatique et est utilisée pour améliorer l'efficacité de l'exécution du programme. Dans le langage C, il existe de nombreuses façons d'implémenter le multithreading, y compris les bibliothèques de threads, les threads POSIX et l'API Windows.

Pouvez-vous utiliser Tauri pour développer des applications de bureau si vous ne connaissez pas la rouille?

Apr 04, 2025 pm 11:42 PM

Pouvez-vous utiliser Tauri pour développer des applications de bureau si vous ne connaissez pas la rouille?

Apr 04, 2025 pm 11:42 PM

L'impact de la maîtrise du langage de la rouille sur le développement du programme de bureau dans le cadre de Tauri Tauri est un cadre de développement d'applications de bureau construit à l'aide de la rouille, grâce à son poids léger et ...

Quelles sont les différences entre asynchrone et multithreading

Apr 03, 2025 pm 02:48 PM

Quelles sont les différences entre asynchrone et multithreading

Apr 03, 2025 pm 02:48 PM

Asynchrone et Multithreading sont des concepts complètement différents en C #. Portez de manière asynchrone à l'ordre d'exécution des tâches, et Multithreads prêtez attention à l'exécution des tâches en parallèle. Les opérations asynchrones évitent de bloquer le thread actuel en coordonnant l'exécution des tâches, tandis que Multithreads exécute des tâches en parallèle en créant de nouveaux threads. Asynchrone est plus adapté aux tâches à forte intensité d'E / O, tandis que le multithreading convient plus aux tâches à forte intensité de processeur. Dans les applications pratiques, les asynchrones et le multithreading sont souvent utilisés pour optimiser les performances du programme. Faites attention pour éviter les blocs de bloces, l'utilisation excessive de l'asynchrone et l'utilisation rationnelle des pools de fil.

Copier et coller le code d'amour Copier et coller le code d'amour gratuitement

Apr 04, 2025 am 06:48 AM

Copier et coller le code d'amour Copier et coller le code d'amour gratuitement

Apr 04, 2025 am 06:48 AM

Copier et coller le code n'est pas impossible, mais il doit être traité avec prudence. Des dépendances telles que l'environnement, les bibliothèques, les versions, etc. dans le code peuvent ne pas correspondre au projet actuel, entraînant des erreurs ou des résultats imprévisibles. Assurez-vous de vous assurer que le contexte est cohérent, y compris les chemins de fichier, les bibliothèques dépendantes et les versions Python. De plus, lors de la copie et de la collation du code pour une bibliothèque spécifique, vous devrez peut-être installer la bibliothèque et ses dépendances. Les erreurs courantes incluent les erreurs de chemin, les conflits de version et les styles de code incohérents. L'optimisation des performances doit être redessinée ou refactorisée en fonction de l'objectif d'origine et des contraintes du code. Il est crucial de comprendre et de déboguer le code copié, et de ne pas copier et coller aveuglément.

C compilation conditionnelle du langage: un guide détaillé pour les débutants vers des applications pratiques

Apr 04, 2025 am 10:48 AM

C compilation conditionnelle du langage: un guide détaillé pour les débutants vers des applications pratiques

Apr 04, 2025 am 10:48 AM

C La compilation conditionnelle du langage est un mécanisme pour compiler sélectivement les blocs de code en fonction des conditions de temps de compilation. Les méthodes d'introduction incluent: l'utilisation des directives #IF et #ELSE pour sélectionner des blocs de code en fonction des conditions. Les expressions conditionnelles couramment utilisées incluent STDC, _WIN32 et Linux. Cas pratique: imprimez différents messages en fonction du système d'exploitation. Utilisez différents types de données en fonction du nombre de chiffres du système. Différents fichiers d'en-tête sont pris en charge selon le compilateur. La compilation conditionnelle améliore la portabilité et la flexibilité du code, ce qui le rend adaptable aux modifications du compilateur, du système d'exploitation et de l'architecture du processeur.