Opération et maintenance

Opération et maintenance

Sécurité

Sécurité

Quels sont les technologies et algorithmes clés de la technologie informatique de confiance ?

Quels sont les technologies et algorithmes clés de la technologie informatique de confiance ?

Quels sont les technologies et algorithmes clés de la technologie informatique de confiance ?

Quels sont les technologies et algorithmes clés de la technologie informatique de confiance ?

Avec le développement d'Internet, divers types d'ordinateurs et d'équipements réseau sont devenus de plus en plus populaires, et les gens ont des exigences de plus en plus élevées en matière de sécurité des données. Des menaces telles que les attaques frauduleuses, les fuites de confidentialité et les virus de réseau continuent d'apparaître, imposant des exigences élevées en matière de sécurité et de crédibilité des systèmes informatiques. La technologie informatique de confiance est apparue au fur et à mesure que les temps l’exigent. Il s’agit d’une méthode qui combine matériel et logiciels pour protéger et assurer la sécurité et la fiabilité des systèmes informatiques. Alors, quelles sont les technologies et algorithmes clés de la technologie informatique de confiance ?

1. Trusted Platform Module (technologie TPM)

Le Trusted Platform Module (TPM en abrégé) est l'une des technologies de base de l'informatique de confiance. Il s'agit d'une puce matérielle installée sur la carte mère de l'ordinateur et difficile à modifier et à attaquer. Utilisé pour stocker des informations liées à la sécurité, telles que des clés et des certificats numériques, afin de garantir l'authentification, le cryptage et l'autorisation du système.

La fonction principale de la technologie TPM est de fournir des fonctions telles que la génération de nombres aléatoires du système, la négociation du mot de passe de démarrage, le cryptage des autorisations et le mécanisme de plug-in. Grâce à ces fonctions, la technologie TPM peut assurer une protection de sécurité pour l'ensemble du système informatique afin d'empêcher les accès non autorisés et les fuites de données.

2. Authentification bidirectionnelle (technologie SSL/TLS)

L'authentification bidirectionnelle signifie que le client et le serveur vérifient mutuellement leur identité pour garantir que les identités du les parties communicantes sont vraies. La mise en œuvre de l'authentification bidirectionnelle nécessite l'aide de la technologie SSL/TLS, qui est un protocole de transmission sécurisé important dans la technologie informatique de confiance.

La technologie SSL/TLS permet le cryptage des messages et la vérification de l'intégrité en utilisant la technologie de cryptage à clé publique et de signature numérique. Il peut crypter et protéger les données pendant la transmission des données pour garantir la sécurité des données. Dans le même temps, la technologie SSL/TLS peut également empêcher les attaques de type « man-in-the-middle » et la falsification, garantissant ainsi l’authenticité et la fiabilité des messages.

3. Algorithme de cryptage (algorithme AES/SM4)

L'algorithme de cryptage est une partie importante de la technologie informatique de confiance et la mise en œuvre de base pour garantir la sécurité des données. Actuellement, AES et SM4 sont deux algorithmes de chiffrement largement utilisés.

L'algorithme AES est un système de cryptage symétrique qui utilise la même clé pour le cryptage et le déchiffrement. Il est donc rapide et efficace et constitue actuellement l'un des algorithmes de cryptage les plus utilisés. L'algorithme SM4 est un algorithme cryptographique symétrique de haute sécurité offrant d'excellentes performances, une vitesse élevée et une efficacité élevée. Il fait partie des algorithmes cryptographiques recommandés par le Bureau national de cryptozoologie.

4. Technologie de virtualisation

La technologie de virtualisation est une technologie importante dans la technologie informatique de confiance. Elle peut convertir des ressources physiques en ressources virtuelles et contrôler une allocation et une gestion flexibles. Grâce à la technologie de virtualisation, les utilisateurs peuvent créer plusieurs machines virtuelles pour mettre en œuvre différents scénarios d'application, puis les isoler, collaborer et les gérer.

La technologie de virtualisation peut assurer l'isolation et la protection au niveau matériel, réduire le partage et la pollution des ressources physiques et augmenter l'efficacité et la fiabilité de l'utilisation des ressources. Dans le même temps, la technologie de virtualisation peut également fournir une protection à plusieurs niveaux pour les machines virtuelles afin de garantir l'environnement de sécurité et la sécurité des données des machines virtuelles.

Pour résumer, les technologies et algorithmes clés de la technologie informatique de confiance comprennent le module de plateforme de confiance (technologie TPM), l'authentification bidirectionnelle (technologie SSL/TLS), l'algorithme de chiffrement (algorithme AES/SM4) et Technologie de virtualisation. Ces technologies et algorithmes jouent pleinement un rôle dans les applications pratiques pour assurer la sécurité et la fiabilité des systèmes informatiques et améliorer les performances et l’efficacité globales des systèmes informatiques.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

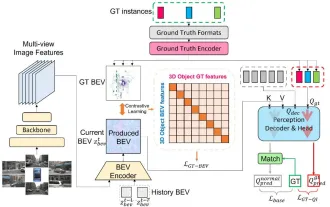

CLIP-BEVFormer : superviser explicitement la structure BEVFormer pour améliorer les performances de détection à longue traîne

Mar 26, 2024 pm 12:41 PM

CLIP-BEVFormer : superviser explicitement la structure BEVFormer pour améliorer les performances de détection à longue traîne

Mar 26, 2024 pm 12:41 PM

Écrit ci-dessus et compréhension personnelle de l'auteur : À l'heure actuelle, dans l'ensemble du système de conduite autonome, le module de perception joue un rôle essentiel. Le véhicule autonome roulant sur la route ne peut obtenir des résultats de perception précis que via le module de perception en aval. dans le système de conduite autonome, prend des jugements et des décisions comportementales opportuns et corrects. Actuellement, les voitures dotées de fonctions de conduite autonome sont généralement équipées d'une variété de capteurs d'informations de données, notamment des capteurs de caméra à vision panoramique, des capteurs lidar et des capteurs radar à ondes millimétriques pour collecter des informations selon différentes modalités afin d'accomplir des tâches de perception précises. L'algorithme de perception BEV basé sur la vision pure est privilégié par l'industrie en raison de son faible coût matériel et de sa facilité de déploiement, et ses résultats peuvent être facilement appliqués à diverses tâches en aval.

Implémentation d'algorithmes d'apprentissage automatique en C++ : défis et solutions courants

Jun 03, 2024 pm 01:25 PM

Implémentation d'algorithmes d'apprentissage automatique en C++ : défis et solutions courants

Jun 03, 2024 pm 01:25 PM

Les défis courants rencontrés par les algorithmes d'apprentissage automatique en C++ incluent la gestion de la mémoire, le multithread, l'optimisation des performances et la maintenabilité. Les solutions incluent l'utilisation de pointeurs intelligents, de bibliothèques de threads modernes, d'instructions SIMD et de bibliothèques tierces, ainsi que le respect des directives de style de codage et l'utilisation d'outils d'automatisation. Des cas pratiques montrent comment utiliser la bibliothèque Eigen pour implémenter des algorithmes de régression linéaire, gérer efficacement la mémoire et utiliser des opérations matricielles hautes performances.

Explorez les principes sous-jacents et la sélection d'algorithmes de la fonction de tri C++

Apr 02, 2024 pm 05:36 PM

Explorez les principes sous-jacents et la sélection d'algorithmes de la fonction de tri C++

Apr 02, 2024 pm 05:36 PM

La couche inférieure de la fonction de tri C++ utilise le tri par fusion, sa complexité est O(nlogn) et propose différents choix d'algorithmes de tri, notamment le tri rapide, le tri par tas et le tri stable.

L'intelligence artificielle peut-elle prédire la criminalité ? Explorez les capacités de CrimeGPT

Mar 22, 2024 pm 10:10 PM

L'intelligence artificielle peut-elle prédire la criminalité ? Explorez les capacités de CrimeGPT

Mar 22, 2024 pm 10:10 PM

La convergence de l’intelligence artificielle (IA) et des forces de l’ordre ouvre de nouvelles possibilités en matière de prévention et de détection de la criminalité. Les capacités prédictives de l’intelligence artificielle sont largement utilisées dans des systèmes tels que CrimeGPT (Crime Prediction Technology) pour prédire les activités criminelles. Cet article explore le potentiel de l’intelligence artificielle dans la prédiction de la criminalité, ses applications actuelles, les défis auxquels elle est confrontée et les éventuelles implications éthiques de cette technologie. Intelligence artificielle et prédiction de la criminalité : les bases CrimeGPT utilise des algorithmes d'apprentissage automatique pour analyser de grands ensembles de données, identifiant des modèles qui peuvent prédire où et quand les crimes sont susceptibles de se produire. Ces ensembles de données comprennent des statistiques historiques sur la criminalité, des informations démographiques, des indicateurs économiques, des tendances météorologiques, etc. En identifiant les tendances qui pourraient échapper aux analystes humains, l'intelligence artificielle peut donner du pouvoir aux forces de l'ordre.

Algorithme de détection amélioré : pour la détection de cibles dans des images de télédétection optique haute résolution

Jun 06, 2024 pm 12:33 PM

Algorithme de détection amélioré : pour la détection de cibles dans des images de télédétection optique haute résolution

Jun 06, 2024 pm 12:33 PM

01Aperçu des perspectives Actuellement, il est difficile d'atteindre un équilibre approprié entre efficacité de détection et résultats de détection. Nous avons développé un algorithme YOLOv5 amélioré pour la détection de cibles dans des images de télédétection optique haute résolution, en utilisant des pyramides de caractéristiques multicouches, des stratégies de têtes de détection multiples et des modules d'attention hybrides pour améliorer l'effet du réseau de détection de cibles dans les images de télédétection optique. Selon l'ensemble de données SIMD, le mAP du nouvel algorithme est 2,2 % meilleur que YOLOv5 et 8,48 % meilleur que YOLOX, permettant ainsi d'obtenir un meilleur équilibre entre les résultats de détection et la vitesse. 02 Contexte et motivation Avec le développement rapide de la technologie de télédétection, les images de télédétection optique à haute résolution ont été utilisées pour décrire de nombreux objets à la surface de la Terre, notamment des avions, des voitures, des bâtiments, etc. Détection d'objets dans l'interprétation d'images de télédétection

Pratique et réflexion sur la plateforme multimodale de grands modèles Jiuzhang Yunji DataCanvas

Oct 20, 2023 am 08:45 AM

Pratique et réflexion sur la plateforme multimodale de grands modèles Jiuzhang Yunji DataCanvas

Oct 20, 2023 am 08:45 AM

1. Le développement historique des grands modèles multimodaux. La photo ci-dessus est le premier atelier sur l'intelligence artificielle organisé au Dartmouth College aux États-Unis en 1956. Cette conférence est également considérée comme le coup d'envoi du développement de l'intelligence artificielle. pionniers de la logique symbolique (à l'exception du neurobiologiste Peter Milner au milieu du premier rang). Cependant, cette théorie de la logique symbolique n’a pas pu être réalisée avant longtemps et a même marqué le début du premier hiver de l’IA dans les années 1980 et 1990. Il a fallu attendre la récente mise en œuvre de grands modèles de langage pour découvrir que les réseaux de neurones portent réellement cette pensée logique. Les travaux du neurobiologiste Peter Milner ont inspiré le développement ultérieur des réseaux de neurones artificiels, et c'est pour cette raison qu'il a été invité à y participer. dans ce projet.

Application d'algorithmes dans la construction de 58 plateformes de portraits

May 09, 2024 am 09:01 AM

Application d'algorithmes dans la construction de 58 plateformes de portraits

May 09, 2024 am 09:01 AM

1. Contexte de la construction de la plateforme 58 Portraits Tout d'abord, je voudrais partager avec vous le contexte de la construction de la plateforme 58 Portraits. 1. La pensée traditionnelle de la plate-forme de profilage traditionnelle ne suffit plus. La création d'une plate-forme de profilage des utilisateurs s'appuie sur des capacités de modélisation d'entrepôt de données pour intégrer les données de plusieurs secteurs d'activité afin de créer des portraits d'utilisateurs précis. Elle nécessite également l'exploration de données pour comprendre le comportement et les intérêts des utilisateurs. et besoins, et fournir des capacités côté algorithmes ; enfin, il doit également disposer de capacités de plate-forme de données pour stocker, interroger et partager efficacement les données de profil utilisateur et fournir des services de profil. La principale différence entre une plate-forme de profilage d'entreprise auto-construite et une plate-forme de profilage de middle-office est que la plate-forme de profilage auto-construite dessert un seul secteur d'activité et peut être personnalisée à la demande. La plate-forme de mid-office dessert plusieurs secteurs d'activité et est complexe ; modélisation et offre des fonctionnalités plus générales. 2.58 Portraits d'utilisateurs de l'arrière-plan de la construction du portrait sur la plate-forme médiane 58

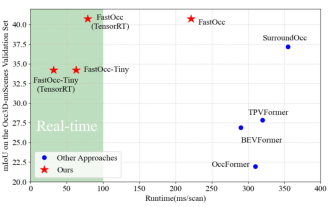

Ajoutez SOTA en temps réel et montez en flèche ! FastOcc : un algorithme Occ plus rapide et convivial pour le déploiement est là !

Mar 14, 2024 pm 11:50 PM

Ajoutez SOTA en temps réel et montez en flèche ! FastOcc : un algorithme Occ plus rapide et convivial pour le déploiement est là !

Mar 14, 2024 pm 11:50 PM

Écrit ci-dessus & La compréhension personnelle de l'auteur est que dans le système de conduite autonome, la tâche de perception est un élément crucial de l'ensemble du système de conduite autonome. L'objectif principal de la tâche de perception est de permettre aux véhicules autonomes de comprendre et de percevoir les éléments environnementaux environnants, tels que les véhicules circulant sur la route, les piétons au bord de la route, les obstacles rencontrés lors de la conduite, les panneaux de signalisation sur la route, etc., aidant ainsi en aval modules Prendre des décisions et des actions correctes et raisonnables. Un véhicule doté de capacités de conduite autonome est généralement équipé de différents types de capteurs de collecte d'informations, tels que des capteurs de caméra à vision panoramique, des capteurs lidar, des capteurs radar à ondes millimétriques, etc., pour garantir que le véhicule autonome peut percevoir et comprendre avec précision l'environnement environnant. éléments , permettant aux véhicules autonomes de prendre les bonnes décisions pendant la conduite autonome. Tête