Opération et maintenance

Opération et maintenance

Sécurité

Sécurité

Comment empêcher les attaques sur les réseaux informatiques militaires ?

Comment empêcher les attaques sur les réseaux informatiques militaires ?

Comment empêcher les attaques sur les réseaux informatiques militaires ?

Ces dernières années, avec le développement continu de la technologie des réseaux modernes, le degré d'informatisation des réseaux informatiques militaires a progressivement augmenté. Cependant, les informations sensibles véhiculées par les réseaux informatiques militaires en font également une cible privilégiée pour les attaques de pirates informatiques. Les attaques contre les réseaux informatiques militaires entraîneront non seulement la fuite des plans de combat, mais pourraient même constituer une menace majeure pour la sécurité nationale. Alors, comment assurer la sécurité des réseaux informatiques militaires ?

1. Établir un modèle théorique

Pour les réseaux informatiques militaires, il est nécessaire d'établir un modèle théorique de sécurité fiable. Différent des réseaux informatiques ordinaires, les réseaux informatiques militaires ont des exigences de sécurité plus élevées et des normes plus strictes. Par conséquent, les modèles théoriques doivent être fortement affinés en fonction des exigences de sécurité afin de garantir l’efficacité des mesures de défense.

2. Renforcer la gestion

Pour les réseaux informatiques militaires, la gestion est au centre de la protection. Il est nécessaire de formuler un système de gestion scientifique et rigoureux, de limiter l'utilisation des réseaux informatiques militaires dans le cadre de divers systèmes et réglementations et de confirmer strictement l'autorité ; renforcer la formation technique des gestionnaires de réseaux informatiques, accroître l'expérience pratique des gestionnaires et formuler des plans d'intervention ; , et permettre à la direction du personnel de comprendre les différents vecteurs d'attaque pour promouvoir une gestion plus efficace de la sécurité.

3. Se prémunir contre les attaques externes

Les attaques externes sont l'une des plus grandes menaces pour les réseaux informatiques militaires. Les réseaux informatiques militaires doivent être testés et mesurés de manière approfondie et régulière, et la détection et la surveillance des intrusions doivent être renforcées. Dans le même temps, les appareils périphériques du réseau, les détecteurs d'intrusion, les pare-feu et les technologies de cryptage des données doivent être protégés pour garantir la sécurité du réseau.

4. Prévenir les attaques internes

En plus des attaques externes, les attaques internes constituent également un problème pour la sécurité des réseaux informatiques militaires. Cela nécessite une bonne formation et une bonne supervision du personnel interne. Au sein de l'entreprise, nous nous concentrons sur la formation des employés à la sécurité des réseaux et sur la gestion standardisée des tâches dans le travail quotidien, établissons un système de sécurité de confidentialité et un système d'innovation académique, et effectuons un examen et une surveillance en temps réel du comportement et des opérations des employés. En outre, il est nécessaire de préserver la confidentialité des politiques et des connaissances locales, d'améliorer la conscience personnelle, de mettre en place un bon système d'encouragement et de réduire les erreurs et les erreurs des employés.

5. Protection de la vie privée

Les réseaux informatiques militaires contiennent une grande quantité d'informations, et les crimes qui compromettent la sécurité des réseaux informatiques vont également augmenter. Tout en renforçant les mesures défensives, renforcez la protection des informations sensibles. Améliorez le cryptage des données et d'autres mesures, renforcez la gestion des supports de cryptage des données et réduisez les pertes causées par le vol de données.

6. Sauvegarde des données

La sauvegarde des données est une mesure importante pour assurer la sécurité des réseaux informatiques militaires. Sauvegardez régulièrement les données importantes et examinez attentivement le contenu de la sauvegarde pour garantir l'intégrité et l'authenticité des données. En cas de perte ou de dommage de données, la restauration rapide des données de sauvegarde peut réduire efficacement les pertes et accélérer la récupération.

De manière générale, prévenir les attaques contre les réseaux informatiques militaires nécessite de partir de modèles théoriques, d'une gestion stricte, d'attaques externes, d'attaques internes, de protection de la vie privée et de sauvegarde des données, etc., pour protéger pleinement la sécurité des réseaux informatiques militaires.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Sujets chauds

Solution grise des paramètres avancés du pare-feu Win11

Dec 24, 2023 pm 07:53 PM

Solution grise des paramètres avancés du pare-feu Win11

Dec 24, 2023 pm 07:53 PM

Lors de la configuration du pare-feu, de nombreux amis constatent que les paramètres avancés de leur pare-feu Win11 sont grisés et ne peuvent pas être cliqués. Cela peut être dû au fait de ne pas avoir ajouté d’unité de contrôle ou à une ouverture incorrecte des paramètres avancés. Voyons comment résoudre ce problème. Les paramètres avancés du pare-feu Win11 sont grisés Méthode 1 : 1. Tout d'abord, cliquez sur le menu Démarrer ci-dessous, recherchez et ouvrez « Panneau de configuration » en haut 2. Ensuite, ouvrez « Pare-feu Windows Defender » 3. Après avoir entré, vous pouvez ouvrir « Avancé ». Paramètres" dans la colonne de gauche. Méthode 2 : 1. Si la méthode ci-dessus ne peut pas être ouverte, vous pouvez cliquer avec le bouton droit sur « Menu Démarrer » et ouvrir « Exécuter ». 2. Entrez ensuite « mmc » et appuyez sur Entrée pour confirmer l'ouverture. 3. Après ouverture, cliquez en haut à gauche

Comment activer ou désactiver le pare-feu sur Alpine Linux ?

Feb 21, 2024 pm 12:45 PM

Comment activer ou désactiver le pare-feu sur Alpine Linux ?

Feb 21, 2024 pm 12:45 PM

Sur AlpineLinux, vous pouvez utiliser l'outil iptables pour configurer et gérer les règles de pare-feu. Voici les étapes de base pour activer ou désactiver le pare-feu sur AlpineLinux : Vérifiez l'état du pare-feu : sudoiptables -L Si la sortie affiche des règles (par exemple, il existe des règles INPUT, OUTPUT ou FORWARD), le pare-feu est activé. Si la sortie est vide, le pare-feu est actuellement désactivé. Activer le pare-feu : sudoiptables-PINPUTACCEPTsudoiptables-POUTPUTACCEPTsudoiptables-PFORWARDAC

Comment supprimer le logo du pare-feu sur l'icône du bureau Win10 ?

Jan 01, 2024 pm 12:21 PM

Comment supprimer le logo du pare-feu sur l'icône du bureau Win10 ?

Jan 01, 2024 pm 12:21 PM

De nombreux amis qui utilisent le système Win10 constatent qu'il y a un logo de pare-feu sur l'icône du bureau de l'ordinateur. Que se passe-t-il ? Cela rend de nombreux amis souffrant de troubles obsessionnels compulsifs particulièrement mal à l'aise. En fait, il suffit d'ouvrir le panneau de configuration et de le faire. cliquez sur " Cela peut être résolu en modifiant "Modifier les paramètres de contrôle de compte d'utilisateur". Jetons un coup d'œil au didacticiel spécifique. Comment annuler le logo du pare-feu sur l'icône du bureau dans Windows 10 1. Tout d'abord, cliquez avec le bouton droit sur le bouton du menu Démarrer à côté de l'écran de démarrage de l'ordinateur, puis sélectionnez la fonction Panneau de configuration dans le menu contextuel. 2. Sélectionnez ensuite l'option « Compte d'utilisateur » et sélectionnez l'élément « Modifier les paramètres de contrôle de compte d'utilisateur » dans la nouvelle interface qui apparaît. 3. Après avoir ajusté le curseur dans la fenêtre vers le bas, cliquez sur Confirmer pour quitter.

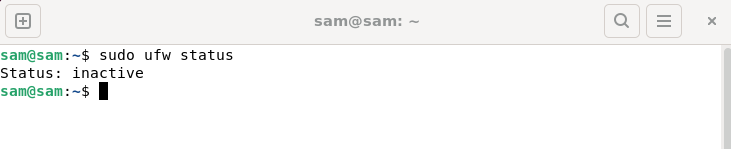

Comment réparer le statut UFW affiché comme inactif sous Linux

Mar 20, 2024 pm 01:50 PM

Comment réparer le statut UFW affiché comme inactif sous Linux

Mar 20, 2024 pm 01:50 PM

UFW, également connu sous le nom de Uncomplex Firewall, est adopté par de nombreuses distributions Linux comme système de pare-feu. UFW est conçu pour permettre aux utilisateurs novices de gérer facilement les paramètres du pare-feu via l'interface de ligne de commande et l'interface utilisateur graphique. Un pare-feu UFW est un système qui surveille le trafic réseau selon des règles définies pour protéger le réseau contre le reniflage du réseau et d'autres attaques. Si UFW est installé sur votre système Linux mais que son état est indiqué comme inactif, il peut y avoir plusieurs raisons. Dans ce guide, je vais expliquer comment résoudre le problème d'inactivité du pare-feu UFW sur les systèmes Linux. Pourquoi UFW affiche un statut inactif sous Linux Pourquoi UFW est inactif par défaut sous Linux Comment utiliser Linux

Comment résoudre si le navigateur Edge est bloqué par le pare-feu ?

Mar 13, 2024 pm 07:10 PM

Comment résoudre si le navigateur Edge est bloqué par le pare-feu ?

Mar 13, 2024 pm 07:10 PM

Comment résoudre le problème du blocage du navigateur Edge par le pare-feu ? Le navigateur Edge est le propre navigateur de Microsoft. Certains utilisateurs ont constaté que ce navigateur était bloqué par le pare-feu lors de son utilisation. Alors, que se passe-t-il ? Laissez ce site donner aux utilisateurs une introduction détaillée sur la façon de récupérer le navigateur Edge s'il est bloqué par le pare-feu. Comment restaurer le navigateur Edge s'il est bloqué par le pare-feu ? 1. Vérifiez les paramètres du pare-feu : - Cliquez sur le bouton « Démarrer » de la barre des tâches Windows, puis ouvrez « Paramètres ». -Dans la fenêtre Paramètres, sélectionnez Mise à jour et sécurité. -exister

L'ancien directeur des actifs cryptographiques de la SEC démissionne ! Réfuter les rumeurs concernant l'adhésion à la plateforme d'émission de pièces Meme Pump.fun

Jun 18, 2024 pm 07:53 PM

L'ancien directeur des actifs cryptographiques de la SEC démissionne ! Réfuter les rumeurs concernant l'adhésion à la plateforme d'émission de pièces Meme Pump.fun

Jun 18, 2024 pm 07:53 PM

Hier, les rumeurs abondaient selon lesquelles David Hirsch, l'ancien responsable des actifs cryptographiques à la Securities and Exchange Commission (SEC), avait démissionné et était sur le point de rejoindre l'équipe de la plateforme d'émission de devises meme Pump.fun. On dit que toutes les rumeurs ont commencé. lorsque Pump.fun a publié un message sur les réseaux sociaux X Un tweet avec une métaphore moqueuse le félicitait d'être le directeur commercial de l'équipe, et le contenu pertinent a même été relayé par divers médias. La fausse nouvelle de Pump.fun est fausse Hier soir (17), avec la publication d'un tweet de Pump.fun, la plateforme d'émission de devises mèmes sur Solana, des rumeurs ont commencé sur Hirsch, l'ancien crypto-actifs de la SEC et chef du département réseau. , en sautant sur la plateforme Pump.fun. Faites passer le message. Binance tweete sur Pump.fun

Ripple recherche un responsable du développement d'ETF de crypto-monnaie ! Fox Reporter : l'ETF spot XRP sera lancé en premier, suivi des contrats à terme

Jan 28, 2024 am 08:15 AM

Ripple recherche un responsable du développement d'ETF de crypto-monnaie ! Fox Reporter : l'ETF spot XRP sera lancé en premier, suivi des contrats à terme

Jan 28, 2024 am 08:15 AM

Après 10 ans de refus répétés, la Securities and Exchange Commission (SEC) des États-Unis a finalement approuvé un ETF au comptant Bitcoin américain. La décision a suscité des attentes quant au lancement d’autres ETF de crypto-monnaie, notamment Ethereum et XRP. Ce site Web (120BTc.coM) continuera de prêter attention à cette évolution et de fournir aux investisseurs des analyses et des informations de marché en temps opportun. Aujourd'hui, le compte X @3TGMCrypto a découvert que Ripple recrutait un cadre supérieur à New York, qui sera principalement responsable de la promotion des plans ETF liés aux crypto-monnaies, ce qui semble signifier que la société pourrait postuler au XRPETF. Journaliste de FoxBusiness : Futures ETF est une étape préparatoire au lancement de l'ETF spot. La communauté s'intéresse aux ETF à terme XRP et aux ETF spot.

Correction : l'enregistrement vidéo dans Snipping Tool ne fonctionne pas

Sep 17, 2023 pm 08:09 PM

Correction : l'enregistrement vidéo dans Snipping Tool ne fonctionne pas

Sep 17, 2023 pm 08:09 PM

Bien que le concept derrière l'outil Snipping dans Windows 11 soit génial, l'une de ses principales fonctionnalités, l'enregistrement vidéo, est vraiment décevante. La fonction d'enregistrement d'écran est encore relativement nouvelle, il peut donc être difficile de s'en sortir avec des problèmes. Néanmoins, examinons le problème et essayons de trouver une solution. Alors pourquoi la fonction d’enregistrement vidéo de l’outil de capture d’écran ne fonctionne-t-elle pas ? Vous n’avez peut-être pas installé la dernière version de Windows 11. L'outil de capture est peut-être corrompu ou corrompu. Un logiciel tiers tel qu'un logiciel antivirus peut l'empêcher d'enregistrer votre écran. Votre ordinateur ne dispose pas de suffisamment de RAM ou d'espace sur le disque dur pour stocker l'enregistrement d'écran. Les virus ou logiciels malveillants présents sur votre ordinateur interfèrent avec le fonctionnement des programmes. Comment faire en sorte que Snipping Tool enregistre mon écran sous Windows 11