Périphériques technologiques

Périphériques technologiques

IA

IA

'Censuré' lors de la génération d'images : les cas de défaillance de diffusion stable sont affectés par quatre facteurs majeurs

'Censuré' lors de la génération d'images : les cas de défaillance de diffusion stable sont affectés par quatre facteurs majeurs

'Censuré' lors de la génération d'images : les cas de défaillance de diffusion stable sont affectés par quatre facteurs majeurs

Les modèles de génération de diffusion de texte à image, tels que Stable Diffusion, DALL-E 2 et Mid-Journey, sont dans un état de développement vigoureux et disposent de capacités de génération de texte à image extrêmement puissantes. , mais des cas de « renversement » surviennent occasionnellement.

Comme le montre la figure ci-dessous, lorsqu'on lui donne une invite de texte : "Une photo d'un phacochère", le modèle de diffusion stable peut générer un phacochère correspondant, clair et réaliste photo. Cependant, lorsque nous modifions légèrement cette invite de texte et la remplaçons par : « Une photo d'un phacochère et d'un traître », qu'en est-il du phacochère ? Comment est-elle devenue une voiture ?

Jetons un coup d'œil aux prochains exemples. Ce sont des nouveautés. c'est une espèce ? Quelle est la cause de ces phénomènes étranges ? Ces cas d'échec de génération proviennent tous d'un article récemment publié "Stable Diffusion is Unstable":

# 🎜🎜#

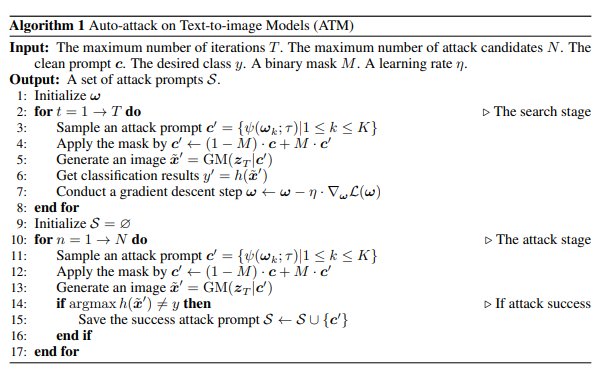

Dans cet article, un algorithme contradictoire basé sur un gradient pour les modèles texte-image est proposé pour la première fois. Cet algorithme peut générer de manière efficace et efficiente un grand nombre d'invites de texte offensantes et peut explorer efficacement l'instabilité du modèle de diffusion stable. Cet algorithme a atteint un taux de réussite d'attaque de 91,1 % sur les invites de texte courtes et de 81,2 % sur les invites de texte longues. De plus, cet algorithme fournit des cas riches pour étudier les modes de défaillance des modèles de génération texte-image, jetant ainsi les bases de la recherche sur la contrôlabilité de la génération d'images.

# 🎜🎜#

- Similarité des caractéristiques à gros grain # 🎜🎜#Ambiguïté des mots

La position du mot dans l'invite

La différence de génération speed

- Lorsqu'une invite contient plusieurs cibles de build, nous rencontrons souvent le problème de la disparition d'une cible pendant le processus de build. Théoriquement, toutes les cibles d’un même signal devraient partager le même bruit initial. Comme le montre la figure 4, les chercheurs ont généré mille cibles de catégorie sur ImageNet dans des conditions de bruit initial fixe. Ils ont utilisé la dernière image générée par chaque cible comme image de référence et ont calculé le score de l'indice de similarité structurelle (SSIM) entre l'image générée à chaque pas de temps et l'image générée à la dernière étape pour démontrer les différentes cibles.

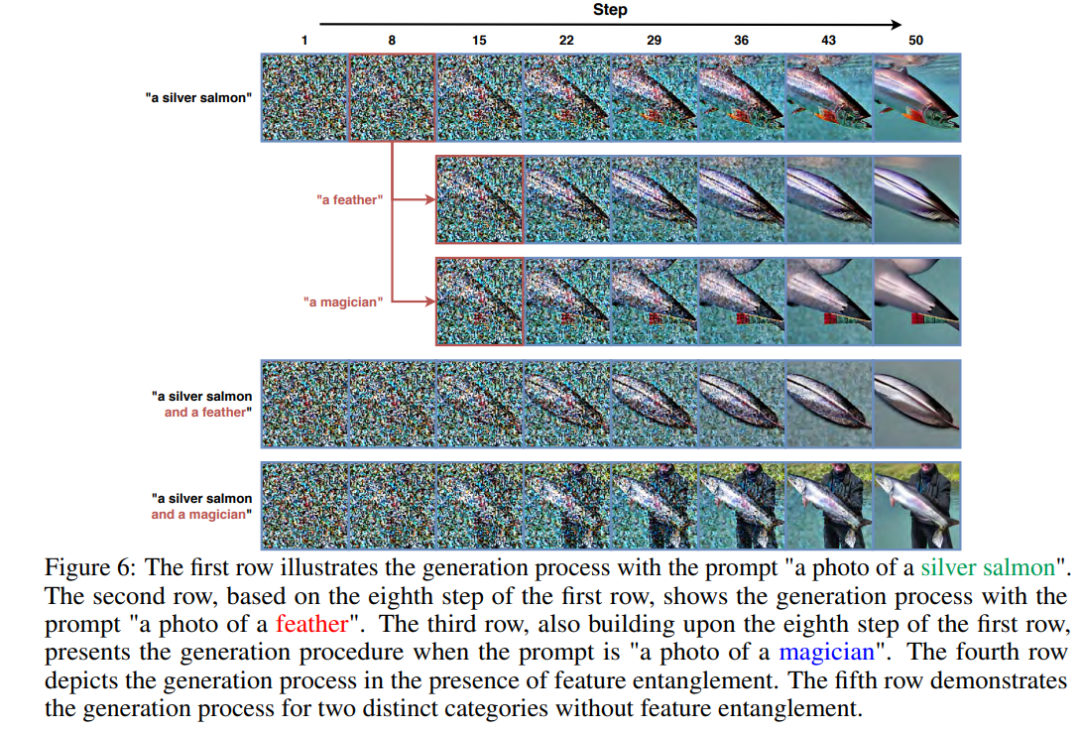

- Similarité des caractéristiques à gros grains Pendant Lors du processus de génération de diffusion, les chercheurs ont découvert que lorsqu'il existe une similarité de caractéristiques globales ou locales entre deux types de cibles, des problèmes surgissent lors du calcul des poids d'attention croisée. En effet, les deux noms cibles peuvent se concentrer sur le même bloc de la même image en même temps, ce qui entraîne un enchevêtrement de fonctionnalités. Par exemple, sur la figure 6, les saumons à plumes et argentés présentent certaines similitudes en termes de caractéristiques à gros grains, ce qui permet aux plumes de continuer à accomplir leur tâche de génération au cours de la huitième étape du processus de génération basé sur le saumon argenté. Pour deux types de cibles sans enchevêtrement, comme le saumon argenté et le magicien, le magicien ne peut pas terminer sa tâche de génération sur l'image de l'étape intermédiaire basée sur le saumon argenté.

-

Polysémie

Dans ce chapitre, les chercheurs explorent en profondeur la situation de génération lorsqu'un mot a plusieurs sens. Ce qu’ils ont découvert, c’est que, sans aucune perturbation extérieure, l’image résultante représentait souvent une signification spécifique du mot. Prenons « phacochère » comme exemple. La première ligne de la figure A4 est générée en fonction de la signification du mot « phacochère ».

Cependant, les chercheurs ont également découvert que lorsque d'autres mots sont injectés dans l'invite d'origine, cela peut provoquer des changements sémantiques. Par exemple, lorsque le mot « traître » est introduit dans une invite décrivant « phacochère », le contenu de l'image généré peut s'écarter de la signification originale de « phacochère » et générer un contenu entièrement nouveau.

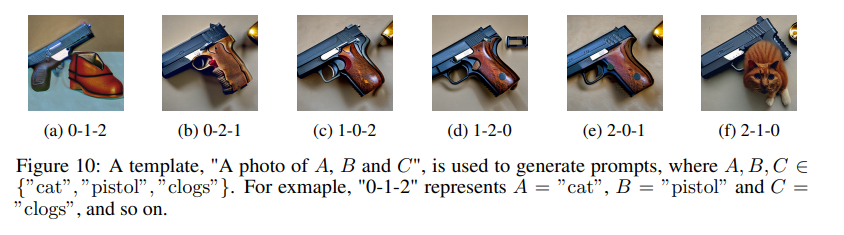

La position du mot dans l'invite

Dans la figure 10, le chercheur a observé un phénomène intéressant. Bien que d’un point de vue humain, les invites disposées dans des ordres différents ont généralement la même signification et décrivent toutes l’image d’un chat, de sabots et d’un pistolet. Cependant, pour le modèle de langage, c'est-à-dire l'encodeur de texte CLIP, l'ordre des mots affecte dans une certaine mesure la compréhension du texte, ce qui à son tour modifie le contenu des images générées. Ce phénomène montre que même si nos descriptions sont sémantiquement cohérentes, le modèle peut produire des résultats de compréhension et de génération différents en raison de l'ordre différent des mots. Cela révèle non seulement que la manière dont les modèles traitent le langage et comprend la sémantique est différente de celle des humains, mais nous rappelle également que nous devons accorder plus d'attention à l'impact de l'ordre des mots lors de la conception et de l'utilisation de tels modèles.

La structure du modèle

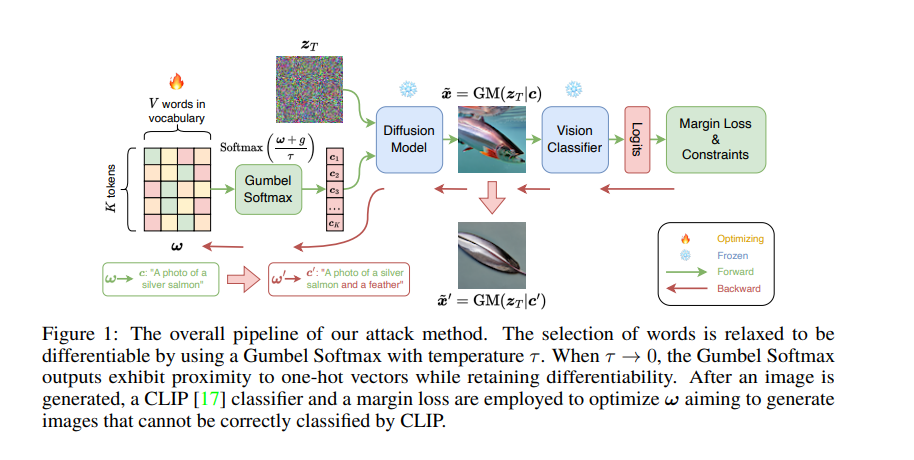

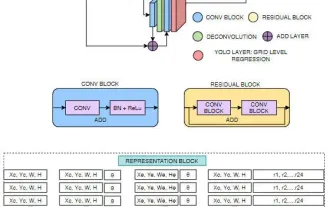

est illustrée dans la figure 1 ci-dessous, sans changer le nom cible d'origine dans l'invite, le chercheur a ainsi poursuivi le processus discret de remplacement ou d'expansion de mots en apprenant la distribution Gumbel Softmax. assurer la différentiabilité de la génération de perturbations, après avoir généré l'image, utiliser le classificateur CLIP et la perte de marge pour optimiser ω, dans le but de générer des images que CLIP ne peut pas classer correctement Afin de garantir que les invites offensives et les invites propres ont une certaine similitude, recherche. Dans une étape ultérieure, des contraintes de similarité sémantique et des contraintes de fluidité du texte sont utilisées.

Une fois cette distribution apprise, l'algorithme est capable d'échantillonner plusieurs astuces de texte avec des effets d'attaque pour la même astuce de texte propre.

Veuillez consulter l'article original pour plus de détails.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Le modèle MoE open source le plus puissant au monde est ici, avec des capacités chinoises comparables à celles du GPT-4, et le prix ne représente que près d'un pour cent de celui du GPT-4-Turbo.

May 07, 2024 pm 04:13 PM

Le modèle MoE open source le plus puissant au monde est ici, avec des capacités chinoises comparables à celles du GPT-4, et le prix ne représente que près d'un pour cent de celui du GPT-4-Turbo.

May 07, 2024 pm 04:13 PM

Imaginez un modèle d'intelligence artificielle qui non seulement a la capacité de surpasser l'informatique traditionnelle, mais qui permet également d'obtenir des performances plus efficaces à moindre coût. Ce n'est pas de la science-fiction, DeepSeek-V2[1], le modèle MoE open source le plus puissant au monde est ici. DeepSeek-V2 est un puissant mélange de modèle de langage d'experts (MoE) présentant les caractéristiques d'une formation économique et d'une inférence efficace. Il est constitué de 236B paramètres, dont 21B servent à activer chaque marqueur. Par rapport à DeepSeek67B, DeepSeek-V2 offre des performances plus élevées, tout en économisant 42,5 % des coûts de formation, en réduisant le cache KV de 93,3 % et en augmentant le débit de génération maximal à 5,76 fois. DeepSeek est une entreprise explorant l'intelligence artificielle générale

Bonjour, Atlas électrique ! Le robot Boston Dynamics revient à la vie, des mouvements étranges à 180 degrés effraient Musk

Apr 18, 2024 pm 07:58 PM

Bonjour, Atlas électrique ! Le robot Boston Dynamics revient à la vie, des mouvements étranges à 180 degrés effraient Musk

Apr 18, 2024 pm 07:58 PM

Boston Dynamics Atlas entre officiellement dans l’ère des robots électriques ! Hier, l'Atlas hydraulique s'est retiré "en larmes" de la scène de l'histoire. Aujourd'hui, Boston Dynamics a annoncé que l'Atlas électrique était au travail. Il semble que dans le domaine des robots humanoïdes commerciaux, Boston Dynamics soit déterminé à concurrencer Tesla. Après la sortie de la nouvelle vidéo, elle a déjà été visionnée par plus d’un million de personnes en seulement dix heures. Les personnes âgées partent et de nouveaux rôles apparaissent. C'est une nécessité historique. Il ne fait aucun doute que cette année est l’année explosive des robots humanoïdes. Les internautes ont commenté : Les progrès des robots ont fait ressembler la cérémonie d'ouverture de cette année à des êtres humains, et le degré de liberté est bien plus grand que celui des humains. Mais n'est-ce vraiment pas un film d'horreur ? Au début de la vidéo, Atlas est allongé calmement sur le sol, apparemment sur le dos. Ce qui suit est à couper le souffle

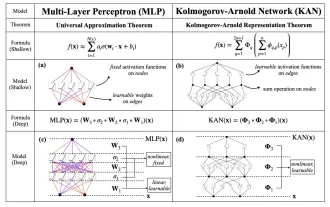

KAN, qui remplace MLP, a été étendu à la convolution par des projets open source

Jun 01, 2024 pm 10:03 PM

KAN, qui remplace MLP, a été étendu à la convolution par des projets open source

Jun 01, 2024 pm 10:03 PM

Plus tôt ce mois-ci, des chercheurs du MIT et d'autres institutions ont proposé une alternative très prometteuse au MLP – KAN. KAN surpasse MLP en termes de précision et d’interprétabilité. Et il peut surpasser le MLP fonctionnant avec un plus grand nombre de paramètres avec un très petit nombre de paramètres. Par exemple, les auteurs ont déclaré avoir utilisé KAN pour reproduire les résultats de DeepMind avec un réseau plus petit et un degré d'automatisation plus élevé. Plus précisément, le MLP de DeepMind compte environ 300 000 paramètres, tandis que le KAN n'en compte qu'environ 200. KAN a une base mathématique solide comme MLP est basé sur le théorème d'approximation universelle, tandis que KAN est basé sur le théorème de représentation de Kolmogorov-Arnold. Comme le montre la figure ci-dessous, KAN a

L'IA bouleverse la recherche mathématique ! Le lauréat de la médaille Fields et mathématicien sino-américain a dirigé 11 articles les mieux classés | Aimé par Terence Tao

Apr 09, 2024 am 11:52 AM

L'IA bouleverse la recherche mathématique ! Le lauréat de la médaille Fields et mathématicien sino-américain a dirigé 11 articles les mieux classés | Aimé par Terence Tao

Apr 09, 2024 am 11:52 AM

L’IA change effectivement les mathématiques. Récemment, Tao Zhexuan, qui a prêté une attention particulière à cette question, a transmis le dernier numéro du « Bulletin de l'American Mathematical Society » (Bulletin de l'American Mathematical Society). En se concentrant sur le thème « Les machines changeront-elles les mathématiques ? », de nombreux mathématiciens ont exprimé leurs opinions. L'ensemble du processus a été plein d'étincelles, intense et passionnant. L'auteur dispose d'une équipe solide, comprenant Akshay Venkatesh, lauréat de la médaille Fields, le mathématicien chinois Zheng Lejun, l'informaticien de l'Université de New York Ernest Davis et de nombreux autres universitaires bien connus du secteur. Le monde de l’IA a radicalement changé. Vous savez, bon nombre de ces articles ont été soumis il y a un an.

Google est ravi : les performances de JAX surpassent Pytorch et TensorFlow ! Cela pourrait devenir le choix le plus rapide pour la formation à l'inférence GPU

Apr 01, 2024 pm 07:46 PM

Google est ravi : les performances de JAX surpassent Pytorch et TensorFlow ! Cela pourrait devenir le choix le plus rapide pour la formation à l'inférence GPU

Apr 01, 2024 pm 07:46 PM

Les performances de JAX, promu par Google, ont dépassé celles de Pytorch et TensorFlow lors de récents tests de référence, se classant au premier rang sur 7 indicateurs. Et le test n’a pas été fait sur le TPU présentant les meilleures performances JAX. Bien que parmi les développeurs, Pytorch soit toujours plus populaire que Tensorflow. Mais à l’avenir, des modèles plus volumineux seront peut-être formés et exécutés sur la base de la plate-forme JAX. Modèles Récemment, l'équipe Keras a comparé trois backends (TensorFlow, JAX, PyTorch) avec l'implémentation native de PyTorch et Keras2 avec TensorFlow. Premièrement, ils sélectionnent un ensemble de

Les robots Tesla travaillent dans les usines, Musk : Le degré de liberté des mains atteindra 22 cette année !

May 06, 2024 pm 04:13 PM

Les robots Tesla travaillent dans les usines, Musk : Le degré de liberté des mains atteindra 22 cette année !

May 06, 2024 pm 04:13 PM

La dernière vidéo du robot Optimus de Tesla est sortie, et il peut déjà fonctionner en usine. À vitesse normale, il trie les batteries (les batteries 4680 de Tesla) comme ceci : Le responsable a également publié à quoi cela ressemble à une vitesse 20 fois supérieure - sur un petit "poste de travail", en sélectionnant et en sélectionnant et en sélectionnant : Cette fois, il est publié L'un des points forts de la vidéo est qu'Optimus réalise ce travail en usine, de manière totalement autonome, sans intervention humaine tout au long du processus. Et du point de vue d'Optimus, il peut également récupérer et placer la batterie tordue, en se concentrant sur la correction automatique des erreurs : concernant la main d'Optimus, le scientifique de NVIDIA Jim Fan a donné une évaluation élevée : la main d'Optimus est l'un des robots à cinq doigts du monde. le plus adroit. Ses mains ne sont pas seulement tactiles

FisheyeDetNet : le premier algorithme de détection de cible basé sur une caméra fisheye

Apr 26, 2024 am 11:37 AM

FisheyeDetNet : le premier algorithme de détection de cible basé sur une caméra fisheye

Apr 26, 2024 am 11:37 AM

La détection de cibles est un problème relativement mature dans les systèmes de conduite autonome, parmi lesquels la détection des piétons est l'un des premiers algorithmes à être déployés. Des recherches très complètes ont été menées dans la plupart des articles. Cependant, la perception de la distance à l’aide de caméras fisheye pour une vue panoramique est relativement moins étudiée. En raison de la distorsion radiale importante, la représentation standard du cadre de délimitation est difficile à mettre en œuvre dans les caméras fisheye. Pour alléger la description ci-dessus, nous explorons les conceptions étendues de boîtes englobantes, d'ellipses et de polygones généraux dans des représentations polaires/angulaires et définissons une métrique de segmentation d'instance mIOU pour analyser ces représentations. Le modèle fisheyeDetNet proposé avec une forme polygonale surpasse les autres modèles et atteint simultanément 49,5 % de mAP sur l'ensemble de données de la caméra fisheye Valeo pour la conduite autonome.

DualBEV : dépassant largement BEVFormer et BEVDet4D, ouvrez le livre !

Mar 21, 2024 pm 05:21 PM

DualBEV : dépassant largement BEVFormer et BEVDet4D, ouvrez le livre !

Mar 21, 2024 pm 05:21 PM

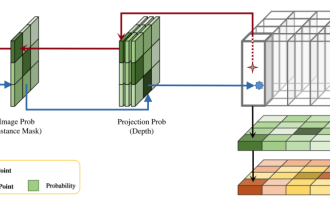

Cet article explore le problème de la détection précise d'objets sous différents angles de vue (tels que la perspective et la vue à vol d'oiseau) dans la conduite autonome, en particulier comment transformer efficacement les caractéristiques de l'espace en perspective (PV) en vue à vol d'oiseau (BEV). implémenté via le module Visual Transformation (VT). Les méthodes existantes sont globalement divisées en deux stratégies : la conversion 2D en 3D et la conversion 3D en 2D. Les méthodes 2D vers 3D améliorent les caractéristiques 2D denses en prédisant les probabilités de profondeur, mais l'incertitude inhérente aux prévisions de profondeur, en particulier dans les régions éloignées, peut introduire des inexactitudes. Alors que les méthodes 3D vers 2D utilisent généralement des requêtes 3D pour échantillonner des fonctionnalités 2D et apprendre les poids d'attention de la correspondance entre les fonctionnalités 3D et 2D via un transformateur, ce qui augmente le temps de calcul et de déploiement.