Java

Java

javaDidacticiel

javaDidacticiel

Utilisation de Spring Security OAuth pour une autorisation sécurisée dans le développement d'API Java

Utilisation de Spring Security OAuth pour une autorisation sécurisée dans le développement d'API Java

Utilisation de Spring Security OAuth pour une autorisation sécurisée dans le développement d'API Java

Une exigence courante dans le développement d'API Java est d'implémenter des fonctions d'authentification et d'autorisation des utilisateurs. Afin de fournir des services API plus sécurisés et plus fiables, la fonction d'autorisation est devenue particulièrement importante. Spring Security OAuth est un excellent framework open source qui peut nous aider à implémenter des fonctions d'autorisation dans les API Java. Cet article explique comment utiliser Spring Security OAuth pour une autorisation sécurisée.

- Qu'est-ce que Spring Security OAuth ?

Spring Security OAuth est une extension du framework Spring Security, qui peut nous aider à implémenter les fonctions d'authentification et d'autorisation OAuth.

OAuth est un standard ouvert permettant d'autoriser des applications tierces à accéder à des ressources. Cela peut nous aider à réaliser le découplage de la logique métier et à sécuriser les applications. Le processus d'autorisation OAuth comprend généralement les rôles suivants :

- Utilisateur : le propriétaire de la ressource ;

- Client : l'application qui s'applique à accéder aux ressources utilisateur ;

- Serveur d'autorisation : le serveur qui gère l'autorisation des utilisateurs ; : stocke le serveur de ressources utilisateur ;

- Spring Security OAuth implémente quatre points de terminaison dans le processus d'autorisation OAuth :

- /oauth/confirm_access : le point de terminaison permettant au client de confirmer l'autorisation ;

- /oauth/error : le point de terminaison pour les informations d'erreur du serveur d'autorisation

- Spring Security OAuth implémente les quatre modes d'autorisation d'OAuth ; 2.0 :

- Mode simplifié : le scénario d'utilisation est ; que le client s'exécute dans le navigateur et ne nécessite pas le client Protection côté client des informations d'identification de l'utilisateur ;

- Mode client : le scénario d'utilisation est que le client ne nécessite pas d'autorisation de l'utilisateur et que le jeton d'accès demandé représente uniquement le client lui-même ;

- Ajouter une dépendance Spring Security OAuth

- Ajouter Spring aux dépendances Security OAuth du projet. Configurez les éléments suivants dans pom.xml :

<dependency> <groupId>org.springframework.security.oauth</groupId> <artifactId>spring-security-oauth2</artifactId> <version>2.3.4.RELEASE</version> </dependency>Copier après la connexion

- Nous devons définir le serveur d'autorisation pour l'autorisation. Dans Spring Security OAuth, vous pouvez définir un serveur d'autorisation en activant un serveur d'authentification OAuth2 et en implémentant l'interface AuthorizationServerConfigurer.

@Configuration @EnableAuthorizationServer public class AuthorizationServerConfig extends AuthorizationServerConfigurerAdapter { @Autowired TokenStore tokenStore; @Autowired AuthenticationManager authenticationManager; @Override public void configure(ClientDetailsServiceConfigurer clients) throws Exception { clients.inMemory() .withClient("client") .secret("{noop}secret") .authorizedGrantTypes("client_credentials", "password") .scopes("read", "write") .accessTokenValiditySeconds(3600) .refreshTokenValiditySeconds(7200); } @Override public void configure(AuthorizationServerEndpointsConfigurer endpoints) throws Exception { endpoints.tokenStore(tokenStore) .authenticationManager(authenticationManager); } }Copier après la connexionDans le code ci-dessus, nous définissons un service de détails client basé sur la mémoire, configurons le type d'autorisation comme client_credentials et mot de passe, et spécifions également la période de validité du jeton d'accès et du jeton d'actualisation. De plus, nous définissons les points de terminaison et leurs tokenStore et AuthenticationManager requis.

- Pour utiliser l'autorisation de sécurité Spring Security OAuth, nous devons également configurer le serveur de ressources. Dans Spring Security OAuth, nous pouvons définir des serveurs de ressources en implémentant l'interface ResourceServerConfigurer.

@Configuration @EnableResourceServer public class ResourceServerConfig extends ResourceServerConfigurerAdapter { @Override public void configure(HttpSecurity http) throws Exception { http.authorizeRequests() .antMatchers("/api/**").authenticated() .anyRequest().permitAll(); } @Override public void configure(ResourceServerSecurityConfigurer config) throws Exception { config.resourceId("my_resource_id"); } }Copier après la connexion Dans le code ci-dessus, nous avons défini /api/** pour donner une authentification tandis que d'autres requêtes autorisent un accès anonyme. Nous configurons également l'ID de ressource "my_resource_id" pour une utilisation dans les processus d'autorisation ultérieurs.

- Pour utiliser l'autorisation de sécurité Spring Security OAuth, nous devons également configurer la sécurité Web. Dans Spring Security OAuth, la sécurité peut être définie en implémentant l'interface SecurityConfigurer.

@Configuration public class WebSecurityConfig extends WebSecurityConfigurerAdapter { @Override protected void configure(AuthenticationManagerBuilder auth) throws Exception { auth.inMemoryAuthentication() .withUser("user") .password("{noop}password") .roles("USER"); } @Override @Bean public AuthenticationManager authenticationManagerBean() throws Exception { return super.authenticationManagerBean(); } @Override protected void configure(HttpSecurity http) throws Exception { http.authorizeRequests() .antMatchers("/oauth/**") .permitAll() .anyRequest() .authenticated() .and() .formLogin() .permitAll(); } }Copier après la connexionDans le code ci-dessus, nous définissons un service de détails utilisateur basé sur la mémoire et déclarons les demandes qui nécessitent une authentification (c'est-à-dire que les chemins après /oauth/** nécessitent tous une authentification, les autres chemins conviennent à un accès anonyme). Nous avons également configuré un simple formulaire de connexion permettant aux utilisateurs de se connecter à l'application.

- Nous devons implémenter l'interface UserDetailsService pour l'utiliser dans l'autorisation de sécurité. Ici, nous utilisons directement la mémoire pour enregistrer les comptes d'utilisateurs et les mots de passe, et n'impliquons pas d'opérations de base de données.

@Service public class UserDetailsServiceImpl implements UserDetailsService { @Override public UserDetails loadUserByUsername(String username) throws UsernameNotFoundException { if ("user".equals(username)) { return new User("user", "{noop}password", AuthorityUtils.createAuthorityList("ROLE_USER")); } else { throw new UsernameNotFoundException("username not found"); } } }Copier après la connexion

- Ensuite, nous devons implémenter une API simple. Nous avons ajouté une API getGreeting() sous le chemin /api/** pour renvoyer un message d'accueil au client.

@RestController @RequestMapping("/api") public class ApiController { @GetMapping("/greeting") public String getGreeting() { return "Hello, World!"; } }Copier après la connexion

- Enfin, nous devons tester si le processus d'autorisation fonctionne comme prévu. Tout d'abord, nous utilisons le mode code d'autorisation pour obtenir le code d'autorisation :

http://localhost:8080/oauth/authorize?response_type=code&client_id=client&redirect_uri=http://localhost:8080&scope=read

Copier après la connexion Visitez l'URL ci-dessus dans votre navigateur, il vous sera demandé de saisir votre nom d'utilisateur et votre mot de passe pour l'autorisation. Entrez le nom d'utilisateur et le mot de passe et cliquez sur Autoriser, vous serez redirigé vers http://localhost:8080/?code=xxx, où xxx est le code d'autorisation.

Ensuite, nous obtenons le jeton d'accès en utilisant le modèle de mot de passe :

curl -X POST http://localhost:8080/oauth/token -H 'content-type: application/x-www-form-urlencoded' -d 'grant_type=password&username=user&password=password&client_id=client&client_secret=secret'

Vous recevrez une réponse JSON contenant le jeton d'accès et le jeton d'actualisation :

{

"access_token":"...",

"token_type":"bearer",

"refresh_token":"...",

"expires_in":3600,

"scope":"read"

}Vous pouvez maintenant utiliser ce jeton d'accès pour accéder au service API :

curl -X GET http://localhost:8080/api/greeting -H 'authorization: Bearer xxx'

où xxx est votre jeton d'accès. Vous recevrez une réponse JSON contenant le message d'accueil « Hello, World ! ».

Dans cet article, nous expliquons comment utiliser Spring Security OAuth pour une autorisation sécurisée. Spring Security OAuth est un framework très puissant qui peut nous aider à mettre en œuvre tous les rôles dans le processus d'autorisation OAuth. Dans les applications pratiques, nous pouvons choisir différents modes d'autorisation et configurations de service en fonction de différentes exigences de sécurité.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Nombre parfait en Java

Aug 30, 2024 pm 04:28 PM

Nombre parfait en Java

Aug 30, 2024 pm 04:28 PM

Guide du nombre parfait en Java. Nous discutons ici de la définition, comment vérifier le nombre parfait en Java ?, des exemples d'implémentation de code.

Weka en Java

Aug 30, 2024 pm 04:28 PM

Weka en Java

Aug 30, 2024 pm 04:28 PM

Guide de Weka en Java. Nous discutons ici de l'introduction, de la façon d'utiliser Weka Java, du type de plate-forme et des avantages avec des exemples.

Numéro de Smith en Java

Aug 30, 2024 pm 04:28 PM

Numéro de Smith en Java

Aug 30, 2024 pm 04:28 PM

Guide du nombre de Smith en Java. Nous discutons ici de la définition, comment vérifier le numéro Smith en Java ? exemple avec implémentation de code.

Questions d'entretien chez Java Spring

Aug 30, 2024 pm 04:29 PM

Questions d'entretien chez Java Spring

Aug 30, 2024 pm 04:29 PM

Dans cet article, nous avons conservé les questions d'entretien Java Spring les plus posées avec leurs réponses détaillées. Pour que vous puissiez réussir l'interview.

Break or Return of Java 8 Stream Forach?

Feb 07, 2025 pm 12:09 PM

Break or Return of Java 8 Stream Forach?

Feb 07, 2025 pm 12:09 PM

Java 8 présente l'API Stream, fournissant un moyen puissant et expressif de traiter les collections de données. Cependant, une question courante lors de l'utilisation du flux est: comment se casser ou revenir d'une opération FOREAK? Les boucles traditionnelles permettent une interruption ou un retour précoce, mais la méthode Foreach de Stream ne prend pas directement en charge cette méthode. Cet article expliquera les raisons et explorera des méthodes alternatives pour la mise en œuvre de terminaison prématurée dans les systèmes de traitement de flux. Lire plus approfondie: Améliorations de l'API Java Stream Comprendre le flux Forach La méthode foreach est une opération terminale qui effectue une opération sur chaque élément du flux. Son intention de conception est

Horodatage à ce jour en Java

Aug 30, 2024 pm 04:28 PM

Horodatage à ce jour en Java

Aug 30, 2024 pm 04:28 PM

Guide de TimeStamp to Date en Java. Ici, nous discutons également de l'introduction et de la façon de convertir l'horodatage en date en Java avec des exemples.

Programme Java pour trouver le volume de la capsule

Feb 07, 2025 am 11:37 AM

Programme Java pour trouver le volume de la capsule

Feb 07, 2025 am 11:37 AM

Les capsules sont des figures géométriques tridimensionnelles, composées d'un cylindre et d'un hémisphère aux deux extrémités. Le volume de la capsule peut être calculé en ajoutant le volume du cylindre et le volume de l'hémisphère aux deux extrémités. Ce tutoriel discutera de la façon de calculer le volume d'une capsule donnée en Java en utilisant différentes méthodes. Formule de volume de capsule La formule du volume de la capsule est la suivante: Volume de capsule = volume cylindrique volume de deux hémisphères volume dans, R: Le rayon de l'hémisphère. H: La hauteur du cylindre (à l'exclusion de l'hémisphère). Exemple 1 entrer Rayon = 5 unités Hauteur = 10 unités Sortir Volume = 1570,8 unités cubes expliquer Calculer le volume à l'aide de la formule: Volume = π × r2 × h (4

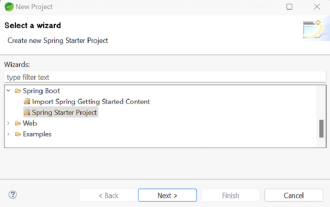

Comment exécuter votre première application Spring Boot dans Spring Tool Suite?

Feb 07, 2025 pm 12:11 PM

Comment exécuter votre première application Spring Boot dans Spring Tool Suite?

Feb 07, 2025 pm 12:11 PM

Spring Boot simplifie la création d'applications Java robustes, évolutives et prêtes à la production, révolutionnant le développement de Java. Son approche "Convention sur la configuration", inhérente à l'écosystème de ressort, minimise la configuration manuelle, allo