Opération et maintenance

Opération et maintenance

exploitation et maintenance Linux

exploitation et maintenance Linux

Paramètres de sécurité WebShell du panneau Pagoda

Paramètres de sécurité WebShell du panneau Pagoda

Paramètres de sécurité WebShell du panneau Pagoda

À mesure que les problèmes de sécurité sur Internet deviennent de plus en plus importants, la sécurité des principaux sites Web et applications est devenue un problème de plus en plus important. En particulier dans la gestion de l'exploitation et de la maintenance des sites Web, des outils tels que WebShell sont souvent nécessaires à la maintenance et à la réparation. Cependant, WebShell est également souvent utilisé par les pirates et devient un point d'entrée pour les attaquants. Cet article présentera les paramètres de sécurité WebShell du Pagoda Panel pour aider les administrateurs de sites Web à améliorer la sécurité du site.

1. Le concept et les utilisations courantes de WebShell

1. Concept

WebShell est un programme qui s'exécute sur le serveur Web. Il est généralement utilisé pour gérer à distance les fichiers et les bases de données du serveur Web. outil en ligne. , qui permet aux administrateurs de serveur d'opérer via l'interface Web.

2. Utilisations courantes

WebShell est principalement utilisé pour la gestion à distance des serveurs Web, notamment :

- Gérer les fichiers et les répertoires des serveurs Web, tels que le téléchargement de fichiers, la modification de fichiers, la suppression de fichiers, la création de répertoires, etc. .;

- Gérer la base de données du serveur Web, comme sauvegarder la base de données, restaurer la base de données, ajouter des tables, supprimer des tables, interroger des tables, etc. ;

- Exécuter des commandes du serveur, telles que redémarrer le serveur, afficher l'état du serveur , processus de mise à mort, etc.

2. Risques de sécurité et contre-mesures de WebShell

1. Risques de sécurité

WebShell peut aider les administrateurs à maintenir rapidement les serveurs, mais c'est également un point d'entrée important pour les attaques de pirates et l'exploitation de codes malveillants. Les attaquants peuvent exécuter du code malveillant via WebShell, comme télécharger des chevaux de Troie, exécuter des commandes, modifier les fichiers de configuration du serveur Web, etc., afin d'obtenir des informations sensibles sur le serveur, contrôler le serveur, voler des données utilisateur, etc.

2. Contre-mesures

Afin d'empêcher l'utilisation de WebShell par des attaquants, les mesures de sécurité suivantes doivent être prises :

(1) Analysez régulièrement le serveur Web pour rechercher des WebShell anormaux. Vous pouvez utiliser des outils d'analyse professionnels ou écrire vos propres scripts à analyser.

(2) Définissez le mot de passe d'accès à WebShell. De manière générale, WebShell n'est accessible qu'aux administrateurs. Afin d'empêcher que d'autres personnes y accèdent, un mot de passe d'accès doit être défini. Dans le même temps, ne définissez pas ce mot de passe de manière trop simple. Il est préférable d'inclure des chiffres, des lettres et des caractères spéciaux.

(3) Lier l'adresse IP et le port. WebShell peut être lié à une adresse IP et un port spécifiques via le fichier de configuration du serveur Web pour empêcher tout accès illégal.

(4) Limitez les autorisations d'opération de fichiers de WebShell. Afin d'empêcher les attaquants de télécharger des fichiers malveillants, WebShell peut être limité à l'exploitation de fichiers et de répertoires spécifiques, ou ne peut télécharger que des types spécifiques de fichiers.

3. Paramètres de sécurité WebShell de Pagoda Panel

Pagoda Panel est un outil qui fournit une interface de gestion Web pour les serveurs et est largement utilisé pour la gestion des serveurs Linux. Dans le panneau Pagoda, WebShell est également une fonctionnalité importante. Les administrateurs peuvent rapidement gérer les serveurs et les applications via WebShell.

Afin d'améliorer la sécurité de WebShell, le panneau Pagoda fournit les paramètres de sécurité suivants :

1. Définir le mot de passe WebShell

L'administrateur peut définir le mot de passe WebShell dans le panneau Pagoda. Cliquez sur l'option "Sécurité" sur la page d'accueil du panneau pour accéder à l'interface des paramètres de sécurité. Recherchez le commutateur WebShell dans la colonne "Répertoire public Web". Après avoir activé le commutateur, vous pouvez définir le mot de passe d'accès WebShell.

2. Restreindre les autorisations d'opération de fichier WebShell

Afin d'éviter toute utilisation abusive de WebShell, les administrateurs peuvent définir les autorisations d'opération de fichier de WebShell dans le panneau Pagoda. Cliquez sur l'option "Outils" sur la page d'accueil du panneau pour accéder à l'interface de la boîte à outils et recherchez l'option "Contrôle d'accès WebShell" dans la colonne "Paramètres de sécurité". Après avoir ouvert l'option, vous pouvez configurer WebShell pour qu'il fonctionne uniquement avec des fichiers et des répertoires spécifiques. .

3. Lier l'adresse IP et le port WebShell

Afin d'empêcher tout accès illégal à WebShell, l'administrateur peut lier l'adresse IP et le port WebShell dans le panneau Pagoda. Cliquez sur l'option "Sécurité" sur la page d'accueil du panneau pour accéder à l'interface des paramètres de sécurité. Recherchez le commutateur WebShell dans la colonne "Répertoire public Web". Après avoir activé le commutateur, vous pouvez définir l'adresse IP d'accès et le port de WebShell.

En bref, WebShell est un outil très important dans la gestion des serveurs, mais il est également confronté à des risques de sécurité. Afin de garantir la sécurité du serveur, les administrateurs doivent prendre une série de mesures de sécurité, telles que la définition de mots de passe d'accès, la restriction des autorisations d'exploitation des fichiers, la liaison des adresses IP et des ports, etc. Le panneau Pagoda fournit ces paramètres de sécurité, permettant aux administrateurs de gérer plus facilement les serveurs et les applications.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Une brève analyse du problème selon lequel le serveur ne peut pas être distant après l'installation de Pagoda

Nov 23, 2022 pm 04:56 PM

Une brève analyse du problème selon lequel le serveur ne peut pas être distant après l'installation de Pagoda

Nov 23, 2022 pm 04:56 PM

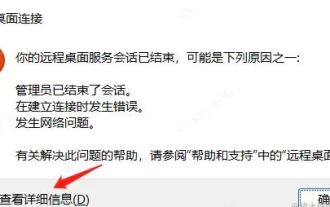

Cet article utilise la colonne Tutoriel du panneau Pagoda pour vous présenter le problème selon lequel le serveur 2022 ne peut pas être distant après l'installation de Pagoda. Je me demande si vous avez rencontré un tel problème ? Laissez-moi vous montrer comment je gère ça !

Comment configurer les paramètres de sécurité dans 360 Extreme Browser

Jan 29, 2024 pm 09:51 PM

Comment configurer les paramètres de sécurité dans 360 Extreme Browser

Jan 29, 2024 pm 09:51 PM

Comment 360 Speed Browser doit-il effectuer les paramètres de sécurité ? Lorsque nous utilisons 360 Speed Browser, comment devons-nous effectuer les paramètres de sécurité ? Nous utilisons généralement 360 Speed Browser pour naviguer sur le Web. Lorsque nous l'utilisons, nous craignons que des sites Web nuisibles envahissent notre navigateur, nous allons donc définir certains paramètres de sécurité. compilé le navigateur 360 Speed ci-dessous. Fonctionnement détaillé des paramètres de sécurité. Si vous ne savez pas comment, suivez-moi et continuez à lire ! Opérations détaillées pour les paramètres de sécurité sur 360 Speed Browser 1. Ouvrez 360 Speed Browser, recherchez l'icône avec trois lignes horizontales dans le coin supérieur droit et cliquez pour entrer. 2. Entrez dans le menu principal des paramètres, recherchez les « Options » ci-dessous et cliquez pour entrer. 3. Après être entré dans l'interface "Options", à gauche

Comment résoudre le problème du « Problème de modification des paramètres de sécurité qui indique que le code PIN n'est plus disponible après l'activation de Win11 »

Jan 29, 2024 pm 02:27 PM

Comment résoudre le problème du « Problème de modification des paramètres de sécurité qui indique que le code PIN n'est plus disponible après l'activation de Win11 »

Jan 29, 2024 pm 02:27 PM

Lorsque nous utilisons le système Win11, nous définirons le code PIN pour aider les données de notre ordinateur. Cependant, de nombreux utilisateurs montrent également que les paramètres de sécurité de cet appareil ont été modifiés lors de la définition du code PIN et que le code PIN n'est plus disponible. que devons-nous gérer ? Les utilisateurs peuvent accéder à l'utilitaire de résolution des problèmes pour définir les paramètres. Laissez ce site donner aux utilisateurs une introduction détaillée. Que dois-je faire s'il indique que les paramètres de sécurité sur cet appareil ont été modifiés et que le code PIN n'est plus disponible lors du démarrage de Win11 ? Bar. Que dois-je faire s'il indique que les paramètres de sécurité de cet appareil ont été modifiés et que le code PIN n'est plus disponible lors du démarrage de Windows 11 ? Tout d'abord, sur la page où votre code PIN n'est pas disponible et où vous devez réinitialiser votre code PIN, maintenez la touche Maj enfoncée et sélectionnez Redémarrer. Veuillez patienter plus tard apparaîtra, puis entrez la réinitialisation

Comment définir la limite de vitesse de l'hôte virtuel via le panneau Pagoda

Jun 21, 2023 am 11:17 AM

Comment définir la limite de vitesse de l'hôte virtuel via le panneau Pagoda

Jun 21, 2023 am 11:17 AM

Pagoda Panel est un très excellent panneau de gestion de serveur sous le système Linux. Il possède des fonctions puissantes et une interface conviviale, qui peuvent aider les utilisateurs à gérer facilement les serveurs. Lors de l'utilisation du Pagoda Panel, il est parfois nécessaire de limiter la vitesse de l'hôte virtuel pour assurer la stabilité et la fluidité du serveur. Cet article expliquera comment définir la limite de vitesse de l'hôte virtuel via le panneau Pagoda pour obtenir une bonne expérience utilisateur. 1. Présentation de la limite de vitesse La limite de vitesse fait référence à la limitation de la bande passante de l'hôte et à la garantie du fonctionnement normal du serveur en contrôlant le trafic de l'hôte. exister

Gestion des autorisations de fichiers PHP et paramètres de sécurité

Aug 08, 2023 pm 02:51 PM

Gestion des autorisations de fichiers PHP et paramètres de sécurité

Aug 08, 2023 pm 02:51 PM

Les autorisations de fichiers PHP sont l'une des mesures importantes pour protéger la sécurité des fichiers sur le serveur. Définir correctement les autorisations de fichiers peut empêcher les utilisateurs malveillants de modifier, supprimer ou exécuter du code malveillant sur les fichiers. Par conséquent, lors du développement et du déploiement d'applications PHP, les autorisations sur les fichiers doivent être correctement définies et gérées pour garantir la sécurité des applications. 1. Concepts de base Les autorisations de fichiers sont divisées en trois niveaux, à savoir l'utilisateur (Propriétaire), le groupe d'utilisateurs (Groupe) et les autres utilisateurs (Autre). Chaque niveau dispose de trois autorisations, à savoir la lecture (Re).

Que dois-je faire si j'obtiens une erreur lors du déploiement de thinkphp5 dans Pagoda ?

Dec 19, 2022 am 11:04 AM

Que dois-je faire si j'obtiens une erreur lors du déploiement de thinkphp5 dans Pagoda ?

Dec 19, 2022 am 11:04 AM

Solution à l'erreur signalée lors du déploiement de thinkphp5 dans Pagoda : 1. Ouvrez le serveur Pagoda, installez l'extension php pathinfo et activez-la ; 2. Configurez le fichier « .access » avec le contenu « RewriteRule ^(.*)$ index.php » ?s=/$1 [QSA ,PT,L]”; 3. Dans la gestion du site Web, activez simplement le pseudo-statique de thinkphp.

Optimisation du protocole Nginx HTTP2 et paramètres de sécurité

Jun 10, 2023 am 10:24 AM

Optimisation du protocole Nginx HTTP2 et paramètres de sécurité

Jun 10, 2023 am 10:24 AM

À mesure qu'Internet continue de se développer et de s'améliorer, les serveurs Web ont des exigences de plus en plus élevées en matière de vitesse et de performances. Pour répondre à de telles demandes, Nginx a réussi à maîtriser le protocole HTTP2 et à l'intégrer aux performances de son serveur. Le protocole HTTP2 est plus efficace que le protocole HTTP précédent, mais il présente également des problèmes de sécurité spécifiques. Cet article vous présentera en détail comment optimiser le protocole HTTP2 et les paramètres de sécurité de Nginx. 1. Optimisation du protocole Nginx HTTP2 1. Activer HTTP2 dans N

Paramètres de sécurité pour la liste de contrôle d'accès (ACL) Nginx

Jun 10, 2023 pm 09:55 PM

Paramètres de sécurité pour la liste de contrôle d'accès (ACL) Nginx

Jun 10, 2023 pm 09:55 PM

Dans l'environnement Internet actuel, la sécurité est devenue un élément important de tout système. Nginx est actuellement l'un des serveurs Web les plus populaires et sa liste de contrôle d'accès (ACL) est un outil important pour protéger la sécurité des sites Web. Une ACL Nginx bien définie peut vous aider à protéger votre serveur et votre site Web contre les attaques. Cet article explique comment configurer des listes de contrôle d'accès Nginx pour garantir la sécurité de votre site Web. Qu'est-ce que la liste de contrôle d'accès (ACL) Nginx ? ACL(AccessCon