Opération et maintenance

Opération et maintenance

exploitation et maintenance Linux

exploitation et maintenance Linux

Méthodes et techniques pour déboguer et résoudre les problèmes de sécurité du réseau Linux

Méthodes et techniques pour déboguer et résoudre les problèmes de sécurité du réseau Linux

Méthodes et techniques pour déboguer et résoudre les problèmes de sécurité du réseau Linux

Comment déboguer et résoudre les problèmes de sécurité réseau dans les systèmes Linux

Avec le développement rapide d'Internet, la sécurité réseau est devenue un sujet de plus en plus important. En tant que l'un des systèmes d'exploitation les plus populaires, les systèmes Linux présentent certains avantages en matière de sécurité réseau. Cependant, même les systèmes Linux ne sont pas totalement à l’abri des cyberattaques. Par conséquent, il est crucial de savoir comment déboguer et résoudre les problèmes de sécurité réseau dans les systèmes Linux.

Cet article présentera certains problèmes courants de sécurité réseau et fournira quelques suggestions et conseils pour déboguer et résoudre ces problèmes.

- Analyse réseau

L'analyse réseau est l'une des méthodes d'intrusion les plus couramment utilisées par les pirates. En analysant le réseau, les pirates peuvent obtenir des informations sur le système et tenter d'exploiter les vulnérabilités du système. Pour déboguer et résoudre les problèmes d'analyse réseau, vous pouvez prendre les mesures suivantes : - Effectuez régulièrement des analyses réseau et enregistrez les résultats de l'analyse. Cela permet de détecter les activités inhabituelles et les risques de sécurité potentiels.

- Installez et configurez un pare-feu pour restreindre l'accès non autorisé au réseau.

- Fermez les services réseau et les ports inutiles pour réduire la surface d'attaque du système.

- Mots de passe faibles

Les mots de passe faibles peuvent facilement être déchiffrés par des pirates informatiques et utilisés pour obtenir un accès non autorisé au système. Pour résoudre le problème des mots de passe faibles, les mesures suivantes doivent être prises : - Utilisez des mots de passe complexes. Les mots de passe doivent contenir des lettres majuscules et minuscules, des chiffres et des caractères spéciaux, et être d'une longueur suffisante.

- Changez régulièrement votre mot de passe. Les mots de passe doivent être modifiés au moins tous les trois mois.

- Il est interdit d'utiliser des mots de passe couramment utilisés et des mots de passe faciles à deviner.

- Malwares et virus

Les logiciels malveillants et les virus peuvent endommager votre système et provoquer une perte ou une fuite de données. Pour résoudre les problèmes de logiciels malveillants et de virus, voici quelques mesures que vous pouvez prendre : - Installer et mettre à jour un logiciel antivirus. Analysez régulièrement le système pour détecter et supprimer les menaces potentielles.

- Téléchargez et installez uniquement des logiciels provenant de sources fiables.

- Évitez d'ouvrir les pièces jointes des e-mails provenant de sources inconnues, car elles peuvent contenir des logiciels malveillants.

- Attaques par déni de service

Les attaques par déni de service sont conçues pour rendre un système incapable de fonctionner correctement en surchargeant les ressources du système. Pour résoudre le problème des attaques par déni de service, vous pouvez prendre les mesures suivantes : - Configurez un pare-feu pour restreindre l'accès aux ressources système.

- Surveillez les performances du système et identifiez les modèles de trafic anormaux. Si un trafic anormal est découvert, des mesures opportunes doivent être prises pour faire face à l'attaque.

- Utilisez des outils d'analyse du trafic pour détecter et bloquer le trafic malveillant.

- Ingénierie sociale

L'ingénierie sociale est une méthode d'attaque qui permet d'obtenir des informations sensibles en trompant et en manipulant le comportement humain. Pour résoudre les problèmes d'ingénierie sociale, vous pouvez suivre les étapes suivantes : - Formez les employés à la sécurité pour améliorer leur capacité à reconnaître et à prévenir l'ingénierie sociale.

- Mettez en œuvre des mécanismes d'authentification forts pour garantir que seul le personnel autorisé a accès au système.

- Révisez et mettez à jour régulièrement la politique de sécurité du système.

Lors du débogage et du dépannage des problèmes de sécurité réseau dans les systèmes Linux, vous devez porter une attention particulière aux journaux système et utiliser des outils pour identifier les risques et vulnérabilités potentiels. De plus, des mises à jour du système et des installations de correctifs sont effectuées régulièrement pour garantir la sécurité du système.

En bref, les problèmes de sécurité des réseaux sont un éternel défi pour les systèmes Linux. Ce n'est qu'en restant vigilants et en prenant les mesures de sécurité appropriées que nous pourrons déboguer et résoudre efficacement les problèmes de sécurité des réseaux et protéger les systèmes et les données contre les attaques.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Sujets chauds

1363

1363

52

52

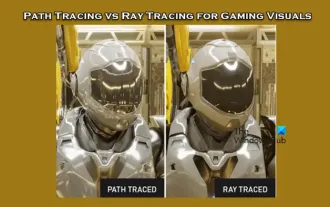

Traçage de chemin et lancer de rayons pour les effets visuels du jeu

Feb 19, 2024 am 11:36 AM

Traçage de chemin et lancer de rayons pour les effets visuels du jeu

Feb 19, 2024 am 11:36 AM

La décision d’utiliser le path tracing ou le ray tracing est un choix crucial pour les développeurs de jeux. Bien qu’ils fonctionnent tous deux visuellement bien, il existe certaines différences dans les applications pratiques. Par conséquent, les passionnés de jeux doivent soigneusement peser les avantages et les inconvénients des deux afin de déterminer quelle technologie est la plus adaptée pour obtenir les effets visuels qu’ils souhaitent. Qu’est-ce que le lancer de rayons ? Le lancer de rayons est une technique de rendu complexe utilisée pour simuler la propagation et l'interaction de la lumière dans des environnements virtuels. Contrairement aux méthodes traditionnelles de rastérisation, le lancer de rayons génère des effets d'éclairage et d'ombre réalistes en traçant le chemin de la lumière, offrant ainsi une expérience visuelle plus réaliste. Cette technologie produit non seulement des images plus réalistes, mais simule également des effets d’éclairage plus complexes, rendant les scènes plus réalistes et plus vives. ses principaux concepts

Comment désinstaller les correctifs Win10

Dec 25, 2023 pm 08:49 PM

Comment désinstaller les correctifs Win10

Dec 25, 2023 pm 08:49 PM

Une fois le système corrigé, ces correctifs resteront dans l’ordinateur et occuperont beaucoup de mémoire au fil du temps. Par conséquent, de nombreux utilisateurs souhaitent savoir comment désinstaller les correctifs Win10. Jetons un coup d’œil. Comment désinstaller le patch Win10 : 1. Cliquez d'abord sur le coin inférieur gauche pour commencer, puis recherchez « Système Windows » et ouvrez le « Panneau de configuration ». 2. Cliquez ensuite sur « Désinstaller un programme » ci-dessous. 3. Cliquez ensuite sur « Afficher les mises à jour installées » sur la gauche. 4. Vous pouvez maintenant voir tous les correctifs, faites un clic droit et cliquez sur « Désinstaller ».

L'erreur 87 empêche l'installation du correctif kb4474419

Jan 03, 2024 pm 03:28 PM

L'erreur 87 empêche l'installation du correctif kb4474419

Jan 03, 2024 pm 03:28 PM

En cas de problème avec le correctif kb4474419, les mises à jour automatiques ne peuvent pas être effectuées. De manière générale, le problème est résolu en téléchargeant à nouveau le correctif et en l'installant. Cependant, de nombreux amis ont signalé avoir rencontré des erreurs d'installation. En fait, la solution est très simple. Erreur d'installation du correctif kb4474419 87 : 1. Tout d'abord, cliquez sur le portail pour télécharger le dernier correctif kb4474419. 2. Décompressez les ressources du package compressé téléchargé. 3. Vous pouvez utiliser la touche de raccourci « win+R » pour ouvrir l'invite de commande, puis saisir « cmd ». Vous pouvez également saisir « invite de commande » dans la recherche du système et l'exécuter en tant qu'administrateur. 4. Entrez d'abord C:\Windows\System32 et entrez

Comment utiliser la journalisation pour suivre l'exécution du programme en C#

Oct 09, 2023 pm 03:51 PM

Comment utiliser la journalisation pour suivre l'exécution du programme en C#

Oct 09, 2023 pm 03:51 PM

Comment utiliser la journalisation pour suivre le fonctionnement du programme en C# nécessite des exemples de code spécifiques Introduction : Lors du développement de logiciels, il est souvent nécessaire de suivre et d'enregistrer le fonctionnement du programme afin que le problème puisse être détecté avec précision lorsqu'un problème survient. La journalisation est un moyen technique important qui peut enregistrer l'état d'exécution, les informations d'erreur et les informations de débogage du programme pour faciliter la localisation anormale et le dépannage. Cet article explique comment utiliser la journalisation pour suivre le fonctionnement du programme en C# et fournit des exemples de code spécifiques. 1. Sélection de bibliothèques de journalisation En C#, il en existe de nombreuses excellentes

Que faire si le correctif de mise à jour Win7 affiche le code d'erreur 0x80070643

Jun 29, 2023 pm 12:58 PM

Que faire si le correctif de mise à jour Win7 affiche le code d'erreur 0x80070643

Jun 29, 2023 pm 12:58 PM

Que dois-je faire si le correctif de mise à jour Win7 affiche le code d'erreur 0x80070643 ? La mise à niveau du système Win7 est un moyen de maintenance quotidienne de Windows. Nous installons souvent les derniers correctifs de mise à jour sur les ordinateurs pour renforcer le système. Cependant, récemment, certains utilisateurs de Win7 ont rencontré le code d'erreur 0x80070643 lors de la mise à jour des correctifs. ? De nombreux amis ne savent pas comment fonctionner en détail. L'éditeur a compilé les solutions au code d'erreur du correctif de mise à jour Win7 0x80070643. Si vous êtes intéressé, suivez l'éditeur pour jeter un œil ci-dessous ! Solution au code d'erreur du correctif de mise à jour Win7 0x80070643 1. Ouvrez le menu Démarrer sur le bureau.

Patch de mise à jour Win11 KB5035942 publié : plusieurs nouvelles méthodes de raccourci ajoutées

Mar 28, 2024 am 11:20 AM

Patch de mise à jour Win11 KB5035942 publié : plusieurs nouvelles méthodes de raccourci ajoutées

Mar 28, 2024 am 11:20 AM

nouvelles fonctionnalités! Cette mise à jour introduit des raccourcis vocaux ou des commandes personnalisées. Vous pouvez les utiliser pour créer vos propres commandes dans les dialectes anglais pris en charge. Pour commencer, dites Que puis-je dire et cliquez sur l'onglet Raccourcis vocaux dans le panneau de gauche. Vous pouvez également utiliser la commande Afficher les raccourcis vocaux pour ouvrir la page Raccourcis vocaux. Cliquez sur Créer un nouveau raccourci. Créez des commandes à l’aide de la voix ou d’une autre entrée. Donnez-lui un nom et sélectionnez une ou plusieurs actions. Après avoir rempli les informations nécessaires, cliquez sur Créer. La commande est désormais disponible. Pour voir tous les raccourcis vocaux que vous avez créés, accédez à la page d'aide des commandes ou utilisez une commande vocale pour afficher les raccourcis vocaux. Nouvelles fonctionnalités du Narrateur ! Vous pouvez désormais écouter des extraits de dix voix naturelles avant de les télécharger. Voir septembre 2023 pour la liste

Méthode de mise en œuvre de la fonction de suivi de l'état des commandes du système d'achat de produits alimentaires développé en PHP

Nov 02, 2023 pm 02:28 PM

Méthode de mise en œuvre de la fonction de suivi de l'état des commandes du système d'achat de produits alimentaires développé en PHP

Nov 02, 2023 pm 02:28 PM

Méthode de mise en œuvre de la fonction de suivi de l'état des commandes du système d'achat de légumes développé en PHP Avec le développement rapide du commerce électronique, de plus en plus de personnes commencent à acheter en ligne des produits de première nécessité, notamment des ingrédients et des légumes du jour. Afin de faciliter l'achat de légumes par les utilisateurs, de nombreux systèmes d'achat de légumes ont commencé à émerger, offrant aux utilisateurs des services d'achat, de paiement et de livraison en ligne. Dans le système d'épicerie, la fonction de suivi de l'état des commandes est particulièrement importante, car elle permet aux utilisateurs de comprendre l'état de leurs commandes en temps réel, améliorant ainsi leur expérience d'achat. Cet article présentera la mise en œuvre de la fonction de suivi de l'état des commandes du système d'épicerie développé en PHP.

Méthode d'opération de nettoyage des correctifs du système WIN7

Mar 26, 2024 pm 08:10 PM

Méthode d'opération de nettoyage des correctifs du système WIN7

Mar 26, 2024 pm 08:10 PM

1. Double-cliquez sur la souris pour ouvrir [Ordinateur]. 2. Dans l'interface, cliquez avec le bouton droit sur [Propriétés]. 3. Dans la fenêtre, cliquez sur [Nettoyage de disque] et vous verrez que le nettoyage du disque est en cours. 4. Cochez les fichiers à supprimer et cliquez sur [OK]. 5. Ensuite, dans la boîte de dialogue, sélectionnez [Supprimer les fichiers] et vous verrez que le nettoyage du disque est en cours.