Opération et maintenance

Opération et maintenance

exploitation et maintenance Linux

exploitation et maintenance Linux

Comment gérer les problèmes de délai de connexion et de restriction d'accès dans les systèmes Linux

Comment gérer les problèmes de délai de connexion et de restriction d'accès dans les systèmes Linux

Comment gérer les problèmes de délai de connexion et de restriction d'accès dans les systèmes Linux

Dans les systèmes Linux, les problèmes de délai de connexion et de restriction d'accès sont très courants. Ces problèmes peuvent entraîner un gaspillage des ressources du système et même entraîner certains dangers cachés pour la sécurité du système. Il est donc très important de traiter ces problèmes rapidement et efficacement. Cet article explique comment gérer les problèmes de délai de connexion et de restriction d'accès dans les systèmes Linux.

Tout d'abord, pour le problème de délai de connexion, nous pouvons le résoudre en modifiant le délai de connexion du système. Dans les systèmes Linux, nous pouvons le définir en modifiant le fichier /etc/login.defs. Dans ce fichier, il y a un paramètre appelé LOGIN_TIMEOUT, qui représente le délai d'expiration de connexion du système. Nous pouvons le définir sur une valeur raisonnable en fonction des besoins réels, comme 60 secondes ou 120 secondes. Une fois les paramètres terminés, vous devez redémarrer le service login pour que les paramètres prennent effet. /etc/login.defs文件来进行设置。在该文件中,有一个参数叫做LOGIN_TIMEOUT,表示系统的登录超时时间。我们可以根据实际需求将其设置为合理的值,比如说60秒或者120秒。设置完毕后,需要重新启动login服务,使设置生效。

除了系统的默认登录超时时间外,我们还可以针对具体的用户进行个性化的设置。在用户的家目录下,有一个.bashrc文件。在该文件中,我们可以使用TMOUT变量来设置具体用户的登录超时时间。比如说,我们可以将该变量设置为300秒,表示用户在300秒内没有操作的话,系统将自动退出该用户的登录会话。

其次,访问限制问题也是需要我们重视的。特别是在多用户的情况下,我们需要合理地限制每个用户对系统的访问权限,确保系统安全。在Linux系统中,我们可以使用/etc/security/access.conf文件来进行访问控制设置。

在access.conf文件中,我们可以使用-:和+:来控制用户或者主机的访问权限。比如说,-:user1:ALL表示禁止user1用户访问系统的所有资源,而+ :@group1:ALL则表示允许group1组的所有成员访问系统的所有资源。可以根据实际需求,设置合理的访问控制规则。

此外,我们还可以使用防火墙来限制系统的访问。在Linux系统中,可以使用iptables命令来设置防火墙规则。比如说,使用iptables -A INPUT -s 192.168.0.0/24 -j DROP可以禁止来自192.168.0.0/24网段的访问。

除了防火墙,我们还可以使用其他的安全工具来进一步加强系统的安全性,比如说fail2ban。fail2ban

.bashrc. Dans ce fichier, nous pouvons utiliser la variable TMOUT pour définir le délai d'expiration de connexion pour un utilisateur spécifique. Par exemple, nous pouvons définir cette variable sur 300 secondes, ce qui signifie que si l'utilisateur n'opère pas dans les 300 secondes, le système se déconnectera automatiquement de la session de connexion de l'utilisateur. Deuxièmement, les problèmes de restriction d'accès nécessitent également notre attention. Surtout dans le cas de plusieurs utilisateurs, nous devons limiter raisonnablement les droits d'accès de chaque utilisateur au système pour garantir la sécurité du système. Dans les systèmes Linux, nous pouvons utiliser le fichier /etc/security/access.conf pour effectuer les paramètres de contrôle d'accès. 🎜🎜Dans le fichier access.conf, nous pouvons utiliser -: et +: pour contrôler les droits d'accès des utilisateurs ou des hôtes. Par exemple, -:user1:ALL signifie qu'il est interdit à l'utilisateur user1 d'accéder à toutes les ressources du système, tandis que + :@group1:ALL signifie que + :@group1:ALL est autorisé. Tous les membres du groupe code>group1 ont accès à toutes les ressources du système. Des règles raisonnables de contrôle d’accès peuvent être définies en fonction des besoins réels. 🎜🎜De plus, nous pouvons également utiliser des pare-feu pour restreindre l'accès au système. Sur les systèmes Linux, vous pouvez utiliser la commande iptables pour définir des règles de pare-feu. Par exemple, utilisez iptables -A INPUT -s 192.168.0.0/24 -j DROP pour empêcher l'accès depuis le segment de réseau 192.168.0.0/24. 🎜🎜En plus des pare-feu, nous pouvons également utiliser d'autres outils de sécurité pour renforcer davantage la sécurité du système, tels que fail2ban. fail2ban est un outil de protection basé sur l'analyse des journaux, qui peut modifier dynamiquement les règles de pare-feu en fonction des informations du journal système pour empêcher les tentatives de connexion malveillantes. En définissant des règles appropriées, nous pouvons implémenter la fonction de blocage automatique des adresses IP après un échec de connexion. 🎜🎜Pour résumer, pour résoudre les problèmes de délai de connexion et de restriction d'accès dans les systèmes Linux, nous pouvons ajuster le délai de connexion du système, personnaliser les paramètres pour des utilisateurs spécifiques et utiliser des règles de contrôle d'accès et de pare-feu pour limiter l'accès au système. Dans le même temps, nous pouvons également utiliser des outils de sécurité pour renforcer la sécurité du système. Grâce à ces méthodes, vous pouvez gérer efficacement les problèmes de délai de connexion et de restriction d'accès dans les systèmes Linux, et améliorer la sécurité du système et l'utilisation des ressources. 🎜Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Utiliser le Gestionnaire des tâches sous Linux

Aug 15, 2024 am 07:30 AM

Utiliser le Gestionnaire des tâches sous Linux

Aug 15, 2024 am 07:30 AM

Il existe de nombreuses questions que les débutants sous Linux posent souvent : « Linux a-t-il un gestionnaire de tâches ? », « Comment ouvrir le gestionnaire de tâches sous Linux ? » Les utilisateurs de Windows savent que le gestionnaire de tâches est très utile. Vous pouvez ouvrir le Gestionnaire des tâches en appuyant sur Ctrl+Alt+Suppr sous Windows. Ce gestionnaire de tâches vous montre tous les processus en cours d'exécution et la mémoire qu'ils consomment, et vous pouvez sélectionner et tuer un processus à partir du programme gestionnaire de tâches. Lorsque vous utiliserez Linux pour la première fois, vous rechercherez également quelque chose qui équivaut à un gestionnaire de tâches sous Linux. Un expert Linux préfère utiliser la ligne de commande pour rechercher les processus, la consommation de mémoire, etc., mais ce n'est pas obligatoire

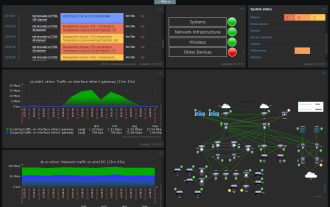

Résoudre le problème de l'affichage tronqué des graphiques et des diagrammes sur le serveur de surveillance chinois Zabbix

Jul 31, 2024 pm 02:10 PM

Résoudre le problème de l'affichage tronqué des graphiques et des diagrammes sur le serveur de surveillance chinois Zabbix

Jul 31, 2024 pm 02:10 PM

La prise en charge du chinois par Zabbix n'est pas très bonne, mais parfois nous choisissons toujours le chinois à des fins de gestion. Dans l'interface Web surveillée par Zabbix, le chinois sous l'icône graphique affichera des petits carrés. Ceci est incorrect et nécessite le téléchargement de polices. Par exemple, "Microsoft Yahei", "Microsoft Yahei.ttf" est nommé "msyh.ttf", téléchargez la police téléchargée dans /zabbix/fonts/fonts et modifiez les deux caractères dans /zabbix/include/defines.inc.php. fichier dans definition('ZBX_GRAPH_FONT_NAME','DejaVuSans');define('ZBX_FONT_NAME'

7 façons de vous aider à vérifier la date d'enregistrement des utilisateurs Linux

Aug 24, 2024 am 07:31 AM

7 façons de vous aider à vérifier la date d'enregistrement des utilisateurs Linux

Aug 24, 2024 am 07:31 AM

Saviez-vous comment vérifier la date de création d'un compte sur un système Linux ? Si vous le savez, que pouvez-vous faire ? Avez-vous réussi ? Si oui, comment faire ? Fondamentalement, les systèmes Linux ne suivent pas ces informations, alors quelles sont les autres manières d'obtenir ces informations ? Vous vous demandez peut-être pourquoi je vérifie cela ? Oui, il existe des situations dans lesquelles vous devrez peut-être consulter ces informations et elles vous seront utiles à ce moment-là. Vous pouvez utiliser les 7 méthodes suivantes pour vérifier. Utilisez /var/log/secure Utilisez l'outil aureport Utilisez .bash_logout Utilisez la commande chage Utilisez la commande useradd Utilisez la commande passwd Utilisez la dernière commande Méthode 1 : Utilisez /var/l

Que dois-je faire si les polices WPS manquantes sous le système Linux entraînent une déformation du fichier ?

Jul 31, 2024 am 12:41 AM

Que dois-je faire si les polices WPS manquantes sous le système Linux entraînent une déformation du fichier ?

Jul 31, 2024 am 12:41 AM

1. Recherchez les polices wingdings, wingdings2, wingdings3, Webdings et MTExtra sur Internet 2. Entrez dans le dossier principal, appuyez sur Ctrl+h (afficher les fichiers cachés) et vérifiez s'il existe un dossier .fonts. Sinon, créez. 3. Copiez les polices téléchargées telles que wingdings, wingdings2, wingdings3, Webdings et MTExtra dans le dossier .fonts du dossier principal. Ensuite, démarrez wps pour voir s'il existe toujours une boîte de dialogue de rappel « Police manquante dans le système ». sinon, juste du succès Notes : wingdings, wingdin

Apprenez à ajouter des polices à Fedora en 5 minutes

Jul 23, 2024 am 09:45 AM

Apprenez à ajouter des polices à Fedora en 5 minutes

Jul 23, 2024 am 09:45 AM

Installation à l'échelle du système Si vous installez une police à l'échelle du système, elle sera disponible pour tous les utilisateurs. La meilleure façon de procéder est d'utiliser les packages RPM des référentiels de logiciels officiels. Avant de commencer, ouvrez l'outil "Logiciel" dans Fedora Workstation, ou d'autres outils utilisant le référentiel officiel. Sélectionnez la catégorie « Modules complémentaires » dans la barre de sélection. Sélectionnez ensuite « Polices » dans la catégorie. Vous verrez les polices disponibles similaires à celle de la capture d'écran ci-dessous : Lorsque vous sélectionnez une police, certains détails apparaîtront. Selon plusieurs scénarios, vous pourrez peut-être prévisualiser un exemple de texte pour la police. Cliquez sur le bouton "Installer" pour l'ajouter à votre système. En fonction de la vitesse du système et de la bande passante du réseau, ce processus peut prendre un certain temps.

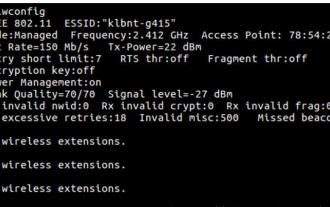

Comment connecter deux hôtes Ubuntu à Internet à l'aide d'un seul câble réseau

Aug 07, 2024 pm 01:39 PM

Comment connecter deux hôtes Ubuntu à Internet à l'aide d'un seul câble réseau

Aug 07, 2024 pm 01:39 PM

Comment utiliser un câble réseau pour connecter deux hôtes Ubuntu à Internet 1. Préparez l'hôte A : ubuntu16.04 et l'hôte B : ubuntu16.042. L'hôte A possède deux cartes réseau, l'une est connectée au réseau externe et l'autre est connectée. pour accueillir B. Utilisez la commande iwconfig pour afficher toutes les cartes réseau sur l'hôte. Comme indiqué ci-dessus, les cartes réseau sur l'hôte A (ordinateur portable) de l'auteur sont : wlp2s0 : Il s'agit d'une carte réseau sans fil. enp1s0 : carte réseau filaire, la carte réseau connectée à l'hôte B. Le reste n’a rien à voir avec nous, inutile de s’en soucier. 3. Configurez l'adresse IP statique de A. Modifiez le fichier #vim/etc/network/interfaces pour configurer une adresse IP statique pour l'interface enp1s0, comme indiqué ci-dessous (où #==========

lancer! Exécuter DOS sur Raspberry Pi

Jul 19, 2024 pm 05:23 PM

lancer! Exécuter DOS sur Raspberry Pi

Jul 19, 2024 pm 05:23 PM

Différentes architectures de processeur signifient qu'exécuter DOS sur le Raspberry Pi n'est pas facile, mais ce n'est pas très compliqué. FreeDOS est peut-être familier à tout le monde. Il s'agit d'un système d'exploitation complet, gratuit et bien compatible pour DOS. Il peut exécuter certains anciens jeux DOS ou logiciels commerciaux, et peut également développer des applications embarquées. Tant que le programme peut fonctionner sur MS-DOS, il peut fonctionner sur FreeDOS. En tant qu'initiateur et coordinateur du projet FreeDOS, de nombreux utilisateurs me poseront des questions en tant qu'initié. La question qu'on me pose le plus souvent est : « FreeDOS peut-il fonctionner sur un Raspberry Pi ? » Cette question n'est pas surprenante. Après tout, Linux fonctionne très bien sur le Raspberry Pi

Installation et configuration de Centos 7 Serveur de synchronisation de l'heure réseau NTP

Aug 05, 2024 pm 10:35 PM

Installation et configuration de Centos 7 Serveur de synchronisation de l'heure réseau NTP

Aug 05, 2024 pm 10:35 PM

Environnement expérimental : OS : LinuxCentos7.4x86_641. Affichez le fuseau horaire actuel du serveur, répertoriez le fuseau horaire et définissez le fuseau horaire (s'il s'agit déjà du fuseau horaire correct, veuillez l'ignorer) : #timedatectl#timedatectllist-timezones#timedatectlset-timezoneAsia. /Shanghai2. Compréhension des concepts de fuseau horaire : GMT, UTC, CST, DSTUTC : La terre entière est divisée en vingt-quatre fuseaux horaires. Dans les situations de communication radio internationale, dans un souci d'unification, une heure unifiée est utilisée, appelée Temps coordonné universel (UTC : UniversalTim).