développement back-end

développement back-end

tutoriel php

tutoriel php

Comment utiliser les techniques de cryptage et de décryptage pour protéger les données sensibles dans les applications PHP

Comment utiliser les techniques de cryptage et de décryptage pour protéger les données sensibles dans les applications PHP

Comment utiliser les techniques de cryptage et de décryptage pour protéger les données sensibles dans les applications PHP

Comment utiliser la technologie de cryptage et de décryptage pour protéger les données sensibles dans les applications PHP

Introduction :

Avec le développement d'Internet et la popularité des appareils intelligents, de plus en plus de particuliers et d'institutions utilisent PHP pour développer des applications. Ces applications contiennent généralement une grande quantité de données sensibles, telles que les informations personnelles des utilisateurs, les identifiants de connexion, etc. La protection de la sécurité de ces données sensibles est essentielle au fonctionnement stable des applications et à la protection de la vie privée des utilisateurs. Cet article explique comment utiliser la technologie de cryptage et de décryptage pour protéger les données sensibles dans les applications PHP.

1. Comprendre la technologie de cryptage et de décryptage

Le cryptage est le processus de conversion de données ordinaires en texte chiffré illisible, tandis que le déchiffrement est le processus de restauration du texte chiffré en texte brut lisible. La technologie de cryptage et de décryptage peut protéger la confidentialité des données, et même si les données sont obtenues illégalement, le contenu réel ne peut pas être obtenu. Dans les applications PHP, les technologies de chiffrement couramment utilisées incluent le chiffrement symétrique et le chiffrement asymétrique.

Le cryptage symétrique utilise la même clé pour les opérations de cryptage et de décryptage, ce qui est plus rapide et adapté au traitement de grandes quantités de données. L'exemple de code est le suivant :

function encrypt($data, $key) {

$iv = openssl_random_pseudo_bytes(openssl_cipher_iv_length('aes-256-cbc'));

$encrypted = openssl_encrypt($data, 'aes-256-cbc', $key, 0, $iv);

return base64_encode($iv . $encrypted);

}

function decrypt($data, $key) {

$data = base64_decode($data);

$iv = substr($data, 0, 16);

$encrypted = substr($data, 16);

return openssl_decrypt($encrypted, 'aes-256-cbc', $key, 0, $iv);

}

$key = "ThisIsASecretKey";

$data = "Sensitive Data";

$encryptedData = encrypt($data, $key);

$decryptedData = decrypt($encryptedData, $key);

echo "加密后的数据:" . $encryptedData . "<br/>";

echo "解密后的数据:" . $decryptedData;Le cryptage asymétrique utilise une paire de clés, la clé publique est utilisée pour crypter les données et la clé privée est utilisée pour déchiffrer les données. Le chiffrement asymétrique est plus sécurisé, mais plus lent et adapté au traitement de petites quantités de données ou à l'échange de clés. L'exemple de code est le suivant :

function encrypt($data, $publicKey) {

openssl_public_encrypt($data, $encrypted, $publicKey);

return base64_encode($encrypted);

}

function decrypt($data, $privateKey) {

$data = base64_decode($data);

openssl_private_decrypt($data, $decrypted, $privateKey);

return $decrypted;

}

$publicKey = openssl_pkey_get_public(file_get_contents('public_key.pem'));

$privateKey = openssl_pkey_get_private(file_get_contents('private_key.pem'));

$data = "Sensitive Data";

$encryptedData = encrypt($data, $publicKey);

$decryptedData = decrypt($encryptedData, $privateKey);

echo "加密后的数据:" . $encryptedData . "<br/>";

echo "解密后的数据:" . $decryptedData;2. Bonnes pratiques pour protéger les données sensibles

- Crypter et stocker les données sensibles :

Lorsque vous stockez des données sensibles dans la base de données, cryptez-les d'abord avant de les stocker. Par exemple, le mot de passe de l'utilisateur peut être crypté et stocké à l'aide d'un algorithme de hachage, puis comparé à l'algorithme de hachage lors de la vérification. - Utilisez le protocole HTTPS pour transmettre des données sensibles :

Lors de la transmission de données sensibles entre utilisateurs et applications, essayez d'utiliser le protocole HTTPS et cryptez la transmission de données via SSL/TLS pour éviter que les données ne soient écoutées ou détournées, et assurez la confidentialité et l'intégrité des données. - Mettre régulièrement à jour les clés :

Les clés jouent un rôle important dans la garantie de la sécurité des données. La mise à jour régulière des clés peut augmenter la confidentialité des données. Le remplacement régulier des clés réduit le risque de compromission des clés et protège les données contre les attaques futures. - Contrôlez les droits d'accès de la clé :

Contrôlez strictement les droits d'accès de la clé et autorisez uniquement le personnel de confiance à accéder à la clé pour empêcher que la clé ne soit obtenue par des criminels et ne provoque une fuite de données.

Conclusion :

La protection de la sécurité des données sensibles est un aspect qui doit être pris au sérieux lors du développement d'applications PHP. En utilisant des techniques de chiffrement et de déchiffrement et en suivant les meilleures pratiques pour protéger les données sensibles, vous pouvez réduire le risque de violation de données et améliorer la sécurité et la stabilité des applications. Lors de l'utilisation de la technologie de cryptage et de décryptage, il est nécessaire de sélectionner des algorithmes de cryptage et des clés aléatoires appropriés en fonction de la situation réelle, et de gérer raisonnablement le stockage et l'utilisation des clés. Dans le même temps, des mesures telles que la révision et la mise à jour régulières des algorithmes de chiffrement, des clés et des droits d’accès sont également nécessaires. Ce n’est qu’en prêtant continuellement attention et en améliorant la sensibilisation à la sécurité des données que nous pourrons mieux protéger les données sensibles.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Révéler les causes du code d'état HTTP 460

Feb 19, 2024 pm 08:30 PM

Révéler les causes du code d'état HTTP 460

Feb 19, 2024 pm 08:30 PM

Décryptage du code d'état HTTP 460 : pourquoi cette erreur se produit-elle ? Introduction : Lors de l'utilisation quotidienne du réseau, nous rencontrons souvent diverses invites d'erreur, notamment des codes d'état HTTP. Ces codes d'état sont un mécanisme défini par le protocole HTTP pour indiquer le traitement d'une requête. Parmi ces codes d’état, il existe un code d’erreur relativement rare, à savoir le 460. Cet article examinera ce code d'erreur et expliquera pourquoi cette erreur se produit. Définition du code d'état HTTP 460 : Tout d'abord, nous devons comprendre les bases du code d'état HTTP

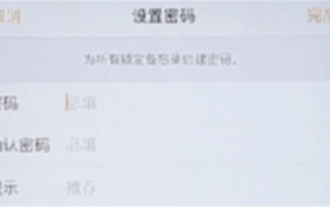

Comment configurer le cryptage de l'album photo sur un téléphone mobile Apple

Mar 02, 2024 pm 05:31 PM

Comment configurer le cryptage de l'album photo sur un téléphone mobile Apple

Mar 02, 2024 pm 05:31 PM

Sur les téléphones mobiles Apple, les utilisateurs peuvent crypter les albums photos selon leurs propres besoins. Certains utilisateurs ne savent pas comment le configurer. Vous pouvez ajouter les images qui doivent être cryptées au mémo, puis verrouiller le mémo. Ensuite, l'éditeur présentera la méthode de configuration du cryptage des albums photo mobiles pour les utilisateurs intéressés, venez jeter un œil ! Tutoriel sur les téléphones mobiles Apple Comment configurer le cryptage de l'album photo iPhone A : Après avoir ajouté les images qui doivent être cryptées au mémo, allez verrouiller le mémo pour une introduction détaillée : 1. Entrez dans l'album photo, sélectionnez l'image qui doit être cryptée. crypté, puis cliquez sur [Ajouter à] ci-dessous. 2. Sélectionnez [Ajouter aux notes]. 3. Saisissez le mémo, recherchez le mémo que vous venez de créer, saisissez-le et cliquez sur l'icône [Envoyer] dans le coin supérieur droit. 4. Cliquez sur [Verrouiller l'appareil] ci-dessous

Comment définir un mot de passe pour le cryptage de dossiers sans compression

Feb 20, 2024 pm 03:27 PM

Comment définir un mot de passe pour le cryptage de dossiers sans compression

Feb 20, 2024 pm 03:27 PM

Le cryptage de dossier est une méthode courante de protection des données qui crypte le contenu d'un dossier afin que seules les personnes disposant du mot de passe de décryptage puissent accéder aux fichiers. Lors du chiffrement d'un dossier, il existe des méthodes courantes pour définir un mot de passe sans compresser le fichier. Tout d’abord, nous pouvons utiliser la fonction de cryptage fournie avec le système d’exploitation pour définir un mot de passe de dossier. Pour les utilisateurs Windows, vous pouvez le configurer en suivant les étapes suivantes : Sélectionnez le dossier à chiffrer, cliquez avec le bouton droit sur le dossier et sélectionnez « Propriétés ».

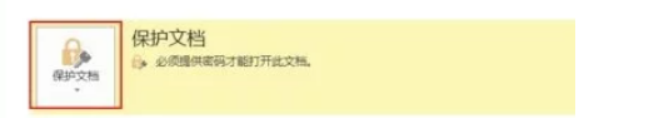

Comment configurer le décryptage de mots

Mar 20, 2024 pm 04:36 PM

Comment configurer le décryptage de mots

Mar 20, 2024 pm 04:36 PM

Dans l'environnement de travail actuel, chacun est de plus en plus conscient de la confidentialité et des opérations de cryptage sont souvent effectuées pour protéger les fichiers lors de l'utilisation de logiciels. En particulier pour les documents clés, il convient de sensibiliser davantage à la confidentialité et de donner à tout moment la priorité absolue à la sécurité des documents. Je ne sais donc pas dans quelle mesure tout le monde comprend le décryptage des mots. Comment le faire fonctionner spécifiquement ? Aujourd'hui, nous allons vous montrer le processus de décryptage de mots à travers l'explication ci-dessous. Les amis qui ont besoin d'acquérir des connaissances en décryptage de mots ne devraient pas manquer le cours d'aujourd'hui. Une opération de décryptage est d'abord nécessaire pour protéger le fichier, ce qui signifie que le fichier est traité comme un document de protection. Après avoir effectué cela sur un fichier, une invite apparaît lorsque vous ouvrez à nouveau le fichier. La façon de décrypter le fichier est de saisir le mot de passe, afin que vous puissiez directement

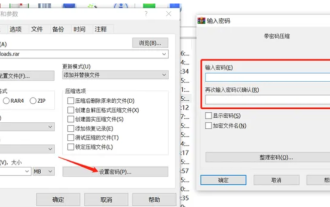

Comment chiffrer le package compressé dans la méthode de package compressé chiffré winrar-winrar

Mar 23, 2024 pm 12:10 PM

Comment chiffrer le package compressé dans la méthode de package compressé chiffré winrar-winrar

Mar 23, 2024 pm 12:10 PM

L'éditeur vous présentera trois méthodes de cryptage et de compression : Méthode 1 : cryptage La méthode de cryptage la plus simple consiste à saisir le mot de passe que vous souhaitez définir lors du cryptage du fichier, et le cryptage et la compression sont terminés. Méthode 2 : Cryptage automatique La méthode de cryptage ordinaire nous oblige à saisir un mot de passe lors du cryptage de chaque fichier. Si vous souhaitez crypter un grand nombre de packages compressés et que les mots de passe sont les mêmes, nous pouvons définir le cryptage automatique dans WinRAR, puis juste quand. En compressant les fichiers normalement, WinRAR ajoutera un mot de passe à chaque package compressé. La méthode est la suivante : ouvrez WinRAR, cliquez sur Options-Paramètres dans l'interface de configuration, passez à [Compression], cliquez sur Créer un mot de passe de configuration par défaut. Entrez le mot de passe que nous voulons définir ici, cliquez sur OK pour terminer le réglage, nous n'avons besoin que de corriger

Décrypter les astuces ajoutées par l'interpréteur PyCharm

Feb 21, 2024 pm 03:33 PM

Décrypter les astuces ajoutées par l'interpréteur PyCharm

Feb 21, 2024 pm 03:33 PM

Décrypter les astuces ajoutées par l'interpréteur PyCharm PyCharm est l'environnement de développement intégré (IDE) préféré par de nombreux développeurs Python, et il fournit de nombreuses fonctionnalités puissantes pour améliorer l'efficacité du développement. Parmi eux, le paramétrage de l'interpréteur est une partie importante de PyCharm. Un paramétrage correct de l'interpréteur peut aider les développeurs à exécuter le code en douceur et à déboguer le programme. Cet article présentera quelques techniques pour déchiffrer les ajouts de l'interpréteur PyCharm et les combinera avec des exemples de code spécifiques pour montrer comment configurer correctement l'interpréteur. Ajout et sélection d'interprètes dans Py

Comment décrypter la version informatique cryptée d'EZVIZ Cloud Video ? -La version PC d'EZVIZ Cloud Video quitte le plein écran ?

Mar 18, 2024 pm 12:25 PM

Comment décrypter la version informatique cryptée d'EZVIZ Cloud Video ? -La version PC d'EZVIZ Cloud Video quitte le plein écran ?

Mar 18, 2024 pm 12:25 PM

Comment déchiffrer des vidéos sur EZVIZ Cloud : Il existe de nombreuses façons de déchiffrer des vidéos sur EZVIZ Cloud, dont l'une consiste à utiliser l'application mobile EZVIZ Cloud. Les utilisateurs doivent uniquement accéder à la liste des appareils, sélectionner la caméra à décrypter et accéder à la page des détails de l'appareil. Sur la page des détails de l'appareil, recherchez l'option « Paramètres », puis sélectionnez « Cryptage vidéo » pour définir les paramètres pertinents. Dans l'interface des paramètres de cryptage vidéo, vous pouvez choisir l'option permettant de désactiver le cryptage vidéo et enregistrer les paramètres pour terminer l'opération de décryptage. Cette étape simple permet aux utilisateurs de décrypter facilement les vidéos et améliore la commodité d'utilisation de la caméra. Si vous utilisez le client informatique d'EZVIZ Cloud, vous pouvez également annuler le cryptage vidéo en suivant des étapes similaires. Connectez-vous simplement et sélectionnez la caméra correspondante, entrez dans l'interface des détails de l'appareil, puis recherchez l'ajout de vidéo dans les paramètres.

Analog, un nouveau projet de vétérans de la cryptographie : 16 millions de dollars levés, avec un parachutage attendu

Feb 22, 2024 pm 04:50 PM

Analog, un nouveau projet de vétérans de la cryptographie : 16 millions de dollars levés, avec un parachutage attendu

Feb 22, 2024 pm 04:50 PM

Auteur original : Meteor, ChainCatcher Éditeur original : Marco, ChainCatcher Récemment, le protocole d'interopérabilité de la chaîne complète Analog a été révélé au public avec la divulgation d'un financement de 16 millions de dollars. Les institutions d'investissement comprennent TribeCapital, NGCVentures, Wintermute, GSR, NEAR, OrangeDAO. , et les sociétés de gestion d'actifs alternatives de Mike Novogratz, Samara Asset Group, Balaji Srinivasan, etc. Fin 2023, Analog a suscité un certain enthousiasme dans l'industrie. Ils ont publié des informations sur l'événement d'inscription ouvert au testnet sur la plateforme X.