développement back-end

développement back-end

tutoriel php

tutoriel php

Prévenir et réparer les vulnérabilités logiques des sites Web PHP

Prévenir et réparer les vulnérabilités logiques des sites Web PHP

Prévenir et réparer les vulnérabilités logiques des sites Web PHP

Prévention et réparation des vulnérabilités logiques des sites Web PHP

À l'ère d'Internet d'aujourd'hui, la sécurité des sites Web est devenue une grande préoccupation pour les utilisateurs et les développeurs de sites Web. Cependant, même s’il existe différents types de vulnérabilités sur les sites Web, les vulnérabilités logiques sont souvent les plus négligées. Dans cet article, nous explorerons les vulnérabilités logiques courantes dans les sites Web PHP et fournirons quelques méthodes pour les prévenir et les corriger.

Les vulnérabilités logiques font référence à des problèmes de sécurité causés par une logique incorrecte ou une mauvaise conception du programme. Dans les sites Web PHP, les vulnérabilités logiques courantes incluent les accès non autorisés, les opérations non autorisées, les attaques par relecture, etc. Ci-dessous, nous présenterons respectivement ces vulnérabilités et leurs méthodes de réparation, et donnerons des exemples de code pertinents.

- Accès non autorisé

L'accès non autorisé se produit lorsqu'un utilisateur non vérifié ou authentifié peut accéder à des informations sensibles ou effectuer des opérations sensibles. Afin d'éviter cette vulnérabilité, nous devons mettre en œuvre des contrôles stricts des autorisations dans le mécanisme de contrôle d'accès du site Web.

Par exemple, supposons que nous ayons une page qui nécessite une connexion pour y accéder :

<?php

session_start();

if (!isset($_SESSION['loggedin'])) {

header('Location: login.php');

exit();

}

// 其他需要登录才能访问的操作

?>Dans le code ci-dessus, nous utilisons d'abord la fonction session_start() pour ouvrir la session, puis vérifions si vous êtes connecté. S'il n'est pas connecté, redirigez l'utilisateur vers la page de connexion. De cette façon, nous garantissons que seuls les utilisateurs authentifiés peuvent accéder aux informations sensibles ou effectuer des opérations sensibles.

- Opération au-dessus de l'autorité

Une opération utilisateur au-dessus de l'autorité signifie qu'un utilisateur peut effectuer des opérations qu'il n'est pas autorisé à effectuer. Afin d'éviter les vulnérabilités d'accès non autorisé, nous devons mettre en œuvre des contrôles d'autorisation stricts dans le programme et restreindre l'accès d'utilisateurs spécifiques aux opérations sensibles.

Par exemple, disons que nous avons une page d'administration où seuls les utilisateurs ayant des droits d'administrateur peuvent effectuer certaines actions :

<?php

session_start();

if (!isset($_SESSION['loggedin']) || $_SESSION['role'] != 'admin') {

header('Location: index.php');

exit();

}

// 管理员操作

?>Dans le code ci-dessus, nous vérifions d'abord si l'utilisateur est déjà connecté et si son rôle est administrateur. Si l'utilisateur n'est pas connecté ou n'est pas administrateur, redirigez-le vers la page d'accueil. De cette façon, nous pouvons restreindre les opérations sensibles aux seuls administrateurs.

- Attaque par rejeu

Une attaque par rejeu se produit lorsqu'un attaquant utilise les informations d'authentification d'une session valide précédente pour prétendre être un utilisateur légitime. Afin d'empêcher les attaques par relecture, nous devons utiliser certaines mesures de protection dans le programme, telles que la génération de jetons de session aléatoires et la vérification de chaque demande.

Par exemple, disons que nous avons une page de traitement de formulaire qui doit être protégée contre les attaques par rejeu :

<?php

session_start();

if ($_SERVER['REQUEST_METHOD'] == 'POST') {

if (isset($_POST['token']) && $_POST['token'] == $_SESSION['token']) {

// 执行表单处理操作

// ...

// 验证完成后,生成新的会话令牌

$_SESSION['token'] = bin2hex(random_bytes(32));

} else {

die('Invalid token');

}

}

?>Dans le code ci-dessus, nous vérifions d'abord si la méthode de la requête est POST, puis comparons le jeton dans la requête et le jeton dans la session Si les cartes sont les mêmes. S'ils sont identiques, effectuez les opérations de traitement de formulaire. Une fois le traitement terminé, un nouveau jeton de session est généré et stocké dans la session. De cette façon, nous pouvons empêcher les attaques par relecture.

Pour résumer, les vulnérabilités logiques sont l'un des problèmes de sécurité courants sur les sites Web PHP. Pour prévenir et corriger ces vulnérabilités, nous avons besoin d’une vérification stricte des autorisations, d’un contrôle d’accès et d’une gestion des sessions. En utilisant de manière appropriée des exemples de code pertinents, les développeurs peuvent améliorer la sécurité de leurs sites et protéger les informations sensibles des utilisateurs contre les attaques.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Sujets chauds

1393

1393

52

52

1207

1207

24

24

Cet identifiant Apple n'est pas encore utilisé dans l'iTunes Store : correctif

Jun 10, 2024 pm 05:42 PM

Cet identifiant Apple n'est pas encore utilisé dans l'iTunes Store : correctif

Jun 10, 2024 pm 05:42 PM

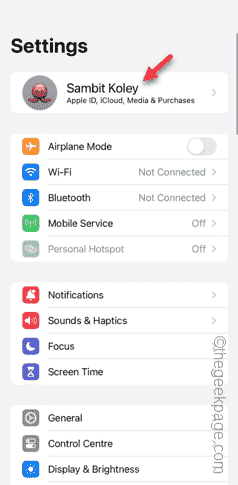

Lors de la connexion à iTunesStore à l'aide de l'AppleID, cette erreur indiquant "Cet AppleID n'a pas été utilisé dans iTunesStore" peut s'afficher à l'écran. Il n'y a pas de messages d'erreur à craindre, vous pouvez les corriger en suivant ces ensembles de solutions. Correctif 1 – Modifier l'adresse de livraison La principale raison pour laquelle cette invite apparaît dans l'iTunes Store est que vous n'avez pas la bonne adresse dans votre profil AppleID. Étape 1 – Tout d’abord, ouvrez les paramètres iPhone sur votre iPhone. Étape 2 – AppleID doit être au-dessus de tous les autres paramètres. Alors, ouvrez-le. Étape 3 – Une fois sur place, ouvrez l’option « Paiement et expédition ». Étape 4 – Vérifiez votre accès à l'aide de Face ID. étape

Comment réparer les yeux rouges sur iPhone

Feb 23, 2024 pm 04:31 PM

Comment réparer les yeux rouges sur iPhone

Feb 23, 2024 pm 04:31 PM

Vous avez donc pris de superbes photos lors de votre dernière fête, mais malheureusement, la plupart des photos que vous avez prises étaient des yeux rouges. La photo elle-même est superbe, mais les yeux rouges gâchent en quelque sorte l'image. Sans oublier que certaines de ces photos de fête peuvent provenir des téléphones de vos amis. Aujourd'hui, nous verrons comment supprimer les yeux rouges des photos. Quelle est la cause des yeux rouges sur la photo ? Les yeux rouges surviennent souvent lors de la prise de photos avec flash. En effet, la lumière du flash brille directement à l'arrière de l'œil, ce qui fait que les vaisseaux sanguins sous l'œil réfléchissent la lumière, donnant l'effet d'yeux rouges sur la photo. Heureusement, grâce aux progrès continus de la technologie, certains appareils photo sont désormais équipés de fonctions de correction des yeux rouges qui peuvent résoudre efficacement ce problème. En utilisant cette fonctionnalité, l'appareil photo prend des photos

Comment résoudre le problème de l'échec de Win11 à vérifier les informations d'identification ?

Jan 30, 2024 pm 02:03 PM

Comment résoudre le problème de l'échec de Win11 à vérifier les informations d'identification ?

Jan 30, 2024 pm 02:03 PM

Lorsque certains utilisateurs Win11 se connectent à l'aide de leurs informations d'identification, ils reçoivent un message d'erreur indiquant que vos informations d'identification ne peuvent pas être vérifiées. Que se passe-t-il ? Après que l'éditeur ait étudié ce problème, j'ai découvert qu'il pouvait y avoir plusieurs situations différentes qui causaient directement ou indirectement ce problème. Jetons un coup d'œil avec l'éditeur.

Mar 22, 2024 pm 12:45 PM

Mar 22, 2024 pm 12:45 PM

Un guide complet des erreurs PHP500 : causes, diagnostics et correctifs Au cours du développement PHP, nous rencontrons souvent des erreurs avec le code d'état HTTP 500. Cette erreur est généralement appelée « 500InternalServerError », ce qui signifie que des erreurs inconnues se sont produites lors du traitement de la requête côté serveur. Dans cet article, nous explorerons les causes courantes des erreurs PHP500, comment les diagnostiquer et comment les corriger, et fournirons des exemples de code spécifiques pour référence. Causes courantes des erreurs 1.500 1.

Un guide simple pour résoudre les problèmes d'écran bleu de Windows 11

Dec 27, 2023 pm 02:26 PM

Un guide simple pour résoudre les problèmes d'écran bleu de Windows 11

Dec 27, 2023 pm 02:26 PM

De nombreux amis rencontrent toujours des écrans bleus lorsqu'ils utilisent des systèmes d'exploitation informatiques. Même le dernier système Win11 ne peut pas échapper au sort des écrans bleus. Par conséquent, je vous propose aujourd'hui un tutoriel sur la façon de réparer les écrans bleus Win11. Que vous ayez rencontré ou non un écran bleu, vous pouvez d'abord l'apprendre au cas où vous en auriez besoin. Comment réparer la méthode de l'écran bleu Win11 1. Si nous rencontrons un écran bleu, redémarrez d'abord le système et vérifiez s'il peut démarrer normalement. 2. S'il peut démarrer normalement, cliquez avec le bouton droit sur "Ordinateur" sur le bureau et sélectionnez "Gérer". 3. Développez ensuite "Outils système" sur le côté gauche de la fenêtre contextuelle et sélectionnez "Observateur d'événements". 4. Dans le Observateur d'événements, nous verrons quel problème spécifique a causé l'écran bleu. 5. Ensuite, suivez simplement la situation et les événements sur l'écran bleu

Comment réparer le volume ne peut pas être ajusté dans WIN10

Mar 27, 2024 pm 05:16 PM

Comment réparer le volume ne peut pas être ajusté dans WIN10

Mar 27, 2024 pm 05:16 PM

1. Appuyez sur win+r pour ouvrir la fenêtre d'exécution, entrez [regedit] et appuyez sur Entrée pour ouvrir l'éditeur de registre. 2. Dans l'éditeur de registre ouvert, cliquez pour développer [HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun]. Dans l'espace vide à droite, cliquez avec le bouton droit et sélectionnez [Nouveau - Valeur de chaîne], puis renommez-le en [systray.exe]. 3. Double-cliquez pour ouvrir systray.exe, modifiez ses données numériques en [C:WindowsSystem32systray.exe] et cliquez sur [OK] pour enregistrer les paramètres.

Comment résoudre le problème d'écran bleu causé par csrss.exe

Dec 28, 2023 pm 06:24 PM

Comment résoudre le problème d'écran bleu causé par csrss.exe

Dec 28, 2023 pm 06:24 PM

Si votre ordinateur affiche souvent un écran bleu après le démarrage, cela peut être dû à une erreur grave (code d'arrêt 0xF4) provoquée par le système Windows dans le fichier csrss.exe. Voyons maintenant comment y remédier ! Comment réparer l'écran bleu csrss.exe. Tout d'abord, appuyez simultanément sur les touches "Ctrl+Alt+Suppr". À ce moment, l'interface du Gestionnaire des tâches de Microsoft Windows apparaîtra. Cliquez sur l'onglet "Gestionnaire des tâches" et l'écran répertoriera tous les programmes en cours d'exécution et les ressources qu'ils occupent ainsi que d'autres informations. Cliquez à nouveau pour accéder à l'onglet « Processus », cliquez à nouveau sur « Nom de l'image », puis recherchez le fichier « csrss.exe » dans la liste. Cliquez sur le bouton « Terminer le processus »

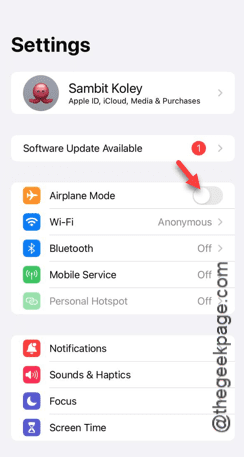

iPhone bloqué en mode avion : comment y remédier

Jun 15, 2024 pm 02:16 PM

iPhone bloqué en mode avion : comment y remédier

Jun 15, 2024 pm 02:16 PM

Le mode avion est très pratique dans certaines situations. Cependant, le même mode avion peut vous donner mal à la tête si votre iPhone reste soudainement bloqué dessus. Dans cet article, nous avons conçu cet ensemble de solutions pour sortir votre iPhone du mode avion. Solution rapide – 1. Essayez de désactiver le mode avion directement depuis le centre de contrôle. 2. Si vous ne parvenez pas à désactiver le mode avion à partir du Centre de contrôle, vous pouvez désactiver le mode avion directement à partir de l'onglet Paramètres. Si ces conseils ne fonctionnent pas, suivez les correctifs ci-dessous pour résoudre le problème. Correctif 1 – Forcer le redémarrage de votre appareil Le processus de redémarrage forcé de votre appareil est très simple. Tout ce que vous avez à faire est de suivre ces instructions étape par étape. Étape 1 – Vous pouvez démarrer le processus en appuyant et en relâchant le bouton d'augmentation du volume. étape