Programmation Yii2 : sécurité

Si vous demandez « Qu'est-ce que Yii ? », consultez la Introduction au cadre Yii, qui passe en revue les avantages de Yii et comprend un aperçu de Yii 2.0.

Dans cette série Programmation avec Yii2, je guiderai les lecteurs dans l'utilisation du framework PHP Yii2. Si vous envisagez de partager votre application avec le public, elle doit être sécurisée, et il est préférable de le planifier dès le départ. Heureusement, commencer avec un framework comme Yii rend cela beaucoup plus facile que d'autres frameworks. Comme indiqué dans Yii Features :

Yii est livré avec de nombreuses mesures de sécurité pour vous aider à protéger vos applications Web contre les attaques telles que l'injection SQL, les scripts intersites (XSS), la falsification de requêtes intersites (CSRF) et la falsification de cookies.

Dans ce tutoriel, je vais vous expliquer les concepts de sécurité de base dans le cadre d'application Yii. Et, si vous êtes intéressé, alors que l'application de planification de réunions de notre série de lancement est proche de l'alpha, les prochains épisodes seront consacrés à assurer la sécurité de l'application.

Avant de commencer, n'oubliez pas que j'essaie de participer à la discussion ci-dessous. Si vous avez des questions ou des suggestions de sujets, veuillez laisser un commentaire ci-dessous ou contactez-moi sur Twitter @reifman.

REMARQUE : Si vous remarquez qu'il y a des écarts entre les épisodes de la série "Programming Yii", c'est parce que j'ai dû subir une opération au cerveau l'année dernière . Merci pour votre patience et votre soutien – c'est formidable d'écrire à nouveau régulièrement et j'ai hâte de continuer à couvrir Yii2.

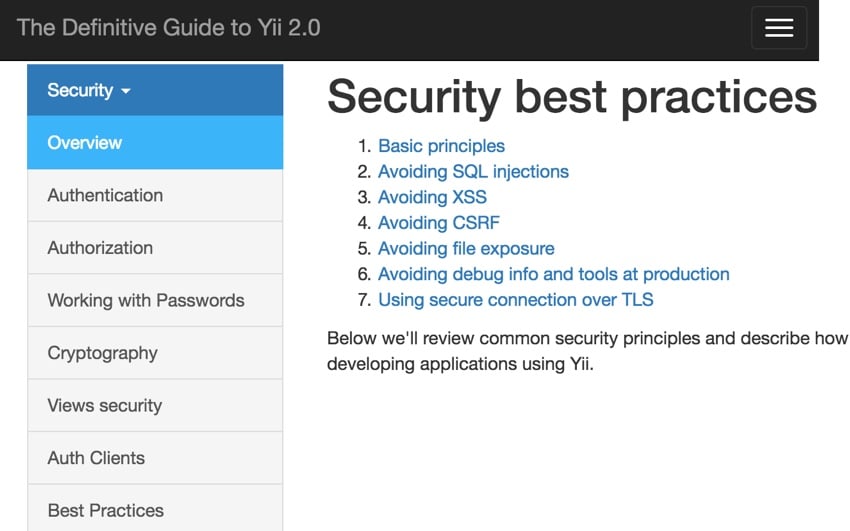

Bases de la sécurité Yii

Si vous débutez dans la sécurité des applications Web, il y a beaucoup à savoir sur les produits Yii. Je vais essayer de fournir un aperçu basé sur la meilleure documentation Yii 2.0. L'équipe Yii divise la sécurité en sept domaines clés :

- Authentification

- Autorisation

- Utilisez un mot de passe

- Cryptozoologie

- Afficher la sécurité

- Client d'authentification

- Meilleures pratiques

Commençons à les examiner un par un.

1. Vérification d'identité

La démonstration de sécurité Yii Framework d'Ilko Kacharov fournit quelques diapositives utiles résumant les objectifs de l'authentification (et le sous-thème suivant, l'autorisation). Essentiellement, voici les questions auxquelles ces sujets doivent répondre :

- Qui est l'utilisateur ?

- Les utilisateurs sont-ils ceux qu'ils prétendent être ?

- L'utilisateur est-il autorisé à accéder à la ressource ?

- L'utilisateur est-il autorisé à effectuer une action ?

- L'utilisateur est-il autorisé à effectuer des opérations sur la ressource ?

Modèle utilisateur et interface d'identité

La classe yii/web/User de Yii s'intègre à yiiwebIdentityInterface pour gérer le statut d'authentification des utilisateurs dans votre application.

En novembre dernier, j'ai écrit un tutoriel sur les modèles d'application avancés Yii. L'un des avantages du modèle premium est qu'il fournit une intégration prédéfinie du modèle User avec ActiveRecord et les bases de données. Par conséquent, votre application fournit immédiatement une authentification basée sur la base de données.

Le modèle utilisateur vous permet de connecter et déconnecter les utilisateurs par programmation :

- login() définit l'identité spécifiée et mémorise l'état d'authentification dans les sessions et les cookies.

- logout() marque l'utilisateur comme invité et efface les informations associées de la session et des cookies.

- setIdentity() : modifie l'identité de l'utilisateur sans toucher à la session ou aux cookies, mieux adapté à la fonctionnalité API.

$isGuest détermine si l'utilisateur actuel est connecté. Il est nul lorsque l'utilisateur se déconnecte, mais renvoie sinon une instance d'IdentityInterface.

Essentiellement, vous avez besoin d'une classe User qui étend ActiveRecord et implémente des méthodes prenant en charge IdentityInterface, comme ceci :

<?php

use yii\db\ActiveRecord;

use yii\web\IdentityInterface;

class User extends ActiveRecord implements IdentityInterface

{

public static function tableName()

{

return 'user';

}

/**

* Finds an identity by the given ID.

*

* @param string|integer $id the ID to be looked for

* @return IdentityInterface|null the identity object that matches the given ID.

*/

public static function findIdentity($id)

{

return static::findOne($id);

}

/**

* Finds an identity by the given token.

*

* @param string $token the token to be looked for

* @return IdentityInterface|null the identity object that matches the given token.

*/

public static function findIdentityByAccessToken($token, $type = null)

{

return static::findOne(['access_token' => $token]);

}

/**

* @return int|string current user ID

*/

public function getId()

{

return $this->id;

}

/**

* @return string current user auth key

*/

public function getAuthKey()

{

return $this->auth_key;

}

/**

* @param string $authKey

* @return boolean if auth key is valid for current user

*/

public function validateAuthKey($authKey)

{

return $this->getAuthKey() === $authKey;

}

}

De plus, avant de créer un utilisateur, l'application génère une chaîne aléatoire comme clé d'autorisation. Cela peut être utilisé dans les e-mails de « mot de passe oublié » ou dans d'autres liens de connexion par e-mail :

class User extends ActiveRecord implements IdentityInterface

{

......

public function beforeSave($insert)

{

if (parent::beforeSave($insert)) {

if ($this->isNewRecord) {

$this->auth_key = \Yii::$app->security->generateRandomString();

}

return true;

}

return false;

}

}

Autorisation

Yii fournit deux méthodes d'autorisation intégrées. Des listes de contrôle d'accès (ACL) plus simples déterminent quels utilisateurs ou processus sont autorisés à effectuer des opérations sur une ressource, tandis que des contrôles d'accès basés sur les rôles (RBAC) plus intensifs vous aident à gérer l'accès en définissant des rôles. Dans RBAC, seuls les utilisateurs ou les tâches système dotés de rôles spécifiques peuvent effectuer des opérations spécifiques.

Liste de contrôle d'accès

Les ACL sont parfois appelées filtres de contrôle d'accès (ACF). Yii fournit la prise en charge des ACL dans yiifiltersAccessControl. Il est idéal pour les applications qui nécessitent uniquement un contrôle d'accès simple. Voici ce que j’ai utilisé jusqu’à présent dans Meeting Planner.

Ce qui suit est un exemple de SiteController commun qui configure le comportement d'accès pour filtrer l'accès aux actions disponibles (généralement des pages). Dans cet exemple, les ACL s'appliquent à l'enregistrement, à la connexion et à la déconnexion. '?' 表示任何用户都可以访问登录和注册页面,而 '@' signifie que l'accès n'est autorisé qu'aux utilisateurs connectés ou authentifiés. Dans l'exemple ci-dessous, seuls les utilisateurs connectés peuvent se déconnecter :

use yii\web\Controller;

use yii\filters\AccessControl;

class SiteController extends Controller

{

public function behaviors()

{

return [

'access' => [

'class' => AccessControl::className(),

'only' => ['login', 'logout', 'signup'],

'rules' => [

[

'allow' => true,

'actions' => ['login', 'signup'],

'roles' => ['?'],

],

[

'allow' => true,

'actions' => ['logout'],

'roles' => ['@'],

],

],

],

];

}

// ...

}

随着控制器的增长,每个新操作都需要在访问控制规则中定义。而且,随着应用程序的增长,每个控制器及其所有操作都需要集成 ACL 过滤以确保安全。

基于角色的访问控制

基于角色的访问控制(RBAC)提供了更强大的身份验证系统,但也需要更多的前期设计和实现。

使用 RBAC,您可以通过可以继承(或不可继承)的角色来定义身份验证,并将角色应用于用户。您还可以定义角色规则。 RBAC 实现可能会变得相当复杂。

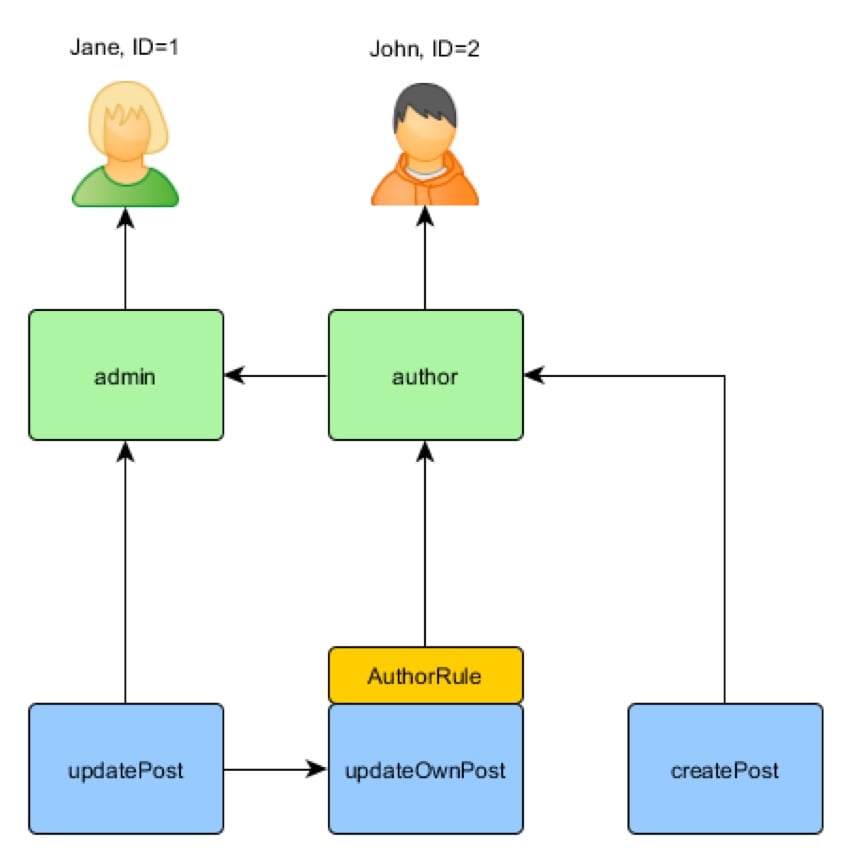

在下图中,管理员可以执行任何任务,作者可以创建帖子并更新自己的帖子。 Jane 是管理员,因此她可以执行管理员的任务,而 John 只是作者:

Yii 实现了所谓的“通用分层 RBAC,遵循 NIST RBAC 模型”。 RBAC 功能由其 authManager 应用程序组件提供。

我不会在这里深入探讨 RBAC,但我希望在以后的教程中能够深入探讨。再说一次,这取决于编辑女神——与她们交谈绝非易事:

基本上,要彻底实施 RBAC,您必须:

- 定义角色和权限

- 建立您的角色和权限之间的关系

- 定义任何现有的规则

- 将规则与您的角色和权限相关联

- 最后,为用户分配角色

您可以在下面看到启用 RBAC 系统所需的代码:

<?php

namespace app\commands;

use Yii;

use yii\console\Controller;

class RbacController extends Controller

{

public function actionInit()

{

$auth = Yii::$app->authManager;

// add "createPost" permission

$createPost = $auth->createPermission('createPost');

$createPost->description = 'Create a post';

$auth->add($createPost);

// add "updatePost" permission

$updatePost = $auth->createPermission('updatePost');

$updatePost->description = 'Update post';

$auth->add($updatePost);

// add "author" role and give this role the "createPost" permission

$author = $auth->createRole('author');

$auth->add($author);

$auth->addChild($author, $createPost);

// add "admin" role and give this role the "updatePost" permission

// as well as the permissions of the "author" role

$admin = $auth->createRole('admin');

$auth->add($admin);

$auth->addChild($admin, $updatePost);

$auth->addChild($admin, $author);

// Assign roles to users. 1 and 2 are IDs returned by IdentityInterface::getId()

// usually implemented in your User model.

$auth->assign($author, 2);

$auth->assign($admin, 1);

}

}

要实现 RBAC,您必须准备好预先编写大量代码,或者随着应用程序的增长而编写大量代码。而且,如果您这样做,Yii 将根据您定义的身份验证框架来管理身份验证。换句话说,预先设计和编码可以提供可靠、详细的身份验证。

使用密码

正如马克·扎克伯格 (Mark Zuckerberg) 在 6 月份了解到的那样,一些网站以纯文本形式存储用户密码,但您的网站不应该这样做;公平地说,在密码管理器时代之前,我的 Facebook 帐户曾经因 PHPList 所做的事情而被黑客入侵过。不管怎样,Yii 使得加密和安全验证密码变得很容易。

Yii 的 crypt 函数使用 bcrypt 为您的密码生成哈希值。当人们注册时,会创建一个哈希值:

$hash = Yii::$app->getSecurity()->generatePasswordHash($password);

然后,当用户尝试登录时,它会被散列并与数据库中的散列进行比较:

if (Yii::$app->getSecurity()->validatePassword($password, $hash)) {

// all good, logging user in

} else {

// wrong password

}

但是您也可以使用 Yii 通过加密来保护数据。

密码学

Yii 框架提供了许多内置功能来支持数据保护:

- 密码和密钥生成函数,例如generateRandomKey、generateRandomString 和generateSalt。

- 密码验证:generatePasswordHash() 和 validatePassword()。

- 加密/解密:encryptByKey()、decryptByKey()、encryptByPassword() 和 decryptByPassword()。

- 使用标准算法派生密钥:pbkdf2() 和 hkdf()。

- 防止数据篡改:hashData() 和 validateData()。

查看安全性

来自用户的任何数据都可能受到 SQL 注入或跨浏览器脚本等攻击的感染。重要的是,您在视图中输出给用户的任何数据都应该被清理。 Yii 为此提供了几种方法。

首先,有 Html::encode,它基本上破坏了任何 SQL 或脚本:

<?php

use yii\helpers\Html;

?>

<div class="username">

<?= Html::encode($user->name) ?>

</div>

并且与 HtmlPurifier 库集成以实现更大的文本块:

<?php

use yii\helpers\HtmlPurifier;

?>

<div class="post">

<?= HtmlPurifier::process($post->text) ?>

</div>

通过身份验证客户端登录

Yii 还提供了第三方身份验证的功能,这对于支持通过 Google、Facebook、Twitter 等进行社交登录尤其有用。

我为 Envato Tuts+ 编写了几篇关于在 Yii 框架内使用 AuthClient 进行社交登录的教程:

- 构建您的初创公司:使用 AuthClient 简化入口(待发布)

- 如何使用 Yii2 进行编程:Google 身份验证

-

如何使用 Yii2 进行编程:AuthClient 与 Twitter、Google 和其他网络集成

我发现社交登录对于会议策划者来说效果非常好。新用户无需密码即可开始安排会议。

最佳实践

Yii 还推荐了一些 Web 应用程序安全方面的最佳实践。它的文档为任何人提供了有关这些主题的良好入门知识。

- 过滤输入和输出

- 避免 SQL 注入

- 避免跨站脚本 (XSS)

- 避免跨站请求伪造 (CSRF)

- 避免文件泄露

- 在生产中避免调试信息和工具

- 使用通过 TLS 的安全连接

上面的前三个主题可以通过上面视图安全中讨论的编码得到很好的管理。

Yii fournit également une protection CSRF intégrée pour les activités courantes et peut être désactivée en cas de besoin. Dans Meeting Planner, je dois désactiver CSRF pour accepter les messages publiés depuis le service API de Mailgun.

Pour l'exposition des fichiers, le framework permet de minimiser cela en centralisant toutes les requêtes entrantes dans le fichier de requête web/index.php. Cela limite considérablement la nécessité d'écrire du code d'application qui filtre les requêtes. C'est bien géré en un seul endroit.

Enfin, l'utilisation de HTTPS peut aider à sécuriser votre connexion et à protéger vos utilisateurs avec Yii. Plus tôt cette année, j'ai écrit un article sur Let's Encrypt — vous pouvez également utiliser ce didacticiel pour installer HTTPS pour vos applications Yii.

Vous voulez en savoir plus ?

Si vous souhaitez lire des documents plus détaillés sur ces sujets, le framework Yii 1.x propose ces articles. Bien sûr, ils sont plus anciens et moins spécifiques à Yii 2, mais ils sont toujours utiles.

- Sujet : Sécurité

- Comment écrire des applications Yii sécurisées

- Guide des extensions de sécurité Yii

Fin

J'espère que vous avez apprécié mon aperçu de la sécurité de Yii2. Si vous intégrez des aspects de la plupart ou de la totalité des concepts ci-dessus dans votre application, vous devriez disposer d'un service Web fondamentalement sécurisé. Vous voudrez peut-être consulter notre série Construire votre startup avec PHP pour voir certaines de ces pratiques de sécurité en action.

Regardez les prochains didacticiels de notre série « Programmation avec Yii2 » alors que nous continuons à nous plonger dans différents aspects du framework. J’accepte les demandes de fonctionnalités et de thèmes. Vous pouvez les publier dans les commentaires ci-dessous ou m'envoyer un e-mail sur mon site Lookahead Consulting.

Si vous souhaitez savoir quand le prochain tutoriel Yii2 sortira, suivez-moi sur Twitter @reifman ou consultez ma page instructeur. Ma page instructeur contiendra immédiatement tous les articles de cette série.

Travaillons ensemble pour rendre heureuses les déesses de la rédaction.

Liens connexes

- Yii Meilleures pratiques de sécurité

- Yii cours de sécurité de base

- Réunion d'échange des développeurs Yii2

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Supprimez les valeurs en double du tableau PHP à l'aide d'expressions régulières

Apr 26, 2024 pm 04:33 PM

Supprimez les valeurs en double du tableau PHP à l'aide d'expressions régulières

Apr 26, 2024 pm 04:33 PM

Comment supprimer les valeurs en double du tableau PHP à l'aide d'expressions régulières : utilisez l'expression régulière /(.*)(.+)/i pour faire correspondre et remplacer les doublons. Parcourez les éléments du tableau et vérifiez les correspondances à l'aide de preg_match. S'il y a une correspondance, ignorez la valeur ; sinon, ajoutez-la à un nouveau tableau sans valeurs en double.

Quelle est la relation entre les techniques de gestion de la mémoire et la sécurité dans les fonctions Java ?

May 02, 2024 pm 01:06 PM

Quelle est la relation entre les techniques de gestion de la mémoire et la sécurité dans les fonctions Java ?

May 02, 2024 pm 01:06 PM

La gestion de la mémoire en Java implique une gestion automatique de la mémoire, utilisant le garbage collection et le comptage de références pour allouer, utiliser et récupérer la mémoire. Une gestion efficace de la mémoire est cruciale pour la sécurité car elle évite les débordements de tampon, les pointeurs sauvages et les fuites de mémoire, améliorant ainsi la sécurité de votre programme. Par exemple, en libérant correctement les objets qui ne sont plus nécessaires, vous pouvez éviter les fuites de mémoire, améliorant ainsi les performances du programme et évitant les plantages.

A quoi sert la programmation et à quoi sert de l'apprendre ?

Apr 28, 2024 pm 01:34 PM

A quoi sert la programmation et à quoi sert de l'apprendre ?

Apr 28, 2024 pm 01:34 PM

1. La programmation peut être utilisée pour développer divers logiciels et applications, notamment des sites Web, des applications mobiles, des jeux et des outils d'analyse de données. Ses domaines d'application sont très larges, couvrant presque tous les secteurs, notamment la recherche scientifique, la santé, la finance, l'éducation, le divertissement, etc. 2. L'apprentissage de la programmation peut nous aider à améliorer nos compétences en résolution de problèmes et nos capacités de réflexion logique. Lors de la programmation, nous devons analyser et comprendre les problèmes, trouver des solutions et les traduire en code. Cette façon de penser peut cultiver nos capacités analytiques et abstraites et améliorer notre capacité à résoudre des problèmes pratiques.

Garanties de sécurité des itérateurs pour les bibliothèques de conteneurs C++

Jun 05, 2024 pm 04:07 PM

Garanties de sécurité des itérateurs pour les bibliothèques de conteneurs C++

Jun 05, 2024 pm 04:07 PM

La bibliothèque de conteneurs C++ fournit les mécanismes suivants pour assurer la sécurité des itérateurs : 1. Garantie d'immuabilité du conteneur ; 2. Itérateur de copie ; 3. Plage pour la boucle ; 4. Itérateur de const ;

Collection d'énigmes de programmation C++ : stimule la réflexion et améliore les compétences en programmation

Jun 01, 2024 pm 10:26 PM

Collection d'énigmes de programmation C++ : stimule la réflexion et améliore les compétences en programmation

Jun 01, 2024 pm 10:26 PM

Les énigmes de programmation C++ couvrent les concepts d'algorithme et de structure de données tels que la séquence de Fibonacci, la factorielle, la distance de Hamming, les valeurs maximales et minimales des tableaux, etc. En résolvant ces énigmes, vous pouvez consolider vos connaissances en C++ et améliorer la compréhension des algorithmes et vos compétences en programmation.

La clé du codage : libérer la puissance de Python pour les débutants

Oct 11, 2024 pm 12:17 PM

La clé du codage : libérer la puissance de Python pour les débutants

Oct 11, 2024 pm 12:17 PM

Python est un langage d'introduction à la programmation idéal pour les débutants grâce à sa facilité d'apprentissage et ses fonctionnalités puissantes. Ses bases incluent : Variables : utilisées pour stocker des données (nombres, chaînes, listes, etc.). Type de données : Définit le type de données dans la variable (entier, virgule flottante, etc.). Opérateurs : utilisés pour les opérations mathématiques et les comparaisons. Flux de contrôle : contrôlez le flux d'exécution du code (instructions conditionnelles, boucles).

Résolution de problèmes avec Python : débloquez des solutions puissantes en tant que codeur débutant

Oct 11, 2024 pm 08:58 PM

Résolution de problèmes avec Python : débloquez des solutions puissantes en tant que codeur débutant

Oct 11, 2024 pm 08:58 PM

Python permet aux débutants de résoudre des problèmes. Sa syntaxe conviviale, sa bibliothèque complète et ses fonctionnalités telles que les variables, les instructions conditionnelles et les boucles permettent un développement de code efficace. De la gestion des données au contrôle du flux du programme et à l'exécution de tâches répétitives, Python fournit

Comment implémenter la sécurité du téléchargement de fichiers HTTP à l'aide de Golang ?

Jun 01, 2024 pm 02:45 PM

Comment implémenter la sécurité du téléchargement de fichiers HTTP à l'aide de Golang ?

Jun 01, 2024 pm 02:45 PM

La mise en œuvre de la sécurité du téléchargement de fichiers HTTP dans Golang nécessite de suivre ces étapes : Vérifiez le type de fichier. Limitez la taille du fichier. Détectez les virus et les logiciels malveillants. Stockez les fichiers en toute sécurité.