Opération et maintenance

Opération et maintenance

Nginx

Nginx

L'utilisation de Nginx Proxy Manager et du certificat SSL : assurer la sécurité du site Web

L'utilisation de Nginx Proxy Manager et du certificat SSL : assurer la sécurité du site Web

L'utilisation de Nginx Proxy Manager et du certificat SSL : assurer la sécurité du site Web

Utilisation de Nginx Proxy Manager et du certificat SSL : pour garantir la sécurité du site Web, des exemples de code spécifiques sont requis

Résumé : Cet article vise à présenter l'utilisation de Nginx Proxy Manager et du certificat SSL pour assurer la sécurité du site Web. Cet article présentera les concepts et fonctions de base de Nginx Proxy Manager et utilisera des exemples de code spécifiques pour montrer comment configurer un certificat SSL pour garantir la sécurité du site Web.

- Introduction

Dans l'environnement Internet moderne, la sécurité des sites Web est cruciale. En tant que méthode de communication cryptée, les certificats SSL sont devenus l'un des moyens standards pour assurer la sécurité des sites Web. Nginx Proxy Manager est un outil de gestion de proxy basé sur Nginx. Il fournit une interface pratique pour configurer et gérer les serveurs Web et les proxys inverses. - Introduction à Nginx Proxy Manager

Nginx Proxy Manager est un outil de gestion de proxy inverse basé sur Nginx. Il fournit une interface Web facile à utiliser pour gérer les hôtes virtuels, les proxys inverses, les certificats SSL, le contrôle d'accès et d'autres fonctions.

Grâce à Nginx Proxy Manager, nous pouvons créer plusieurs hôtes virtuels et attribuer ces hôtes à différents noms de domaine. Dans le même temps, nous pouvons configurer des règles de proxy inverse pour chaque hôte virtuel afin de transférer les requêtes de différents noms de domaine vers différents serveurs back-end. De plus, Nginx Proxy Manager prend également en charge la gestion et la configuration des certificats SSL pour crypter les communications du site Web.

- Installez et démarrez Nginx Proxy Manager

Tout d'abord, nous devons installer Nginx Proxy Manager. Cela peut être fait en suivant les étapes :

Étape 1 : Installer Docker

sudo apt-get update sudo apt-get install docker.io

Étape 2 : Démarrer le conteneur Nginx Proxy Manager

sudo docker run -d -p 80:80 -p 81:81 -p 443:443 --name nginx-proxy-manager -v ~/nginx-proxy-manager:/data --restart always jlesage/nginx-proxy-manager

De cette façon, Nginx Proxy Manager est installé et démarré avec succès. Nous pouvons ouvrir l'interface Web de Nginx Proxy Manager en accédant à http://localhost:81 via le navigateur.

- Configurer le certificat SSL

Ensuite, nous devons configurer le certificat SSL pour assurer la sécurité du site Web. Tout d'abord, nous devons obtenir un certificat SSL, ce qui peut être accompli en suivant ces étapes :

Étape 1 : Ouvrez l'interface Web de Nginx Proxy Manager et connectez-vous.

Étape 2 : Cliquez sur l'option "Certificat SSL" dans la barre de navigation de gauche.

Étape 3 : Cliquez sur le bouton "+" dans le coin supérieur droit pour accéder à la page de configuration du certificat SSL.

Étape 4 : Saisissez votre nom de domaine dans le champ « Nom de domaine » et cliquez sur le bouton « Enregistrer ».

De cette façon, Nginx Proxy Manager nous aidera automatiquement à obtenir et à configurer le certificat SSL.

- Configurer le proxy inverse

Ensuite, nous devons configurer les règles de proxy inverse pour que l'hôte virtuel puisse transférer les demandes de différents noms de domaine vers différents serveurs backend. Voici un exemple de configuration de proxy inverse :

location / {

proxy_pass http://backend_server;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

}Remplacez backend_server dans le code ci-dessus par l'adresse de votre serveur backend. backend_server替换为您的后端服务器地址。

- 配置访问控制

为了增加网站的安全性,我们还可以配置访问控制以限制对虚拟主机的访问。以下是一个示例的访问控制配置:

location / {

allow IP1;

allow IP2;

deny all;

# other configurations...

}将上述代码中的IP1和IP2

- Configurer le contrôle d'accès

-

rrreee Remplacez

- Afin d'augmenter la sécurité du site Web, nous pouvons également configurer le contrôle d'accès pour restreindre l'accès à l'hôte virtuel. Voici un exemple de configuration de contrôle d'accès :

IP1 et IP2 dans le code ci-dessus par les adresses IP auxquelles vous autorisez l'accès. Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Comment autoriser l'accès au réseau externe au serveur Tomcat

Apr 21, 2024 am 07:22 AM

Comment autoriser l'accès au réseau externe au serveur Tomcat

Apr 21, 2024 am 07:22 AM

Pour permettre au serveur Tomcat d'accéder au réseau externe, vous devez : modifier le fichier de configuration Tomcat pour autoriser les connexions externes. Ajoutez une règle de pare-feu pour autoriser l'accès au port du serveur Tomcat. Créez un enregistrement DNS pointant le nom de domaine vers l'adresse IP publique du serveur Tomcat. Facultatif : utilisez un proxy inverse pour améliorer la sécurité et les performances. Facultatif : configurez HTTPS pour une sécurité accrue.

Bienvenue sur nginx !Comment le résoudre ?

Apr 17, 2024 am 05:12 AM

Bienvenue sur nginx !Comment le résoudre ?

Apr 17, 2024 am 05:12 AM

Pour résoudre l'erreur "Bienvenue sur nginx!", vous devez vérifier la configuration de l'hôte virtuel, activer l'hôte virtuel, recharger Nginx, si le fichier de configuration de l'hôte virtuel est introuvable, créer une page par défaut et recharger Nginx, puis le message d'erreur. disparaîtra et le site Web sera affiché normalement.

Comment générer une URL à partir d'un fichier HTML

Apr 21, 2024 pm 12:57 PM

Comment générer une URL à partir d'un fichier HTML

Apr 21, 2024 pm 12:57 PM

La conversion d'un fichier HTML en URL nécessite un serveur Web, ce qui implique les étapes suivantes : Obtenir un serveur Web. Configurez un serveur Web. Téléchargez le fichier HTML. Créez un nom de domaine. Acheminez la demande.

Comment déployer le projet nodejs sur le serveur

Apr 21, 2024 am 04:40 AM

Comment déployer le projet nodejs sur le serveur

Apr 21, 2024 am 04:40 AM

Étapes de déploiement de serveur pour un projet Node.js : Préparez l'environnement de déploiement : obtenez l'accès au serveur, installez Node.js, configurez un référentiel Git. Créez l'application : utilisez npm run build pour générer du code et des dépendances déployables. Téléchargez le code sur le serveur : via Git ou File Transfer Protocol. Installer les dépendances : connectez-vous en SSH au serveur et installez les dépendances de l'application à l'aide de npm install. Démarrez l'application : utilisez une commande telle que node index.js pour démarrer l'application ou utilisez un gestionnaire de processus tel que pm2. Configurer un proxy inverse (facultatif) : utilisez un proxy inverse tel que Nginx ou Apache pour acheminer le trafic vers votre application

Nodejs est-il accessible de l'extérieur ?

Apr 21, 2024 am 04:43 AM

Nodejs est-il accessible de l'extérieur ?

Apr 21, 2024 am 04:43 AM

Oui, Node.js est accessible de l’extérieur. Vous pouvez utiliser les méthodes suivantes : Utilisez Cloud Functions pour déployer la fonction et la rendre accessible au public. Utilisez le framework Express pour créer des itinéraires et définir des points de terminaison. Utilisez Nginx pour inverser les requêtes de proxy vers les applications Node.js. Utilisez des conteneurs Docker pour exécuter des applications Node.js et les exposer via le mappage de ports.

Comment déployer et maintenir un site Web en utilisant PHP

May 03, 2024 am 08:54 AM

Comment déployer et maintenir un site Web en utilisant PHP

May 03, 2024 am 08:54 AM

Pour déployer et maintenir avec succès un site Web PHP, vous devez effectuer les étapes suivantes : Sélectionnez un serveur Web (tel qu'Apache ou Nginx) Installez PHP Créez une base de données et connectez PHP Téléchargez le code sur le serveur Configurez le nom de domaine et la maintenance du site Web de surveillance DNS les étapes comprennent la mise à jour de PHP et des serveurs Web, la sauvegarde du site Web, la surveillance des journaux d'erreurs et la mise à jour du contenu.

Comment utiliser Fail2Ban pour protéger votre serveur contre les attaques par force brute

Apr 27, 2024 am 08:34 AM

Comment utiliser Fail2Ban pour protéger votre serveur contre les attaques par force brute

Apr 27, 2024 am 08:34 AM

Une tâche importante pour les administrateurs Linux est de protéger le serveur contre les attaques ou les accès illégaux. Par défaut, les systèmes Linux sont livrés avec des pare-feu bien configurés, tels que iptables, Uncomplicated Firewall (UFW), ConfigServerSecurityFirewall (CSF), etc., qui peuvent empêcher diverses attaques. Toute machine connectée à Internet est une cible potentielle d'attaques malveillantes. Il existe un outil appelé Fail2Ban qui peut être utilisé pour atténuer les accès illégaux sur le serveur. Qu’est-ce que Fail2Ban ? Fail2Ban[1] est un logiciel de prévention des intrusions qui protège les serveurs des attaques par force brute. Il est écrit en langage de programmation Python

Venez avec moi apprendre Linux et installer Nginx

Apr 28, 2024 pm 03:10 PM

Venez avec moi apprendre Linux et installer Nginx

Apr 28, 2024 pm 03:10 PM

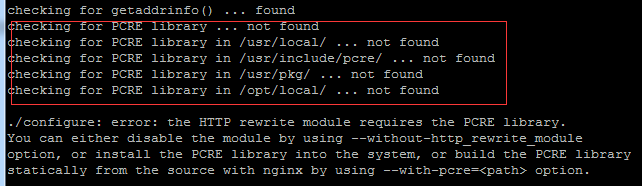

Aujourd'hui, je vais vous amener à installer Nginx dans l'environnement Linux. Le système Linux utilisé ici est CentOS7.2 Préparez les outils d'installation 1. Téléchargez Nginx depuis le site officiel de Nginx. La version utilisée ici est : 1.13.6.2 Téléchargez le Nginx téléchargé sur Linux Ici, le répertoire /opt/nginx est utilisé comme exemple. Exécutez "tar-zxvfnginx-1.13.6.tar.gz" pour décompresser. 3. Basculez vers le répertoire /opt/nginx/nginx-1.13.6 et exécutez ./configure pour la configuration initiale. Si l'invite suivante apparaît, cela signifie que PCRE n'est pas installé sur la machine et que Nginx doit