développement back-end

développement back-end

tutoriel php

tutoriel php

Comment gérer l'authentification et l'autorisation des utilisateurs dans le développement PHP

Comment gérer l'authentification et l'autorisation des utilisateurs dans le développement PHP

Comment gérer l'authentification et l'autorisation des utilisateurs dans le développement PHP

Comment gérer l'authentification et l'autorisation des utilisateurs dans le développement PHP

Avec le développement rapide d'Internet, l'authentification et l'autorisation des utilisateurs pour les sites Web et les applications deviennent de plus en plus importantes. Pour les développeurs PHP, garantir l’authentification des utilisateurs et la gestion des autorisations est crucial. Cet article présentera les concepts de base de l'authentification et de l'autorisation des utilisateurs dans le développement PHP et fournira des exemples de code spécifiques pour aider les lecteurs à mieux comprendre et mettre en pratique.

- Authentification de l'utilisateur

L'authentification de l'utilisateur fait référence à la vérification si les informations d'identité saisies par l'utilisateur sont correctes afin de déterminer si l'utilisateur a le droit d'accéder à des ressources spécifiques. Voici quelques méthodes d'authentification utilisateur courantes :

1.1 Authentification de base

L'authentification de base est une méthode d'authentification HTTP simple lorsque l'utilisateur demande l'accès à une ressource protégée, le serveur lui demandera de fournir un nom d'utilisateur et un mot de passe. Voici un exemple de code pour l'authentification de base :

<?php

$username = 'admin';

$password = '123456';

if (isset($_SERVER['PHP_AUTH_USER']) && isset($_SERVER['PHP_AUTH_PW'])) {

if ($_SERVER['PHP_AUTH_USER'] == $username && $_SERVER['PHP_AUTH_PW'] == $password) {

echo '认证成功';

} else {

header('WWW-Authenticate: Basic realm="My Realm"');

header('HTTP/1.0 401 Unauthorized');

echo '用户名或密码错误';

exit;

}

} else {

header('WWW-Authenticate: Basic realm="My Realm"');

header('HTTP/1.0 401 Unauthorized');

echo '请输入用户名和密码';

exit;

}

?>1.2 Authentification par formulaire

L'authentification par formulaire est effectuée en saisissant un nom d'utilisateur et un mot de passe dans un formulaire HTML. Voici un exemple de code d'authentification par formulaire simple :

<?php

session_start();

$username = 'admin';

$password = '123456';

if ($_SERVER['REQUEST_METHOD'] === 'POST') {

$input_username = $_POST['username'];

$input_password = $_POST['password'];

if ($input_username == $username && $input_password == $password) {

$_SESSION['username'] = $username;

echo '登录成功';

} else {

echo '用户名或密码错误';

}

}

if (isset($_SESSION['username'])) {

echo '当前用户:' . $_SESSION['username'];

}

?>1.3 Authentification tierce

L'authentification tierce fait référence à l'utilisation de services tiers (tels que Google, Facebook) pour l'authentification des utilisateurs. Voici un exemple de code pour vous connecter avec Google :

<?php

require_once 'vendor/autoload.php';

$clientId = 'YOUR_CLIENT_ID';

$clientSecret = 'YOUR_CLIENT_SECRET';

$callbackUrl = 'YOUR_CALLBACK_URL';

$provider = new LeagueOAuth2ClientProviderGoogle([

'clientId' => $clientId,

'clientSecret' => $clientSecret,

'redirectUri' => $callbackUrl,

]);

if (!isset($_GET['code'])) {

$authUrl = $provider->getAuthorizationUrl();

$_SESSION['oauth2state'] = $provider->getState();

header('Location: ' . $authUrl);

exit;

} elseif (empty($_GET['state']) || ($_GET['state'] !== $_SESSION['oauth2state'])) {

unset($_SESSION['oauth2state']);

exit('认证失败');

} else {

$token = $provider->getAccessToken('authorization_code', [

'code' => $_GET['code'],

]);

$user = $provider->getResourceOwner($token);

$username = $user->getEmail();

echo '认证成功,用户名:' . $username;

}

?>- Autorisation utilisateur

L'autorisation utilisateur consiste à déterminer si un utilisateur est autorisé à effectuer une action spécifique ou à accéder à une ressource spécifique. Voici quelques méthodes d'autorisation d'utilisateur courantes :

2.1 Autorisation de rôle/permission

L'autorisation de rôle/permission est une méthode permettant d'attribuer des utilisateurs à différents rôles et de gérer les autorisations des utilisateurs en fonction des rôles. Ce qui suit est un exemple de code simple d'autorisation de rôle/autorisation :

<?php

$permissions = [

'admin' => ['create', 'edit', 'delete'],

'user' => ['view'],

];

function hasPermission($role, $permission)

{

global $permissions;

if (isset($permissions[$role]) && in_array($permission, $permissions[$role])) {

return true;

}

return false;

}

$role = 'user';

$permission = 'view';

if (hasPermission($role, $permission)) {

echo '用户具有该权限';

} else {

echo '用户没有该权限';

}

?>2.2 Autorisation RBAC

Le contrôle d'accès basé sur les rôles (RBAC) est une méthode d'attribution d'utilisateurs à différents rôles et groupes d'autorisations. Ce qui suit est un exemple de code d'autorisation RBAC simple :

<?php

$roles = [

'admin' => ['administer users', 'manage content'],

'editor' => ['manage content'],

'author' => ['write articles'],

'user' => ['view articles'],

];

function hasAccess($userRoles, $permission)

{

global $roles;

foreach ($userRoles as $role) {

if (isset($roles[$role]) && in_array($permission, $roles[$role])) {

return true;

}

}

return false;

}

$userRoles = ['user'];

$permission = 'view articles';

if (hasAccess($userRoles, $permission)) {

echo '用户具有该权限';

} else {

echo '用户没有该权限';

}

?>L'exemple de code ci-dessus montre quelques méthodes courantes d'authentification et d'autorisation des utilisateurs, dans l'espoir d'aider les lecteurs à mieux gérer les problèmes d'authentification et d'autorisation des utilisateurs dans le développement PHP. Dans les projets réels, l'authentification et l'autorisation des utilisateurs peuvent être mises en œuvre en fonction des besoins et des exigences de sécurité en combinant une logique métier et des cadres spécifiques.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

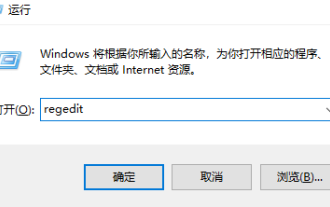

Comment mettre à niveau la version de service à long terme de Win10 Enterprise version 2016 vers la version professionnelle

Jan 03, 2024 pm 11:26 PM

Comment mettre à niveau la version de service à long terme de Win10 Enterprise version 2016 vers la version professionnelle

Jan 03, 2024 pm 11:26 PM

Lorsque nous ne souhaitons plus utiliser l'actuelle édition de service à long terme de Win10 Enterprise Edition 2016, nous pouvons choisir de passer à l'édition professionnelle. La méthode est également très simple. Il suffit de modifier certains contenus et d'installer l'image système. Comment changer la version de service à long terme de Win10 Enterprise version 2016 en version professionnelle 1. Appuyez sur win+R, puis entrez « regedit » 2. Collez le chemin suivant directement dans la barre d'adresse ci-dessus : Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT \CurrentVersion3 , puis recherchez l'EditionID et remplacez le contenu par "professionnel" pour confirmer

Comment utiliser Memcache dans le développement PHP ?

Nov 07, 2023 pm 12:49 PM

Comment utiliser Memcache dans le développement PHP ?

Nov 07, 2023 pm 12:49 PM

Dans le développement Web, nous devons souvent utiliser une technologie de mise en cache pour améliorer les performances du site Web et la vitesse de réponse. Memcache est une technologie de mise en cache populaire qui peut mettre en cache n'importe quel type de données et prend en charge une simultanéité élevée et une haute disponibilité. Cet article explique comment utiliser Memcache dans le développement PHP et fournit des exemples de code spécifiques. 1. Installer Memcache Pour utiliser Memcache, nous devons d'abord installer l'extension Memcache sur le serveur. Dans le système d'exploitation CentOS, vous pouvez utiliser la commande suivante

Comment obtenir une autorisation pour les tranches et les produits Douyin ? Le tranchage Douyin est-il facile à réaliser ?

Mar 07, 2024 pm 10:52 PM

Comment obtenir une autorisation pour les tranches et les produits Douyin ? Le tranchage Douyin est-il facile à réaliser ?

Mar 07, 2024 pm 10:52 PM

Douyin, en tant que plate-forme de médias sociaux populaire à l'heure actuelle, offre non seulement aux gens une richesse de contenu de divertissement, mais est également devenu un canal important permettant à de nombreuses marques et commerçants de promouvoir leurs produits et de réaliser des ventes. Parmi eux, le découpage et la vente de produits par Douyin sont devenus une méthode de marketing nouvelle et efficace. Alors, comment obtenir l'autorisation pour les produits en tranches de Douyin ? 1. Comment obtenir l'autorisation pour les produits en tranches de Douyin ? Les produits en tranches de Douyin décomposent de longues vidéos en courts clips vidéo et y intègrent des informations sur la promotion des produits pour attirer les téléspectateurs. acheter. . Lors du découpage et de la vente de marchandises sur Douyin, la première étape consiste à obtenir l'autorisation de la vidéo originale. Lorsque vous recherchez un concédant de licence approprié, vous pouvez envisager d'utiliser différents canaux tels que la plateforme Douyin, les médias sociaux et les forums industriels. Trouvez des créateurs ou des détenteurs de droits d'auteur avec du contenu vidéo populaire et connectez-vous activement avec eux,

Que faire si l'autorisation wps a expiré et que le texte ne peut pas être saisi ?

Mar 20, 2024 am 09:00 AM

Que faire si l'autorisation wps a expiré et que le texte ne peut pas être saisi ?

Mar 20, 2024 am 09:00 AM

Il existe de nombreux logiciels authentiques afin de protéger leurs propres droits de propriété intellectuelle. Avant d'utiliser le logiciel, les utilisateurs doivent obtenir certaines autorisations et obtenir l'autorisation du développeur avant de pouvoir l'utiliser. Certains logiciels disposent d'une période d'essai. Après cette période, vous devez obtenir une nouvelle autorisation avant de pouvoir l'utiliser normalement. Si wps indique que l'autorisation a expiré, nous ne pouvons effectuer aucune opération. Comment résoudre ce problème, jetons un œil à l’explication ci-dessous. 1. J'ai ouvert le programme de texte WPS et cliqué sur la case rouge dans l'image ci-dessus, comme le montre l'image ci-dessous. 2. Cliquez sur Outils de configuration et de réparation. 3. Sélectionnez « Avancé » comme indiqué dans la figure ci-dessous. 4. Cliquez sur le centre de gestion des produits pour supprimer le contenu de l'invite « Expiré », comme indiqué dans la figure ci-dessous. 5. Après avoir cliqué sur « Ajouter », saisissez le numéro de série, comme indiqué dans la figure ci-dessous. 6. Alors d'abord

Comment implémenter le contrôle de version et la collaboration de code dans le développement PHP ?

Nov 02, 2023 pm 01:35 PM

Comment implémenter le contrôle de version et la collaboration de code dans le développement PHP ?

Nov 02, 2023 pm 01:35 PM

Comment implémenter le contrôle de version et la collaboration de code dans le développement PHP ? Avec le développement rapide d'Internet et de l'industrie du logiciel, le contrôle de version et la collaboration en matière de code dans le développement de logiciels sont devenus de plus en plus importants. Que vous soyez un développeur indépendant ou une équipe de développement, vous avez besoin d'un système de contrôle de version efficace pour gérer les modifications de code et collaborer. Dans le développement PHP, il existe plusieurs systèmes de contrôle de version couramment utilisés, tels que Git et SVN. Cet article expliquera comment utiliser ces outils pour le contrôle de version et la collaboration de code dans le développement PHP. La première étape est de choisir celui qui vous convient

Décrivez les principes solides et comment ils s'appliquent au développement de PHP.

Apr 03, 2025 am 12:04 AM

Décrivez les principes solides et comment ils s'appliquent au développement de PHP.

Apr 03, 2025 am 12:04 AM

L'application du principe solide dans le développement de PHP comprend: 1. Principe de responsabilité unique (SRP): Chaque classe n'est responsable d'une seule fonction. 2. Principe ouvert et ferme (OCP): les changements sont réalisés par extension plutôt que par modification. 3. Principe de substitution de Lisch (LSP): les sous-classes peuvent remplacer les classes de base sans affecter la précision du programme. 4. Principe d'isolement d'interface (ISP): utilisez des interfaces à grain fin pour éviter les dépendances et les méthodes inutilisées. 5. Principe d'inversion de dépendance (DIP): les modules élevés et de bas niveau reposent sur l'abstraction et sont mis en œuvre par injection de dépendance.

Comment améliorer le classement des moteurs de recherche avec le développement du cache PHP

Nov 07, 2023 pm 12:56 PM

Comment améliorer le classement des moteurs de recherche avec le développement du cache PHP

Nov 07, 2023 pm 12:56 PM

Comment améliorer le classement des moteurs de recherche grâce au développement du cache PHP Introduction : À l'ère numérique d'aujourd'hui, le classement d'un site Web dans les moteurs de recherche est crucial pour le trafic et l'exposition du site Web. Afin d’améliorer le classement du site Web, une stratégie importante consiste à réduire le temps de chargement du site Web grâce à la mise en cache. Dans cet article, nous explorerons comment améliorer le classement des moteurs de recherche en développant la mise en cache avec PHP et fournirons des exemples de code concrets. 1. Le concept de mise en cache La mise en cache est une technologie qui stocke les données dans un stockage temporaire afin qu'elles puissent être rapidement récupérées et réutilisées. pour le filet

Comment utiliser PHP pour développer la fonction coupon du système de commande ?

Nov 01, 2023 pm 04:41 PM

Comment utiliser PHP pour développer la fonction coupon du système de commande ?

Nov 01, 2023 pm 04:41 PM

Comment utiliser PHP pour développer la fonction coupon du système de commande ? Avec le développement rapide de la société moderne, le rythme de vie des gens s'accélère de plus en plus et de plus en plus de gens choisissent de manger au restaurant. L'émergence du système de commande a considérablement amélioré l'efficacité et la commodité des commandes des clients. En tant qu'outil marketing pour attirer les clients, la fonction coupon est également largement utilisée dans divers systèmes de commande. Alors comment utiliser PHP pour développer la fonction coupon du système de commande ? 1. Conception de la base de données Tout d'abord, nous devons concevoir une base de données pour stocker les données relatives aux coupons. Il est recommandé de créer deux tables : une