Périphériques technologiques

Périphériques technologiques

Industrie informatique

Industrie informatique

En raison de certaines fuites de données, l'Administration chinoise du cyberespace de Pékin a imposé des sanctions administratives à trois entreprises.

En raison de certaines fuites de données, l'Administration chinoise du cyberespace de Pékin a imposé des sanctions administratives à trois entreprises.

En raison de certaines fuites de données, l'Administration chinoise du cyberespace de Pékin a imposé des sanctions administratives à trois entreprises.

Selon les indices fournis par l'Administration nationale du cyberespace de Chine, l'Administration chinoise du cyberespace de Pékin a lancé une enquête le 30 octobre, et trois entreprises locales soupçonnées d'activités illégales liées à la sécurité des données des réseaux ont également été soumises à des sanctions administratives. Les noms spécifiques des sociétés n'ont pas encore été annoncés

Selon certaines informations, les trois sociétés ont violé l'article 27 de la « Loi sur la sécurité des données de la République populaire de Chine », n'ont pas rempli leurs obligations en matière de protection de la sécurité des données et avait un accès non autorisé à la base de données ElasticSearch déployée. Des vulnérabilités ont provoqué des fuites de données.

Conformément aux dispositions de l'article 45, paragraphe 1, de la loi sur la sécurité des données de la République populaire de Chine, l'Administration chinoise du cyberespace de Pékin a ordonné aux trois sociétés d'apporter des corrections, a émis des avertissements et a imposé des sanctions administratives d'amende. de 50 000 yuans. Le personnel des superviseurs directs et tout autre personnel responsable sera condamné à une amende de 10 000 yuans.

Déclaration publicitaire : les liens de saut externes (y compris, mais sans s'y limiter, les hyperliens, les codes QR, les mots de passe, etc.) contenus dans l'article sont utilisés pour transmettre plus d'informations et gagner du temps de sélection. Les résultats sont à titre de référence uniquement. ce site contient cette déclaration.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Sujets chauds

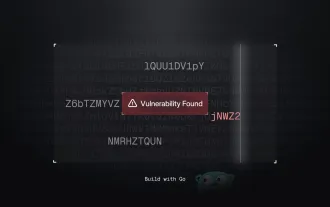

Construire un scanner de vulnérabilité de réseau avec Go

Apr 01, 2025 am 08:27 AM

Construire un scanner de vulnérabilité de réseau avec Go

Apr 01, 2025 am 08:27 AM

Ce scanner de vulnérabilité de réseau basé sur GO identifie efficacement les faiblesses de sécurité potentielles. Il exploite les fonctionnalités de concurrence de GO pour la vitesse et comprend la détection de services et la correspondance de vulnérabilité. Explorons ses capacités et ses éthiques

Pilote CNCF ARM64: impact et perspectives

Apr 15, 2025 am 08:27 AM

Pilote CNCF ARM64: impact et perspectives

Apr 15, 2025 am 08:27 AM

Ce programme pilote, une collaboration entre le CNCF (Cloud Native Computing Foundation), Ampere Computing, Equinix Metal et ACTUTIE, rationalise ARM64 CI / CD pour les projets GitHub CNCF. L'initiative répond aux problèmes de sécurité et aux performances LIM

Pipeline de traitement d'image sans serveur avec AWS ECS et Lambda

Apr 18, 2025 am 08:28 AM

Pipeline de traitement d'image sans serveur avec AWS ECS et Lambda

Apr 18, 2025 am 08:28 AM

Ce tutoriel vous guide dans la création d'un pipeline de traitement d'image sans serveur à l'aide de services AWS. Nous allons créer un frontend Next.js déployé sur un cluster ECS Fargate, en interagissant avec une passerelle API, des fonctions lambda, des seaux S3 et DynamoDB. Ème

Top 21 newsletters du développeur auquel s'abonner en 2025

Apr 24, 2025 am 08:28 AM

Top 21 newsletters du développeur auquel s'abonner en 2025

Apr 24, 2025 am 08:28 AM

Restez informé des dernières tendances technologiques avec ces meilleurs bulletins de développeur! Cette liste organisée offre quelque chose pour tout le monde, des amateurs d'IA aux développeurs assaisonnés du backend et du frontend. Choisissez vos favoris et gagnez du temps à la recherche de rel