Tutoriel système

Tutoriel système

Linux

Linux

Application de méthodes pour réparer les vulnérabilités SambaCry dans les systèmes Linux

Application de méthodes pour réparer les vulnérabilités SambaCry dans les systèmes Linux

Application de méthodes pour réparer les vulnérabilités SambaCry dans les systèmes Linux

| Présentation | Samba est depuis longtemps la norme pour fournir des services de fichiers et d'impression partagés aux clients Windows sur les systèmes Linux. Utilisé par les particuliers, les entreprises de taille moyenne et les grandes entreprises, il s'impose comme la meilleure solution dans les environnements où coexistent plusieurs systèmes d'exploitation, ce à quoi sont confrontées la plupart des installations Samba en raison de l'utilisation généralisée d'outils. vulnérabilité connue qui était considérée comme sans importance jusqu'à la nouvelle de l'attaque du ransomware WannaCry. |

Les systèmes obsolètes et non corrigés sont vulnérables aux vulnérabilités d’exécution de code à distance. En termes simples, cela signifie qu'une personne ayant accès à un partage inscriptible peut télécharger un morceau de code arbitraire et le faire exécuter en utilisant les privilèges root sur le serveur.

Ce problème est décrit comme CVE-2017-7494 sur le site Web de Samba et est connu pour affecter Samba v3.5 (publié début mars 2010) et versions ultérieures. Il a été officieusement nommé SambaCry en raison de similitudes avec WannaCry : ils ciblent tous deux le protocole SMB et sont probablement des vers, ce qui pourrait provoquer sa propagation d'un système à un autre.

Debian, Ubuntu, CentOS et Red Hat ont pris des mesures rapides pour protéger leurs utilisateurs et publié des correctifs pour leurs versions prises en charge. De plus, des solutions de sécurité non prises en charge sont fournies.

Mettre à jour SambaComme mentionné précédemment, il existe deux façons de mettre à jour en fonction de la manière dont vous l'avez installé précédemment :

Si vous avez installé Samba depuis le référentiel de votre distribution

Voyons ce que vous devez faire dans cette situation :

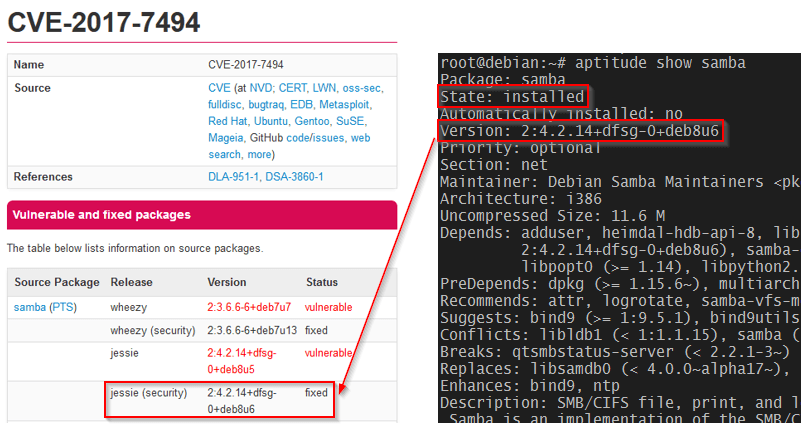

Correction de SambaCry sous Debian

Ajoutez la ligne suivante à votre liste de sources (/etc/apt/sources.list) pour vous assurer qu'apt reçoit les dernières mises à jour de sécurité :

deb http://security.debian.org stable/updates main deb-src http://security.debian.org/ stable/updates main

Ensuite, mettez à jour les packages disponibles :

# aptitude update

Enfin, assurez-vous que la version du package samba correspond à la version corrigée du bug (voir CVE-2017-7494) :

# aptitude show samba

Correction de SambaCry dans Debian

Réparer SambaCry dans Ubuntu

Pour démarrer la réparation, recherchez de nouveaux packages disponibles et mettez à jour les packages Samba comme suit :

$ sudo apt-get update $ sudo apt-get install samba

Les versions de Samba qui ont corrigé CVE-2017-7494 sont les suivantes :

- 17.04 : samba 2:4.5.8+dfsg-0ubuntu0.17.04.2

- 16.10 : samba 2:4.4.5+dfsg-2ubuntu5.6

- 16.04 LTS : samba 2:4.3.11+dfsg-0ubuntu0.16.04.7

- 14.04 LTS : samba 2:4.3.11+dfsg-0ubuntu0.14.04.8

Enfin, exécutez la commande ci-dessous pour vérifier que la bonne version est installée sur votre Ubuntu.

$ sudo apt-cache show samba

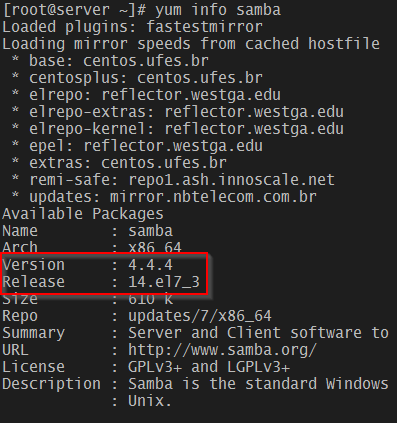

Correction de SambaCry dans CentOS/RHEL 7

La version corrigée de Samba dans EL 7 est samba-4.4.4-14.el7_3. Pour l'installer, procédez comme suit :

# yum makecache fast # yum update samba

Comme avant, assurez-vous d'avoir installé la version corrigée de Samba :

# yum info samba

Correction de SambaCry dans CentOS

Les anciens CentOS pris en charge et les anciennes versions de RHEL sont également corrigés. Voir RHSA-2017-1270 pour en savoir plus.

Si vous avez installé Samba à partir des sources

Remarque : La procédure suivante suppose que vous avez déjà construit Samba à partir des sources. Il est fortement recommandé de l'essayer dans un environnement de test avant de le déployer sur un serveur de production.

Assurez-vous également de sauvegarder votre fichier smb.conf avant de commencer.

Dans ce cas, nous compilerons et mettrons également à jour Samba à partir des sources. Cependant, avant de commencer, nous devons d’abord nous assurer que toutes les dépendances sont installées. Notez que cela peut prendre plusieurs minutes.

Dans Debian et Ubuntu :

# aptitude install acl attr autoconf bison build-essential / debhelper dnsutils docbook-xml docbook-xsl flex gdb krb5-user / libacl1-dev libaio-dev libattr1-dev libblkid-dev libbsd-dev / libcap-dev libcups2-dev libgnutls28-dev libjson-perl / libldap2-dev libncurses5-dev libpam0g-dev libparse-yapp-perl / libpopt-dev libreadline-dev perl perl-modules pkg-config / python-all-dev python-dev python-dnspython python-crypto xsltproc / zlib1g-dev libsystemd-dev libgpgme11-dev python-gpgme python-m2crypto

Sous CentOS 7 ou similaire :

# yum install attr bind-utils docbook-style-xsl gcc gdb krb5-workstation / libsemanage-python libxslt perl perl-ExtUtils-MakeMaker / perl-Parse-Yapp perl-Test-Base pkgconfig policycoreutils-python / python-crypto gnutls-devel libattr-devel keyutils-libs-devel / libacl-devel libaio-devel libblkid-devel libxml2-devel openldap-devel / pam-devel popt-devel python-devel readline-devel zlib-devel

Arrêt du service (traduction LCTT : pas nécessaire ici) :

# systemctl stop smbd

Téléchargez et décompressez le code source (4.6.4 est la dernière version au moment de la rédaction) :

# wget https://www.samba.org/samba/ftp/samba-latest.tar.gz # tar xzf samba-latest.tar.gz # cd samba-4.6.4

À titre informatif, vérifiez les options de configuration disponibles avec la commande suivante.

# ./configure --help

Vous pourrez peut-être inclure certaines options dans le retour de la commande ci-dessus si vous les avez utilisées dans des versions précédentes, ou vous pouvez choisir d'utiliser les valeurs par défaut :

# ./configure # make # make install

Enfin, redémarrez le service.

# systemctl restart smbd

Et vérifiez que vous utilisez la version mise à jour :

# smbstatus --version

La valeur renvoyée ici devrait être 4.6.4.

Autres situationsSi vous utilisez une distribution non prise en charge et que vous ne parvenez pas à mettre à niveau vers la dernière version pour une raison quelconque, vous souhaiterez peut-être prendre en compte ces suggestions :

- Si SELinux est activé, vous êtes protégé !

- Assurez-vous que le partage Samba est monté avec l'option noexec. Cela empêche les binaires d'être exécutés à partir du système de fichiers monté.

Aussi :

nt pipe support = no

Ajouté au champ [global] de smb.conf. Vous voudrez peut-être garder à l'esprit que cela "peut désactiver certaines fonctionnalités du client Windows" selon le projet Samba.

Important : Notez que l'option nt pipe support = no désactive la liste de partage pour les clients Windows. Par exemple : lorsque vous saisissez //10.100.10.2/ dans l'Explorateur Windows sur un serveur Samba, vous verrez « autorisation refusée ». Les clients Windows doivent exécuter manuellement le partage, par exemple //10.100.10.2/share_name pour accéder au partage.

RésuméDans cet article, nous avons décrit la vulnérabilité de SambaCry et comment atténuer son impact. Nous espérons que vous pourrez utiliser ces informations pour protéger les systèmes dont vous êtes responsable.

Si vous avez des questions ou des commentaires sur cet article, veuillez utiliser la zone de commentaires ci-dessous pour nous le faire savoir.

À propos de l'auteur :

Gabriel Cánepa est administrateur système GNU/Linux et développeur Web à la Villa Mercedes à San Luis, en Argentine. Il travaille pour une grande entreprise internationale de produits de consommation et s'amuse beaucoup à utiliser les outils FOSS dans son travail quotidien pour augmenter la productivité.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Quelle configuration de l'ordinateur est requise pour VScode

Apr 15, 2025 pm 09:48 PM

Quelle configuration de l'ordinateur est requise pour VScode

Apr 15, 2025 pm 09:48 PM

Vs Code Système Exigences: Système d'exploitation: Windows 10 et supérieur, MacOS 10.12 et supérieur, processeur de distribution Linux: minimum 1,6 GHz, recommandé 2,0 GHz et au-dessus de la mémoire: minimum 512 Mo, recommandée 4 Go et plus d'espace de stockage: Minimum 250 Mo, recommandée 1 Go et plus d'autres exigences: connexion du réseau stable, xorg / wayland (Linux) recommandé et recommandée et plus

VScode ne peut pas installer l'extension

Apr 15, 2025 pm 07:18 PM

VScode ne peut pas installer l'extension

Apr 15, 2025 pm 07:18 PM

Les raisons de l'installation des extensions de code vs peuvent être: l'instabilité du réseau, les autorisations insuffisantes, les problèmes de compatibilité système, la version de code vs est trop ancienne, un logiciel antivirus ou des interférences de pare-feu. En vérifiant les connexions réseau, les autorisations, les fichiers journaux, la mise à jour vs du code, la désactivation des logiciels de sécurité et le redémarrage du code ou des ordinateurs, vous pouvez progressivement dépanner et résoudre les problèmes.

Peut-on utiliser pour mac

Apr 15, 2025 pm 07:36 PM

Peut-on utiliser pour mac

Apr 15, 2025 pm 07:36 PM

VS Code est disponible sur Mac. Il a des extensions puissantes, l'intégration GIT, le terminal et le débogueur, et offre également une multitude d'options de configuration. Cependant, pour des projets particulièrement importants ou un développement hautement professionnel, le code vs peut avoir des performances ou des limitations fonctionnelles.

Qu'est-ce que VScode pour quoi est VScode?

Apr 15, 2025 pm 06:45 PM

Qu'est-ce que VScode pour quoi est VScode?

Apr 15, 2025 pm 06:45 PM

VS Code est le code Visual Studio Nom complet, qui est un éditeur de code multiplateforme gratuit et open source et un environnement de développement développé par Microsoft. Il prend en charge un large éventail de langages de programmation et fournit une mise en surbrillance de syntaxe, une complétion automatique du code, des extraits de code et des invites intelligentes pour améliorer l'efficacité de développement. Grâce à un écosystème d'extension riche, les utilisateurs peuvent ajouter des extensions à des besoins et des langues spécifiques, tels que les débogueurs, les outils de mise en forme de code et les intégrations GIT. VS Code comprend également un débogueur intuitif qui aide à trouver et à résoudre rapidement les bogues dans votre code.

Comment utiliser vscode

Apr 15, 2025 pm 11:21 PM

Comment utiliser vscode

Apr 15, 2025 pm 11:21 PM

Visual Studio Code (VSCODE) est un éditeur de code Open Source, Open Source et gratuit développé par Microsoft. Il est connu pour son léger, l'évolutivité et le support pour une large gamme de langages de programmation. Pour installer VScode, veuillez visiter le site officiel pour télécharger et exécuter l'installateur. Lorsque vous utilisez VSCODE, vous pouvez créer de nouveaux projets, modifier le code, déboguer le code, naviguer dans les projets, développer VSCODE et gérer les paramètres. VScode est disponible pour Windows, MacOS et Linux, prend en charge plusieurs langages de programmation et fournit diverses extensions via Marketplace. Ses avantages incluent le léger, l'évolutivité, le support linguistique étendu, les fonctionnalités riches et la version

Comment exécuter le code Java dans le bloc-notes

Apr 16, 2025 pm 07:39 PM

Comment exécuter le code Java dans le bloc-notes

Apr 16, 2025 pm 07:39 PM

Bien que le bloc-notes ne puisse pas exécuter directement le code Java, il peut être réalisé en utilisant d'autres outils: à l'aide du compilateur de ligne de commande (Javac) pour générer un fichier bytecode (filename.class). Utilisez l'interpréteur Java (Java) pour interpréter ByteCode, exécuter le code et sortir le résultat.

Quel est le but principal de Linux?

Apr 16, 2025 am 12:19 AM

Quel est le but principal de Linux?

Apr 16, 2025 am 12:19 AM

Les principales utilisations de Linux comprennent: 1. Système d'exploitation du serveur, 2. Système intégré, 3. Système d'exploitation de bureau, 4. Environnement de développement et de test. Linux excelle dans ces domaines, offrant des outils de stabilité, de sécurité et de développement efficaces.

Comment vérifier l'adresse de l'entrepôt de Git

Apr 17, 2025 pm 01:54 PM

Comment vérifier l'adresse de l'entrepôt de Git

Apr 17, 2025 pm 01:54 PM

Pour afficher l'adresse du référentiel GIT, effectuez les étapes suivantes: 1. Ouvrez la ligne de commande et accédez au répertoire du référentiel; 2. Exécutez la commande "git Remote -v"; 3. Affichez le nom du référentiel dans la sortie et son adresse correspondante.