La connexion CentOS SSH restreint l'adresse IP et les utilisateurs

Configurez SSH sous CentOS pour autoriser uniquement des utilisateurs spécifiques à se connecter à partir d'adresses IP spécifiques, et les autres utilisateurs et adresses IP non autorisés ne peuvent pas se connecter.

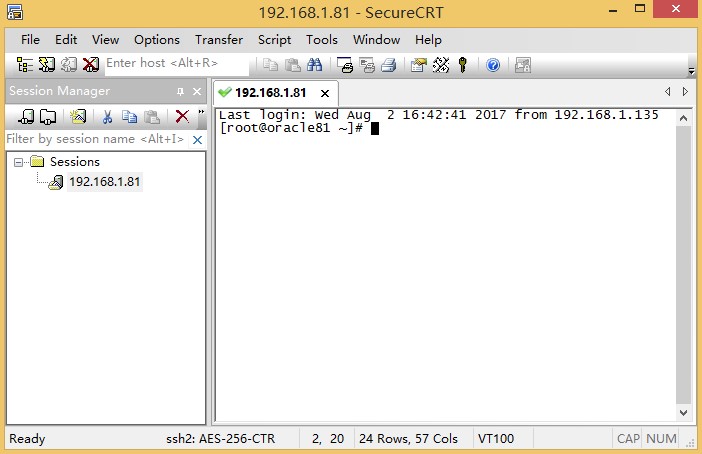

Environnement de démonstration192.168.1.81 : CentOS 6

192.168.0.222 : Gagnez 10

192.168.1.135:Gagnez 8.1

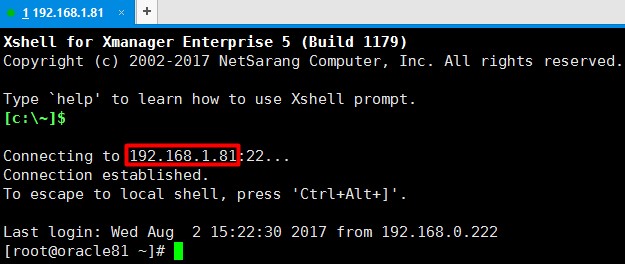

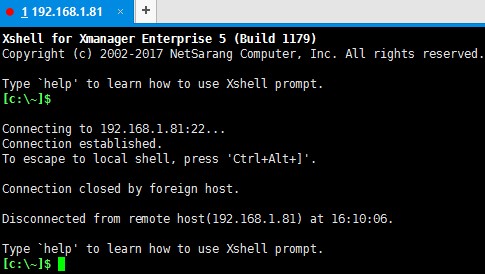

Lorsqu'aucun paramètre n'est effectué, les 192.168.0.222 et 192.168.1.135 peuvent se connecter au 192.168.1.81.

192.168.0.222

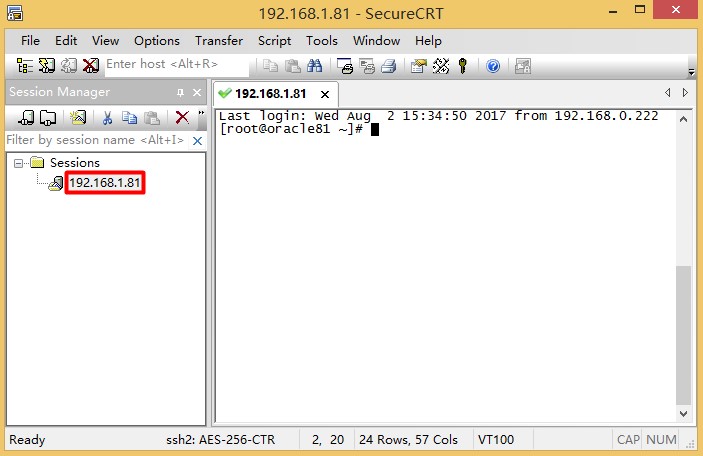

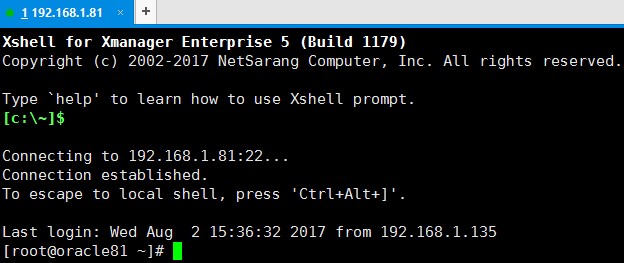

192.168.1.135

# vim /etc/hosts.allowAjoutez la dernière ligne :

sshd:192.168.0.222:allow //多个IP可以按照此格式写多行

#vim /etc/hosts.denyAjoutez la dernière ligne :

sshd:ALL //À l'exception des IP autorisées à se connecter ci-dessus, toutes les autres IP se voient refuser la connexion<br>

# redémarrage du service sshd

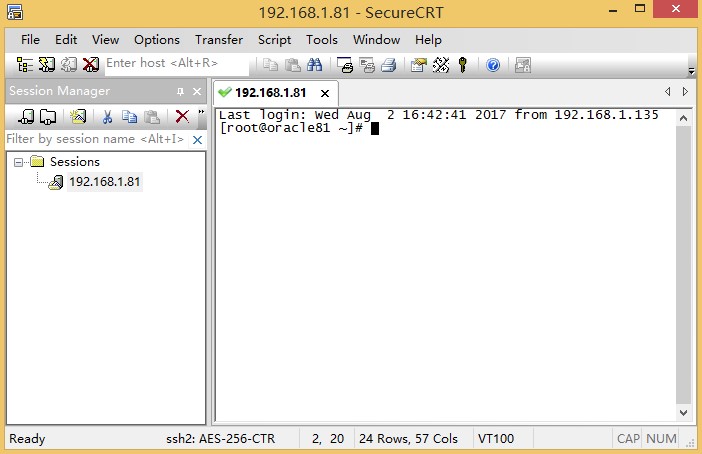

192.168.0.222 peut se connecter normalement

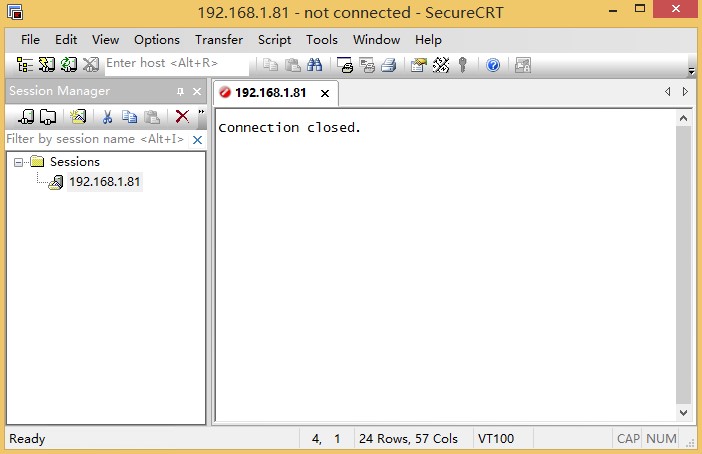

192.168.1.135 ne peut pas se connecter normalement

#vim /etc/hosts.allowAjouter la dernière ligne

sshd:192.168.1.*:allowsshd:192.168.1.*:autoriser

# vim /etc/hosts.deny

Ajoutez la dernière ligne : sshd:ALL

# redémarrage du service sshd

192.168.0.222 ne peut pas se connecter normalement

192.168.1.135 peut se connecter normalement

Exemple 3 : seul 192.168.0.222 est autorisé à se connecter en tant qu'utilisateur keyso, et 192.168.1.135 est autorisé à se connecter à 192.168.1.81 en tant qu'utilisateur root

#vim /etc/ssh/sshd_configAllowUsers [email protected] [email protected] //多个用户名@IP之间使用空格分隔Ajouter la dernière ligne

AllowUsers [email protected] [email protected] // Utilisez des espaces pour séparer plusieurs noms d'utilisateur @ IP

# redémarrage du service sshd

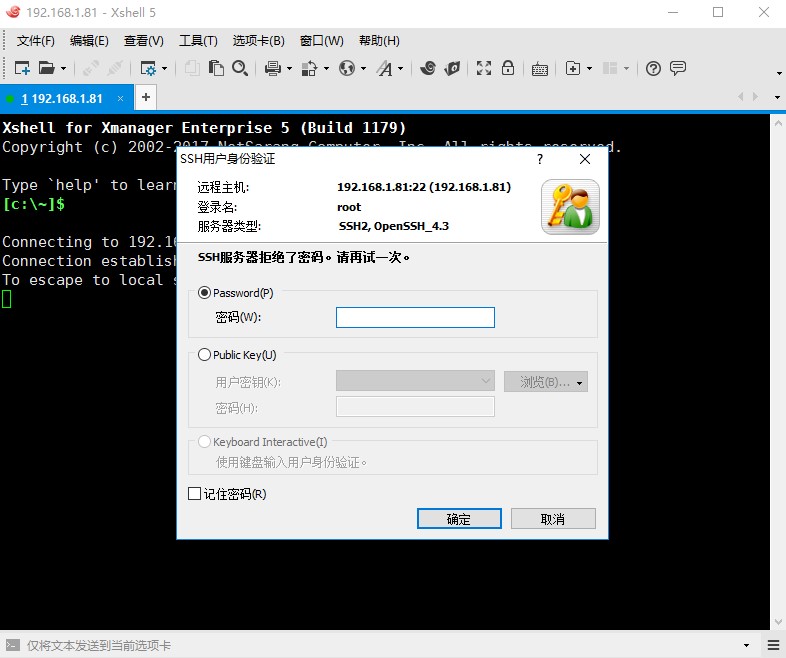

192.168.0.222 ne peut pas se connecter normalement en tant qu'utilisateur root par défaut

192.168.0.222 ne peut pas se connecter normalement en tant qu'utilisateur root par défaut

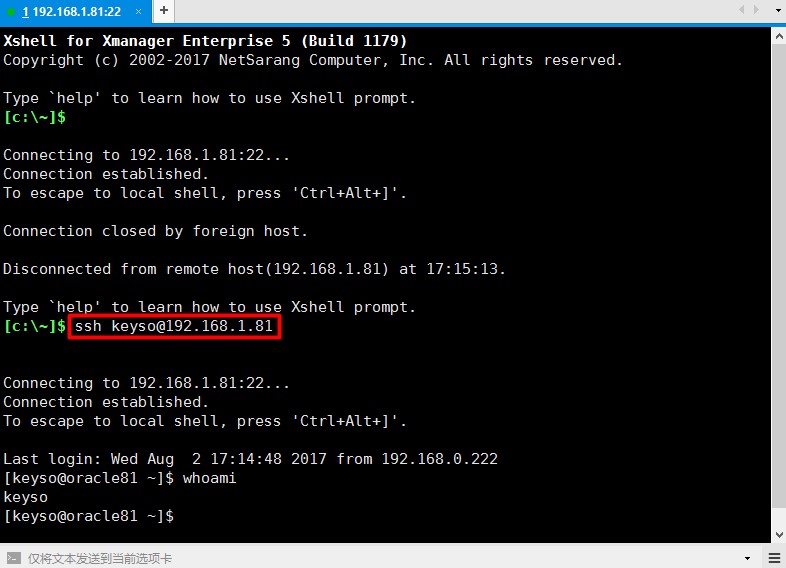

192.168.0.222 peut se connecter normalement en tant qu'utilisateur keyso

192.168.0.222 peut se connecter normalement en tant qu'utilisateur keyso

192.168.1.135 peut se connecter normalement en tant qu'utilisateur root par défaut

192.168.1.135 peut se connecter normalement en tant qu'utilisateur root par défaut

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Entrée de la version Web Deepseek Entrée du site officiel Deepseek

Feb 19, 2025 pm 04:54 PM

Entrée de la version Web Deepseek Entrée du site officiel Deepseek

Feb 19, 2025 pm 04:54 PM

Deepseek est un puissant outil de recherche et d'analyse intelligent qui fournit deux méthodes d'accès: la version Web et le site officiel. La version Web est pratique et efficace et peut être utilisée sans installation; Que ce soit des individus ou des utilisateurs d'entreprise, ils peuvent facilement obtenir et analyser des données massives via Deepseek pour améliorer l'efficacité du travail, aider la prise de décision et promouvoir l'innovation.

Comment installer Deepseek

Feb 19, 2025 pm 05:48 PM

Comment installer Deepseek

Feb 19, 2025 pm 05:48 PM

Il existe de nombreuses façons d'installer Deepseek, notamment: Compiler à partir de Source (pour les développeurs expérimentés) en utilisant des packages précompilés (pour les utilisateurs de Windows) à l'aide de conteneurs Docker (pour le plus pratique, pas besoin de s'inquiéter de la compatibilité), quelle que soit la méthode que vous choisissez, veuillez lire Les documents officiels documentent soigneusement et les préparent pleinement à éviter des problèmes inutiles.

Comment résoudre le problème des autorisations rencontré lors de la visualisation de la version Python dans le terminal Linux?

Apr 01, 2025 pm 05:09 PM

Comment résoudre le problème des autorisations rencontré lors de la visualisation de la version Python dans le terminal Linux?

Apr 01, 2025 pm 05:09 PM

Solution aux problèmes d'autorisation Lors de la visualisation de la version Python dans Linux Terminal Lorsque vous essayez d'afficher la version Python dans Linux Terminal, entrez Python ...

Installation officielle du site officiel de Bitget (Guide du débutant 2025)

Feb 21, 2025 pm 08:42 PM

Installation officielle du site officiel de Bitget (Guide du débutant 2025)

Feb 21, 2025 pm 08:42 PM

Bitget est un échange de crypto-monnaie qui fournit une variété de services de trading, notamment le trading au comptant, le trading de contrats et les dérivés. Fondée en 2018, l'échange est basée à Singapour et s'engage à fournir aux utilisateurs une plate-forme de trading sûre et fiable. Bitget propose une variété de paires de trading, notamment BTC / USDT, ETH / USDT et XRP / USDT. De plus, l'échange a une réputation de sécurité et de liquidité et offre une variété de fonctionnalités telles que les types de commandes premium, le trading à effet de levier et le support client 24/7.

Obtenez le package d'installation Gate.io gratuitement

Feb 21, 2025 pm 08:21 PM

Obtenez le package d'installation Gate.io gratuitement

Feb 21, 2025 pm 08:21 PM

Gate.io est un échange de crypto-monnaie populaire que les utilisateurs peuvent utiliser en téléchargeant son package d'installation et en l'installant sur leurs appareils. Les étapes pour obtenir le package d'installation sont les suivantes: Visitez le site officiel de Gate.io, cliquez sur "Télécharger", sélectionnez le système d'exploitation correspondant (Windows, Mac ou Linux) et téléchargez le package d'installation sur votre ordinateur. Il est recommandé de désactiver temporairement les logiciels antivirus ou le pare-feu pendant l'installation pour assurer une installation fluide. Une fois terminé, l'utilisateur doit créer un compte Gate.io pour commencer à l'utiliser.

Comment définir automatiquement les autorisations d'UnixSocket après le redémarrage du système?

Mar 31, 2025 pm 11:54 PM

Comment définir automatiquement les autorisations d'UnixSocket après le redémarrage du système?

Mar 31, 2025 pm 11:54 PM

Comment définir automatiquement les autorisations d'UnixSocket après le redémarrage du système. Chaque fois que le système redémarre, nous devons exécuter la commande suivante pour modifier les autorisations d'UnixSocket: sudo ...

Le package d'installation OUYI OKX est directement inclus

Feb 21, 2025 pm 08:00 PM

Le package d'installation OUYI OKX est directement inclus

Feb 21, 2025 pm 08:00 PM

OUYI OKX, le premier échange mondial d'actifs numériques, a maintenant lancé un package d'installation officiel pour offrir une expérience de trading sûre et pratique. Le package d'installation OKX de OUYI n'a pas besoin d'être accessible via un navigateur. Le processus d'installation est simple et facile à comprendre.

OUYI Exchange Télécharger le portail officiel

Feb 21, 2025 pm 07:51 PM

OUYI Exchange Télécharger le portail officiel

Feb 21, 2025 pm 07:51 PM

Ouyi, également connu sous le nom d'OKX, est une plate-forme de trading de crypto-monnaie de pointe. L'article fournit un portail de téléchargement pour le package d'installation officiel d'Ouyi, qui facilite les utilisateurs pour installer le client Ouyi sur différents appareils. Ce package d'installation prend en charge les systèmes Windows, Mac, Android et iOS. Une fois l'installation terminée, les utilisateurs peuvent s'inscrire ou se connecter au compte OUYI, commencer à négocier des crypto-monnaies et profiter d'autres services fournis par la plate-forme.