Périphériques technologiques

Périphériques technologiques

IA

IA

Comprendre l'apprentissage automatique contradictoire : une analyse complète de l'attaque et de la défense

Comprendre l'apprentissage automatique contradictoire : une analyse complète de l'attaque et de la défense

Comprendre l'apprentissage automatique contradictoire : une analyse complète de l'attaque et de la défense

Les attaques numériques sont l'une des menaces croissantes à l'ère numérique. Afin de lutter contre cette menace, les chercheurs ont proposé une technologie d’apprentissage automatique contradictoire. Le but de cette technique est de tromper les modèles d’apprentissage automatique en utilisant des données trompeuses. L'apprentissage automatique contradictoire consiste à générer et à détecter des exemples contradictoires, qui sont des entrées créées spécifiquement pour tromper un classificateur. De cette manière, un attaquant peut interférer avec les résultats du modèle et même conduire à des résultats trompeurs. La recherche et le développement de l’apprentissage automatique contradictoire sont essentiels à la protection de la sécurité à l’ère numérique.

Quels sont les exemples contradictoires ?

Les exemples contradictoires sont des entrées dans des modèles d'apprentissage automatique. Les attaquants conçoivent intentionnellement ces échantillons pour provoquer une mauvaise classification du modèle. Les exemples contradictoires sont de petites perturbations sur une entrée valide, obtenues en ajoutant des changements subtils à l'entrée et sont donc difficiles à détecter. Ces exemples contradictoires semblent normaux, mais peuvent entraîner une mauvaise classification du modèle d'apprentissage automatique cible.

Ensuite, voici les techniques actuellement connues pour générer des exemples contradictoires.

Méthodes techniques pour générer des échantillons contradictoires

1. BFGS à mémoire limitée (L-BFGS)

Le BFGS à mémoire limitée (L-BFGS) est un algorithme d'optimisation numérique basé sur des gradients non linéaires qui peuvent maximiser et minimiser le quantité de perturbation ajoutée à l’image.

Avantages : Générez efficacement des échantillons contradictoires.

Inconvénients : C'est gourmand en calcul car c'est une méthode d'optimisation avec des contraintes de boîte. Cette méthode prend du temps et n’est pas pratique.

2. Méthode de signe de gradient rapide (FGSM)

Une méthode simple et rapide basée sur le gradient utilisée pour générer des exemples contradictoires afin de minimiser la quantité maximale de perturbation ajoutée à n'importe quel pixel de l'image, entraînant une erreur de classification.

Avantages : Temps de calcul relativement efficace.

Inconvénients : Une perturbation est ajoutée à chaque fonctionnalité.

3. Deepfool Attack

Cette technique de génération d'échantillons contradictoires non ciblés vise à minimiser la distance euclidienne entre l'échantillon perturbé et l'échantillon d'origine. Les limites de décision entre les classes sont estimées et les perturbations sont ajoutées de manière itérative.

Avantages : Générez efficacement des échantillons contradictoires, avec moins de perturbations et un taux d'erreur de classification plus élevé.

Inconvénients : Plus gourmand en calcul que FGSM et JSMA. De plus, les exemples contradictoires peuvent ne pas être optimaux.

4. Attaque Carlini & Wagner

C&W Cette technique est basée sur l'attaque L-BFGS, mais sans contraintes de boite et fonctions d'objectif différentes. Cela rend la méthode plus efficace pour générer des exemples contradictoires ; il a été démontré qu'elle peut vaincre les défenses de pointe telles que l'entraînement contradictoire.

Avantages : Très efficace pour générer des exemples contradictoires. De plus, il peut vaincre certaines défenses adverses.

Inconvénients : Plus gourmand en calcul que FGSM, JSMA et Deepfool.

5. Réseaux contradictoires génératifs (GAN)

Les réseaux contradictoires génératifs (GAN) ont été utilisés pour des attaques contradictoires génératives, où deux réseaux de neurones se font concurrence. L’un agit comme générateur et l’autre comme discriminateur. Les deux réseaux jouent à un jeu à somme nulle, le générateur essayant de générer des échantillons que le discriminateur classera mal. Dans le même temps, le discriminateur tente de distinguer les échantillons réels de ceux créés par le générateur.

Avantages : Générez des échantillons différents de ceux utilisés en formation.

Inconvénients : La formation d'un réseau adverse génératif nécessite beaucoup de calculs et peut être très instable.

6. Attaque d'optimisation d'ordre zéro (ZOO)

La technique ZOO permet d'estimer le gradient d'un classificateur sans accès au classificateur, ce qui la rend idéale pour les attaques par boîte noire. Cette méthode estime le gradient et la toile de jute en interrogeant le modèle cible avec des caractéristiques individuelles modifiées et utilise la méthode d'Adam ou de Newton pour optimiser la perturbation.

Avantages : Performances similaires à l'attaque C&W. Aucune formation de modèles de substitution ni aucune information sur le classificateur n'est requise.

Inconvénients : Nécessite un grand nombre de requêtes auprès du classificateur cible.

Que sont les attaques contradictoires en boîte blanche et en boîte noire ?

Une attaque en boîte blanche est un scénario dans lequel l'attaquant a un accès complet au modèle cible, y compris l'architecture du modèle et ses paramètres. Une attaque par boîte noire est un scénario dans lequel l'attaquant n'a pas accès au modèle et ne peut observer que la sortie du modèle cible.

Attaques contradictoires contre les systèmes d'intelligence artificielle

Il existe de nombreuses attaques contradictoires différentes qui peuvent être utilisées sur les systèmes d'apprentissage automatique. Beaucoup d’entre eux travaillent sur des systèmes d’apprentissage profond et des modèles d’apprentissage automatique traditionnels tels que les machines à vecteurs de support (SVM) et la régression linéaire. La plupart des attaques contradictoires visent généralement à dégrader les performances d'un classificateur sur une tâche spécifique, essentiellement pour « tromper » l'algorithme d'apprentissage automatique. L'apprentissage automatique contradictoire est le domaine qui étudie une classe d'attaques conçues pour dégrader les performances d'un classificateur sur une tâche spécifique. Les types spécifiques d'attaques adverses d'apprentissage automatique sont les suivants :

1. Attaque d'empoisonnement

L'attaquant affecte les données d'entraînement ou leurs étiquettes, entraînant de mauvaises performances du modèle pendant le déploiement. Par conséquent, l’empoisonnement est essentiellement une contamination adverse des données d’entraînement. Étant donné que les systèmes ML peuvent être recyclés à l'aide des données collectées pendant les opérations, les attaquants peuvent empoisonner les données en injectant des échantillons malveillants pendant les opérations, corrompant ou affectant ainsi le recyclage.

2. Attaques d'évasion

Les attaques d'évasion sont le type d'attaque le plus courant et le plus étudié. L'attaquant manipule les données pendant le déploiement pour tromper les classificateurs préalablement formés. Puisqu’elles sont exécutées pendant la phase de déploiement, elles constituent le type d’attaque le plus pratique et le plus couramment utilisé pour les scénarios d’intrusion et de malware. Les attaquants tentent souvent d’échapper à la détection en dissimulant le contenu des logiciels malveillants ou des spams. Par conséquent, les échantillons sont modifiés pour échapper à la détection car ils sont classés comme légitimes sans affecter directement les données d'entraînement. Des exemples d’évasion sont les attaques d’usurpation d’identité contre les systèmes de vérification biométrique.

3. Extraction de modèle

Le vol de modèle ou l'extraction de modèle implique un attaquant sondant un système d'apprentissage automatique boîte noire afin de reconstruire le modèle ou d'extraire les données sur lesquelles le modèle a été formé. Ceci est particulièrement important lorsque les données de formation ou le modèle lui-même sont sensibles et confidentiels. Par exemple, les attaques d’extraction de modèles peuvent être utilisées pour voler des modèles de prévision boursière, qu’un adversaire peut exploiter à des fins financières.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Bytedance Cutting lance le super abonnement SVIP : 499 yuans pour un abonnement annuel continu, offrant une variété de fonctions d'IA

Jun 28, 2024 am 03:51 AM

Bytedance Cutting lance le super abonnement SVIP : 499 yuans pour un abonnement annuel continu, offrant une variété de fonctions d'IA

Jun 28, 2024 am 03:51 AM

Ce site a rapporté le 27 juin que Jianying est un logiciel de montage vidéo développé par FaceMeng Technology, une filiale de ByteDance. Il s'appuie sur la plateforme Douyin et produit essentiellement du contenu vidéo court pour les utilisateurs de la plateforme. Il est compatible avec iOS, Android et. Windows, MacOS et autres systèmes d'exploitation. Jianying a officiellement annoncé la mise à niveau de son système d'adhésion et a lancé un nouveau SVIP, qui comprend une variété de technologies noires d'IA, telles que la traduction intelligente, la mise en évidence intelligente, l'emballage intelligent, la synthèse humaine numérique, etc. En termes de prix, les frais mensuels pour le clipping SVIP sont de 79 yuans, les frais annuels sont de 599 yuans (attention sur ce site : équivalent à 49,9 yuans par mois), l'abonnement mensuel continu est de 59 yuans par mois et l'abonnement annuel continu est de 59 yuans par mois. est de 499 yuans par an (équivalent à 41,6 yuans par mois) . En outre, le responsable de Cut a également déclaré que afin d'améliorer l'expérience utilisateur, ceux qui se sont abonnés au VIP d'origine

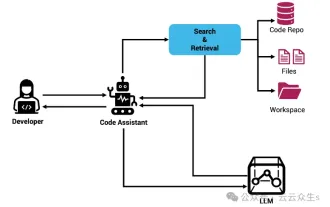

Assistant de codage d'IA augmenté par le contexte utilisant Rag et Sem-Rag

Jun 10, 2024 am 11:08 AM

Assistant de codage d'IA augmenté par le contexte utilisant Rag et Sem-Rag

Jun 10, 2024 am 11:08 AM

Améliorez la productivité, l’efficacité et la précision des développeurs en intégrant une génération et une mémoire sémantique améliorées par la récupération dans les assistants de codage IA. Traduit de EnhancingAICodingAssistantswithContextUsingRAGandSEM-RAG, auteur JanakiramMSV. Bien que les assistants de programmation d'IA de base soient naturellement utiles, ils ne parviennent souvent pas à fournir les suggestions de code les plus pertinentes et les plus correctes, car ils s'appuient sur une compréhension générale du langage logiciel et des modèles d'écriture de logiciels les plus courants. Le code généré par ces assistants de codage est adapté à la résolution des problèmes qu’ils sont chargés de résoudre, mais n’est souvent pas conforme aux normes, conventions et styles de codage des équipes individuelles. Cela aboutit souvent à des suggestions qui doivent être modifiées ou affinées pour que le code soit accepté dans l'application.

Sept questions d'entretien technique Cool GenAI et LLM

Jun 07, 2024 am 10:06 AM

Sept questions d'entretien technique Cool GenAI et LLM

Jun 07, 2024 am 10:06 AM

Pour en savoir plus sur l'AIGC, veuillez visiter : 51CTOAI.x Community https://www.51cto.com/aigc/Translator|Jingyan Reviewer|Chonglou est différent de la banque de questions traditionnelle que l'on peut voir partout sur Internet. nécessite de sortir des sentiers battus. Les grands modèles linguistiques (LLM) sont de plus en plus importants dans les domaines de la science des données, de l'intelligence artificielle générative (GenAI) et de l'intelligence artificielle. Ces algorithmes complexes améliorent les compétences humaines et stimulent l’efficacité et l’innovation dans de nombreux secteurs, devenant ainsi la clé permettant aux entreprises de rester compétitives. LLM a un large éventail d'applications. Il peut être utilisé dans des domaines tels que le traitement du langage naturel, la génération de texte, la reconnaissance vocale et les systèmes de recommandation. En apprenant de grandes quantités de données, LLM est capable de générer du texte

Le réglage fin peut-il vraiment permettre au LLM d'apprendre de nouvelles choses : l'introduction de nouvelles connaissances peut amener le modèle à produire davantage d'hallucinations

Jun 11, 2024 pm 03:57 PM

Le réglage fin peut-il vraiment permettre au LLM d'apprendre de nouvelles choses : l'introduction de nouvelles connaissances peut amener le modèle à produire davantage d'hallucinations

Jun 11, 2024 pm 03:57 PM

Les grands modèles linguistiques (LLM) sont formés sur d'énormes bases de données textuelles, où ils acquièrent de grandes quantités de connaissances du monde réel. Ces connaissances sont intégrées à leurs paramètres et peuvent ensuite être utilisées en cas de besoin. La connaissance de ces modèles est « réifiée » en fin de formation. À la fin de la pré-formation, le modèle arrête effectivement d’apprendre. Alignez ou affinez le modèle pour apprendre à exploiter ces connaissances et répondre plus naturellement aux questions des utilisateurs. Mais parfois, la connaissance du modèle ne suffit pas, et bien que le modèle puisse accéder à du contenu externe via RAG, il est considéré comme bénéfique de l'adapter à de nouveaux domaines grâce à un réglage fin. Ce réglage fin est effectué à l'aide de la contribution d'annotateurs humains ou d'autres créations LLM, où le modèle rencontre des connaissances supplémentaires du monde réel et les intègre.

Afin de fournir un nouveau système de référence et d'évaluation de questions-réponses scientifiques et complexes pour les grands modèles, l'UNSW, Argonne, l'Université de Chicago et d'autres institutions ont lancé conjointement le cadre SciQAG.

Jul 25, 2024 am 06:42 AM

Afin de fournir un nouveau système de référence et d'évaluation de questions-réponses scientifiques et complexes pour les grands modèles, l'UNSW, Argonne, l'Université de Chicago et d'autres institutions ont lancé conjointement le cadre SciQAG.

Jul 25, 2024 am 06:42 AM

L'ensemble de données ScienceAI Question Answering (QA) joue un rôle essentiel dans la promotion de la recherche sur le traitement du langage naturel (NLP). Des ensembles de données d'assurance qualité de haute qualité peuvent non seulement être utilisés pour affiner les modèles, mais également évaluer efficacement les capacités des grands modèles linguistiques (LLM), en particulier la capacité à comprendre et à raisonner sur les connaissances scientifiques. Bien qu’il existe actuellement de nombreux ensembles de données scientifiques d’assurance qualité couvrant la médecine, la chimie, la biologie et d’autres domaines, ces ensembles de données présentent encore certaines lacunes. Premièrement, le formulaire de données est relativement simple, et la plupart sont des questions à choix multiples. Elles sont faciles à évaluer, mais limitent la plage de sélection des réponses du modèle et ne peuvent pas tester pleinement la capacité du modèle à répondre aux questions scientifiques. En revanche, les questions et réponses ouvertes

Cinq écoles d'apprentissage automatique que vous ne connaissez pas

Jun 05, 2024 pm 08:51 PM

Cinq écoles d'apprentissage automatique que vous ne connaissez pas

Jun 05, 2024 pm 08:51 PM

L'apprentissage automatique est une branche importante de l'intelligence artificielle qui donne aux ordinateurs la possibilité d'apprendre à partir de données et d'améliorer leurs capacités sans être explicitement programmés. L'apprentissage automatique a un large éventail d'applications dans divers domaines, de la reconnaissance d'images et du traitement du langage naturel aux systèmes de recommandation et à la détection des fraudes, et il change notre façon de vivre. Il existe de nombreuses méthodes et théories différentes dans le domaine de l'apprentissage automatique, parmi lesquelles les cinq méthodes les plus influentes sont appelées les « Cinq écoles d'apprentissage automatique ». Les cinq grandes écoles sont l’école symbolique, l’école connexionniste, l’école évolutionniste, l’école bayésienne et l’école analogique. 1. Le symbolisme, également connu sous le nom de symbolisme, met l'accent sur l'utilisation de symboles pour le raisonnement logique et l'expression des connaissances. Cette école de pensée estime que l'apprentissage est un processus de déduction inversée, à travers les connaissances existantes.

Les performances de SOTA, la méthode d'IA de prédiction d'affinité protéine-ligand multimodale de Xiamen, combinent pour la première fois des informations sur la surface moléculaire

Jul 17, 2024 pm 06:37 PM

Les performances de SOTA, la méthode d'IA de prédiction d'affinité protéine-ligand multimodale de Xiamen, combinent pour la première fois des informations sur la surface moléculaire

Jul 17, 2024 pm 06:37 PM

Editeur | KX Dans le domaine de la recherche et du développement de médicaments, il est crucial de prédire avec précision et efficacité l'affinité de liaison des protéines et des ligands pour le criblage et l'optimisation des médicaments. Cependant, les études actuelles ne prennent pas en compte le rôle important des informations sur la surface moléculaire dans les interactions protéine-ligand. Sur cette base, des chercheurs de l'Université de Xiamen ont proposé un nouveau cadre d'extraction de caractéristiques multimodales (MFE), qui combine pour la première fois des informations sur la surface des protéines, la structure et la séquence 3D, et utilise un mécanisme d'attention croisée pour comparer différentes modalités. alignement. Les résultats expérimentaux démontrent que cette méthode atteint des performances de pointe dans la prédiction des affinités de liaison protéine-ligand. De plus, les études d’ablation démontrent l’efficacité et la nécessité des informations sur la surface des protéines et de l’alignement des caractéristiques multimodales dans ce cadre. Les recherches connexes commencent par "S

Préparant des marchés tels que l'IA, GlobalFoundries acquiert la technologie du nitrure de gallium de Tagore Technology et les équipes associées

Jul 15, 2024 pm 12:21 PM

Préparant des marchés tels que l'IA, GlobalFoundries acquiert la technologie du nitrure de gallium de Tagore Technology et les équipes associées

Jul 15, 2024 pm 12:21 PM

Selon les informations de ce site Web du 5 juillet, GlobalFoundries a publié un communiqué de presse le 1er juillet de cette année, annonçant l'acquisition de la technologie de nitrure de gallium (GaN) et du portefeuille de propriété intellectuelle de Tagore Technology, dans l'espoir d'élargir sa part de marché dans l'automobile et Internet. des objets et des domaines d'application des centres de données d'intelligence artificielle pour explorer une efficacité plus élevée et de meilleures performances. Alors que des technologies telles que l’intelligence artificielle générative (GenerativeAI) continuent de se développer dans le monde numérique, le nitrure de gallium (GaN) est devenu une solution clé pour une gestion durable et efficace de l’énergie, notamment dans les centres de données. Ce site Web citait l'annonce officielle selon laquelle, lors de cette acquisition, l'équipe d'ingénierie de Tagore Technology rejoindrait GF pour développer davantage la technologie du nitrure de gallium. g