interface Web

interface Web

tutoriel HTML

tutoriel HTML

Méthodes pour améliorer les performances du système : optimiser l'utilisation efficace du mécanisme de mise à jour du cache de deuxième niveau

Méthodes pour améliorer les performances du système : optimiser l'utilisation efficace du mécanisme de mise à jour du cache de deuxième niveau

Méthodes pour améliorer les performances du système : optimiser l'utilisation efficace du mécanisme de mise à jour du cache de deuxième niveau

Comment utiliser efficacement le mécanisme de mise à jour du cache de deuxième niveau pour améliorer les performances du système

Avec le développement continu de la technologie informatique, l'amélioration des performances du système est devenue l'un des points chauds de la recherche. Le mécanisme de mise à jour du cache de deuxième niveau joue un rôle clé dans l'amélioration des performances du système. Cet article explique comment utiliser efficacement le mécanisme de mise à jour du cache de deuxième niveau pour améliorer les performances du système.

- Comprendre le rôle du cache de deuxième niveau

Le cache de deuxième niveau est une couche de cache située entre la mémoire principale et le processeur. Son rôle est de stocker les données et les instructions récemment consultées pour améliorer la vitesse d'accès aux données et. efficacité de l'exécution du programme. En réduisant le nombre d'accès à la mémoire principale, le cache de deuxième niveau peut réduire considérablement la latence d'accès aux données, améliorant ainsi les performances du système.

- Comprendre le mécanisme de mise à jour du cache secondaire

Le mécanisme de mise à jour du cache secondaire fait référence à la façon de mettre à jour les données modifiées vers le cache secondaire lorsque les données de la mémoire principale changent. Un mécanisme de mise à jour couramment utilisé est le mécanisme de réécriture, qui est mis à jour uniquement lorsque les données ont été modifiées et doivent être réécrites dans la mémoire principale. En revanche, le mécanisme d'écriture immédiate signifie que chaque modification de données est immédiatement mise à jour dans la mémoire principale et le cache secondaire.

- Choisissez une stratégie de mise à jour du cache L2 appropriée

Le choix d'une stratégie de mise à jour du cache L2 appropriée est crucial pour optimiser les performances du système. Pour les scénarios où il y a beaucoup de lectures et peu d'écritures, le mécanisme de réécriture peut réduire le volume de communication entre la mémoire principale et le cache secondaire et améliorer l'efficacité du système. Pour les scénarios où il y a beaucoup d'écritures et peu de lectures, le mécanisme d'écriture directe peut maintenir la cohérence des données et éviter les erreurs de données causées par l'échec de la réécriture à temps. En fonction du scénario d'application réel, le choix d'une stratégie de mise à jour appropriée peut maximiser les performances du système.

- Définissez la taille du cache L2 et la stratégie de remplacement de manière appropriée

La taille du cache L2 et la stratégie de remplacement auront également un impact sur les performances du système. Normalement, plus la taille du cache secondaire est grande, plus il peut stocker de données, ce qui peut réduire le nombre d'accès à la mémoire principale et améliorer l'efficacité du système. La politique de remplacement détermine quelles données doivent être remplacées lorsque le cache de deuxième niveau est plein. Les stratégies de remplacement couramment utilisées incluent les moins récemment utilisées (LRU) et les moins fréquemment utilisées (LFU). Des paramètres appropriés basés sur les exigences réelles de l'application et les caractéristiques du système peuvent maximiser les performances du système.

- Présentation de mesures d'optimisation logicielle

En plus des mesures d'optimisation au niveau matériel, l'introduction de l'optimisation logicielle peut également utiliser efficacement le mécanisme de mise à jour du cache de deuxième niveau pour améliorer les performances du système. Par exemple, concevoir rationnellement des structures de données et des algorithmes pour réduire le nombre et la taille des accès aux données peut réduire la pression sur le cache de deuxième niveau et améliorer l'efficacité de l'accès aux données. De plus, grâce à des technologies telles que la parallélisation et la vectorisation, la puissance de calcul du processeur peut être pleinement utilisée pour améliorer considérablement les performances du système.

En résumé, l'utilisation efficace du mécanisme de mise à jour du cache de deuxième niveau est l'une des clés pour améliorer les performances du système. En comprenant le rôle du cache de deuxième niveau, en comprenant le mécanisme de mise à jour et en choisissant une stratégie de mise à jour appropriée, en définissant raisonnablement la taille du cache et la stratégie de remplacement, et en introduisant des mesures d'optimisation logicielle, les performances du système peuvent être maximisées et une expérience informatique plus efficace peut être atteint.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Que signifie Dao en Java

Apr 21, 2024 am 02:08 AM

Que signifie Dao en Java

Apr 21, 2024 am 02:08 AM

DAO (Data Access Object) en Java est utilisé pour séparer le code d'application et la couche de persistance. Ses avantages incluent : Séparation : Indépendante de la logique de l'application, ce qui facilite sa modification. Encapsulation : masquez les détails d'accès à la base de données et simplifiez l'interaction avec la base de données. Évolutivité : facilement extensible pour prendre en charge de nouvelles bases de données ou technologies de persistance. Avec les DAO, les applications peuvent appeler des méthodes pour effectuer des opérations de base de données telles que la création, la lecture, la mise à jour et la suppression d'entités sans traiter directement les détails de la base de données.

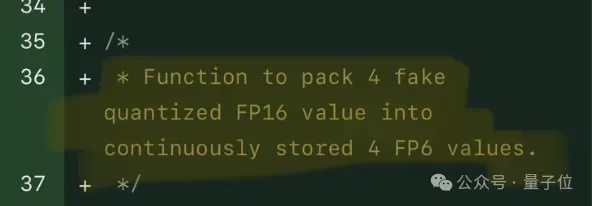

Une seule carte exécute Llama 70B plus rapidement que deux cartes, Microsoft vient de mettre le FP6 dans l'Open source A100 |

Apr 29, 2024 pm 04:55 PM

Une seule carte exécute Llama 70B plus rapidement que deux cartes, Microsoft vient de mettre le FP6 dans l'Open source A100 |

Apr 29, 2024 pm 04:55 PM

Le FP8 et la précision de quantification inférieure en virgule flottante ne sont plus le « brevet » du H100 ! Lao Huang voulait que tout le monde utilise INT8/INT4, et l'équipe Microsoft DeepSpeed a commencé à exécuter FP6 sur A100 sans le soutien officiel de NVIDIA. Les résultats des tests montrent que la quantification FP6 de la nouvelle méthode TC-FPx sur A100 est proche ou parfois plus rapide que celle de INT4, et a une précision supérieure à celle de cette dernière. En plus de cela, il existe également une prise en charge de bout en bout des grands modèles, qui ont été open source et intégrés dans des cadres d'inférence d'apprentissage profond tels que DeepSpeed. Ce résultat a également un effet immédiat sur l'accélération des grands modèles : dans ce cadre, en utilisant une seule carte pour exécuter Llama, le débit est 2,65 fois supérieur à celui des cartes doubles. un

Comment supprimer la protection en écriture d'une clé USB Plusieurs méthodes simples et efficaces peuvent vous y aider ?

May 02, 2024 am 09:04 AM

Comment supprimer la protection en écriture d'une clé USB Plusieurs méthodes simples et efficaces peuvent vous y aider ?

May 02, 2024 am 09:04 AM

Le disque U est l'un des périphériques de stockage couramment utilisés dans notre travail et notre vie quotidienne, mais nous rencontrons parfois des situations dans lesquelles le disque U est protégé en écriture et ne peut pas écrire de données. Cet article présentera plusieurs méthodes simples et efficaces pour vous aider à supprimer rapidement la protection en écriture de la clé USB et à restaurer l'utilisation normale de la clé USB. Matériel d'outils : Version du système : Windows1020H2, macOS BigSur11.2.3 Modèle de marque : Clé USB 3.0 SanDisk UltraFlair, Clé USB Kingston DataTraveler100G3USB3.0 Version du logiciel : DiskGenius5.4.2.1239, ChipGenius4.19.1225 1. Vérifiez le commutateur physique de protection en écriture de la clé USB sur certaines clés USB Conçu avec

Que fait la base de données MySQL ?

Apr 22, 2024 pm 06:12 PM

Que fait la base de données MySQL ?

Apr 22, 2024 pm 06:12 PM

MySQL est un système de gestion de base de données relationnelle qui fournit les fonctions principales suivantes : Stockage et gestion des données : créer et organiser des données, prenant en charge divers types de données, clés primaires, clés étrangères et index. Requête et récupération de données : utilisez le langage SQL pour interroger, filtrer et récupérer des données, et optimiser les plans d'exécution pour améliorer l'efficacité. Mises à jour et modifications des données : ajoutez, modifiez ou supprimez des données via les commandes INSERT, UPDATE, DELETE, prenant en charge les transactions pour garantir la cohérence et les mécanismes de restauration pour annuler les modifications. Gestion de bases de données : créez et modifiez des bases de données et des tables, sauvegardez et restaurez des données, et assurez la gestion des utilisateurs et le contrôle des autorisations.

A quoi sert l'interface API ?

Apr 23, 2024 pm 01:51 PM

A quoi sert l'interface API ?

Apr 23, 2024 pm 01:51 PM

Une interface API est une spécification d'interaction entre des composants logiciels et est utilisée pour mettre en œuvre la communication et l'échange de données entre différentes applications ou systèmes. L'interface API agit comme un « traducteur », convertissant les instructions du développeur en langage informatique afin que les applications puissent fonctionner ensemble. Ses avantages incluent un partage pratique des données, un développement simplifié, des performances améliorées, une sécurité renforcée, une productivité et une interopérabilité améliorées.

Que signifie le schéma dans MySQL

May 01, 2024 pm 08:33 PM

Que signifie le schéma dans MySQL

May 01, 2024 pm 08:33 PM

Le schéma dans MySQL est une structure logique utilisée pour organiser et gérer les objets de base de données (tels que les tables, les vues) afin de garantir la cohérence des données, le contrôle d'accès aux données et de simplifier la conception de la base de données. Les fonctions de Schema comprennent : 1. Organisation des données ; 2. Cohérence des données ; 3. Contrôle d'accès aux données ; 4. Conception de la base de données ;

Utilisation de la couche de service en Java

May 07, 2024 am 04:24 AM

Utilisation de la couche de service en Java

May 07, 2024 am 04:24 AM

La couche Service de Java est responsable de la logique métier et des règles métier pour l'exécution des applications, y compris le traitement des règles métier, l'encapsulation des données, la centralisation de la logique métier et l'amélioration de la testabilité. En Java, la couche Service est généralement conçue comme un module indépendant, interagit avec les couches Contrôleur et Référentiel et est implémentée via l'injection de dépendances, en suivant des étapes telles que la création d'une interface, l'injection de dépendances et l'appel de méthodes de service. Les meilleures pratiques consistent à rester simple, à utiliser des interfaces, à éviter la manipulation directe des données, à gérer les exceptions et à utiliser l'injection de dépendances.

Principe de mise en œuvre du cache Redis

Apr 19, 2024 pm 10:36 PM

Principe de mise en œuvre du cache Redis

Apr 19, 2024 pm 10:36 PM

Le mécanisme de mise en cache Redis est implémenté via le stockage clé-valeur, le stockage mémoire, les politiques d'expiration, les structures de données, la réplication et la persistance. Il suit les étapes d'obtention des données, d'accès au cache, d'échec du cache, d'écriture dans le cache et de mise à jour du cache pour fournir un accès rapide aux données et des services de mise en cache hautes performances.