Tutoriel système

Tutoriel système

Linux

Linux

Du débutant à la maîtrise : un guide de gestion des utilisateurs Linux

Du débutant à la maîtrise : un guide de gestion des utilisateurs Linux

Du débutant à la maîtrise : un guide de gestion des utilisateurs Linux

Dans les systèmes Linux, les utilisateurs sont la clé de la sécurité du système. Grâce à de bonnes pratiques de gestion des utilisateurs, vous pouvez garantir que les systèmes sont autorisés uniquement au personnel autorisé et limiter les accès non autorisés. Par conséquent, maîtriser la gestion des utilisateurs Linux est une compétence essentielle pour tout administrateur système. Aujourd'hui, nous allons vous présenter l'une des commandes les plus basiques et pratiques de la gestion des utilisateurs Linux : useradd.

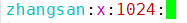

Environnement : Exigences CentOS8 : Créez manuellement un nouvel utilisateur, le nom d'utilisateur est zhangsan, l'uid est défini sur 1024 (à condition que l'uid ne soit pas occupé), le gid est également défini sur 1024, le nom du groupe a le même nom comme nom d'utilisateur et le répertoire personnel est /home/ zhangsan, le shell par défaut est /bin/bash

Remarque : les étapes suivantes sont effectuées en utilisant l'utilisateur root. Certaines commandes et opérations n'ont des autorisations que pour l'utilisateur root.

Étape 1 : Modifier le fichier /etc/passwd

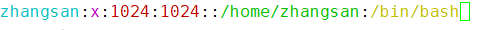

vim ouvre le fichier /etc/passwd et ajoute une ligne d'informations

Chaque ligne du fichier /etc/passwd représente les informations d'un utilisateur, et chaque champ séparé par deux points représente une signification différente.

- Premier champ : Nom d'utilisateur

- Le deuxième champ : Mot de passe, le x ici n'est qu'un identifiant, le vrai mot de passe est crypté et stocké dans /etc/shadow

- Le troisième champ : UID

- Le quatrième champ : GID

- Le cinquième champ : Informations de description de l'utilisateur, facultatif

- Le sixième champ : emplacement du répertoire personnel de l'utilisateur

- Le septième champ : shell par défaut

La modification est terminée, enregistrez et quittez.

Étape 2 : Modifier le fichier /etc/shadow

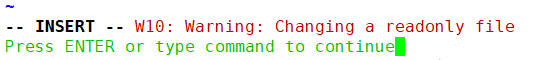

Utilisez vim pour ouvrir le fichier /etc/shadow, entrez en mode de saisie et le système émettra un avertissement. Il vous indique que vous envisagez de modifier un fichier en lecture seule (en fait, vous n'avez pas l'autorisation de lecture).

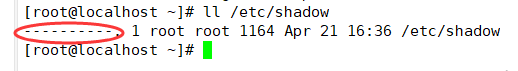

Vous pouvez jeter un œil, le fichier shadow n'a aucune autorisation

Mais ce n'est pas grave, l'utilisateur root que nous utilisons peut faire ce qu'il veut. Appuyez sur la touche Entrée pour continuer.

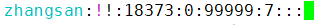

Ajoutez une ligne d'informations à la fin du fichier fantôme.

Le fichier fantôme contient également des informations sur un utilisateur par ligne, et chaque champ a une signification différente.

- Premier champ : Nom d'utilisateur

- Deuxième champ : Mot de passe. Les utilisateurs qui ont des mots de passe ici sont une chaîne de caractères cryptés. J'ai rempli deux points d'exclamation ici pour indiquer qu'il n'y a pas de mot de passe.

- Le troisième champ : le temps écoulé depuis le 01/01/1970 jusqu'au dernier changement de mot de passe, en jours.

- Le quatrième champ : Combien de temps faut-il pour que le mot de passe soit modifié, 0 signifie qu'il peut être modifié à tout moment.

- Le cinquième champ : Période de validité du mot de passe

- Le sixième champ : combien de jours avant l'expiration du mot de passe pour le rappeler à l'utilisateur, 7 signifie le rappeler à l'utilisateur une semaine à l'avance.

- Le septième champ : combien de jours pouvez-vous encore vous connecter après l'expiration du mot de passe, mais vous devez modifier le mot de passe pour vous connecter.

- Le huitième champ : Période maximale d'utilisation du mot de passe

-

Le neuvième champ : champ réservé au système

Après modification, utilisez wq! pour sauvegarder et quitter, sinon un avertissement sera donné et ne pourra pas être sauvegardé.

Étape 3 : Modifier le fichier /etc/group

Ajoutez les informations suivantes à la fin

Le fichier de groupe comporte quatre champs sur une seule ligne

- Le premier champ est le nom du groupe

- Le deuxième champ est le mot de passe du groupe. Le x ici est similaire au champ de mot de passe de /etc/passwd.

- Le troisième champ est GID

- Le quatrième champ est l'utilisateur du groupe. Si le groupe est le groupe principal d'un utilisateur, l'utilisateur ne sera pas affiché dans ce champ, je le laisse donc vide ici.

Étape 4 : Créer un nouveau répertoire personnel d'utilisateur

mdkir /home/zhangsan

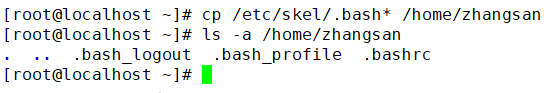

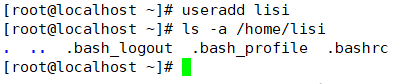

Étape 5 : Copiez le fichier de configuration des variables d'environnement du répertoire /etc/skel vers le répertoire personnel

这几个文件里面是用户的环境变量配置信息,我们使用 useradd 命令新建用户也会复制这几个文件到用户的家目录下。

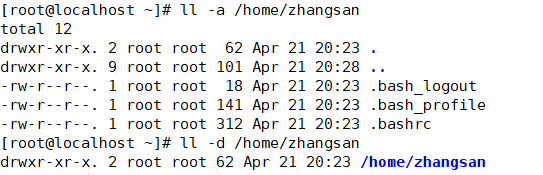

第六步:修改家目录的权限和属主

到现在为止,用户 zhangsan 的家目录和其中的所有文件都是root用户的

将这些文件的归属权给 zhangsan,并修改文件权限

# 将用户 zhangsan 的家目录 /home/zhangsan 的属主和组修改为 zhangsan chown -R zhangsan:zhangsan /home/zhangsan # 修改文件的权限,只允许属主有读写权限,其他用户和组没有任何权限 chmod 700 /home/zhangsan

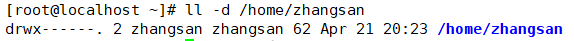

修改后的结果如下

第七步:创建邮箱文件

# 创建邮箱文件 touch /var/spool/mail/zhangsan # 同样需要修改邮箱的所有者 chown zhangsan:zhangsan /var/spool/mail/zhangsan

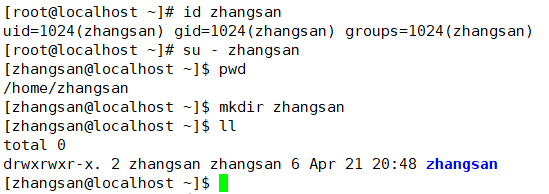

第八步:确认用户创建成功

本文介绍了Linux用户管理命令useradd的基本使用方法和常用选项,包括用户创建、密码设置、家目录分配等。当然,Linux系统中还有其他强大的用户管理命令,例如userdel、usermod等。但是,掌握useradd对于初学者来说是非常重要的,它是学习更高级别用户管理命令的基础。希望本文能够帮助您更好地进行Linux用户管理,保障您的系统安全。

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Différence entre Centos et Ubuntu

Apr 14, 2025 pm 09:09 PM

Différence entre Centos et Ubuntu

Apr 14, 2025 pm 09:09 PM

Les principales différences entre Centos et Ubuntu sont: l'origine (Centos provient de Red Hat, pour les entreprises; Ubuntu provient de Debian, pour les particuliers), la gestion des packages (Centos utilise Yum, se concentrant sur la stabilité; Ubuntu utilise APT, pour une fréquence de mise à jour élevée), le cycle de support (CentOS fournit 10 ans de soutien, Ubuntu fournit un large soutien de LT tutoriels et documents), utilisations (Centos est biaisé vers les serveurs, Ubuntu convient aux serveurs et aux ordinateurs de bureau), d'autres différences incluent la simplicité de l'installation (Centos est mince)

Comment utiliser Docker Desktop

Apr 15, 2025 am 11:45 AM

Comment utiliser Docker Desktop

Apr 15, 2025 am 11:45 AM

Comment utiliser Docker Desktop? Docker Desktop est un outil pour exécuter des conteneurs Docker sur les machines locales. Les étapes à utiliser incluent: 1. Installer Docker Desktop; 2. Démarrer Docker Desktop; 3. Créer une image Docker (à l'aide de DockerFile); 4. Build Docker Image (en utilisant Docker Build); 5. Exécuter Docker Container (à l'aide de Docker Run).

Comment installer CentOS

Apr 14, 2025 pm 09:03 PM

Comment installer CentOS

Apr 14, 2025 pm 09:03 PM

Étapes d'installation de CentOS: Téléchargez l'image ISO et Burn Bootable Media; démarrer et sélectionner la source d'installation; sélectionnez la langue et la disposition du clavier; configurer le réseau; partitionner le disque dur; définir l'horloge système; créer l'utilisateur racine; sélectionnez le progiciel; démarrer l'installation; Redémarrez et démarrez à partir du disque dur une fois l'installation terminée.

Que faire si l'image Docker échoue

Apr 15, 2025 am 11:21 AM

Que faire si l'image Docker échoue

Apr 15, 2025 am 11:21 AM

Dépannage des étapes pour la construction d'image Docker échouée: cochez la syntaxe Dockerfile et la version de dépendance. Vérifiez si le contexte de construction contient le code source et les dépendances requis. Affichez le journal de construction pour les détails d'erreur. Utilisez l'option - cibler pour créer une phase hiérarchique pour identifier les points de défaillance. Assurez-vous d'utiliser la dernière version de Docker Engine. Créez l'image avec --t [Image-Name]: Debug Mode pour déboguer le problème. Vérifiez l'espace disque et assurez-vous qu'il est suffisant. Désactivez SELINUX pour éviter les interférences avec le processus de construction. Demandez de l'aide aux plateformes communautaires, fournissez Dockerfiles et créez des descriptions de journaux pour des suggestions plus spécifiques.

Comment afficher le processus Docker

Apr 15, 2025 am 11:48 AM

Comment afficher le processus Docker

Apr 15, 2025 am 11:48 AM

Méthode de visualisation du processus docker: 1. Commande Docker CLI: Docker PS; 2. Commande CLI Systemd: Docker d'état SystemCTL; 3. Docker Compose CLI Commande: Docker-Compose PS; 4. Process Explorer (Windows); 5. / Répertoire proc (Linux).

Explication détaillée du principe docker

Apr 14, 2025 pm 11:57 PM

Explication détaillée du principe docker

Apr 14, 2025 pm 11:57 PM

Docker utilise les fonctionnalités du noyau Linux pour fournir un environnement de fonctionnement d'application efficace et isolé. Son principe de travail est le suivant: 1. Le miroir est utilisé comme modèle en lecture seule, qui contient tout ce dont vous avez besoin pour exécuter l'application; 2. Le Système de fichiers Union (UnionFS) empile plusieurs systèmes de fichiers, ne stockant que les différences, l'économie d'espace et l'accélération; 3. Le démon gère les miroirs et les conteneurs, et le client les utilise pour l'interaction; 4. Les espaces de noms et les CGROUP implémentent l'isolement des conteneurs et les limitations de ressources; 5. Modes de réseau multiples prennent en charge l'interconnexion du conteneur. Ce n'est qu'en comprenant ces concepts principaux que vous pouvez mieux utiliser Docker.

Quelle configuration de l'ordinateur est requise pour VScode

Apr 15, 2025 pm 09:48 PM

Quelle configuration de l'ordinateur est requise pour VScode

Apr 15, 2025 pm 09:48 PM

Vs Code Système Exigences: Système d'exploitation: Windows 10 et supérieur, MacOS 10.12 et supérieur, processeur de distribution Linux: minimum 1,6 GHz, recommandé 2,0 GHz et au-dessus de la mémoire: minimum 512 Mo, recommandée 4 Go et plus d'espace de stockage: Minimum 250 Mo, recommandée 1 Go et plus d'autres exigences: connexion du réseau stable, xorg / wayland (Linux) recommandé et recommandée et plus

Comment changer le mode chinois avec VScode

Apr 15, 2025 pm 11:39 PM

Comment changer le mode chinois avec VScode

Apr 15, 2025 pm 11:39 PM

VS Code pour changer le mode chinois: ouvrez l'interface des paramètres (Windows / Linux: Ctrl, macOS: CMD,) Recherchez des paramètres "Editor: Language" Sélectionnez "Chine