Tutoriel système

Tutoriel système

Linux

Linux

Commande chroot sous Linux : Comment exécuter et tester des applications dans un espace isolé

Commande chroot sous Linux : Comment exécuter et tester des applications dans un espace isolé

Commande chroot sous Linux : Comment exécuter et tester des applications dans un espace isolé

Si vous êtes un passionné de Linux, vous devrez peut-être souvent installer ou désinstaller diverses applications ou services sur votre système. Mais saviez-vous que chaque application ou service dépend de certains fichiers objets partagés fournis par d’autres progiciels ? Si ces fichiers objets sont manquants ou endommagés, votre application ou service risque de ne pas fonctionner correctement ou même de démarrer. Par conséquent, savoir exécuter et tester des applications ou des services dans un espace isolé est une compétence très utile qui peut vous aider à maintenir et optimiser votre système Linux. Cet article présentera un puissant outil de ligne de commande appelé chroot, qui vous permet de créer un environnement indépendant sous Linux et d'y exécuter et de tester des applications ou des services.

Qu'est-ce que le chroot sous Linux ?

Explorons le chroot en détail, comprenons ses avantages, ses scénarios d'utilisation, comment le configurer sur un système Linux et comment sortir de l'environnement (chroot) si nécessaire.

chroot est change-root, sans doute l'un des logiciels de conteneurisation les plus simples et les plus anciens, qui permet aux utilisateurs d'isoler en toute sécurité les applications et les services. En termes informatiques, l'isolement est le confinement d'un programme dans un espace restreint, avec des ressources prédéfinies.

Si vous connaissez Docker et son fonctionnement, vous pouvez considérer chroot comme une version grandement simplifiée de celui-ci. chroot fournit une couche supplémentaire d'isolation et de sécurité en modifiant le répertoire racine d'un programme, limitant l'accès et la visibilité.

Fondamentalement, vous créez un répertoire séparé, copiez toutes les dépendances de votre programme dans le nouveau répertoire, puis exécutez la commande chroot. Cela permet aux programmes de s'exécuter normalement tout en perdant l'accès au système de fichiers sous-jacent.

Configurer un programme en tant qu'environnement chroot est un excellent moyen de tester sa fiabilité dans un espace sûr sans modifier les fichiers réels du système. De plus, dans un environnement chroot, vous pouvez réduire les risques de sécurité causés par les progiciels compromis, car dans un environnement chroot, les progiciels compromis ne pourront pas accéder ni modifier les fichiers système sensibles.

Le programme ne peut accéder et visualiser que les fichiers importés dans le répertoire chroot, également connu sous le nom de « prison chroot ». Cela empêche le programme et ses processus enfants d'interférer avec le fonctionnement du système sous-jacent.

Qu'est-ce que la prison chroot ?

Une prison chroot est un environnement isolé dans lequel les programmes chroot s'exécutent et s'exécutent. Le terme prison chroot vient du concept selon lequel les processus et leurs processus enfants dans un environnement chroot ne peuvent pas accéder ou visualiser le système de fichiers sous-jacent et sont limités aux ressources réservées au chroot.

Maintenant que vous avez une compréhension claire du concept de chroot, passons à la pratique et apprenons à créer une prison chroot et à y exécuter des programmes.

Comment créer une prison chroot et y exécuter des programmes

Une prison chroot est essentiellement un répertoire qui contient toutes les ressources, fichiers, binaires et autres dépendances dont un programme a besoin pour fonctionner correctement.

Cependant, contrairement à un environnement Linux classique, l'environnement d'une prison chroot est strictement restreint et le programme ne peut pas accéder aux fichiers et ressources système externes ou supplémentaires.

Par exemple, pour exécuter un shell Bash dans une prison chroot, vous devez copier le binaire Bash et toutes ses dépendances dans le répertoire chroot.

Voici les étapes pour créer une prison chroot et générer un shell Bash :

1. Pour exécuter avec succès un programme, vous devez copier toutes ses dépendances dans le répertoire de la prison chroot. Utilisons les commandes which et ldd pour trouver l'emplacement du binaire (Bash dans ce cas) et toutes ses dépendances :

┌──(linuxmi㉿linuxmi)-[~/www.linuxmi.com] └─$ which bash /usr/bin/bash ┌──(linuxmi㉿linuxmi)-[~/www.linuxmi.com] └─$ ldd /usr/bin/bash

2. Maintenant que vous connaissez l'emplacement des binaires et de leurs dépendances, copiez-les dans le répertoire que vous souhaitez convertir en prison chroot. Utilisez la commande mkdir pour créer les répertoires nécessaires et la commande cp pour copier tous les fichiers dans les répertoires correspondants :

mkdir bin lib lib64 && cp -r /lib/ * ./lib && cp -r /lib64/* ./lib64/ && cp /bin/bash /bin/

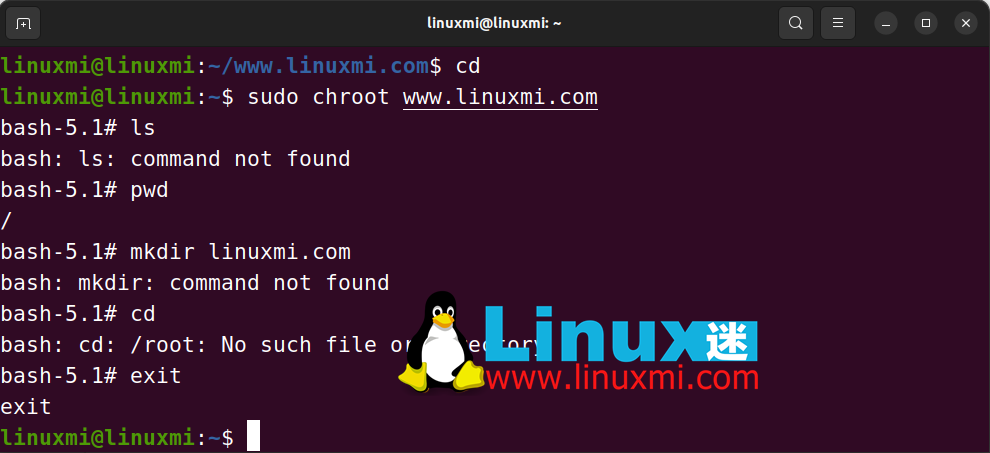

3、最后,当程序和它的依赖项复制完成后,你可以使用 sudo 前缀以提升的权限运行 chroot 命令,在所选择的目录中生成 chroot 环境。默认情况下,它将生成一个Bash shell。下面是要输入的命令:

linuxmi@linuxmi:~$ sudo chroot www.linuxmi.com

这就是生成chroot监狱并在其中运行程序的所有步骤。

如何逃离chroot监狱

虽然 chroot 监狱对于测试不稳定的软件很有用,但在处理 SSH 连接时也很有用,因为将连接的用户设置为 chroot 环境是保护 SSH 服务器的众多方法之一。

另一方面,如果你是一名渗透测试人员,并且已登录到目标的 SSH 服务器,发现它是一个 chroot 环境,可能会感到沮丧,感觉走投无路。

然而,有很多方法可以逃离错误配置的 chroot 狱,有些方法需要 C 编程技巧,而其他方法可以使用工具自动化。一些简单的 chroot 逃逸方法包括:

- 嵌套的 chroot 调用

- 带有保存的文件描述符的嵌套 chroot 调用

- 根目录挂载方法

- procfs 逃逸

- ptrace 逃逸

请注意,要使用这些方法之一进行 chroot 逃逸,你需要在系统中具有升级的特权。通过访问 chw00t 的 GitHub 存储库,你可以了解更多关于这些逃逸方法的信息,那是一个 chroot 逃逸自动化工具。

现在你应该对 Linux 中的 chroot 了如指掌了

通过本文的介绍,我们了解了chroot是什么、它是如何工作的以及如何实现它,我们还学习了如何创建chroot监狱并在其中执行应用程序或服务,以及如何逃离chroot监狱。chroot是一个简单而强大的工具,可以让你在安全和隔离的空间中运行和测试应用程序或服务。请记住,chroot并不是一个完美的安全解决方案,它有一些局限性和缺陷,因此你应该谨慎地使用它,并结合其他的沙盒或虚拟化技术来提高你的系统的安全性和稳定性。

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Impossible de se connecter à MySQL en tant que racine

Apr 08, 2025 pm 04:54 PM

Impossible de se connecter à MySQL en tant que racine

Apr 08, 2025 pm 04:54 PM

Les principales raisons pour lesquelles vous ne pouvez pas vous connecter à MySQL en tant que racines sont des problèmes d'autorisation, des erreurs de fichier de configuration, des problèmes de mot de passe incohérents, des problèmes de fichiers de socket ou une interception de pare-feu. La solution comprend: vérifiez si le paramètre Bind-Address dans le fichier de configuration est configuré correctement. Vérifiez si les autorisations de l'utilisateur racine ont été modifiées ou supprimées et réinitialisées. Vérifiez que le mot de passe est précis, y compris les cas et les caractères spéciaux. Vérifiez les paramètres et les chemins d'autorisation du fichier de socket. Vérifiez que le pare-feu bloque les connexions au serveur MySQL.

C compilation conditionnelle du langage: un guide détaillé pour les débutants vers des applications pratiques

Apr 04, 2025 am 10:48 AM

C compilation conditionnelle du langage: un guide détaillé pour les débutants vers des applications pratiques

Apr 04, 2025 am 10:48 AM

C La compilation conditionnelle du langage est un mécanisme pour compiler sélectivement les blocs de code en fonction des conditions de temps de compilation. Les méthodes d'introduction incluent: l'utilisation des directives #IF et #ELSE pour sélectionner des blocs de code en fonction des conditions. Les expressions conditionnelles couramment utilisées incluent STDC, _WIN32 et Linux. Cas pratique: imprimez différents messages en fonction du système d'exploitation. Utilisez différents types de données en fonction du nombre de chiffres du système. Différents fichiers d'en-tête sont pris en charge selon le compilateur. La compilation conditionnelle améliore la portabilité et la flexibilité du code, ce qui le rend adaptable aux modifications du compilateur, du système d'exploitation et de l'architecture du processeur.

Quels sont les 5 composants de base de Linux?

Apr 06, 2025 am 12:05 AM

Quels sont les 5 composants de base de Linux?

Apr 06, 2025 am 12:05 AM

Les cinq composants de base de Linux sont: 1. Le noyau, gérant les ressources matérielles; 2. La bibliothèque système, fournissant des fonctions et des services; 3. Shell, l'interface pour les utilisateurs pour interagir avec le système; 4. Le système de fichiers, stockant et organisant des données; 5. Applications, en utilisant des ressources système pour implémenter les fonctions.

Comment résoudre MySQL ne peut pas être démarré

Apr 08, 2025 pm 02:21 PM

Comment résoudre MySQL ne peut pas être démarré

Apr 08, 2025 pm 02:21 PM

Il existe de nombreuses raisons pour lesquelles la startup MySQL échoue, et elle peut être diagnostiquée en vérifiant le journal des erreurs. Les causes courantes incluent les conflits de port (vérifier l'occupation du port et la configuration de modification), les problèmes d'autorisation (vérifier le service exécutant les autorisations des utilisateurs), les erreurs de fichier de configuration (vérifier les paramètres des paramètres), la corruption du répertoire de données (restaurer les données ou reconstruire l'espace de la table), les problèmes d'espace de la table InNODB (vérifier les fichiers IBDATA1), la défaillance du chargement du plug-in (vérification du journal des erreurs). Lors de la résolution de problèmes, vous devez les analyser en fonction du journal d'erreur, trouver la cause profonde du problème et développer l'habitude de sauvegarder régulièrement les données pour prévenir et résoudre des problèmes.

MySQL peut-il fonctionner sur Android

Apr 08, 2025 pm 05:03 PM

MySQL peut-il fonctionner sur Android

Apr 08, 2025 pm 05:03 PM

MySQL ne peut pas fonctionner directement sur Android, mais il peut être implémenté indirectement en utilisant les méthodes suivantes: à l'aide de la base de données légère SQLite, qui est construite sur le système Android, ne nécessite pas de serveur distinct et a une petite utilisation des ressources, qui est très adaptée aux applications de périphériques mobiles. Connectez-vous à distance au serveur MySQL et connectez-vous à la base de données MySQL sur le serveur distant via le réseau pour la lecture et l'écriture de données, mais il existe des inconvénients tels que des dépendances de réseau solides, des problèmes de sécurité et des coûts de serveur.

Solutions aux erreurs rapportées par MySQL sur une version système spécifique

Apr 08, 2025 am 11:54 AM

Solutions aux erreurs rapportées par MySQL sur une version système spécifique

Apr 08, 2025 am 11:54 AM

La solution à l'erreur d'installation de MySQL est: 1. Vérifiez soigneusement l'environnement système pour vous assurer que les exigences de la bibliothèque de dépendance MySQL sont satisfaites. Différents systèmes d'exploitation et exigences de version sont différents; 2. Lisez soigneusement le message d'erreur et prenez des mesures correspondantes en fonction des invites (telles que les fichiers de bibliothèque manquants ou les autorisations insuffisantes), telles que l'installation de dépendances ou l'utilisation de commandes sudo; 3. Si nécessaire, essayez d'installer le code source et vérifiez soigneusement le journal de compilation, mais cela nécessite une certaine quantité de connaissances et d'expérience Linux. La clé pour finalement résoudre le problème est de vérifier soigneusement l'environnement du système et les informations d'erreur et de se référer aux documents officiels.

MySQL ne peut pas être installé après le téléchargement

Apr 08, 2025 am 11:24 AM

MySQL ne peut pas être installé après le téléchargement

Apr 08, 2025 am 11:24 AM

Les principales raisons de la défaillance de l'installation de MySQL sont les suivantes: 1. Problèmes d'autorisation, vous devez s'exécuter en tant qu'administrateur ou utiliser la commande sudo; 2. Des dépendances sont manquantes et vous devez installer des packages de développement pertinents; 3. Conflits du port, vous devez fermer le programme qui occupe le port 3306 ou modifier le fichier de configuration; 4. Le package d'installation est corrompu, vous devez télécharger et vérifier l'intégrité; 5. La variable d'environnement est mal configurée et les variables d'environnement doivent être correctement configurées en fonction du système d'exploitation. Résolvez ces problèmes et vérifiez soigneusement chaque étape pour installer avec succès MySQL.

Comment résoudre le problème des dépendances manquantes lors de l'installation de MySQL

Apr 08, 2025 pm 12:00 PM

Comment résoudre le problème des dépendances manquantes lors de l'installation de MySQL

Apr 08, 2025 pm 12:00 PM

La défaillance de l'installation de MySQL est généralement causée par le manque de dépendances. Solution: 1. Utilisez System Package Manager (tel que Linux Apt, YUM ou DNF, Windows VisualC Redistribuable) pour installer les bibliothèques de dépendance manquantes, telles que SudoaptInstallLiBMysQlClient-Dev; 2. Vérifiez soigneusement les informations d'erreur et résolvez les dépendances complexes une par une; 3. Assurez-vous que la source du gestionnaire de package est correctement configurée et peut accéder au réseau; 4. Pour Windows, téléchargez et installez les bibliothèques d'exécution nécessaires. Développer l'habitude de lire des documents officiels et de faire bon usage des moteurs de recherche peut résoudre efficacement les problèmes.