Comment protéger le disque USB

L'éditeur PHP Apple partagera avec vous quelques méthodes sur la protection du disque U. Dans la société moderne, les clés USB sont devenues un outil de stockage indispensable dans nos vies. Cependant, en raison de leur perte facile et de leur vulnérabilité aux virus, nos données importantes sont parfois exposées à un risque de fuite. Il est donc particulièrement important de savoir comment protéger les données présentes sur les clés USB. Cet article vous présentera quelques méthodes simples et efficaces de protection des clés USB pour garantir la sécurité et la fiabilité de vos données.

Par exemple, le virus ransomware WannaCry Bitcoin qui a fait sensation dans le monde entier ces dernières années a l'air génial, mais au final, il n'a extorqué que des milliers de dollars.

Développer un virus est en effet une tâche coûteuse. Non seulement vous devez considérer le risque d'être attrapé ou condamné à une amende, mais vous devez également prendre en compte le coût du temps de développement, des serveurs et de la traduction. Ces coûts ne peuvent pas être mesurés en milliers de dollars, le développement de virus est donc une tâche ingrate.

Mais en Chine, il existe un type d'endroit où la plupart des virus présents sur Internet chinois sont toujours cachés.

Ce sont les imprimeries des grandes villes, notamment celles situées à l’intérieur et à proximité des écoles, que l’on peut appeler le guide illustré du virus chinois.

Ces virus se faufilent souvent secrètement dans votre ordinateur, suppriment vos fichiers et transforment vos fichiers en caractères tronqués.

Xuebajun a souvent été trompé lorsqu'il était encore étudiant. Heureusement, il n'y a eu aucune erreur lors de l'impression du mémoire de fin d'études.

Considérant que c'est aussi la saison des diplômes récemment, Xuebajun vous apprendra une astuce pour rendre votre disque U invulnérable aux virus. Les travailleurs qui utilisent le disque U pour transférer des fichiers peuvent également l'apprendre.

Nous ouvrons d'abord la clé USB et y créons un nouveau "document texte".

Ensuite, changez le nom de ce document texte en "Autorun.inf".

Veuillez noter que le suffixe « .txt » doit également être modifié, sinon ce fichier ne sera pas valide.

Quant à savoir s'il faut ou non écrire quelque chose dans le fichier, l'essentiel est qu'il doit y avoir un fichier portant ce nom.

Ensuite, faites un clic droit sur le fichier et cliquez sur "Propriétés".

Cochez "Lecture seule" et "Masquer" dans les propriétés, et enfin cliquez sur "OK".

De cette façon, votre clé USB peut résister aux virus les plus courants.

Vous pensez peut-être que ce réglage est trop simple ?

C'est aussi simple que ça. En fait, cette opération profite de la logique simple d'opération du virus.

La plupart des virus pénètrent discrètement dans votre clé USB puis se cachent.

Lorsque vous branchez la clé USB sur l'ordinateur suivant, elle exécute un script appelé "Autorun.inf" et commence à la détruire.

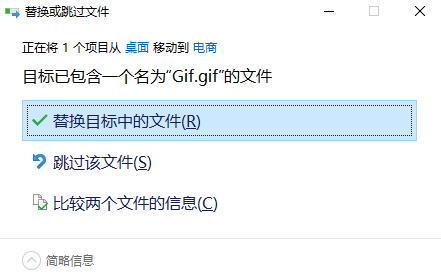

Maintenant, nous avons créé ce fichier à l'avance. Puisque les règles de gestion de fichiers de Windows stipulent que deux fichiers portant le même nom ne peuvent pas exister dans le même dossier, donc même si le virus écrit les données sur le disque USB, il le fera. ne pas pouvoir courir.

En ce moment, certains étudiants peuvent se demander, puisqu'il existe déjà Autorun.inf et que la maison a été construite pour d'autres, pourquoi ne pas laisser d'autres entrer par effraction et y vivre ?

C'est possible, tout le monde aurait dû faire ça avant.

Lorsque nous créons des fichiers, nous créons souvent de nombreuses versions en raison du contenu modifié. Lorsque vous appuyez sur Enregistrer sous, si vous cliquez sur la version précédente du fichier, il vous sera demandé si vous souhaitez l'écraser. l'ancienne version du fichier disparaîtra, ne laissant que la nouvelle version du fichier.

La clé réside dans le "lecture seule" que je viens de définir dans les propriétés. Comme leur nom l'indique, les fichiers définis en "lecture seule" ne peuvent être visualisés que et ne peuvent pas être modifiés.

Donc même si le virus voit que la maison a été construite, il ne peut que la regarder et ne peut pas y vivre.

Si vous avez des fichiers que vous ne souhaitez pas que d'autres modifient, vous pouvez essayer de modifier ses autorisations de modification avec le paramètre "lecture seule".

C'est en fait aussi simple que cela d'éviter l'empoisonnement du disque U. Vous n'avez pas à vous soucier de problèmes lorsque vous insérez le disque U dans les ordinateurs d'autres personnes à l'avenir.

Quoi ? Comment éviter les virus informatiques ?

L'amadou n'est-il pas parfumé ? Le disque dur de l'ordinateur est protégé par Tinder, quelles autres astuces sont nécessaires ?

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

À quoi sert Ouli? Qu'est-ce que Ouyi

Apr 01, 2025 pm 03:18 PM

À quoi sert Ouli? Qu'est-ce que Ouyi

Apr 01, 2025 pm 03:18 PM

OKX est une plate-forme mondiale de trading d'actifs numériques. Ses principales fonctions incluent: 1. Achat et vente d'actifs numériques (trading au comptant), 2. Trading entre les actifs numériques, 3. Fournir des conditions et des données du marché, 4. Fournir des produits de trading diversifiés (tels que les dérivés), 5. Fournir des services à valeur ajoutée des actifs, 6. Management des actifs pratique.

Combien de fois le prix du DoGECOIN ETF augmentera-t-il?

Mar 28, 2025 pm 03:42 PM

Combien de fois le prix du DoGECOIN ETF augmentera-t-il?

Mar 28, 2025 pm 03:42 PM

L'augmentation possible des prix du DOGECOIN ETF après approbation est de 2 à 5 fois, et le prix actuel de 0,18 $ peut atteindre 0,6 $ à 1,2 $. 1) Dans le scénario optimiste, l'augmentation peut atteindre 3 fois à 10 fois, en raison du marché haussier et de l'augmentation du musc; 2) Dans le scénario neutre, l'augmentation est de 1,5 fois à 3 fois, en raison des entrées de capitaux modérées; 3) Dans le scénario pessimiste, l'augmentation est de 0,5 fois à 1,5 fois, en raison du marché des ours et de la faible liquidité.

Le FNB de Dogecoin sera-t-il approuvé?

Mar 28, 2025 pm 03:51 PM

Le FNB de Dogecoin sera-t-il approuvé?

Mar 28, 2025 pm 03:51 PM

Depuis mars 2025, le DOGECOIN ETF n'a pas encore eu de calendrier d'approbation clair. 1. Il n'y a pas encore de demande officielle et la SEC n'a reçu aucune demande pertinente. 2. La demande du marché et la controverse sont élevées et les régulateurs sont conservateurs. 3. Le calendrier potentiel est une période d'examen de 1 à 2 ans, qui peut être observée de 2025 à 2026, mais il y a une forte incertitude.

Comment calculer les frais de transaction de la plate-forme de trading gate.io?

Mar 31, 2025 pm 09:15 PM

Comment calculer les frais de transaction de la plate-forme de trading gate.io?

Mar 31, 2025 pm 09:15 PM

Les frais de traitement de la plate-forme de trading GATE.io varient en fonction de facteurs tels que le type de transaction, la paire de transactions et le niveau VIP de l'utilisateur. Le taux de frais par défaut pour le trading au comptant est de 0,15% (niveau VIP0, créateur et preneur), mais le niveau VIP sera ajusté en fonction du volume de trading de 30 jours et de la position GT de l'utilisateur. Plus le niveau est élevé, plus le taux de frais sera élevé. Il prend en charge la déduction de monnaie de plate-forme GT, et vous pouvez profiter d'une remise minimale de 55% de réduction. Le taux par défaut pour les transactions contractuels est le fabricant de 0,02%, le tueur de 0,05% (niveau VIP0), qui est également affecté par le niveau VIP, et différents types de contrats et se soulevés

Quelles sont les plateformes de trading Ethereum?

Mar 26, 2025 pm 04:48 PM

Quelles sont les plateformes de trading Ethereum?

Mar 26, 2025 pm 04:48 PM

Vous voulez jouer à Ethereum? Choisissez d'abord la bonne plateforme de trading! Il existe des échanges centralisés (CEX) tels que Binance, Ouyi, Coinbase, Kraken et Gate.io. Les avantages sont une vitesse rapide et une bonne liquidité, tandis que les inconvénients sont des risques centralisés. Il existe également des échanges décentralisés (DEX) tels que UNISWAP, Sushishap, Balancer et Curve. Les avantages sont la sécurité et la transparence, tandis que les inconvénients sont à vitesse lente et une mauvaise expérience.

Le dernier résumé de la plate-forme de trading officielle Ethereum 2025

Mar 26, 2025 pm 04:45 PM

Le dernier résumé de la plate-forme de trading officielle Ethereum 2025

Mar 26, 2025 pm 04:45 PM

En 2025, le choix d'une plate-forme de trading Ethereum "formelle" signifie la sécurité, la conformité et la transparence. Les opérations agréées, la sécurité financière, les opérations transparentes, la LMA / KYC, la protection des données et le trading équitable sont essentiels. Des échanges conformes tels que Coinbase, Kraken et Gemini méritent d'être prêts à prêter attention. Binance et Ouli ont la possibilité de devenir des plateformes formelles en renforçant la conformité. Defi est une option, mais il y a des risques. Assurez-vous de prêter attention à la sécurité, à la conformité, aux dépenses, à la propagation des risques, à la sauvegarde des clés privées et à effectuer vos propres recherches.

Comment télécharger Kraken Exchange

Mar 27, 2025 pm 04:21 PM

Comment télécharger Kraken Exchange

Mar 27, 2025 pm 04:21 PM

Vous voulez vivre un échange Kraken sûr et fiable? Ce tutoriel détaille comment télécharger l'application Kraken (iOS & amp; Android) et accéder à la version Web, et rappelle à tout le monde de prêter attention à la sécurité. Assurez-vous de le télécharger à partir de la chaîne officielle, d'activer l'authentification à deux facteurs et de protéger la sécurité du compte.

Qu'est-ce qu'une transaction contractuelle perpétuelle de la monnaie virtuelle

Mar 26, 2025 pm 05:03 PM

Qu'est-ce qu'une transaction contractuelle perpétuelle de la monnaie virtuelle

Mar 26, 2025 pm 05:03 PM

Les contrats perpétuels de monnaie virtuelle sont une méthode d'échange à haut risque à haut rendement, sans date d'expiration et effet de levier disponibles. Les concepts clés comprennent l'effet de levier, la marge, la clôture obligatoire et les taux de financement. Convient aux commerçants expérimentés présentant une forte tolérance au risque. Novice devrait commencer par de petites quantités de fonds et un faible effet de levier, fixer une perte d'arrêt et continuer à apprendre. Les contrats perpétuels offrent des opportunités d'aller long et court, mais n'oubliez pas que les risques et les rendements coexistent!