Tutoriel système

Tutoriel système

Série Windows

Série Windows

L'utilisateur standard de Windows 10 Home Edition est devenu administrateur

L'utilisateur standard de Windows 10 Home Edition est devenu administrateur

L'utilisateur standard de Windows 10 Home Edition est devenu administrateur

l'éditeur php Strawberry vous propose un tutoriel sur la façon de changer l'utilisateur standard de Windows 10 Home Edition en administrateur. Lors de l'utilisation de Windows 10 Home Edition, nous devons parfois obtenir des autorisations plus élevées pour effectuer certaines opérations. Ce didacticiel vous expliquera comment changer un utilisateur standard en administrateur afin que vous puissiez profiter de plus de fonctionnalités et d'autorisations. Suivez nos étapes pour rendre votre expérience Windows 10 plus fluide !

L'utilisateur standard de Windows 10 Home Edition est devenu administrateur

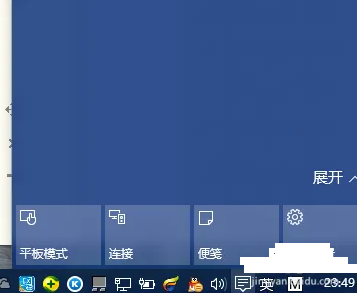

1. Ouvrez d'abord la nouvelle notification dans le coin inférieur droit du bureau et cliquez sur Tous les paramètres

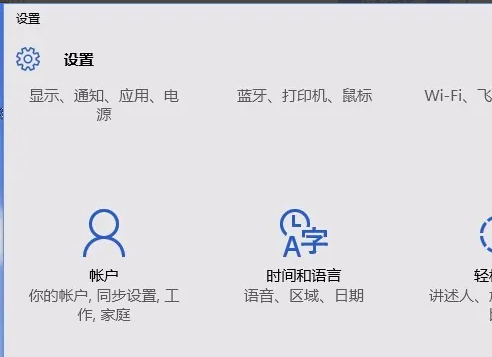

2. Après l'ouverture, cliquez sur Mise à jour et maintenance

.

.

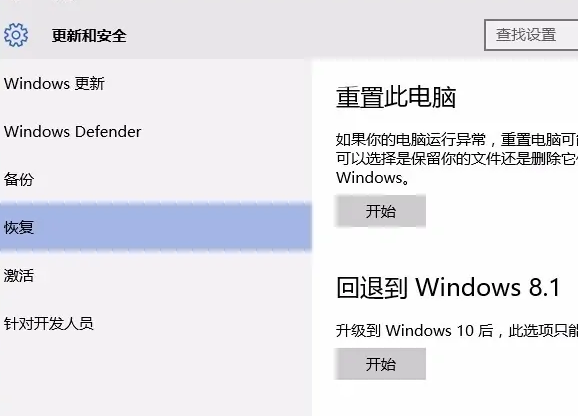

3. Cliquez sur Restaurer, cliquez sur Redémarrer maintenant sous Démarrage avancé

4. Après le redémarrage, entrez dans cette interface, puis sélectionnez Dépannage

5. Sous l'interface de dépannage, cliquez sur Options avancées pour ouvrir le interface

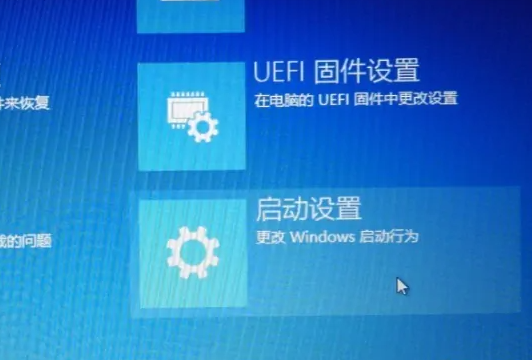

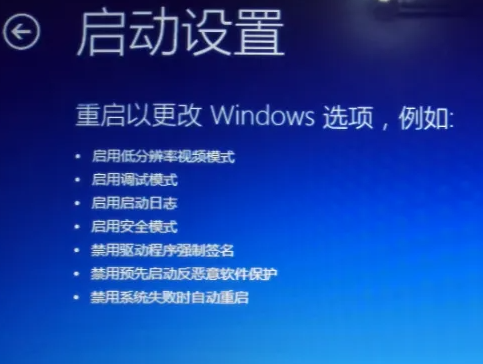

6. Cliquez sur Démarrer les paramètres. Il y a un bouton de redémarrage sous l'interface. Cliquez sur

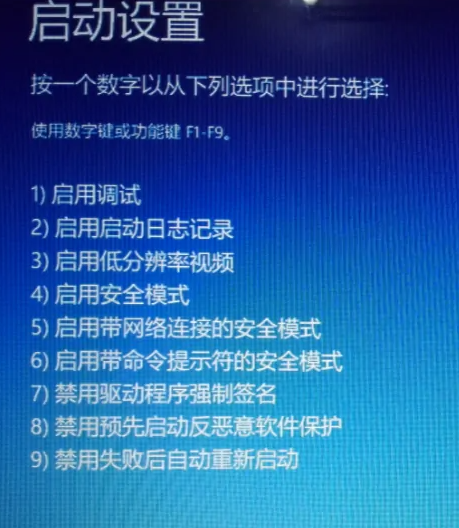

7. Sélectionnez 4 pour démarrer le mode sans échec

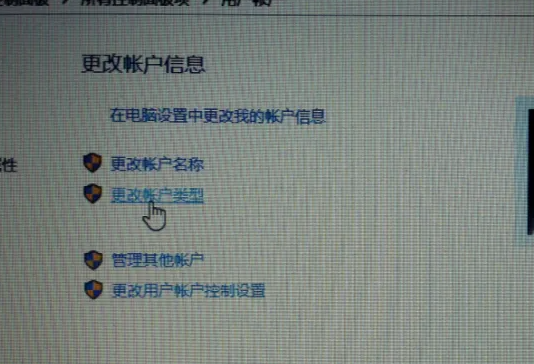

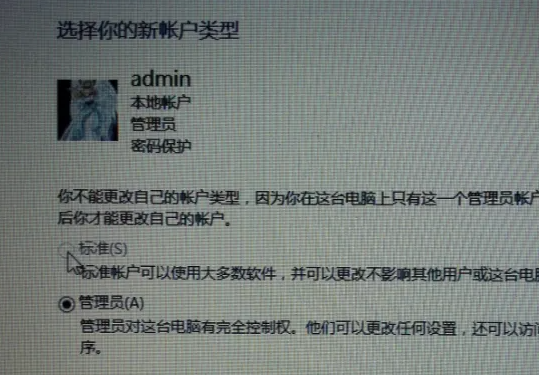

8. . Lorsque vous vous connectez au système après avoir tapé Mot de passe, entrez en mode sans échec, ouvrez le panneau de configuration, recherchez l'option de compte d'utilisateur sous toutes les options du panneau de configuration, cliquez sur Modifier le type de compte

9. Tapez dans le coin inférieur droit, puis redémarrez. C'est fait, retour à la normale

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Tutoriel de configuration des autorisations utilisateur Win11 : Comment configurer les autorisations utilisateur Win11

Jan 29, 2024 pm 08:33 PM

Tutoriel de configuration des autorisations utilisateur Win11 : Comment configurer les autorisations utilisateur Win11

Jan 29, 2024 pm 08:33 PM

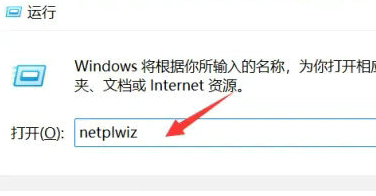

Certains utilisateurs créeront plusieurs comptes lorsqu'ils utiliseront des ordinateurs, mais les comptes de certains utilisateurs ne disposent pas d'autorisations, ce qui signifie que certaines opérations ne peuvent pas être effectuées directement ? Comment définir les autorisations des utilisateurs dans Win11 ? Les utilisateurs qui ne sont pas sûrs peuvent venir sur ce site pour voir les stratégies associées. Comment définir les autorisations utilisateur dans Win11 1. Créez directement la fonction d'exécution via la combinaison de touches de raccourci [win+R], puis entrez [netplwiz] dans la zone de recherche et cliquez sur OK. 3. Dans la fenêtre des propriétés qui s'ouvre, cliquez sur Membres du groupe dans la barre de menu supérieure. 5. Une fenêtre d'invite apparaîtra. Cliquez simplement sur [Oui] pour vous déconnecter et redémarrer le compte pour terminer les paramètres.

Comment implémenter la connexion des utilisateurs et le contrôle des autorisations en PHP ?

Jun 29, 2023 pm 02:28 PM

Comment implémenter la connexion des utilisateurs et le contrôle des autorisations en PHP ?

Jun 29, 2023 pm 02:28 PM

Comment implémenter la connexion des utilisateurs et le contrôle des autorisations en PHP ? Lors du développement d'applications Web, la connexion des utilisateurs et le contrôle des autorisations sont l'une des fonctions très importantes. Grâce à la connexion utilisateur, nous pouvons authentifier l'utilisateur et effectuer une série de contrôles opérationnels basés sur les autorisations de l'utilisateur. Cet article explique comment utiliser PHP pour implémenter les fonctions de connexion utilisateur et de contrôle des autorisations. 1. Fonction de connexion utilisateur La mise en œuvre de la fonction de connexion utilisateur est la première étape de la vérification de l'utilisateur. Seuls les utilisateurs qui ont réussi la vérification peuvent effectuer d'autres opérations. Voici un processus de mise en œuvre de base de connexion utilisateur : Créer

Développement Node.js : Comment implémenter les fonctions de gestion des droits des utilisateurs

Nov 08, 2023 am 09:17 AM

Développement Node.js : Comment implémenter les fonctions de gestion des droits des utilisateurs

Nov 08, 2023 am 09:17 AM

Titre : Développement Node.js : Implémentation de fonctions de gestion des droits des utilisateurs et exemples de code Résumé : À mesure que la complexité des applications et des systèmes Web continue d'augmenter, la gestion des droits des utilisateurs est devenue une fonction importante qui ne peut être ignorée. Cet article présentera comment implémenter les fonctions de gestion des droits des utilisateurs dans le développement Node.js et donnera des exemples de code spécifiques. Introduction : En tant que plateforme de développement efficace et légère, Node.js propose un large éventail de scénarios d'application. Dans le développement de nombreuses applications Node.js, la gestion des droits des utilisateurs est souvent une fonction essentielle.

Raisons de l'exception d'autorisation Linux refusée

Feb 20, 2024 am 10:43 AM

Raisons de l'exception d'autorisation Linux refusée

Feb 20, 2024 am 10:43 AM

Le système d'exploitation Linux est un système d'exploitation open source largement utilisé sur divers appareils tels que les serveurs et les ordinateurs personnels. Lorsque vous utilisez Linux, vous rencontrez souvent des exceptions « PermissionDenied ». Cet article explorera les causes de cette exception et donnera des exemples de code spécifiques. Chaque fichier et répertoire sous Linux possède des paramètres d'autorisation correspondants pour contrôler les autorisations de lecture, d'écriture et d'exécution de l'utilisateur. Les autorisations sont divisées en trois niveaux : autorisations utilisateur, autorisations de groupe et autres autorisations utilisateur. Lorsqu'elle est utilisée

L'utilisateur standard de Windows 10 Home Edition est devenu administrateur

Feb 14, 2024 pm 09:12 PM

L'utilisateur standard de Windows 10 Home Edition est devenu administrateur

Feb 14, 2024 pm 09:12 PM

J'ai effectué une mise à niveau vers Windows 10 il y a quelque temps. J'ai accidentellement changé l'administrateur en utilisateur standard il y a quelques jours. J'ai découvert que je ne pouvais pas ouvrir de nombreux logiciels, que je ne pouvais pas jouer à des jeux et que je ne pouvais pas effectuer d'opérations liées à l'administrateur. .Puis j'ai finalement trouvé un moyen. Changer l'utilisateur standard de Windows 10 Home Edition en administrateur 1. Ouvrez d'abord la nouvelle notification dans le coin inférieur droit du bureau et cliquez sur Tous les paramètres 2. Après l'ouverture, cliquez sur Mise à jour et maintenance 3. Cliquez sur Récupération, cliquez sur Redémarrer maintenant sous Avancé Démarrage 4. Après le redémarrage, entrez dans cette interface, puis sélectionnez Dépannage. 5. Dans l'interface de dépannage, cliquez sur Options avancées pour ouvrir l'interface. 6. Cliquez sur Démarrer. Il y a un bouton de redémarrage sous l'interface. pour démarrer le mode sans échec. 8. Cliquez sur Ensuite, le système redémarre,

Comment configurer un système CentOS pour restreindre l'accès des utilisateurs aux processus système

Jul 08, 2023 pm 01:05 PM

Comment configurer un système CentOS pour restreindre l'accès des utilisateurs aux processus système

Jul 08, 2023 pm 01:05 PM

Comment configurer le système CentOS pour restreindre l'accès des utilisateurs aux processus système Dans un système Linux, les utilisateurs peuvent accéder et contrôler les processus système via la ligne de commande ou d'autres méthodes. Cependant, nous devons parfois restreindre l'accès de certains utilisateurs aux processus système pour améliorer la sécurité du système et empêcher les comportements malveillants. Cet article explique comment configurer sur les systèmes CentOS pour restreindre l'accès des utilisateurs aux processus système. Utilisez la configuration PAM pour restreindre PAM, à savoir PluggableAuthentication

Contrôle des autorisations dans le framework Yii : contrôler les autorisations d'accès des utilisateurs

Jun 21, 2023 pm 06:54 PM

Contrôle des autorisations dans le framework Yii : contrôler les autorisations d'accès des utilisateurs

Jun 21, 2023 pm 06:54 PM

Dans les applications Web, la sécurité est cruciale. Pour protéger la confidentialité des données des utilisateurs et des applications, un contrôle d'accès est nécessaire. Dans de nombreux cas, les utilisateurs n’ont accès qu’aux ressources ou informations dont ils ont besoin. Le composant de gestion des autorisations du framework Yii fournit un moyen simple et efficace d'y parvenir. La solution RBAC (Role-BasedAccessControl) du framework Yii vise à définir le contrôle d'accès comme des autorisations à la fois claires et flexibles. Le cœur du programme RBAC réside dans l'application

Filtrage des données PHP : gestion de la vérification des autorisations des utilisateurs

Jul 28, 2023 pm 01:24 PM

Filtrage des données PHP : gestion de la vérification des autorisations des utilisateurs

Jul 28, 2023 pm 01:24 PM

Filtrage des données PHP : gestion de la vérification des autorisations des utilisateurs La vérification des autorisations des utilisateurs est un problème de sécurité important lors du développement d'applications Web. Le filtrage des données saisies par l'utilisateur est l'une des étapes clés pour garantir la sécurité des données de votre application. PHP fournit des fonctions et des filtres intégrés qui peuvent nous aider à filtrer et valider efficacement les données saisies par l'utilisateur. Vérification des autorisations utilisateur Lors de la vérification des autorisations utilisateur, nous devons nous assurer que l'utilisateur a été authentifié avant d'effectuer certaines opérations sensibles. Par exemple, lorsqu'un utilisateur effectue une opération d'administrateur, nous devrons peut-être vérifier