interface Web

interface Web

js tutoriel

js tutoriel

Méthode JS pour vérifier les compétences IP, masque de sous-réseau, passerelle et MAC_javascript

Méthode JS pour vérifier les compétences IP, masque de sous-réseau, passerelle et MAC_javascript

Méthode JS pour vérifier les compétences IP, masque de sous-réseau, passerelle et MAC_javascript

L'exemple de cet article décrit la méthode JS de vérification de l'IP, du masque de sous-réseau, de la passerelle et du MAC. Partagez-le avec tout le monde pour votre référence. Les détails sont les suivants :

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN"

"http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional.dtd">

<html xmlns="http://www.w3.org/1999/xhtml">

<head>

<meta http-equiv="Content-Type" content="text/html; charset=gb2312" />

<title>测试IP</title>

</head><script language="javascript">

<!---

function checkdata()

{

var reg = /^(/d{1,2}|1/d/d|2[0-4]/d|25[0-5])(/.(/d{1,2}|1/d/d|2[0-4]/d|25[0-5])){3}$/;

if(myform.ip.value == "")

{

alert ("IP不能为空");

myform.focus();

return false;

}

//验证ip合法性

if(myform.ip.value.match(reg))

{

// return true;

}

else

{

alert ("IP不合法");

myform.focus();

return false;

}

if(myform.zwym.value == "")

{

alert ("子网掩码不能为空");

myform.focus();

return false;

}

//验证子网掩码合法性

if(myform.zwym.value.match(reg))

{

// return true;

}

else

{

alert ("子网掩码不合法");

myform.focus();

return false;

}

//

if(myform.gateway.value == "")

{

alert ("网关不能为空");

myform.focus();

return false;

}

//验证网关合法性

if(myform.gateway.value.match(reg))

{

// return true;

}

else

{

alert ("网关不合法");

myform.focus();

return false;

}

//MAC

if(myform.mac.value == "")

{

alert ("MAC不能为空");

myform.focus();

return false;

}

//验证mac合法性

if(myform.mac.value.match(reg))

{

// return true;

}

else

{

alert ("MAC不合法");

myform.focus();

return false;

}

}

//-->

</script><body>

<form method="post" name="myform" onSubmit="return checkdata();">

<table width="708" height="253" border="1" id="table1" >

<tr>

<td width="186" height="53" ><div align="center">IP 地址:</div></td>

<td width="506" height="53">

<input type="text" name="ip" size="15" maxlength="15" /> <font color="#FF0000">*</font>不能为空,必须填写</td>

</tr>

<tr>

<td width="186" height="45" ><div align="center">子网掩码:</div></td>

<td width="506" height="45" > <input type="text" name="zwym" size="15" maxlength="15" /> <font color="#FF0000">*</font>不能为空,必须填写</td>

</tr>

<tr>

<td width="186" height="46" ><div align="center">网 关:</div></td>

<td width="506" height="46">

<input type="text" name="gateway" size="15" maxlength="15" /> <font color="#FF0000">*</font>不能为空,必须填写</td>

</tr>

<tr>

<td width="186" height="48"><div align="center">MAC地址:</div></td>

<td width="506" height="48" >

<input type="text" name="mac" size="15" maxlength="15" /> <font color="#FF0000">*</font>不能为空,必须填写</td>

</tr>

<tr><!---changeinfo(ip.value,zwym.value,mac.value,reboot)-->

<!-- onClick="changeinfo(ip.value,zwym.value,gateway.value,mac.value)"---->

<td height="47" colspan="2" align="center"><input type="submit" value="提交" /> <input type="reset" value="重置" />

</td>

</tr>

</table>

</form>

</body>

</html>

J'espère que cet article sera utile à la conception de la programmation JavaScript de chacun.

Outils d'IA chauds

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Undress AI Tool

Images de déshabillage gratuites

Clothoff.io

Dissolvant de vêtements AI

AI Hentai Generator

Générez AI Hentai gratuitement.

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Sujets chauds

3 conseils pour personnaliser facilement le nom de votre ordinateur Mac, le nom d'hôte et le nom Bonjour

Mar 06, 2024 pm 12:20 PM

3 conseils pour personnaliser facilement le nom de votre ordinateur Mac, le nom d'hôte et le nom Bonjour

Mar 06, 2024 pm 12:20 PM

De nombreux utilisateurs de Mac ont tendance à conserver le nom par défaut de leur appareil et n'envisageront peut-être jamais de le modifier. De nombreuses personnes choisissent de conserver le nom de la configuration initiale, comme « Johnny's MacBook Air » ou simplement « iMac ». Apprendre à changer le nom de votre Mac est une compétence très utile, surtout lorsque vous possédez plusieurs appareils, car cela peut vous aider à les distinguer et à les gérer rapidement. Ensuite, nous vous apprendrons étape par étape comment modifier le nom de l'ordinateur, le nom d'hôte et le nom Bonjour (nom d'hôte local) dans le système macOS. Pourquoi devriez-vous changer le nom de votre Mac ? Changer le nom de votre Mac peut non seulement montrer votre personnalité, mais également contribuer à améliorer l'expérience utilisateur : Personnalisez votre Mac : Le nom par défaut n'est peut-être pas à votre goût, remplacez-le par un nom que vous aimez.

Méthode détaillée pour débloquer à l'aide de la vérification assistée par un ami WeChat

Mar 25, 2024 pm 01:26 PM

Méthode détaillée pour débloquer à l'aide de la vérification assistée par un ami WeChat

Mar 25, 2024 pm 01:26 PM

1. Après avoir ouvert WeChat, cliquez sur l'icône de recherche, entrez dans l'équipe WeChat et cliquez sur le service ci-dessous pour entrer. 2. Après avoir entré, cliquez sur l'option outil libre-service dans le coin inférieur gauche. 3. Après avoir cliqué, dans les options ci-dessus, cliquez sur l'option de déblocage/appel pour vérification auxiliaire.

pkg à installer sur mac ?

Feb 20, 2024 pm 03:21 PM

pkg à installer sur mac ?

Feb 20, 2024 pm 03:21 PM

Préface : Aujourd'hui, ce site partagera avec vous le contenu pertinent sur l'installation des fichiers pkg sur Mac. Si cela peut résoudre le problème auquel vous êtes actuellement confronté, n'oubliez pas de suivre ce site et de commencer maintenant ! La version précédente de macos pkg ne peut pas être installée pour mettre à niveau le système d'exploitation : Si votre ordinateur portable utilise une ancienne version du système d'exploitation, il est recommandé de passer à la dernière version du système d'exploitation. Parce que les anciennes versions peuvent ne pas prendre en charge l'installation du dernier système macOS. Sélectionnez "Effacer" dans Utilitaire de disque, puis sélectionnez l'extension Macos dans le format, ne cochez pas l'option de cryptage et ne sélectionnez pas le format apfs, et enfin cliquez sur le bouton "Effacer" pour résoudre le problème de l'impossibilité de terminer le Installation MacOS. Faites glisser l'icône de l'application vers le fichier commençant par App

Comment configurer WeChat Mac pour convertir automatiquement les messages vocaux en texte - Comment configurer la conversion voix en texte

Mar 19, 2024 am 08:28 AM

Comment configurer WeChat Mac pour convertir automatiquement les messages vocaux en texte - Comment configurer la conversion voix en texte

Mar 19, 2024 am 08:28 AM

Récemment, certains amis ont demandé à l'éditeur comment configurer WeChat Mac pour convertir automatiquement les messages vocaux en texte ? Voici une méthode pour configurer WeChat Mac pour convertir automatiquement les messages vocaux en texte. Les amis dans le besoin peuvent venir en savoir plus. Étape 1 : Tout d’abord, ouvrez la version Mac de WeChat. Comme le montre l'image : Étape 2 : Ensuite, cliquez sur « Paramètres ». Comme le montre l'image : Étape 3 : Ensuite, cliquez sur « Général ». Comme le montre l'image : Étape 4 : Cochez ensuite l'option « Convertir automatiquement les messages vocaux du chat en texte ». Comme le montre l'image : Étape 5 : Enfin, fermez la fenêtre. Comme le montre l'image :

Recommandé : Excellent projet de détection et de reconnaissance des visages open source JS

Apr 03, 2024 am 11:55 AM

Recommandé : Excellent projet de détection et de reconnaissance des visages open source JS

Apr 03, 2024 am 11:55 AM

La technologie de détection et de reconnaissance des visages est déjà une technologie relativement mature et largement utilisée. Actuellement, le langage d'application Internet le plus utilisé est JS. La mise en œuvre de la détection et de la reconnaissance faciale sur le front-end Web présente des avantages et des inconvénients par rapport à la reconnaissance faciale back-end. Les avantages incluent la réduction de l'interaction réseau et de la reconnaissance en temps réel, ce qui réduit considérablement le temps d'attente des utilisateurs et améliore l'expérience utilisateur. Les inconvénients sont les suivants : il est limité par la taille du modèle et la précision est également limitée ; Comment utiliser js pour implémenter la détection de visage sur le web ? Afin de mettre en œuvre la reconnaissance faciale sur le Web, vous devez être familier avec les langages et technologies de programmation associés, tels que JavaScript, HTML, CSS, WebRTC, etc. Dans le même temps, vous devez également maîtriser les technologies pertinentes de vision par ordinateur et d’intelligence artificielle. Il convient de noter qu'en raison de la conception du côté Web

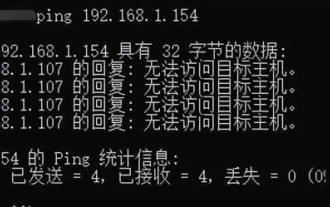

Pourquoi ne puis-je pas envoyer une requête ping à la passerelle ? Pourquoi je ne peux pas faire de ping ?

Mar 13, 2024 pm 03:40 PM

Pourquoi ne puis-je pas envoyer une requête ping à la passerelle ? Pourquoi je ne peux pas faire de ping ?

Mar 13, 2024 pm 03:40 PM

Le réseau ne peut pas cingler, que se passe-t-il ? En fait, il s'agit d'un problème très courant. Il se divise principalement en deux situations : le ping échoue sur le même segment de réseau et le ping échoue sur différents segments de réseau. Examinons les détails ci-dessous. Il existe généralement deux raisons pour lesquelles la commande ping ne peut pas se connecter au même segment de réseau : l'une est une adresse IP qui ne peut pas être pingée dans le même segment de réseau, et l'autre est une adresse IP qui ne peut pas être pingée dans un segment de réseau différent. Ces deux situations ont des solutions différentes. Tout d’abord, discutons de la situation dans laquelle le ping échoue au sein du même segment de réseau. 1. Le ping échoue sur le même segment de réseau et le résultat est « Impossible d'accéder à l'hôte cible. » L'adresse IP de destination et l'adresse IP source sont sur le même segment de réseau et le résultat du ping est &l.

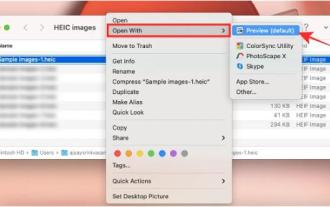

3 façons de convertir des photos HEIC en JPG sur Mac

Mar 15, 2024 pm 08:43 PM

3 façons de convertir des photos HEIC en JPG sur Mac

Mar 15, 2024 pm 08:43 PM

Par défaut, l'iPhone prend les photos de l'appareil photo au format HEIC. HEIC signifie High Efficiency Image Container et peut contenir plus de données de pixels que les fichiers PNG ou JPG, occupant beaucoup moins d'espace sur le stockage de l'iPhone par rapport aux autres formats. Ces fichiers fonctionnent mieux sur les iPhones, mais ne sont pas largement acceptés sur Internet car ils donnent souvent des images floues/granuleuses lorsque vous les partagez avec des appareils non Apple. Pour vous assurer que les images HEIC sont compatibles sur d'autres appareils, vous devrez peut-être les convertir au format JPG. Cet article explique comment convertir des images HEIC en JPG sur Mac. Comment convertir des photos HEIC en JPG sur Mac [3 méthodes]

Nouvelles fonctionnalités de PHP 8 : ajout de la vérification et de la signature

Mar 27, 2024 am 08:21 AM

Nouvelles fonctionnalités de PHP 8 : ajout de la vérification et de la signature

Mar 27, 2024 am 08:21 AM

PHP8 est la dernière version de PHP, apportant plus de commodité et de fonctionnalités aux programmeurs. Cette version met un accent particulier sur la sécurité et les performances, et l'une des nouvelles fonctionnalités remarquables est l'ajout de capacités de vérification et de signature. Dans cet article, nous examinerons de plus près ces nouvelles fonctionnalités et leurs utilisations. La vérification et la signature sont des concepts de sécurité très importants en informatique. Ils sont souvent utilisés pour garantir que les données transmises sont complètes et authentiques. La vérification et les signatures deviennent encore plus importantes lorsqu'il s'agit de transactions en ligne et d'informations sensibles, car si quelqu'un est capable de falsifier les données, cela pourrait potentiellement